9.漏洞验证系列--Apache Struts2 远程命令执行(S2-045)

2017-12-29 16:12

721 查看

本系列文章旨在对于有一定网络安全基础的人员,在日常工作中扫描出来的各种漏洞,如何进行验证,以区分该漏洞是否存在或是扫描器误报。请勿应用非法途径。

网络上有很多现成的st2的检测工具,如K8、鬼哥编写的。

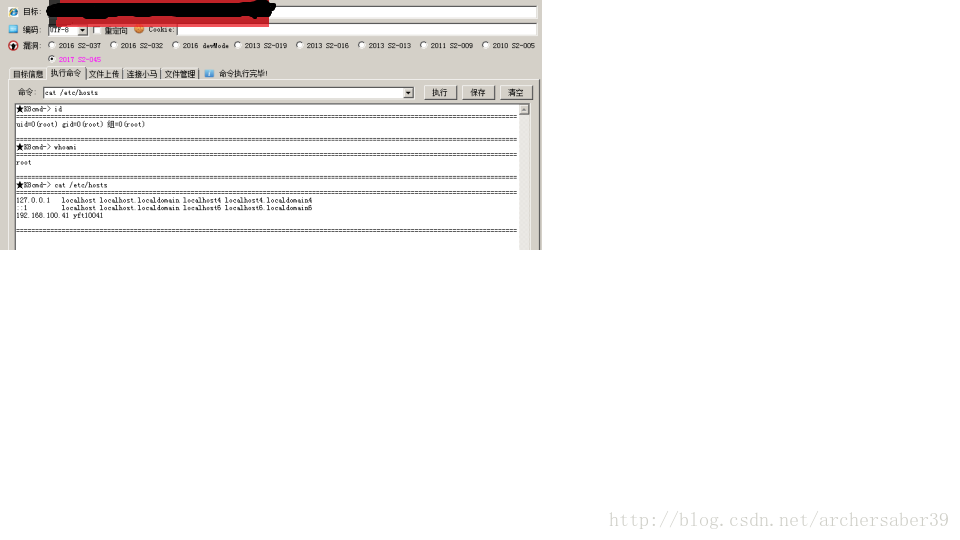

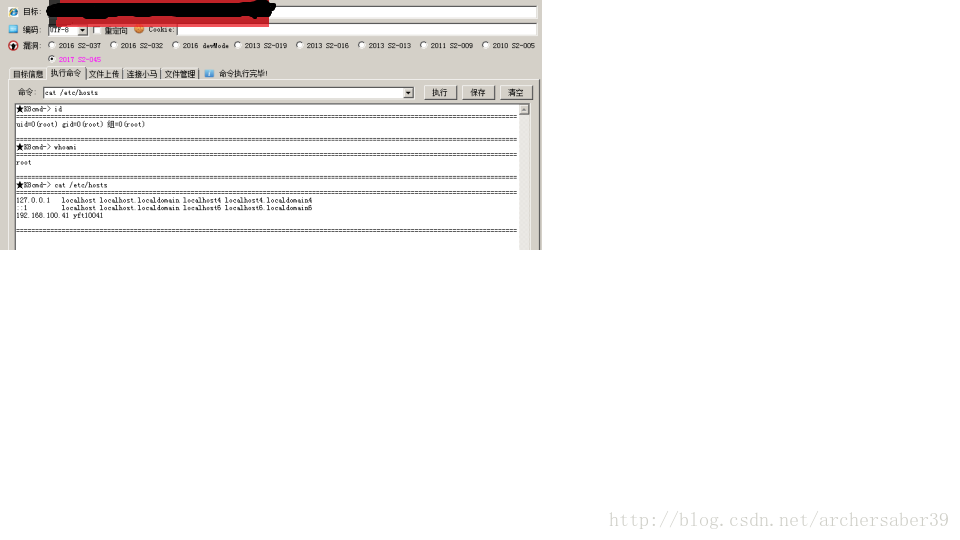

基本步骤大致如下

填入漏洞链接,选择相应的st2漏洞编号,点击获取信息,或者切换到执行命令选项卡,能获取到不一样的信息,或者能成功执行命令,即为存在漏洞

网络上有很多现成的st2的检测工具,如K8、鬼哥编写的。

基本步骤大致如下

填入漏洞链接,选择相应的st2漏洞编号,点击获取信息,或者切换到执行命令选项卡,能获取到不一样的信息,或者能成功执行命令,即为存在漏洞

相关文章推荐

- Struts2远程命令执行漏洞 S2-045 源码分析

- struts2远程命令执行漏洞S2-045

- CVE-2017-9805:Struts2 REST插件远程执行命令漏洞(S2-052) 分析报告

- 【S2-052】Struts2远程命令执行漏洞(CVE-2017-9805)

- Apache Struts2 远程命令执行漏洞

- 漏洞--Struts2远程命令执行S2-016

- 【高危漏洞预警】CVE-2017-9805:Struts2 REST插件远程执行命令漏洞(S2-052)

- 关于Apache Struts2 新增远程命令执行高危漏洞的情况通报

- PKAV 发现 Struts2 最新远程命令执行漏洞(S2-037)

- CVE-2017-9805:Struts2 REST插件远程执行命令漏洞(S2-052) 分析报告

- CVE-2017-9805:Struts2 REST插件远程执行命令漏洞(S2-052) 分析报告

- Apache Struts2 includeParams属性远程命令执行漏洞(CVE-2013-1966)

- 【S2-053】Struts2远程命令执行漏洞(CVE-2017-12611)

- struts2-045远程命令执行漏洞

- Apache Struts2 多个前缀参数远程命令执行漏洞及测试方法

- 网站安全加固之apache环境S2-057漏洞 利用POC 远程执行命令漏洞复现

- CVE-2017-9805:Struts2 REST插件远程执行命令漏洞(S2-052) 分析报告

- Apache Struts2远程命令执行漏洞呈爆发趋势

- Struts 2 S2-045 Jakarta插件远程代码执行漏洞加固方法

- Struts2远程命令执行漏洞分析及防范