Struts2再爆远程命令执行漏洞!Struts2-048 Poc Shell及防御修复方案抢先看!

2017-07-08 00:00

871 查看

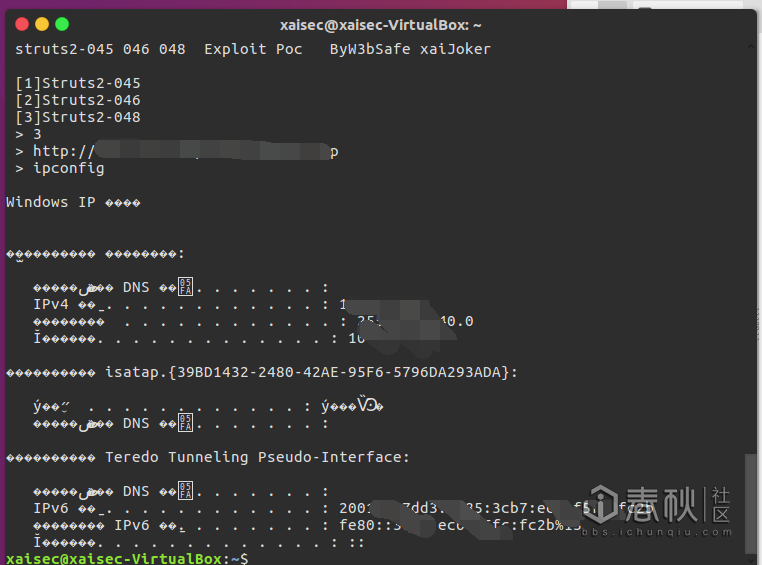

| 漏洞概述 Apache Struts是美国阿帕奇(Apache)软件基金会负责维护的一个开源项目,是一套用于创建企业级Java Web应用的开源MVC框架。在Struts 2.3.x 系列的 Showcase 应用中演示Struts2整合Struts 1 的插件中存在一处任意代码执行漏洞。当你的应用使用了Struts2 Struts1的插件时,可能导致不受信任的输入传入到ActionMessage类中导致命令执行。 解决方案 向ActionMessage传递原始消息时使用类似下面的资源键值,不要直接传递原始数值 messages.add("msg", new ActionMessage("struts1.gangsterAdded", gform.getName())); 值不应如此: messages.add("msg", new ActionMessage("Gangster " + gform.getName() + " was added")); 进入正文! 下午就看到朋友圈刷爆了 st2-048 用的github上的一位表哥的exp 复现成功  其中包含了st2-045 46 48 以及python的 poc python版本复现成功截图 Ps: 这个图是其他小伙伴用poc复现成功的  POC下载地址及更多防御方案:https://bbs.ichunqiu.com/thread-24504-1-1.html?from=os |

相关文章推荐

- Struts2再爆远程命令执行漏洞![W3bSafe]Struts2-048 Poc Shell及防御修复方案抢先看!

- Struts2 REST插件远程执行命令漏洞全面分析,WAF支持检测防御

- 【windows勒索病毒相关-EternalBlue】Windows系统SMB/RDP远程命令执行漏洞修复方案

- 【高危漏洞预警】CVE-2017-9805:Struts2 REST插件远程执行命令漏洞(S2-052)

- CVE-2017-9805:Struts2 REST插件远程执行命令漏洞(S2-052) 分析报告

- 修复Strtus远程命令执行漏洞 : Strtus 2.2.3 升级到 Strtus 2.3.24

- Struts2远程命令执行漏洞 S2-045 源码分析

- ElasticSearch Groovy脚本远程代码执行漏洞检测脚本和修复方案

- struts2-045远程命令执行漏洞

- 利用最新struts2远程执行命令漏洞渗透网站的演示

- PKAV 发现 Struts2 最新远程命令执行漏洞(S2-037)

- 高危Windows系统 SMB/RDP远程命令执行漏洞 手工修复办法

- struts2命令执行漏洞修复-汤jj

- CVE-2017-9805:Struts2 REST插件远程执行命令漏洞(S2-052) 分析报告

- Linux系统服务器 GNU Bash 环境变量远程命令执行漏洞修复命令

- Apache Struts2 多个前缀参数远程命令执行漏洞及测试方法

- 命令执行漏洞和修复方案

- Apache Struts2远程命令执行漏洞呈爆发趋势

- struts2远程命令执行漏洞

- 关于Apache Struts2 新增远程命令执行高危漏洞的情况通报