Substr函数助你免杀php脚本

2017-09-26 17:29

85 查看

主要利用substr函数和url编解码

本文作者:i春秋签约作家Laimooc

1】安全狗:

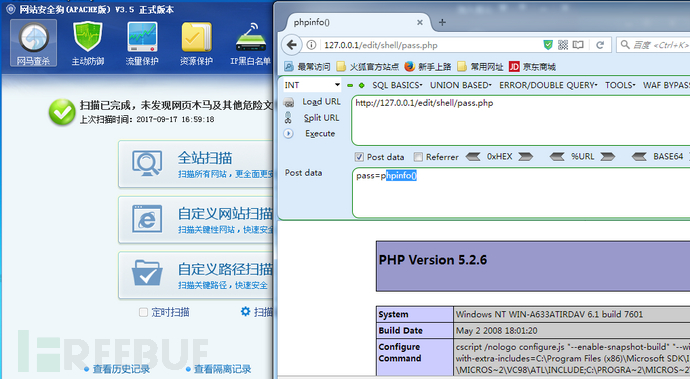

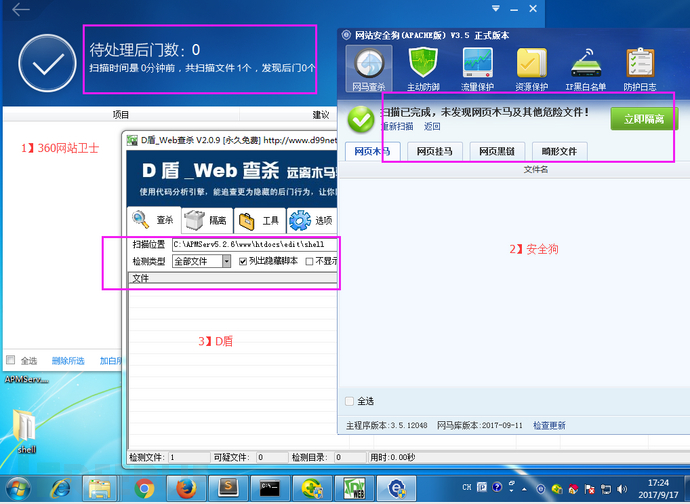

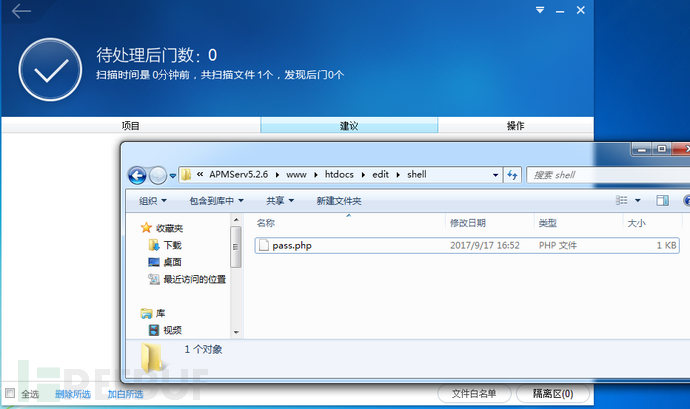

新研究的php脚本木马:最新版安全狗扫描如下:

成功看到:扫描已完成,未发现网页木马以及其他威胁(开心吗,战友们~)

最新版安全狗信息:

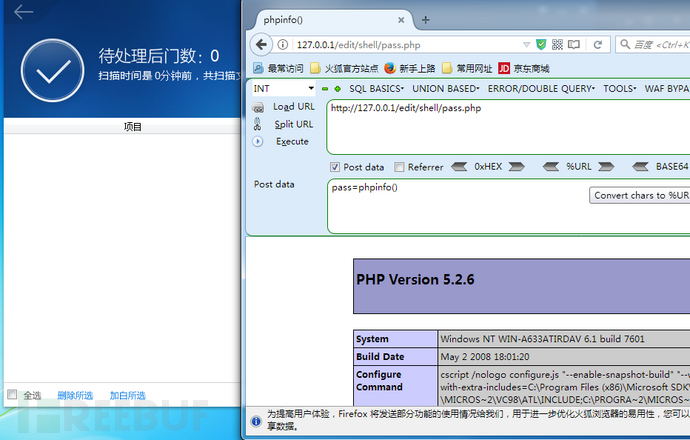

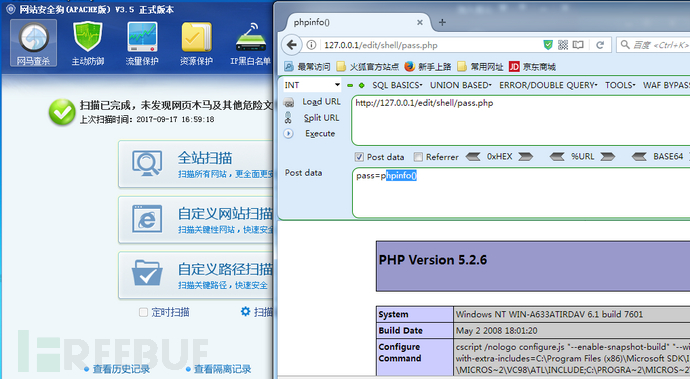

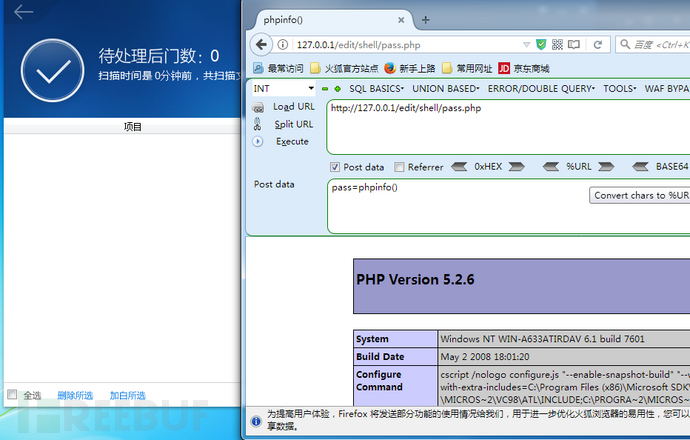

使用截图:来一个phpinfo()试试效果>>

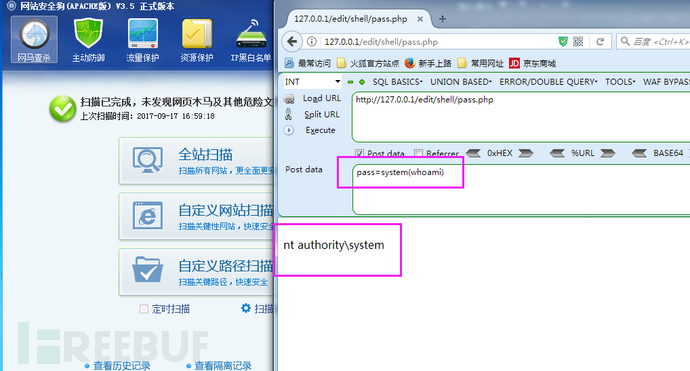

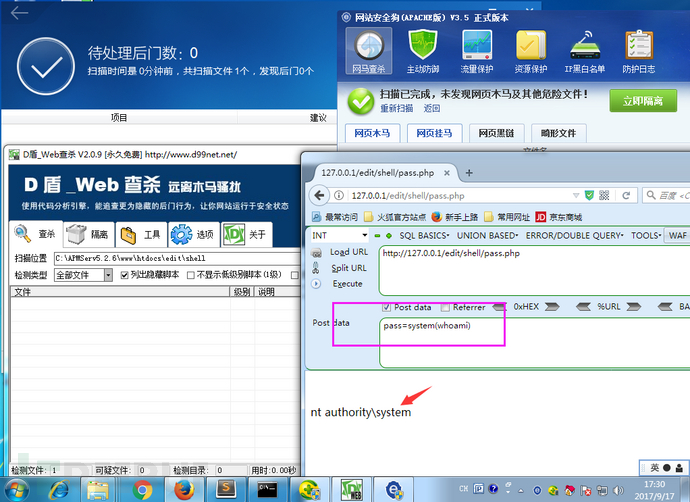

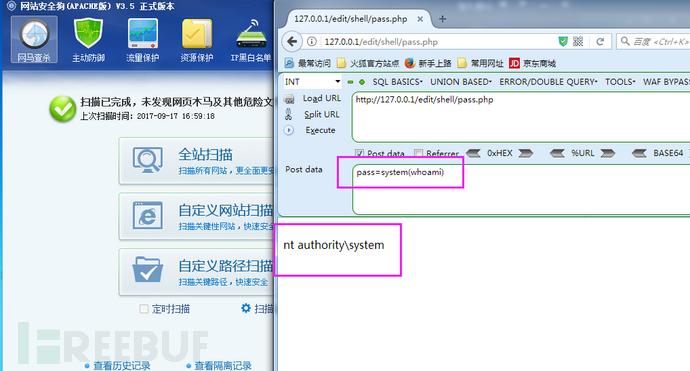

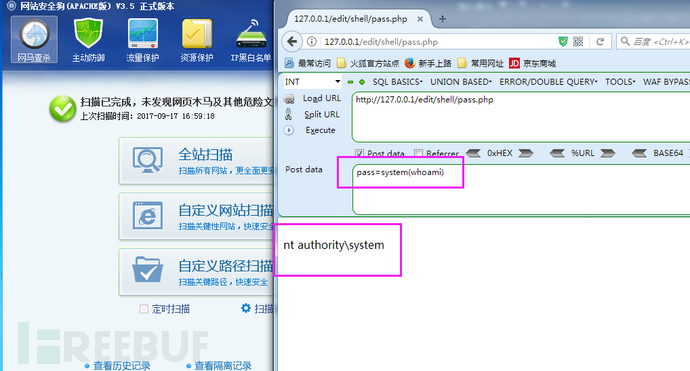

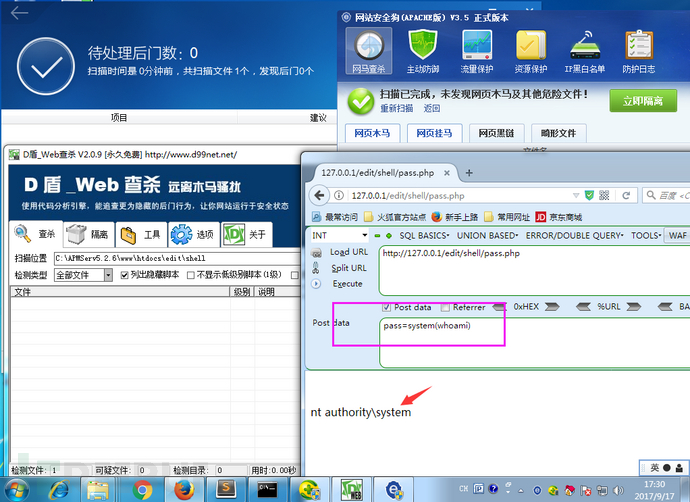

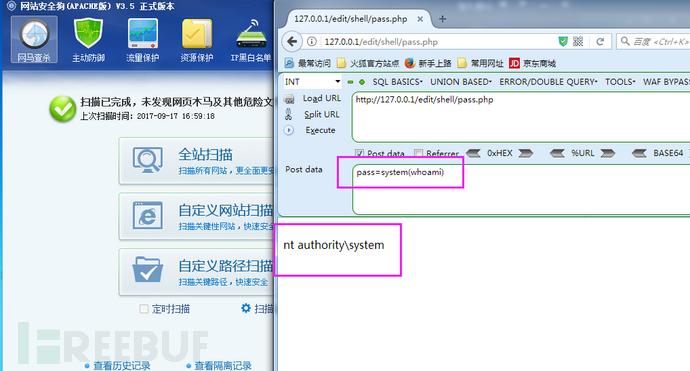

刺激吧。再试试whoami >>

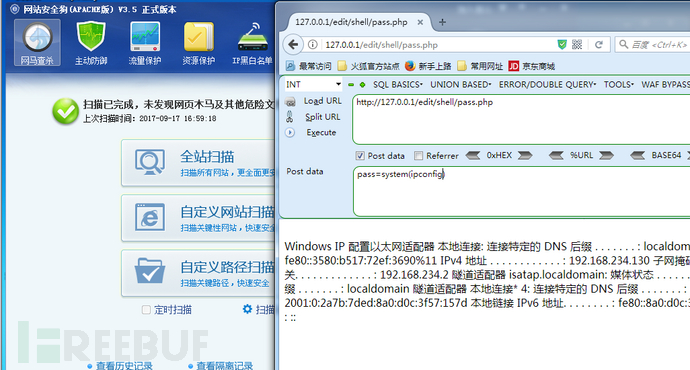

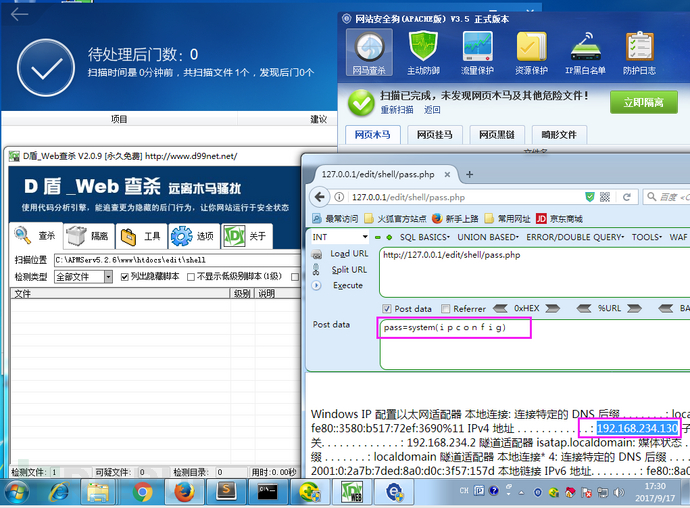

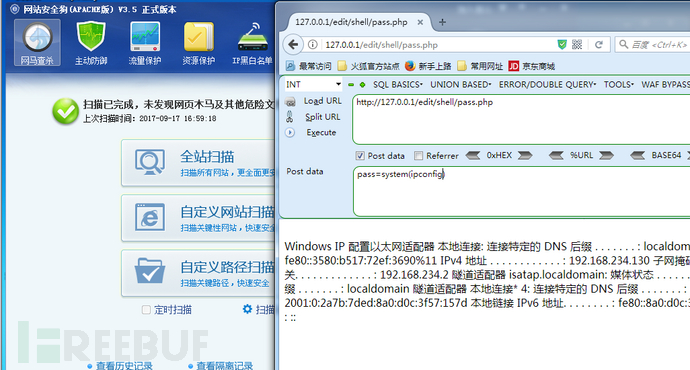

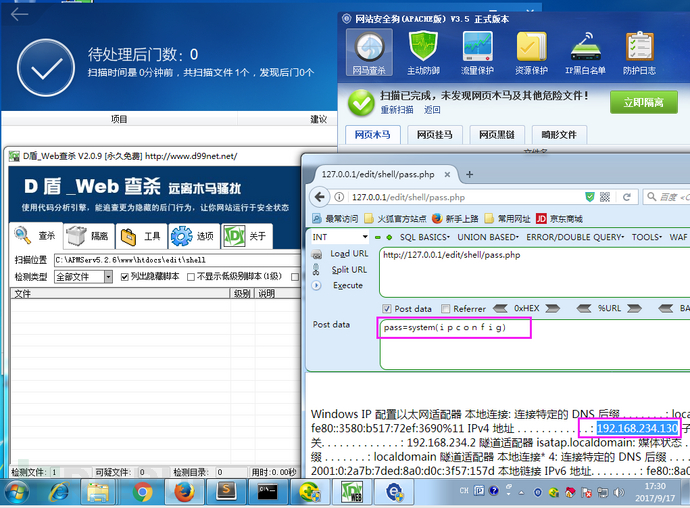

那么ipconfig 更是可以了>>

别太开心了,战友们,下面还有更刺激的,用360网站卫士走一波:

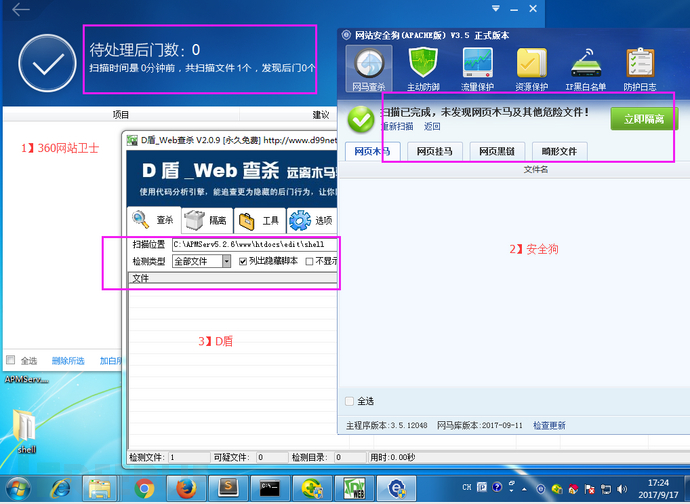

2】360网站卫士:

直接打开360网站卫士,后门查杀扫描一下:

Oh,No,没有检测出来,不过这很正常,完美与性能不能同时具备。

使用看:

正常使用。

不说太多客套话了,直接上重点吧,是讲重点,大家都爱听。

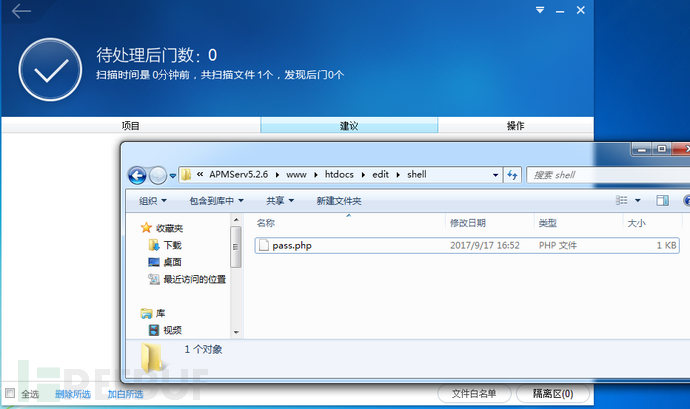

上一张图:360网站卫士、安全狗、D盾同时安装在服务器上,都扫描一下网站目录,均没有报警!!

访问脚本:

在外面访问试试:

好了,本次研究到此结束,大家改动需要谨慎,放大你的脑洞。

参考文章:

http://blog.csdn.net/shaobingj126/article/details/6318749

其他思路:

可考虑url多次编码解码、rawurlencode()与rawurldecode()、chr()、base64_encode()和base64_decode();等

本文作者:i春秋签约作家Laimooc

1】安全狗:

新研究的php脚本木马:最新版安全狗扫描如下:

成功看到:扫描已完成,未发现网页木马以及其他威胁(开心吗,战友们~)

最新版安全狗信息:

使用截图:来一个phpinfo()试试效果>>

刺激吧。再试试whoami >>

那么ipconfig 更是可以了>>

别太开心了,战友们,下面还有更刺激的,用360网站卫士走一波:

2】360网站卫士:

直接打开360网站卫士,后门查杀扫描一下:

Oh,No,没有检测出来,不过这很正常,完美与性能不能同时具备。

使用看:

正常使用。

不说太多客套话了,直接上重点吧,是讲重点,大家都爱听。

上一张图:360网站卫士、安全狗、D盾同时安装在服务器上,都扫描一下网站目录,均没有报警!!

访问脚本:

在外面访问试试:

好了,本次研究到此结束,大家改动需要谨慎,放大你的脑洞。

参考文章:

http://blog.csdn.net/shaobingj126/article/details/6318749

其他思路:

可考虑url多次编码解码、rawurlencode()与rawurldecode()、chr()、base64_encode()和base64_decode();等

相关文章推荐

- php中strstr、strrchr、substr、stristr四个函数的区别总结

- php 执行linux命令,shell脚本函数,获取服务器运行状态值

- 利用PHP脚本在Linux下用md5函数加密字符串的方法

- php脚本巧用正则批量替换函数参数

- php中常用的字符串截取函数mb_substr实例解释

- php中strstr、strrchr、substr、stristr四个函数用法区别

- PHP脚本语言中关于箭号(->)在程序中的解释及strpos()函数的讲解摘要

- php截取中文字符串长度的mb_substr()、mb_strcut()函数

- PHP中substr函数字符串截取用法分析

- PHP substr()函数

- php 字符串操作函数substr()截取中文子串乱码问题

- (转载)PHP mb_substr函数在实际编码中的应用方法

- php中常用的字符串截取函数mb_substr实例解释

- php的substr函数用法

- php自定义中文字符串截取函数substr_for_gb2312及substr_for_utf8示例

- PHP substr()函数参数解释及用法讲解

- php中strstr、strrchr、substr、stristr四个函数用法区别

- PHP输出javascript脚本,带php参数,函数传参字符串并带有变量

- 在php脚本里的字符串中的js触发函数里写入php变量

- PHP substr() 函数