DVWA系列之12 利用Burpsuite进行暴力破解

2015-12-14 08:13

555 查看

下面我们利用Burpsuite的Intruder模块来对密码进行暴力破解。

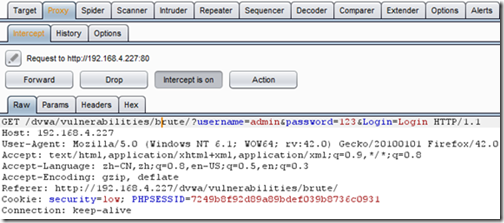

首先输入用户名admin,输入随意密码,比如123,然后对数据包进行拦截。

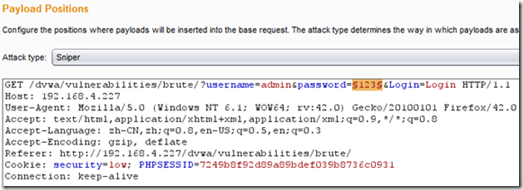

将拦截到的数据包“Send to Intruder”,然后在Position选项中设置需要破解的变量。Burpsuite会自动设置许多变量,单击“Clear”按钮,把默认变量全部清除,然后选中密码123,单击“Add”按钮将之设为需要破解的变量。

由于只有一个变量,因而“Attack type”***类型这里选择Sniper。

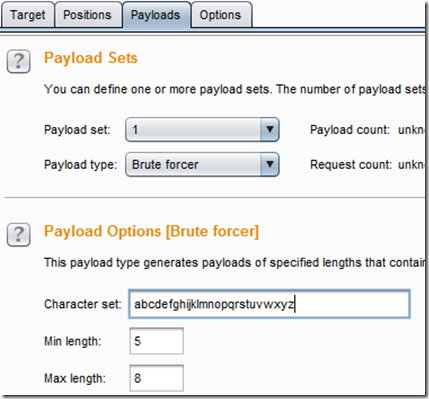

然后在“Payloads”选项中进行设置,由于只有一个变量,因而“Payload set”自动设置为1,“Payload type”这里设置为“Brute forcer”。在下面的“Payload Options”中设置暴力破解所采用的字符集,以及最小和最大密码长度。

最后在菜单栏中选择“Intruder/Start attack”,就可以开始暴力破解。

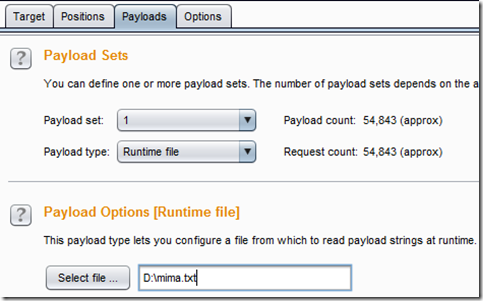

当然这种纯粹的暴力破解需要耗费很长时间,更好的方法是使用密码字典。在“Payload Sets”中将“Payload type”设为“Runtime file”,然后在“Payload Options”中选择字典文件,从“Payload count”的提示中可以看到这个字典中共有54843个密码。注意,Burpsuite不支持中文,这里的文件名和路径都应使用英文。设置完成后,同样选择“Intruder/Start attack”开始破解。

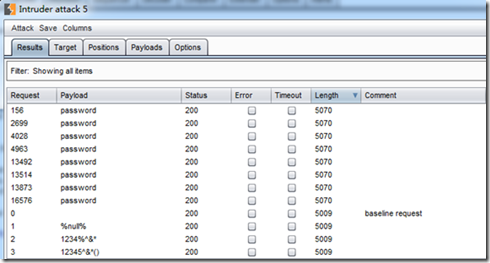

这次破解时间的长短就取决于密码字典的大小和CPU的计算能力,破解完成后,可以通过length的不同找到正确的密码。

阅读更多相关文章推荐

- DVWA系列之12 利用Burpsuite进行暴力破解

- 通过BurpSuite和sqlmap配合对dvwa进行sql注入测试和用户名密码暴力破解

- BurpSuite系列(五)----Intruder模块(暴力破解)

- 防止WordPress利用xmlrpc.php进行暴力破解以及DDoS

- 利用Teensy进行em410x卡模拟以及暴力破解em410x类门禁系统

- DVWA平台熟悉以及利用BurpSuite进行暴力猜解

- DVWA系列(三)----Brute Force(暴力(破解))

- DVWA系列之4 利用SQLMap进行medium级别注入

- 利用Teensy进行EM410x卡模拟以及暴力破解EM410X类门禁系统可行性猜想

- DVWA系列之4 利用SQLMap进行medium级别注入

- 一起学安全测试——用Burp Suite进行暴力破解

- 情感分析系列之《利用BRAT进行中文情感分析语料标注》

- Linux 利用hosts.deny 防止暴力破解ssh(转)

- nessus集成hydra进行弱口令暴力破解

- 用PowerDesigner12利用ODBC连接SQL2005进行反向工程时,

- Ext Js MVC系列二 利用Application和Viewport进行应用程序初始化和页面布局

- 利用denyhosts轻松实现,sshd和ftp暴力密码破解防御

- 云平台数据库安全系列之(一)暴力破解

- Android--从零单排系列(7)--广播的使用和利用广播进行数据的传递

- MySQL系列第四篇:利用MySQL工具之SQLYog进行数据导入