上传漏洞--前端绕过

2015-07-07 10:42

183 查看

原文链接:https://www.geek-share.com/detail/2647236921.html

首先,这篇文章是来自独自等待大牛的博客,这是文章原文:

http://www.waitalone.cn/js-file-upload-vulnerability-validation-script.html 我只不过把代码改的简单了一些! 首先是上传页面<title>图片上传</title>

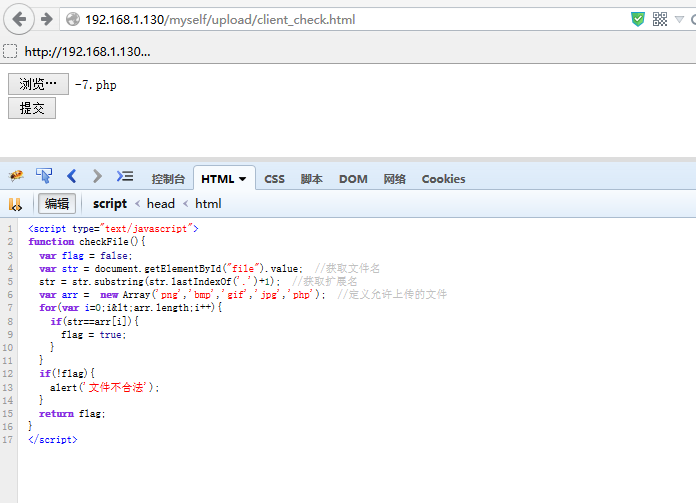

<script type="text/javascript">

function checkFile(){

var flag = false;

var str = document.getElementByName("file").value; //获取文件名

str = str.substring(str.lastIndexOf('.')+1); //获取扩展名

var arr = new Array('png','bmp','gif','jpg'); //定义允许上传的文件

for(var i=0;i<arr.length;i++){

if(str==arr[i]){

flag = true;

}

}

if(!flag){

alert('文件不合法');

}

return flag;

}

</script>

<body>

<form action="client_check.php" method="post" onsubmit="return checkFile()" enctype="multipart/form-data">

<input type='file' name='file' id='file'><br />

<input type='submit' name='submit' value='提交'>

</form>

</body>

这里是接收界面

<?php

if(isset($_POST["submit"])){

$name=$_FILES['file']['name']; //接受文件名

$tmp=$_FILES['file']['tmp_name'];

move_uploaded_file($tmp,"temp/".'/'.$name);

echo "文件上传成功!path:".$name;

}

?>

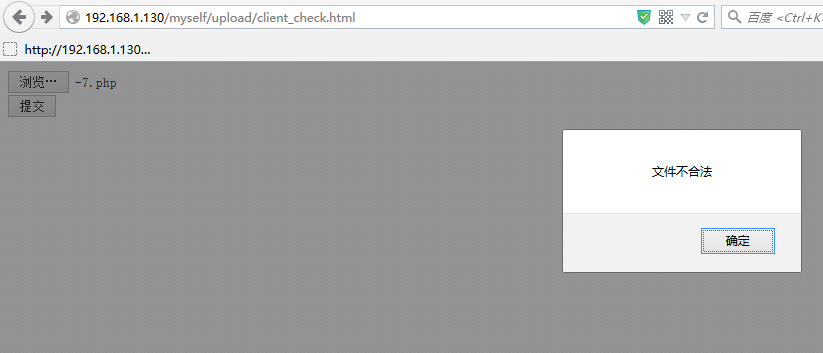

然后我进行本机测试

1、去除验证代码

2、修改允许文件类型

3、构造本地上传

<form action="client_check.php" method="post" enctype="multipart/form-data"> <input type='file' name='file' id='file'><br /> <input type='submit' name='submit' value='提交'> </form>

注意上面的action,大家测试一定要写完整的url

4、burp截断

转载于:https://www.cnblogs.com/BloodZero/p/4626289.html

相关文章推荐

- [基本实验] 利用Burp和FireBug绕过上传漏洞的前端防护

- 上传漏洞--前端绕过

- 任意文件绕过上传漏洞验证、SQL注入攻击漏洞验证、XSS跨站脚本攻击漏洞验证...

- U-Mail邮件服务系统任意文件上传+执行漏洞(runtime缺陷与验证绕过)

- 利用最新Apache解析漏洞(CVE-2017-15715)绕过上传黑名单

- 文件上传漏洞(绕过姿势)

- 文件上传漏洞绕过手段

- i春秋:警惕您站上的文件内容检测绕过类上传漏洞

- 文件上传漏洞的相关绕过方法

- 文件上传漏洞(绕过姿势) 转载防丢失

- i春秋:警惕您站上的空字节截断目录路径检测绕过类上传漏洞

- ASP上传漏洞之利用CHR(0)绕过扩展名检测脚本

- i春秋:警惕IIS6.0站上的目录路径检测解析绕过上传漏洞

- [web安全] 上传漏洞之绕过上传漏洞

- ASP上传漏洞之利用CHR(0)绕过扩展名检测脚本

- 解析漏洞讲解、filepath、content-type绕过检测上传文件

- i春秋:警惕IIS6.0站上的解析缺陷绕过上传漏洞

- 文件上传漏洞(绕过姿势)

- i春秋:警惕Apache站上的解析缺陷绕过上传漏洞

- 文件上传漏洞(绕过姿势)