【实战虚拟化】安全设计之一基本架构

2014-01-16 12:28

274 查看

作者:范军 (Frank Fan) 新浪微博:@frankfan7

传统的安全设计思想在虚拟化中同样适用。相比传统服务器安全而言,安全问题对于虚拟化平台显得格外重要。因为用户在利用虚拟化的众多优势的同时,可能会对因为共享带来的潜在风险十分敏感。同时,集中了运算,存储,网络于一体,也提高了虚拟化安全的广度和复杂性。本文尝试介绍虚拟化基本安全架构和设计思路,帮你在众多的安全话题理出个头绪。后续文章会对每个层面深入分析。

一基本安全架构

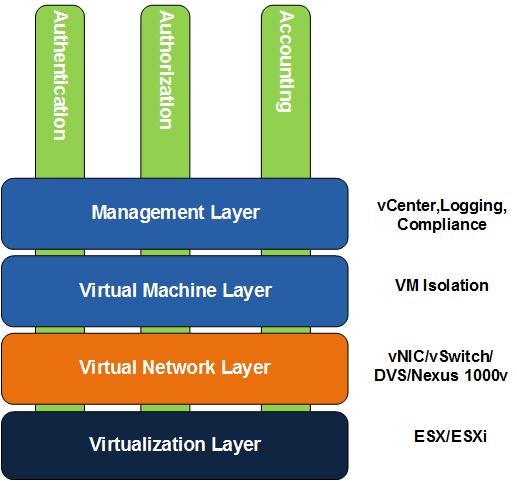

在我设计的上图中,三个纵轴代表了在传统安全设计的三个要素,分别是Authentication, Authorization和Accounting。Authentication:你是谁?体现在用密码、令牌、数字证书和指纹等方式验证用户的身份。Authorization:你被授予什么权限?也就是你能干什么?你不能干什么?Accounting:所有的登陆、改动等活动有记录可查

实施上述三个要素常用到RADIUS,TACACS和Diameter等协议或方法。上图的四个横轴代表了虚拟化平台中的四个层面。在安全设计时,需要在每一层都考虑纵轴代表的三个要素。Virtualisation Layer:主要指ESXi/ESX主机的安全。考虑因素: 有没有漏洞可以利用来入侵hypervisor层?如何在主机安全和便于管理之间找到一个平衡?LockdownModeVirtual network Layer:涉及物理网络、虚拟网卡,标准虚拟交换机vSwitch,分布式虚拟交换机DVS,Nexus1000v等。考虑因素:共享虚拟网络如何实现隔离,如果用一致的安全策略来管理物理网络和虚拟网路?Virtual Machine Layer:考虑因素:虚拟机之间如何隔离,虚拟机自身的安全考虑,防病毒和Malware,应用程序安全Management Layer:使用vCenter等管理工具集中了很多管理的功能,大大增加了管理众多虚拟机的效率。同时如果管理工具被恶意利用时,会造成大范围的影响。考虑因素:日志管理,权限管理,入侵检测,变更管理,配置管理利用众多VMware管理工具和第三方的软件提高安全性。

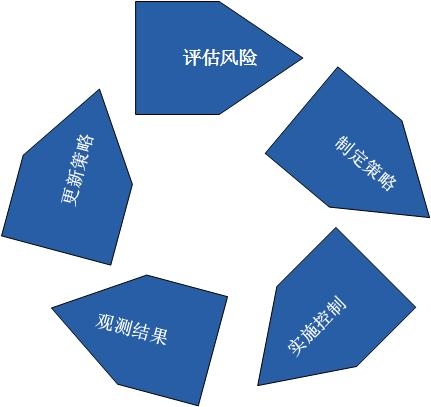

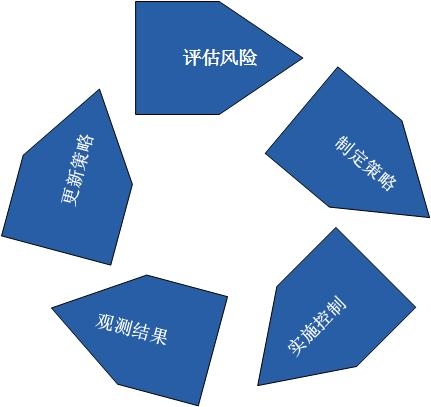

二安全管理流程和策略安全管理需要持续的努力,并根据新的情况不断改进。大型企业往往已经有适用于物理环境的安全策略。在虚拟化平台安全设计中,要特别在哪些方面与物理环境不同,从而决定哪些策略需要调整。

传统的安全设计思想在虚拟化中同样适用。相比传统服务器安全而言,安全问题对于虚拟化平台显得格外重要。因为用户在利用虚拟化的众多优势的同时,可能会对因为共享带来的潜在风险十分敏感。同时,集中了运算,存储,网络于一体,也提高了虚拟化安全的广度和复杂性。本文尝试介绍虚拟化基本安全架构和设计思路,帮你在众多的安全话题理出个头绪。后续文章会对每个层面深入分析。

一基本安全架构

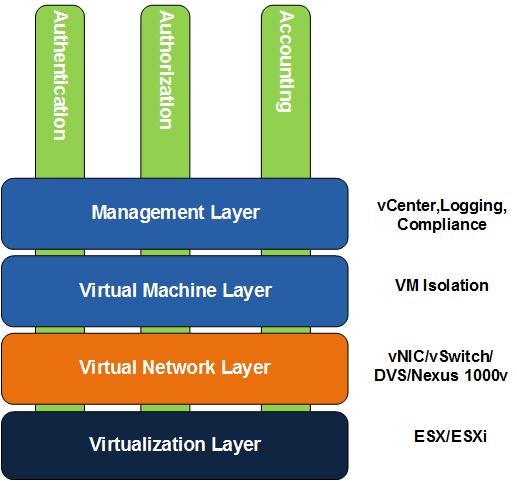

在我设计的上图中,三个纵轴代表了在传统安全设计的三个要素,分别是Authentication, Authorization和Accounting。Authentication:你是谁?体现在用密码、令牌、数字证书和指纹等方式验证用户的身份。Authorization:你被授予什么权限?也就是你能干什么?你不能干什么?Accounting:所有的登陆、改动等活动有记录可查

实施上述三个要素常用到RADIUS,TACACS和Diameter等协议或方法。上图的四个横轴代表了虚拟化平台中的四个层面。在安全设计时,需要在每一层都考虑纵轴代表的三个要素。Virtualisation Layer:主要指ESXi/ESX主机的安全。考虑因素: 有没有漏洞可以利用来入侵hypervisor层?如何在主机安全和便于管理之间找到一个平衡?LockdownModeVirtual network Layer:涉及物理网络、虚拟网卡,标准虚拟交换机vSwitch,分布式虚拟交换机DVS,Nexus1000v等。考虑因素:共享虚拟网络如何实现隔离,如果用一致的安全策略来管理物理网络和虚拟网路?Virtual Machine Layer:考虑因素:虚拟机之间如何隔离,虚拟机自身的安全考虑,防病毒和Malware,应用程序安全Management Layer:使用vCenter等管理工具集中了很多管理的功能,大大增加了管理众多虚拟机的效率。同时如果管理工具被恶意利用时,会造成大范围的影响。考虑因素:日志管理,权限管理,入侵检测,变更管理,配置管理利用众多VMware管理工具和第三方的软件提高安全性。

二安全管理流程和策略安全管理需要持续的努力,并根据新的情况不断改进。大型企业往往已经有适用于物理环境的安全策略。在虚拟化平台安全设计中,要特别在哪些方面与物理环境不同,从而决定哪些策略需要调整。

相关文章推荐

- 把Chrome OS安装在VMWare下及Chrome OS的关键特性和一些截图

- VMware Workstation 5.5.3 Build 34685 汉化补丁

- Vmware虚拟机的安装及配置方法

- nasm实现的用vmware运行自做的linux启动盘的引导代码

- Install ESX Server 3.5/3i onto ESX Server安装方法

- 虚拟磁盘空间不足虚拟电脑运行发生错误的原因及解决

- VMware tools的用途及安装

- 强行关闭VMware虚拟机

- 转载备忘:允许通过SSH登陆VMware ESX Server

- VMware Cookbook 读书笔记

- VMware Cookbook 读书笔(二)

- 微软给出虚拟化管理工具的价格以及发布日期

- FreeBSD 5.1安装VMware全部过程

- 解决VMware快照故障的方法

- VMware命令行工具 - vmkfstools

- VMWare Workstation做群集实验的注意事项

- VMWare常见问题答疑

- 虚拟化改变网络结构

- 戴尔集中统一虚拟化方案助力温岭公安局

- VMware 8.0下载地址