【漏洞通告】Apache ShardingSphere远程代码执行漏洞(CVE-2020-1947)通告

2020-03-30 18:33

1106 查看

【漏洞通告】Apache ShardingSphere远程代码执行漏洞(CVE-2020-1947)通告

威胁对抗能力部 绿盟科技安全情报 今天

通告编号:NS-2020-0018

2020-03-12

TAG: Apache、ShardingSphere、CVE-2020-1947

漏洞危害: 攻击者利用此漏洞,可实现远程代码执行。

版本: 1.0

1

漏洞概述

Apache ShardingSphere是京东开源的分布式数据库中间件项目,于2018年11月进入Apache基金会孵化器,可提供数据分片(分库分表)、分布式事务、数据库治理三大功能。。

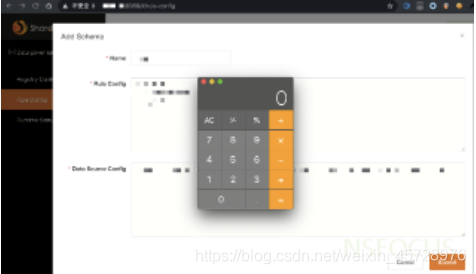

3月10日,Apache ShardingSphere官方库发布了新版本4.0.1,修复了远程代码执行漏洞(CVE-2020-1947)。攻击者在登录管理后台的前提下,通过提交恶意YAML代码,可实现远程代码执行。请相关用户尽快升级至最新版本,修复此漏洞。

漏洞复现成功的截图如下:

参考链接:

https://github.com/apache/incubator-shardingsphere/releases

SEE MORE →

2影响范围

受影响版本

- Apache ShardingSphere < 4.0.1

不受影响版本

- Apache ShardingSphere = 4.0.1

3漏洞防护

3.1 官方升级

官方已在最新版本4.0.1中,以添加classfilter的方式限制了YAML非法类,修复了此漏洞。相关用户可升级至最新版本,实现对此漏洞的防护。

下载链接可参考:https://github.com/apache/incubator-shardingsphere/releases

- 点赞 5

- 收藏

- 分享

- 文章举报

admin-root

发布了111 篇原创文章 · 获赞 1250 · 访问量 19万+

私信

关注

admin-root

发布了111 篇原创文章 · 获赞 1250 · 访问量 19万+

私信

关注

相关文章推荐

- CVE-2020-1947: Apache ShardingSphere&UI远程代码执行漏洞通告

- 更新:远程无损扫描工具公开发布| 微软Windows SMBv3服务远程代码执行漏洞(CVE-2020-0796)通告

- CVE-2020-1938:Apache Tomcat AJP连接器远程执行代码漏洞警报

- 【漏洞通告】VMware权限提升漏洞(CVE-2020-3950)通告

- Apache Tomcat Ajp-CVE-2020-1938漏洞复现

- 【漏洞通告】微软SMBv3协议远程代码执行漏洞(CVE-2020-0796)处置手册

- Apache Commons FileUpload不安全临时文件创建漏洞(CVE-2013-0248)

- 【更新】CVE-2020-0796:微软紧急发布SMBv3协议“蠕虫级”漏洞补丁通告

- Apache SpamAssassin 任意代码执行漏洞(CVE-2018-11781)

- 研究了下apache的漏洞CVE-2012-0053

- Apache struts2 Freemarker标签远程命令执行_CVE-2017-12611(S2-053)漏洞复现

- Apache HTTP Server balancer_handler函数跨站脚本漏洞(CVE-2012-4558)

- 【漏洞通告】Weblogic 反序列化远程代码执行高危漏洞 (CVE-2018-2628)

- CVE-2020-0796:SMBv3中蠕虫级别的漏洞

- Apache Camel Mail 路径遍历漏洞(CVE-2018-8041)

- Apache ActiveMQ任意文件写入漏洞(CVE-2016-3088)复现

- CVE-2019-0211 - Apache HTTP服务组件中的升级权限漏洞

- Apache ActiveMQ任意文件写入漏洞(CVE-2016-3088)复现

- 利用最新Apache解析漏洞(CVE-2017-15715)绕过上传黑名单

- Apache Struts2 includeParams属性远程命令执行漏洞(CVE-2013-1966)