[wp] HITB CTF 2017 website

2020-01-12 22:16

169 查看

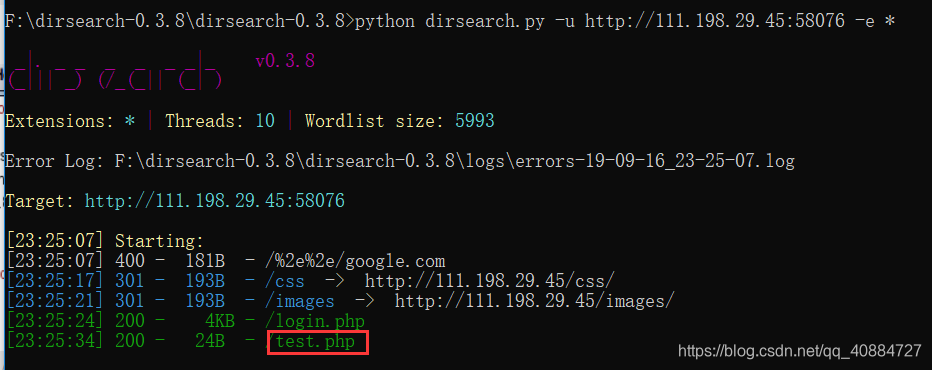

拿到题目看了源代码后只发现了一个action.php线索仍然不足,于是开始扫目录,发现一个叫test.php的页面

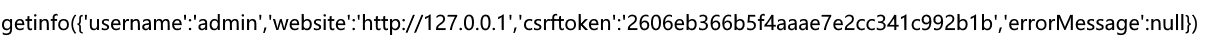

发现一串base64字符,然后对action.php页面进行抓包,修改username

返回了admin的csrftoken

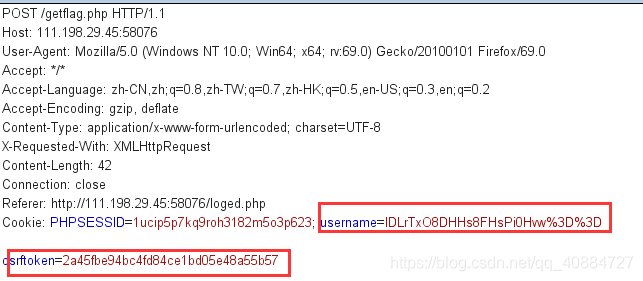

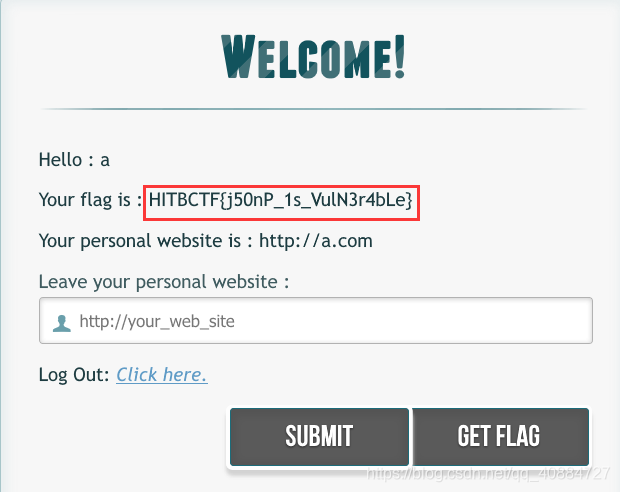

getflag抓包修改,把username和token改了,直接得到了flag.

- 点赞

- 收藏

- 分享

- 文章举报

MercyLin

发布了31 篇原创文章 · 获赞 2 · 访问量 7114

私信

关注

MercyLin

发布了31 篇原创文章 · 获赞 2 · 访问量 7114

私信

关注

相关文章推荐

- 2017_ZCTF_Reverse_QEtend

- CTF一些入门题目的wp(一)

- 初试ctf wp

- CTF-啦啦啦 WP

- IceCTF 部分WP

- AlexCTF 2017 RE2

- 由看雪.Wifi万能钥匙 CTF 2017 第4题分析linux double free及unlinking漏洞

- 看雪CTF 2017 第六题设计思路和解题思路

- 寒假第一周的CTFwp

- SCUCTF部分wp

- CTF-传统知识+古典密码 WP

- “百度杯”CTF比赛 2017 二月场--web 爆破-2 writeup

- Xp0intCTF 2017 writeup

- 2017-0CTF-simplesplin-write up

- 寒假第二周的CTFwp

- 嘉韦思杯ctf wp

- 2017秋季赛Web安全测试训练赛wp【安恒】

- HCTF 2017 bin Level1 Evr_Q Writeup

- 2016 icectf dear_diary wp

- 攻防世界-萌新入门- alexctf-2017 re2-cpp-is-awesome