Pikachu的暴力破解演示(表单)

2019-03-25 20:43

447 查看

大家好,猴子君今天要为大家介绍的是通过burpsuite对pikachu测试平台进行暴力破解。

下面进入教学部分。

基于表单的暴力破解

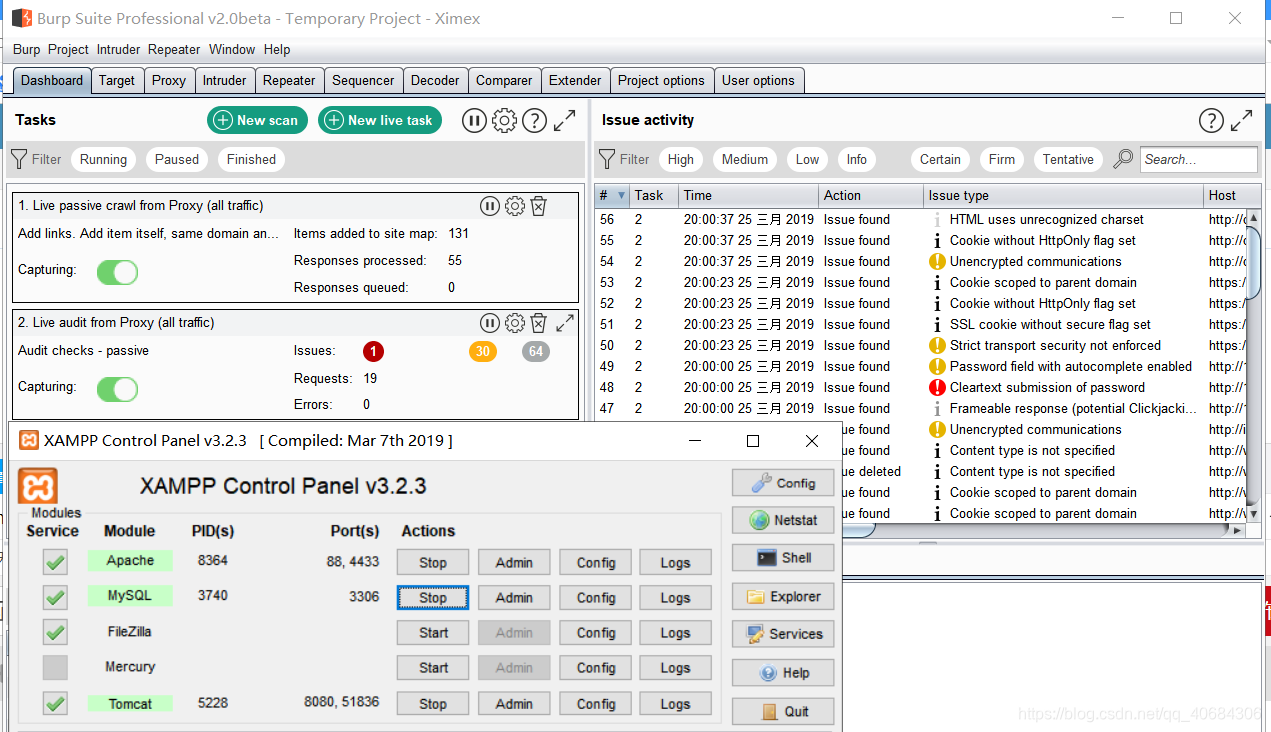

首先打开burpsuite和xampp

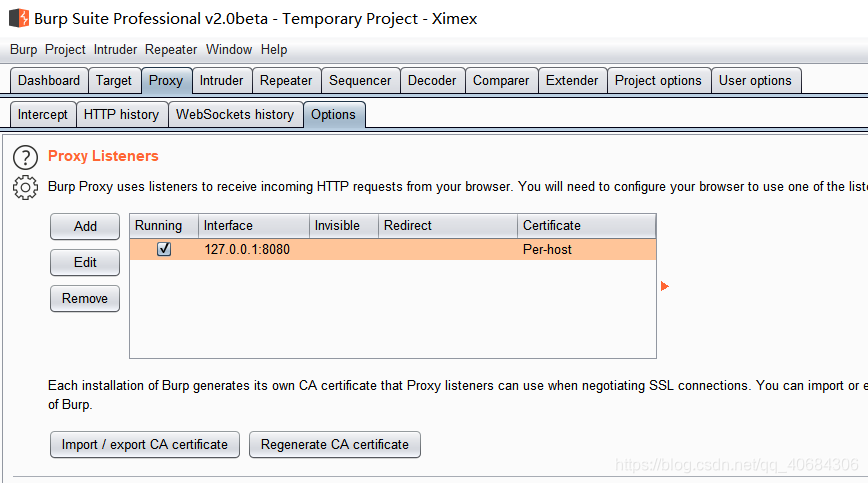

点击Proxy,点击options,查看端口

打开浏览器,设置代理,在之前的burpsuite教程有讲。

输入pikachu的网址

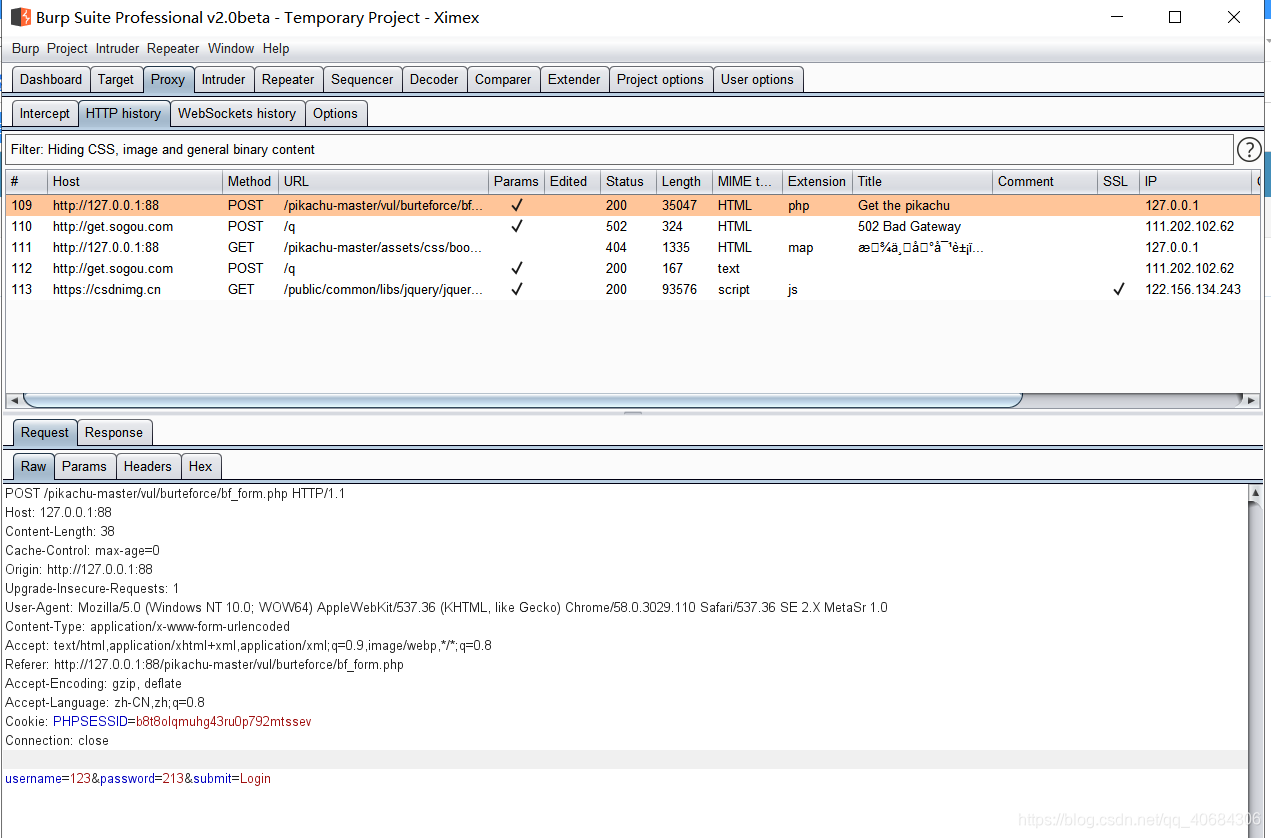

打开burpsuite的Proxy,点击intercept的intercept点成off

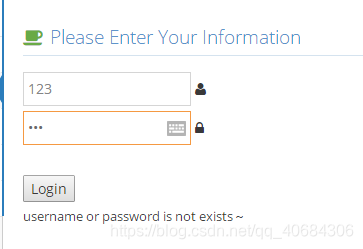

打开pikachu平台的第一个,表单破解

尝试输入密码,查看提示

打开HTTP history,找到自己抓到的包,查看底部username和password部分,发现只有这两个数据输入。

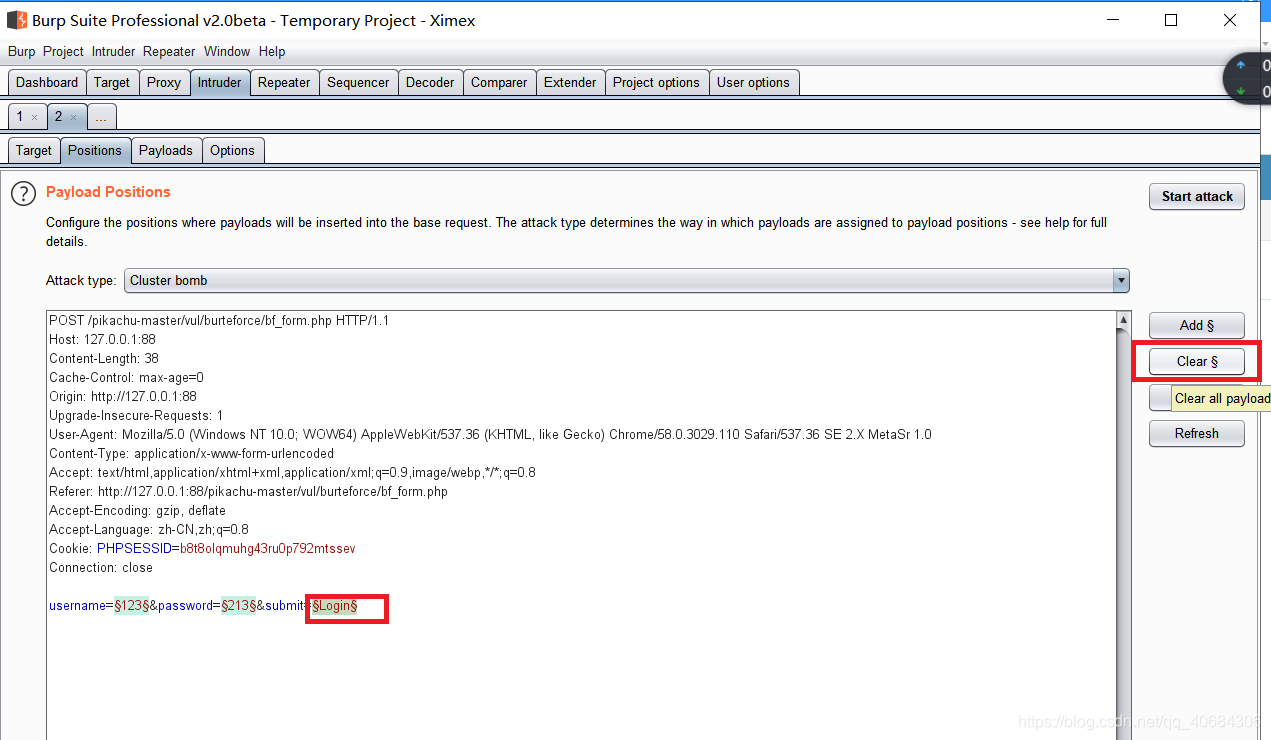

右键点击这条历史,点击发送到send to intruder,点击positions,选择Attack type中的最后一项

将多余的撞库数据clear掉,只留下账号密码

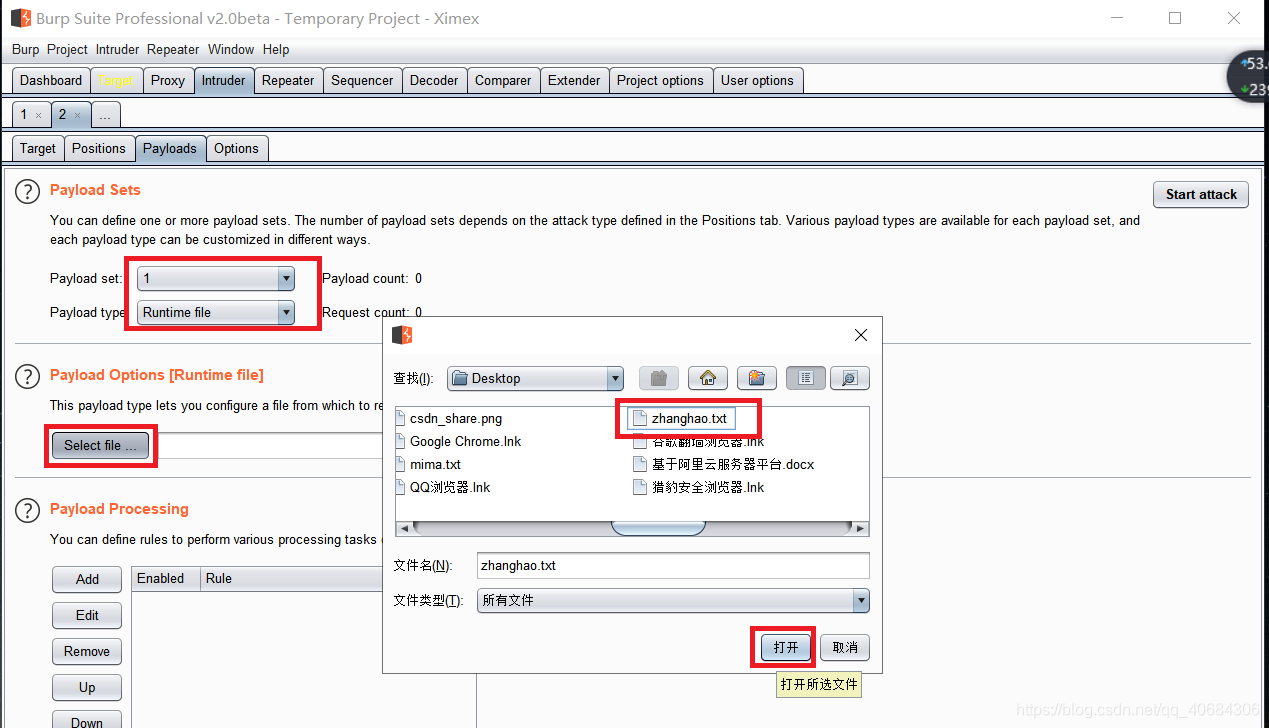

点击Payloads,选择Payload type的Runtime file选项,选择账号的字典,同理,点击payload set,选择2,重复操作,选择密码字典。

点击 start attack,开始跑字典

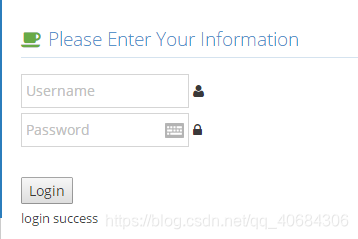

点击length,找到和大部分不同的那条,查看数据1,2,用数据到网页测试

这样,基于表单的暴力测试就完成啦!

相关文章推荐

- Burp Suite 暴力破解演示

- 开源服务专题之------ssh防止暴力破解及fail2ban的使用方法

- mysql端口打开后,怕被爆破,感觉不安全,使用python监控日志防止暴力破解

- Web暴力破解我用wvs fuzzer

- 部署DenyHosts防SSH暴力破解

- Linux SSH密码暴力破解技术及攻击实战 推荐

- 编程算法之暴力破解法

- 基于记录登陆信息的防止网页暴力破解方法

- Denyhost 安装配置,抵御暴力破解

- wordpress后台暴力破解(python)

- 悬镜服务器卫士-防暴力破解功能使用

- SSH防暴力破解的解决方法

- 暴力破解ImageToPDF.exe

- xmlhttp GET方式暴力破解

- 通用权限管理系统组件中增强的系统安全(防暴力破解)

- 用shell脚本防ssh和vsftpd暴力破解的详解讲解

- Brupsuite暴力破解DVWA渗透平台

- 暴力破解FTP服务器用户名密码

- Laravel小项目之第1节 Laravel-表单案例演示

- 8.暴力破解和暴力注册原理