文件上传漏洞绕过实验记录

2019-01-19 16:23

211 查看

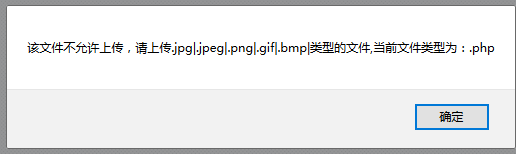

0x01 绕过前台脚本检测扩展名上传webshell

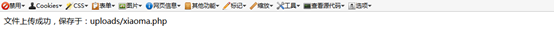

修改扩展名为.jpg,抓包

在抓取的数据包里修改扩展名为.php

文件上传成功

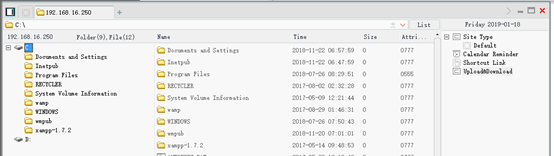

菜刀连接成功

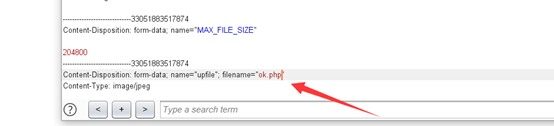

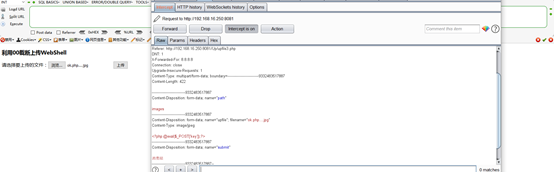

0x02 绕过Content-Type检测文件类型上传webshell

上传.php文件,抓包

修改Content-Type值为image/jpeg

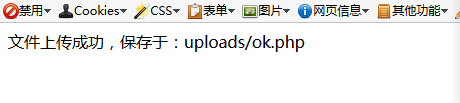

文件上传成功

菜刀连接成功

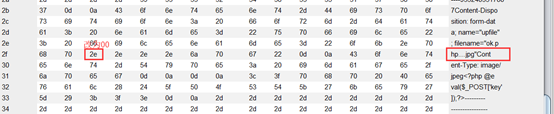

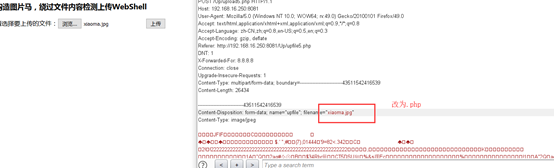

0x03 利用00截断上传webshell-程序做了严格的过滤

上传,抓包

十六进制00截断

文件上传成功

菜刀连接成功

截断后文件

0x04 绕过服务器端扩展名检测上传-黑名单校验

后缀名大小写绕过,文件上传成功。

菜刀连接成功

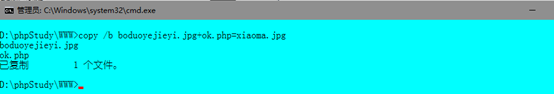

0x05 构造图片木马,绕过文件内容检测上传webshell-对图片内容进行了检测

构造图片木马

注意:构造图片马时需要将图片文件放在前,PHP文件放在后,若构造一次网站依然识别,则需要在图片马后面再次加入图片文件构造

上传xiaoma.php文件

上传xiaoma2.jpg,抓包,修改文件后缀名为.php

文件上传成功,菜刀连接成功

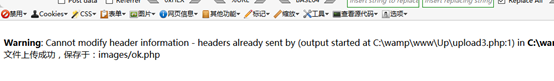

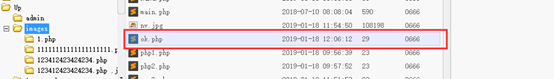

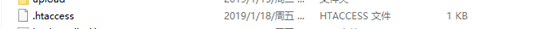

0x06 利用.htaccess文件攻击上传webshell

用编辑器编辑以下代码,并另存为文件名为.htaccess的文件

<FilesMatch "ok"> SetHandler application/x-httpd-php </FilesMatch>

上传.htaccess文件

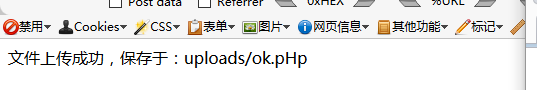

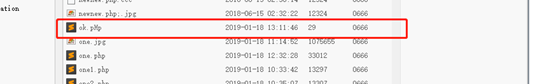

上传ok.php文件,抓包,修改后缀大小写绕过

文件上传成功,菜刀连接成功

相关文章推荐

- 文件上传漏洞—扩展名绕过

- i春秋:警惕您站上的文件内容检测绕过类上传漏洞

- 文件上传漏洞(绕过姿势)

- 解析漏洞讲解、filepath、content-type绕过检测上传文件

- 文件上传漏洞(绕过姿势)

- 文件上传漏洞(绕过姿势) 转载防丢失

- 文件上传漏洞(绕过姿势)

- 文件上传漏洞的相关绕过方法

- [基本实验] 利用Burp和FireBug绕过上传漏洞的前端防护

- 文件上传漏洞绕过手段

- 文件上传漏洞(绕过姿势)

- 文件上传漏洞原理和绕过方式

- 文件上传漏洞(绕过姿势)

- 文件上传漏洞——JS绕过

- Web(2)-文件上传漏洞(绕过)

- U-Mail邮件服务系统任意文件上传+执行漏洞(runtime缺陷与验证绕过)

- web安全————文件上传漏洞

- php 上传文件类型判断函数(避免上传漏洞 )

- 文件上传漏洞在惠信中的应用