Linux网络服务_防火墙_tcpwarp的安全设定

2018-03-07 16:24

656 查看

tcpwarp的安全设定:

1.tcpwarp简单介绍tcpwarp 与防火墙功能相似,保护加载了tcpwarp进程服务安全ssh安全保护进程:

firewalld > tcpwarp > 守护进程 > service > SELinux > 文件系统

只能保护加载tcpwarp模块的服务

2.tcpwarp配置文件

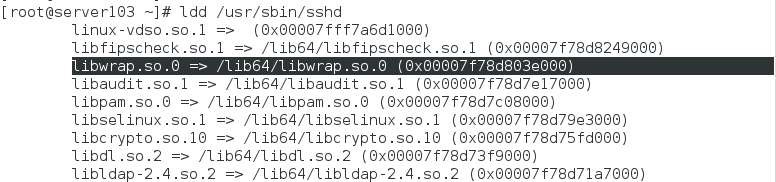

ldd /usr/sbin/sshd //查看ssh服务是否有tcpwarp进程,如果有这个进程,这个服务就可以受到tcpwarp保护

vim /etc/hosts.allow //允许的配置文件,即改即生效

vim /etc/hosts.deny //拒绝的配置文件,即改即生效

man 5 hosts.allow //查看帮助

man 5 hosts.deny //查看帮助

sshd:172.25.254. :spawn echo `date` from %c to %s | mail -s warning root //即时反馈,邮件方式发送给root

mail //查看邮件

此时用别的机器ssh server103 ,在server103上会出现邮件

输入 1 加回车查看第一个mail

Thu Mar 1 03:36:52 EST 2018 from 172.25.254.3 to sshd@172.25.254.103

//显示03连接103

echo > /var/spool/mail/root //清空mail

ps //查看当前设备

sshd:172.25.254. :spawn echo `date` from %c to %s > /dev/pts/1

此时别的主机登陆本机后,会自动在shell出现命令

Thu Mar 1 03:45:47 EST 2018 from 172.25.254.3 to sshd@172.25.254.103

【实验】

[root@server103 ~]# vim /etc/hosts.deny

14 all:all //此时所有的机器都无法连接server103

[root@server103 ~]# vim /etc/hosts.allow

11 sshd:172.25.254.20 //此时172.25.254.20可以连接server103,由于deny的存在,其他的主机无法连接

12 sshd:172.25.254. //所有的人都可以ssh本机

13 sshd:172.25.254. EXCEPT 172.25.254.20 //除了20,其他人都可以ssh本机

14 sshd:172.25.254. :spawn echo `date` from %c to %s | mail -s warning root //邮件监控

15 sshd:172.25.254. :spawn echo `date` from %c to %s >> /var/log/messages //自动导入到日志

( Thu Mar 1 03:50:43 EST 2018 from 172.25.254.3 to sshd@172.25.254.103 )

16 sshd:172.25.254. :spawn echo `date` from %c to %s > /dev/pts/2 //实时监控(ps查看设备,这里设备是pts2)

17 sshd:172.25.254. :spawn echo `date` from %c to %s >> /var/log/messages //日志监控

[root@server103 ~]# mail

No mail for root

[kiosk@foundation3 Desktop]$ ssh root@172.25.254.103 -X

[root@server103 ~]# mail

Heirloom Mail version 12.5 7/5/10. Type ? for help.

"/var/spool/mail/root": 1 message 1 new

>N 1 root Thu Mar 1 03:36 18/666 "warning"

& 1 //输入1查看第一个mail

Thu Mar 1 03:36:52 EST 2018 from 172.25.254.3 to sshd@172.25.254.103

//显示03连接103,q退出

[root@server103 ~]# echo > /var/spool/mail/root

[root@server103 ~]# vim /etc/hosts.allow

sshd:172.25.254. :spawn echo `date` from %c to %s > /dev/pts/1

[root@server103 ~]# ps

PID TTY TIME CMD

6145 pts/1 00:00:00 bash

6177 pts/1 00:00:00 dbus-launch

6926 pts/1 00:00:00 ps

[kiosk@foundation3 Desktop]$ ssh root@172.25.254.103 -X

[root@server103 ~]# Thu Mar 1 03:45:47 EST 2018 from 172.25.254.3 to sshd@172.25.254.103

【图10】

[root@server103 ~]# vim /etc/hosts.allow

sshd:172.25.254. :spawn echo `date` from %c to %s > /dev/pts/1

[root@server103 ~]# cat /var/log/messages

Thu Mar 1 03:50:43 EST 2018 from 172.25.254.3 to sshd@172.25.254.103

相关文章推荐

- Linux 下使用 TCP 封装器来加强网络服务安全的技巧

- Linux网络服务_防火墙_iptables设定

- 在Linux下使用TCP封装器来加强网络服务安全

- 在 Linux 下使用 TCP 封装器来加强网络服务安全

- 在Linux下使用TCP封装器来加强网络服务安全

- 在Linux下使用TCP封装器来加强网络服务安全

- Linux 下使用 TCP 封装器来加强网络服务安全的技巧

- 在Linux下使用TCP封装器来加强网络服务安全

- Linux 下使用 TCP 封装器来加强网络服务安全的技巧

- Linux 下使用 TCP 封装器来加强网络服务安全的技巧

- Linux网络服务_防火墙_firewalld设定

- Linux 下使用 TCP 封装器来加强网络服务安全的技巧

- Linux网络编程--使用epoll模型同时处理tcp和udp服务

- 安装linux下面用来配置网络,防火墙,系统服务等设置的图形小工具Setup

- Linux下网络服务的安全设置

- linux系统之网络防火墙(firewalld服务和iptables服务)

- linux命令:iptables、modprobe装载模块、网络防火墙服务

- linux网络编程:使用进程池实现TCP多客户服务

- Linux下两种TCP网络服务器实现方式:循环服务&并发服务

- 网络安全:经验共享——随心订制linux透明防火墙