CISSP第1章--通过原则和策略的安全治理

2018-01-22 22:20

211 查看

一、理解和应用机密性、完整性和可用性

机密性、完整性和可用性是网络安全的最基本的法则,简称CIA(Confidentiality、Integrity、Avialablity);

机密性:指数据在存储、传输、访问、处理过程中的必须受到保护,从而不会出现未授权的访问、使用或暴露;对应安全加密存储,安全通道传输,访问权限控制,分权分域的原则,和安全的处理方式(包括对数据的存储时间限制)

完整性:只能被授权的主体进行有意的修改,需要对数据、客体和资源的访问进行适当控制,防止未授权的主体进行修改或者已授权的主体进行误操作。比如操作日志记录、数字签名校验、防止反编译、防止串改软件包等都属于保障安全的完整性;

可用性:经过授权的主体被及时准许和不间断的访问客体,实时支持基础服务(包括网络服务、通信和访问控制机制)的正常运作;例如:防止Dos攻击、防止任意的破坏事件(意外的删除文件,过度的使用硬件资源)、部署系统冗余备份数据、部署防火墙和路由器防止外部的恶意攻击。

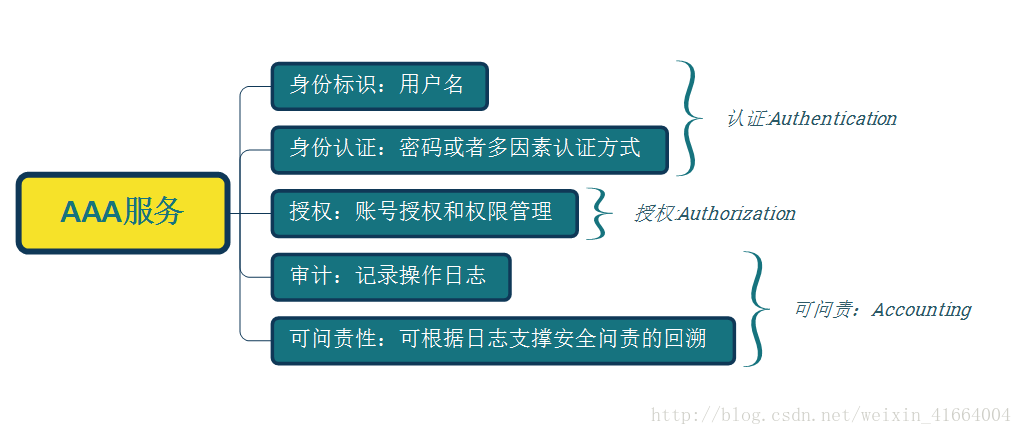

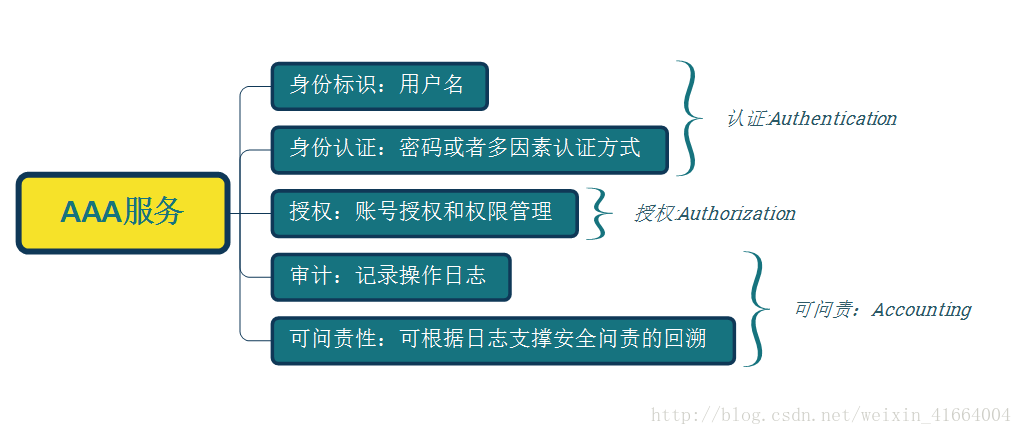

AAA(Authentication、Authorization、Accounting)服务

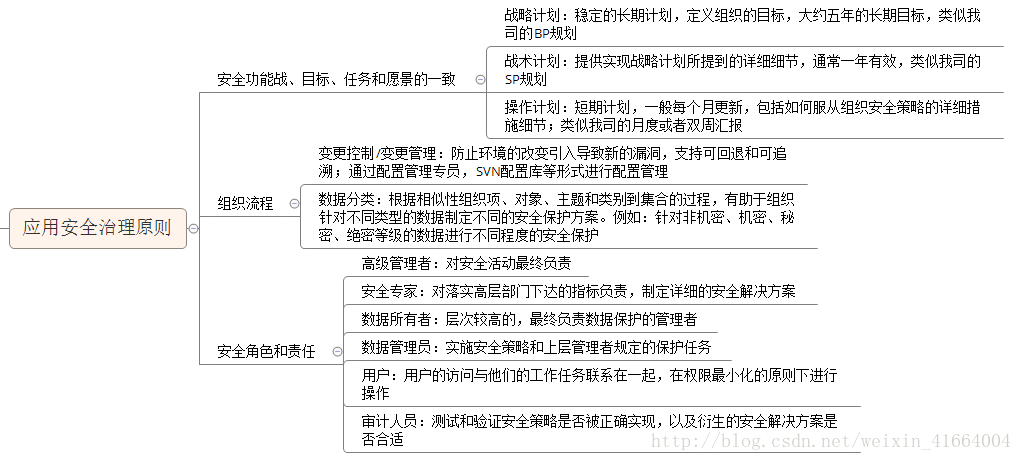

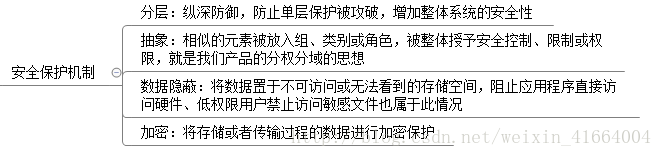

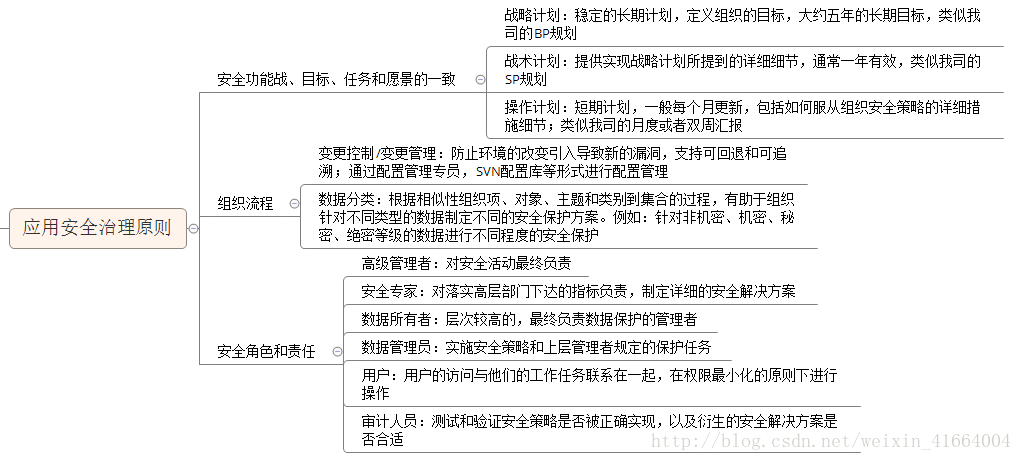

二、应用安全治理原则

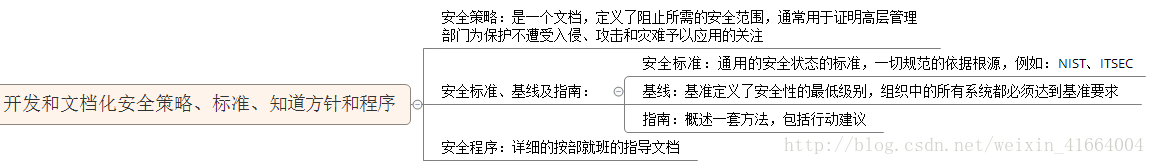

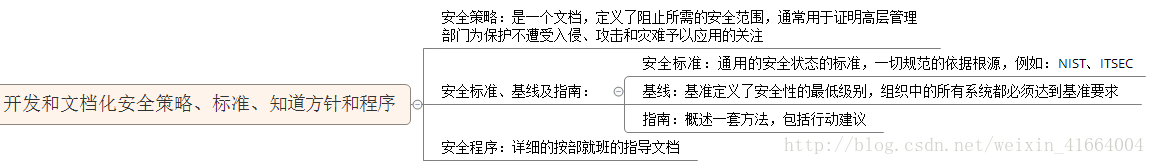

三、开发和文档化安全策略

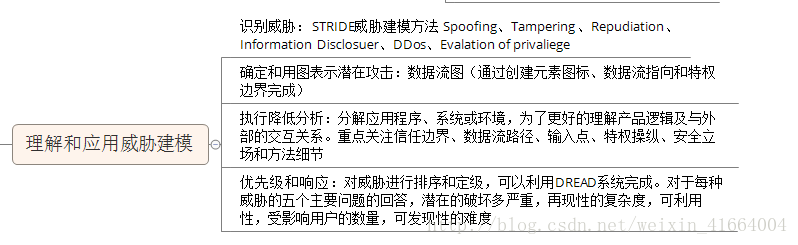

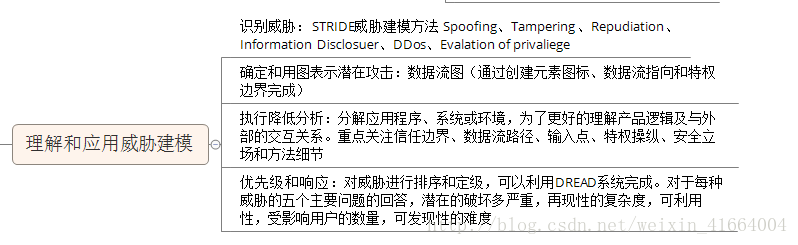

四、理解和应用威胁建模

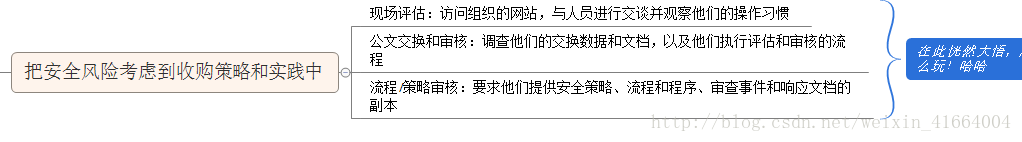

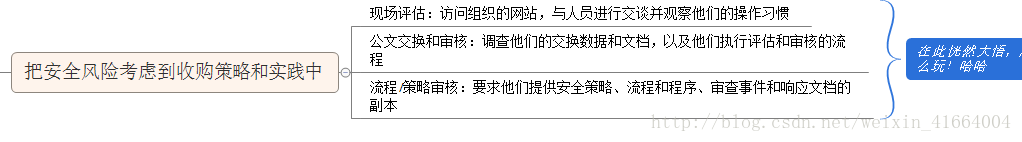

五、把安全风险考虑到收购策略和实践中

机密性、完整性和可用性是网络安全的最基本的法则,简称CIA(Confidentiality、Integrity、Avialablity);

机密性:指数据在存储、传输、访问、处理过程中的必须受到保护,从而不会出现未授权的访问、使用或暴露;对应安全加密存储,安全通道传输,访问权限控制,分权分域的原则,和安全的处理方式(包括对数据的存储时间限制)

完整性:只能被授权的主体进行有意的修改,需要对数据、客体和资源的访问进行适当控制,防止未授权的主体进行修改或者已授权的主体进行误操作。比如操作日志记录、数字签名校验、防止反编译、防止串改软件包等都属于保障安全的完整性;

可用性:经过授权的主体被及时准许和不间断的访问客体,实时支持基础服务(包括网络服务、通信和访问控制机制)的正常运作;例如:防止Dos攻击、防止任意的破坏事件(意外的删除文件,过度的使用硬件资源)、部署系统冗余备份数据、部署防火墙和路由器防止外部的恶意攻击。

AAA(Authentication、Authorization、Accounting)服务

二、应用安全治理原则

三、开发和文档化安全策略

四、理解和应用威胁建模

五、把安全风险考虑到收购策略和实践中

相关文章推荐

- CISSP读书笔记-安全和风险管理-通过原则和策略的安全治理

- 配置H3C交换机实例(设置安全策略版,通过源IP地址对WEB登录用户进行控制)[连载之电子商务系统架构]

- Android中如何通过强制设备管理策略创建一个安全敏感的应用程序

- windows中设置让某个程序能够通过安全策略,能够开端口接收数据

- Win XP中通过安全策略关闭端口

- 通过安全策略关闭端口

- 利用IP安全策略屏蔽或通过特定IP

- 通过属性定义开启安全策略

- Windows Server 2008 R2通过IP安全策略阻止某个IP访问的设置方法

- .NET: 通过AppDomain级别控制安全策略的例子

- 通过SSH访问远程Linux服务器的四个安全策略

- 通过“IP 安全策略”,阻止外部某个ip和本机的任何通讯。

- Windows下通过ip安全策略设置只允许固定IP远程访问

- 通过设置mmc IP安全策略禁止ping入本机 - sever 2008 Apache优化配置

- Windows Server 2008 R2通过IP安全策略阻止 IP访问

- Win2003下通过IP安全策略限制udp-flood发包的批处理代码

- CISSP备考系列之安全模型的原则[10-38]

- 通过IP安全策略禁止WIN2003服务器响应PING