Azure ASM虚拟机部署反恶意软件-安全扩展

2017-11-06 18:29

253 查看

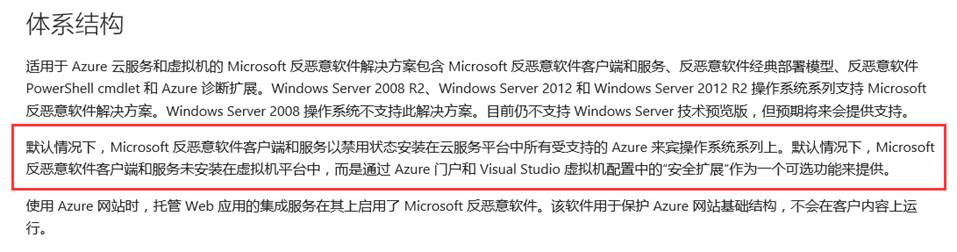

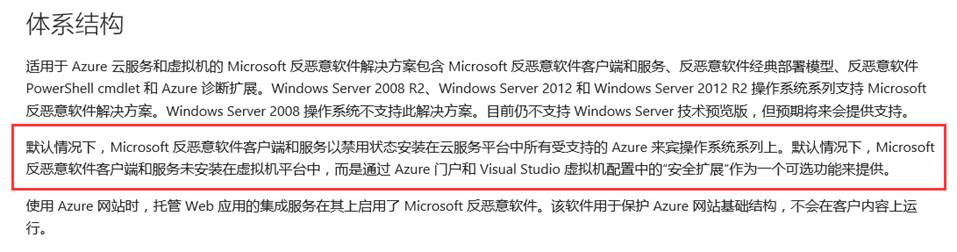

Azure虚拟机,默认情况下没有安装杀毒软件。如果您有此需求可以通过Azure 扩展进行安装,有关Azure反恶意软件的官方说明请参考:https://docs.azure.cn/zh-cn/security/azure-security-antimalware

对于Azure ASM虚拟机,可以通过如下两种方法部署“安全扩展”

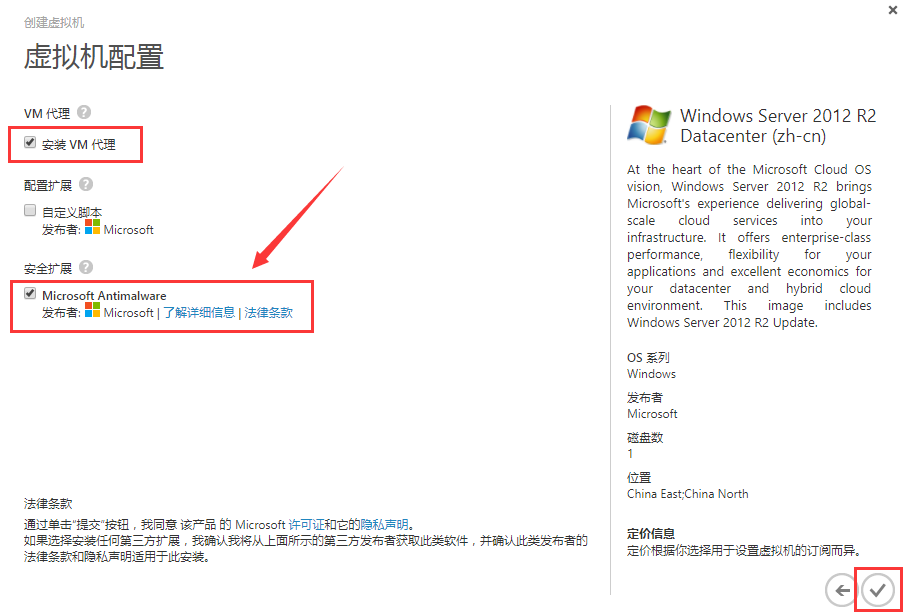

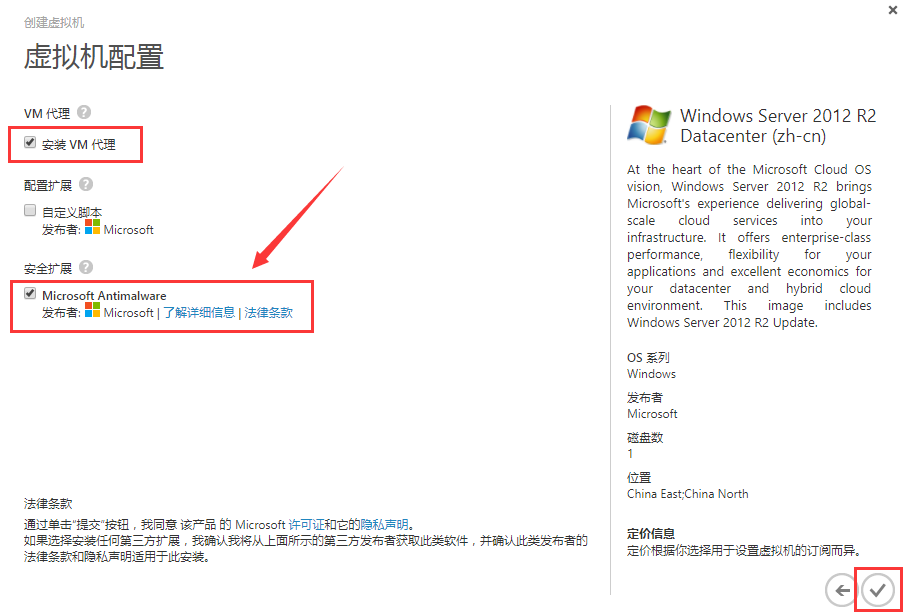

1.创建虚拟机时,直接安装“安全扩展”

2.对于已有虚拟机可以通过Azure Powershell的方式在虚拟机中安装安全扩展,但是前提条件是虚拟机中已经正常安装了Azure Agent

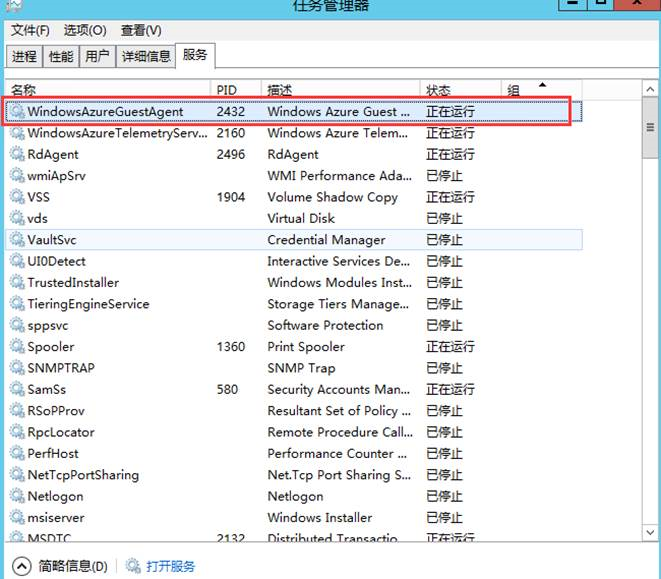

1>可以通过如下方法判断虚拟机是否已经安装了Azure Agent

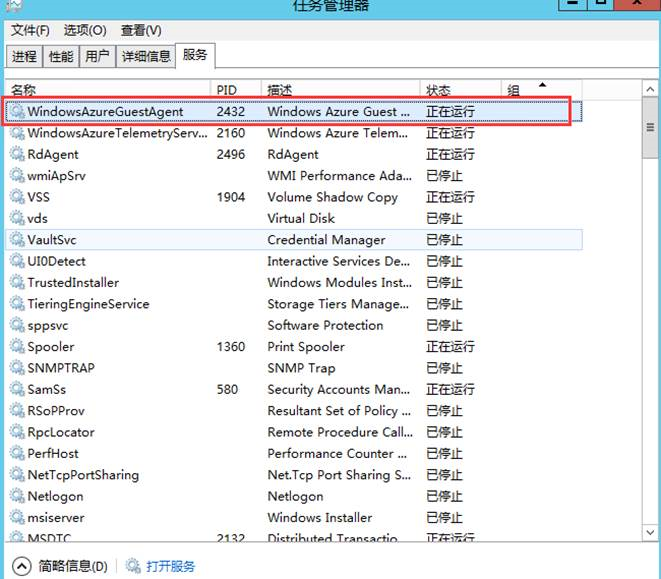

a.虚拟机内部有“WindowsAzureGuestAgent”服务的话,说明已经安装了Azure Agent

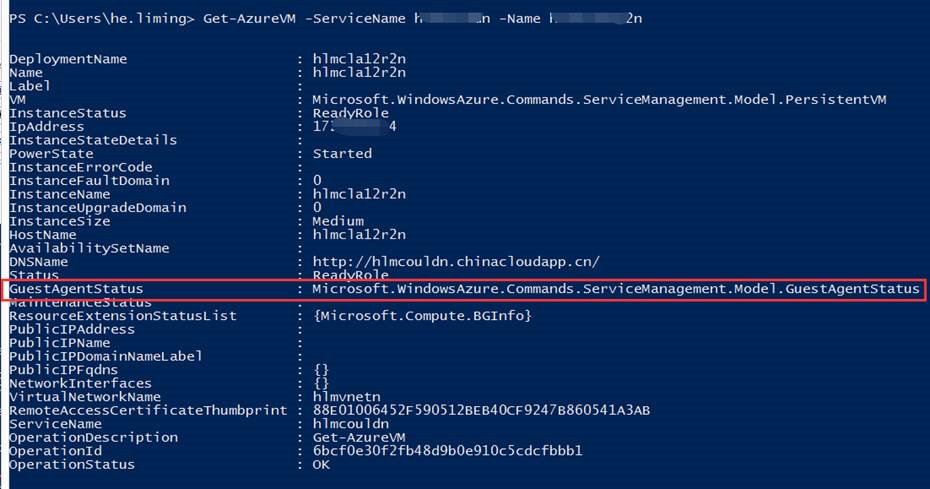

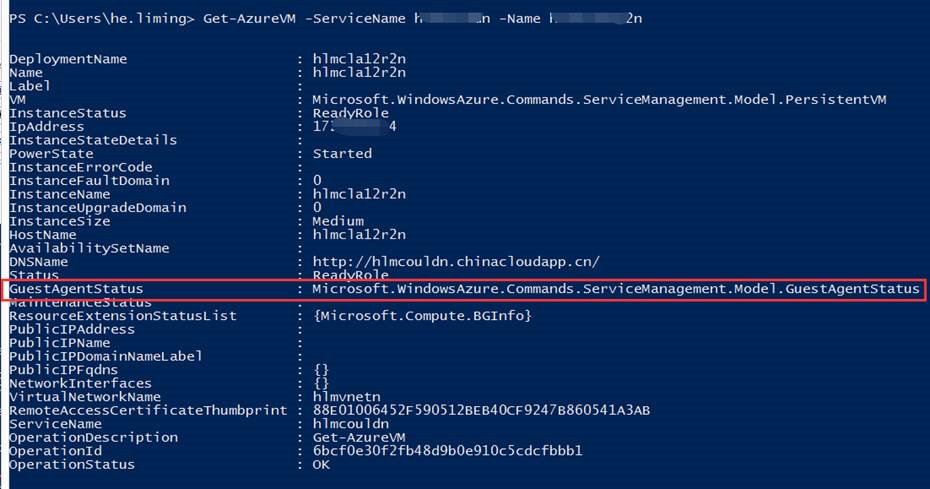

b.使用Azure Powershell获取虚拟机的信息,查看“GuestAgentStatus”项是否有类似如下输出,有的话,说明Azure Agent已经安装

备注:Windows Azure Powershell的安装,请参考:http://www.cnblogs.com/stonehe/p/7510808.html

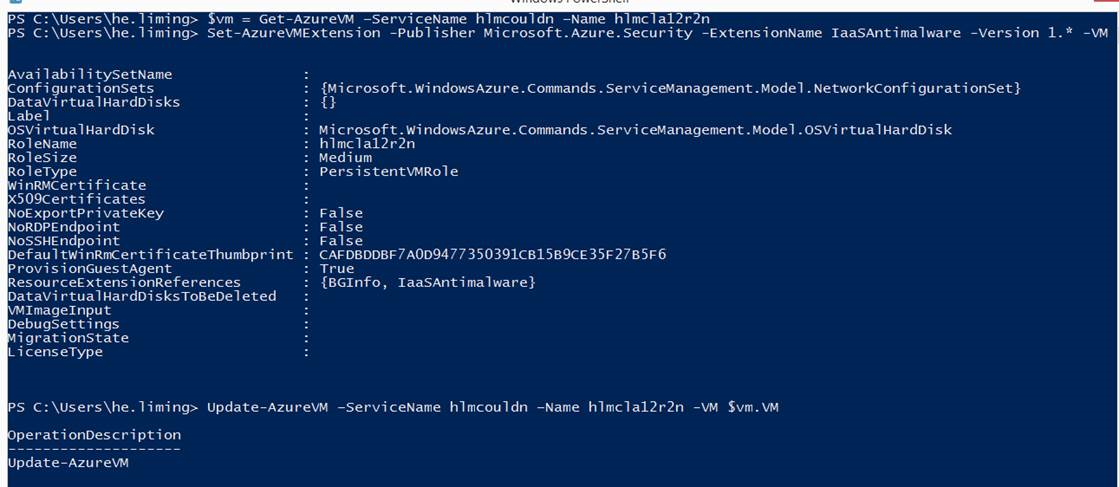

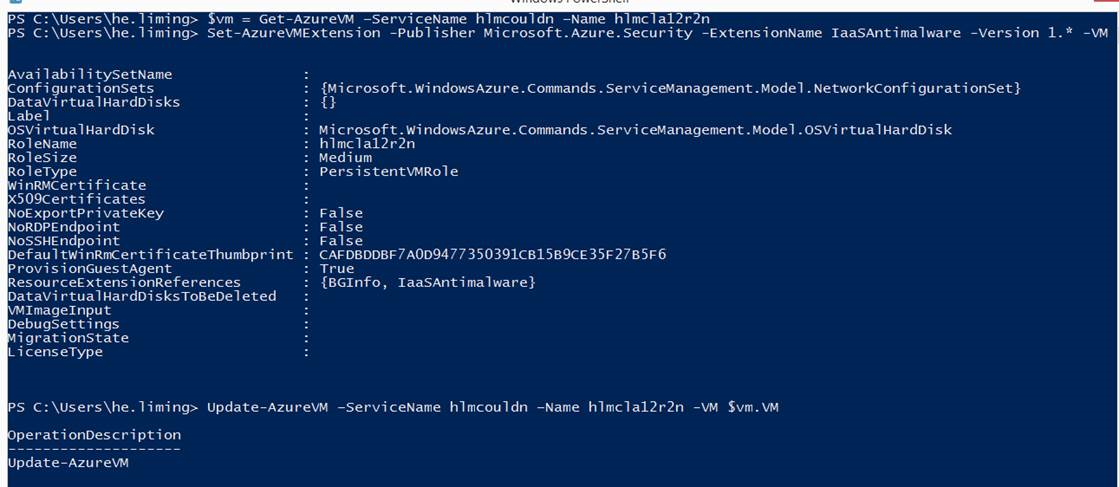

2>如果Azure Agent已经安装,请参考如下Azure Powershell命令,针对虚拟机部署安全扩展

操作命令: 备注:标黄的部分需要根据自己的环境进行变更

$vm = Get-AzureVM –ServiceName hlmcouldn –Name hlmcla12r2n

Set-AzureVMExtension -Publisher Microsoft.Azure.Security -ExtensionName IaaSAntimalware -Version 1.* -VM $vm.VM

Update-AzureVM –ServiceName hlmcouldn –Name hlmcla12r2n -VM $vm.VM

操作成功的截图说明如下:

同时在Azure管理门户中可以看到安全扩展已经安装成功

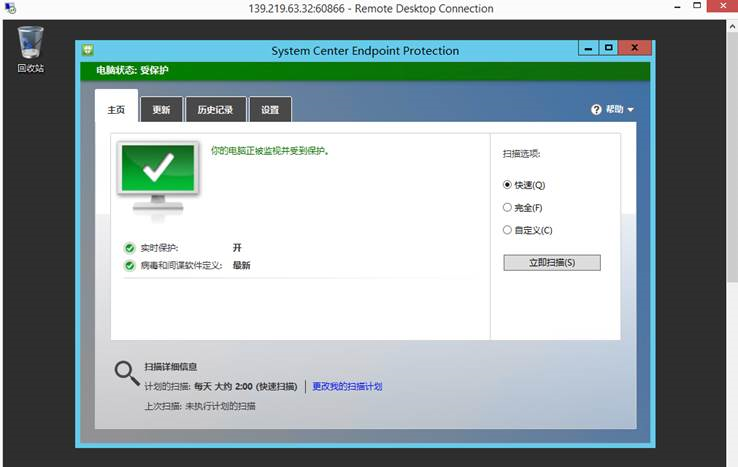

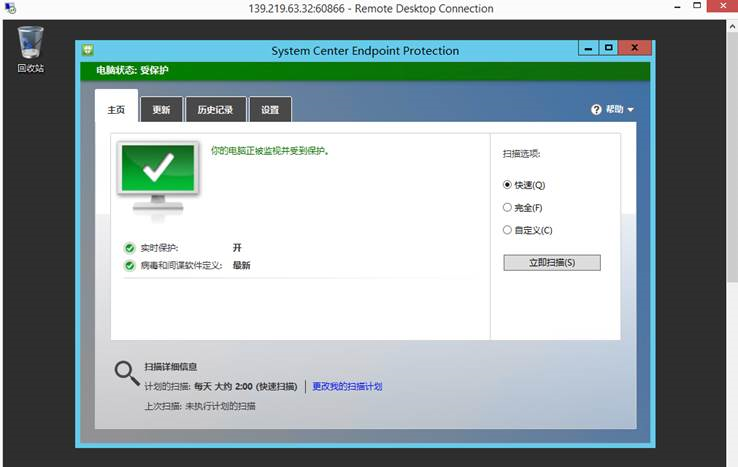

3>在虚拟机内部可以看到该反恶意软件已经安装

4>第一次打开,您会遇到如下报错

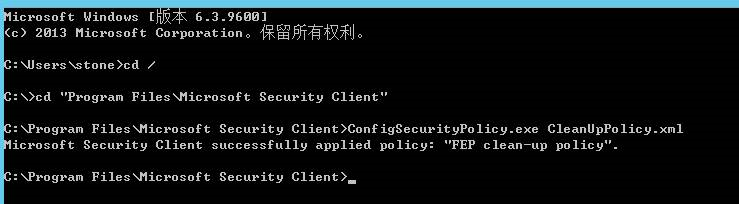

5>您需要参考如下操作解决该问题

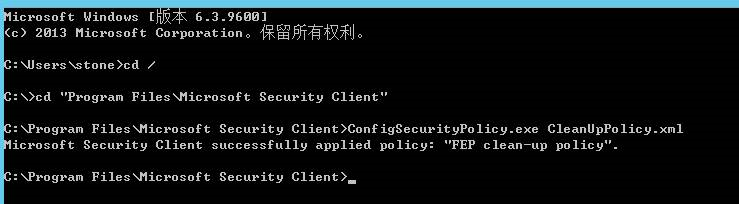

C:\Users\stone>cd /

C:\>cd "Program Files\Microsoft Security Client"

C:\Program Files\Microsoft Security Client>ConfigSecurityPolicy.exe CleanUpPolicy.xml

Microsoft Security Client successfully applied policy: "FEP clean-up policy".

操作完成的截图说明见下:

6>这样操作后,该反恶意软件就可以成功运行了

对于Azure ASM虚拟机,可以通过如下两种方法部署“安全扩展”

1.创建虚拟机时,直接安装“安全扩展”

2.对于已有虚拟机可以通过Azure Powershell的方式在虚拟机中安装安全扩展,但是前提条件是虚拟机中已经正常安装了Azure Agent

1>可以通过如下方法判断虚拟机是否已经安装了Azure Agent

a.虚拟机内部有“WindowsAzureGuestAgent”服务的话,说明已经安装了Azure Agent

b.使用Azure Powershell获取虚拟机的信息,查看“GuestAgentStatus”项是否有类似如下输出,有的话,说明Azure Agent已经安装

备注:Windows Azure Powershell的安装,请参考:http://www.cnblogs.com/stonehe/p/7510808.html

2>如果Azure Agent已经安装,请参考如下Azure Powershell命令,针对虚拟机部署安全扩展

操作命令: 备注:标黄的部分需要根据自己的环境进行变更

$vm = Get-AzureVM –ServiceName hlmcouldn –Name hlmcla12r2n

Set-AzureVMExtension -Publisher Microsoft.Azure.Security -ExtensionName IaaSAntimalware -Version 1.* -VM $vm.VM

Update-AzureVM –ServiceName hlmcouldn –Name hlmcla12r2n -VM $vm.VM

操作成功的截图说明如下:

同时在Azure管理门户中可以看到安全扩展已经安装成功

3>在虚拟机内部可以看到该反恶意软件已经安装

4>第一次打开,您会遇到如下报错

5>您需要参考如下操作解决该问题

C:\Users\stone>cd /

C:\>cd "Program Files\Microsoft Security Client"

C:\Program Files\Microsoft Security Client>ConfigSecurityPolicy.exe CleanUpPolicy.xml

Microsoft Security Client successfully applied policy: "FEP clean-up policy".

操作完成的截图说明见下:

6>这样操作后,该反恶意软件就可以成功运行了

相关文章推荐

- Azure ARM虚拟机部署反恶意软件-安全扩展

- Azure ARM虚拟机部署反恶意软件-安全扩展

- 在 Azure 虚拟机上部署反恶意软件解决方案

- 在 Azure 虚拟机上部署反恶意软件解决方案

- 在 Azure 虚拟机上部署反恶意软件解决方案

- 在 Azure 虚拟机上部署反恶意软件解决方案

- linux系统rootkit恶意软件安全检测工具rkhunter安装部署、使用详解

- 恶意软件“合体”考验员工安全意识

- 【每日安全资讯】恶意软件攻击沙特阿拉伯石油工厂试图引发爆炸

- 安全经验谈:新威胁 恶意软件转为犯罪软件

- Android安全:GingerMaster--第一个在Android2.3上利用root权限攻击的恶意软件20110818

- 【瑞星博客大赛】从我做的软件谈云安全的应用开放平台部署(技术篇、规划篇)

- 【每日安全资讯】卡巴斯基:安卓恶意软件Skygofree监控能力前所未有

- Android软件安全与逆向分析——dalvik虚拟机与Java虚拟机的区别(带实例)

- 安全警告 在 PyPI 中发现了十个恶意软件库

- 工业网络安全:TRITON恶意软件简单分析与防护方案

- 在虚拟机中的域环境下批量安装部署软件(第三节)

- 紧急通知:恶意软件正在破坏QQ安全运行 亲爱的用户,你的QQ已被恶意外怪破坏

- 解决安装ESET NOD32防病安全软件的计算机Hyper-V虚拟机不能正常启动方法

- 安全新兵营第十四天:恶意软件