使用远程工具和密钥验证登陆

2017-10-19 09:51

197 查看

常用的远程工具: puTTY Xshell secureCRT

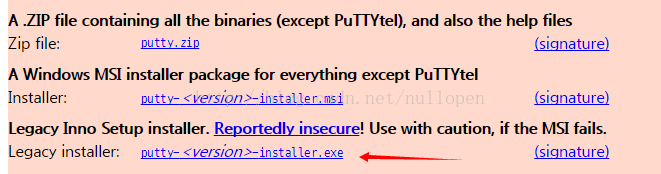

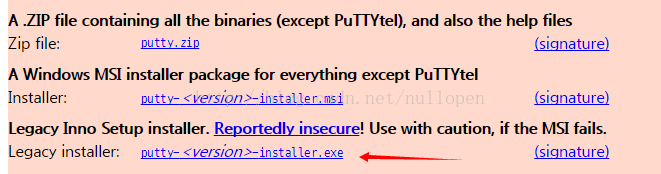

http://www.chiark.greenend.org.uk/~sgtatham/putty/download.html

less 命令 一屏一屏的往下翻动 按 q 键退出

ls /etc/ | less

puTTYgen 点Generate 鼠标来回的动,生成密钥

一一对应的密钥对,公钥放服务器,私钥放本地。

Key comment 私钥描述

Key poassphrase 设置密钥密码

save private key 保存私钥

公钥拷贝到服务端

mkdir /root/.ssh

vim /root/.ssh/authorized_keys

把公钥粘贴进去,设置权限

chmod 700 /root/.ssh

chmod 600 /root/.ssh/authorized_keys

关闭selinux

临时关闭:setenforce 0

永久关闭:

vim /etc/sysconfig/selinux

SELINUX=enforcing => SELINUX=disabled

关闭netfilter(非必须)

iptables -F #临时清除规则

service iptables save

puTTY客户端配置:

SSH=>Auth=>Browse 选中私钥文件

多个远程工具。/root/.ssh/authorized_keys可以设置多个密钥对叠加,一行一个。

root账户只能通过密钥登录

打开sshd配置文件

vim /etc/ssh/sshd_config 在最后面增加一行 :

PermitRootLogin without-password

root账户不允许远程登录

vim /etc/ssh/sshd_config 加入一行:

PermitRootLogin no

service sshd restart

限制远程登录的IP

1) 白名单形式

要求: 只允许 192.168.0.1 和 192.168.0.10 登陆 其他全部禁止

实现:

1. vim /etc/hosts.allow //增加如下内容

sshd: 192.168.0.1, 192.168.0.10

2. vim /etc/hosts.deny //增加如下内容

sshd: ALL

2) 黑名单形式

要求: 只限制192.168.0.1登陆上来,其他全部放行

实现:

vim /etc/hosts.deny //增加如下内容

sshd: 192.168.0.1

原理:先匹配hosts.allow,如果有这个IP,直接放行,不再匹配hosts.deny。如果没有,再看hosts.deny。如果这里面有该IP(ALL包括一切IP)则拒绝,如果deny中也没有匹配,则也会放行。也就是说,如果这两个文件中都没有限定的IP,则会放行!

比如说你只允许10.0.0.2这个ip进入,其它都禁止:

vim /etc/ssh/sshd_config

添加一行:

allowusers root@10.0.0.2

注:root为你用来登入服务器的用户名

最后sshd重启

service sshd restart

puTTY的使用:

下载:http://www.chiark.greenend.org.uk/~sgtatham/putty/download.html

less 命令 一屏一屏的往下翻动 按 q 键退出

ls /etc/ | less

密钥验证登陆

生成密钥工具puTTYgen 点Generate 鼠标来回的动,生成密钥

一一对应的密钥对,公钥放服务器,私钥放本地。

Key comment 私钥描述

Key poassphrase 设置密钥密码

save private key 保存私钥

公钥拷贝到服务端

mkdir /root/.ssh

vim /root/.ssh/authorized_keys

把公钥粘贴进去,设置权限

chmod 700 /root/.ssh

chmod 600 /root/.ssh/authorized_keys

关闭selinux

临时关闭:setenforce 0

永久关闭:

vim /etc/sysconfig/selinux

SELINUX=enforcing => SELINUX=disabled

关闭netfilter(非必须)

iptables -F #临时清除规则

service iptables save

puTTY客户端配置:

SSH=>Auth=>Browse 选中私钥文件

多个远程工具。/root/.ssh/authorized_keys可以设置多个密钥对叠加,一行一个。

root账户只能通过密钥登录

打开sshd配置文件

vim /etc/ssh/sshd_config 在最后面增加一行 :

PermitRootLogin without-password

root账户不允许远程登录

vim /etc/ssh/sshd_config 加入一行:

PermitRootLogin no

service sshd restart

限制远程登录的IP

1) 白名单形式

要求: 只允许 192.168.0.1 和 192.168.0.10 登陆 其他全部禁止

实现:

1. vim /etc/hosts.allow //增加如下内容

sshd: 192.168.0.1, 192.168.0.10

2. vim /etc/hosts.deny //增加如下内容

sshd: ALL

2) 黑名单形式

要求: 只限制192.168.0.1登陆上来,其他全部放行

实现:

vim /etc/hosts.deny //增加如下内容

sshd: 192.168.0.1

原理:先匹配hosts.allow,如果有这个IP,直接放行,不再匹配hosts.deny。如果没有,再看hosts.deny。如果这里面有该IP(ALL包括一切IP)则拒绝,如果deny中也没有匹配,则也会放行。也就是说,如果这两个文件中都没有限定的IP,则会放行!

比如说你只允许10.0.0.2这个ip进入,其它都禁止:

vim /etc/ssh/sshd_config

添加一行:

allowusers root@10.0.0.2

注:root为你用来登入服务器的用户名

最后sshd重启

service sshd restart

相关文章推荐

- Linux 远程连接工具使用-putty 密钥验证

- Putty 远程连接工具使用以及密钥验证

- root账户不能使用密码只能使用密钥远程登陆

- root账户不能使用密码只能使用密钥远程登陆

- 如何解决使用远程工具登陆mysql,缺乏权限的问题

- root账户不能使用密码只能使用密钥远程登陆

- SQL管理工具使用IP\实例名登录时报“请验证实例名称是否正确且sql配置为远程连接”

- root账户不能使用密码只能使用密钥远程登陆

- ssl openssh服务 使用密钥登陆远程主机 SCP

- 使用ssh-keygen命令生成密钥对无密码远程登陆linux主机

- 使用Putty密钥验证自动登陆服务器

- 1周第3课 Linux远程管理工具 putty xshell 密钥登陆

- root账户不能使用密码只能使用密钥远程登陆

- xshell 使用密钥验证远程登录linux

- linux远程登陆工具putty使用

- root账户不能使用密码只能使用密钥远程登陆

- windows下使用远程工具登录虚拟机上的Linux、访问虚拟机上的服务 、端口转发、win7 telnet登陆虚拟机

- VPS入门-使用putty远程管理工具登陆SSH

- root账户不能使用密码只能使用密钥远程登陆

- CentOS6.x 用Putty使用密钥验证方式远程登录