TLS/SSL 协议详解(17) Certificate verify

2017-09-07 08:57

225 查看

发送这个类型的握手需要2个前提条件

(1):服务器端请求了客户端证书

(2):客户端发送了非0长的证书

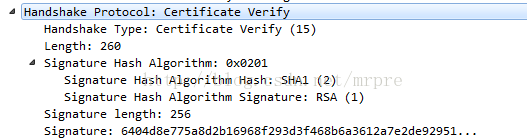

此时,客户端想要证明自己拥有该证书,必然需要私钥签名一段数据发给服务器验证。

签名的数据是客户端发送certificate verify前,所有收到和发送的握手信息(不包括5字节的record)。其实这个流程和签名server

key exchange基本一样。计算摘要,然后签名运算。

相关文章推荐

- SSL/TLS 协议详解

- TLS/SSL 协议详解(13) certificate request

- TLS/SSL 协议详解 (24) CFCA蛋疼的事

- TLS/SSL 协议详解(14) server hello done

- HTTPS加密协议详解(四):TLS/SSL握手过程

- SSL/TLS 协议详解

- SSL/TLS 协议详解

- SSL/TLS 协议详解

- SSL/TLS 协议详解

- TLS/SSL 协议详解(1) 前言

- TLS/SSL 协议详解 (2) SSL有关的密码学原理

- TLS/SSL 协议详解(15) client certificate

- TLS/SSL 协议详解(6) SSL 数字证书的一些细节1

- TLS/SSL 协议详解 (16) client key exchange

- TLS/SSL 协议详解 (25) https双向认证及常见问题总结

- SSL/TLS 协议详解

- TLS/SSL 协议详解 (7) SSL 数字证书的一些细节2

- TLS/SSL 协议详解(18) Change cipher

- SSL/TLS 协议详解【基于key的对称加密和不对称加密、不基于key的】