shadow文件弱口令暴力破解——John

2017-08-19 10:46

302 查看

在渗透测试中,这里主要说的是linux系统,我们经常遇到任意文件下载或读取,以及命令执行等,但是命令执行有些时候并没有交互式的,我们想添加账号和密码就会很困难,所以这时我们就可以读取shadow文件,将内容保存到本地,然后使用john来进行破解,从而可使用系统中的账号进行远程连接控制!

下载地址:http://www.openwall.com/john/

基本使用语法:

下载地址:http://www.openwall.com/john/

基本使用语法:

john shadow

root@kali:~# john /etc/shadow Warning: detected hash type "sha512crypt", but the string is also recognized as "crypt" Use the "--format=crypt" option to force loading these as that type instead Using default input encoding: UTF-8 Loaded 3 password hashes with 3 different salts (sha512crypt, crypt(3) $6$ [SHA512 128/128 AVX 2x]) Remaining 2 password hashes with 2 different salts Press 'q' or Ctrl-C to abort, almost any other key for status 1q2w3e4r (eth10)

root@kali:~# cat /root/.john/john.pot $6$8uR2a64J$y2Oc5C6QsTRtJ1tpfpJKDIAfXzSM8rJ0IizfM32Mn.ac.UBUGgtq1HT2kgvnx4LFGukbj/poLJzg32VjpTbJS.:root $6$wovV.UXy$0EJJ0YuL0g52aHtLBgJFJ0/LhxR5maRQ7.Nw5ekAyQEjvISVP6msRShAVaWE3twlLy4oU8WQ95HchjJHez/EB1:123456 $6$xUWbL8ha$W6Clcf.vJjZZPt//xnvCmvhbmW.iEmu.XLGyKtoUdrAgTA91/pasBu5.TQ.cM1r97Qxg8NxrUun5CNasZOAAb1:123 $6$ITd1qoda$0bNvtCP8ntHxtfC82kYm.67ScLhXCKUgNpRWHX1oybjPrUJAr.wKFPD17zMJVs036xUfIuEjNpRKHmBPOE4T40:1q2w3e $6$aFZHXjfb$oJikWBNpKcPiN90Jwg/xTAmSZCREFNDgYraNow90A2IxboBfgGQl/tMSTinrpwCT9uSDohF/Nml3Dhpz1yTZj.:asdfgh $6$hIpfeY1N$5GjR9IiK3aY4rCvlFNX91PWFC6dDyU6z7oDJme0maHUuvvIO/qVCuy2Sx.z4VChtIspGnnq3PlxT/8ELoSDKM.:1q2w3e4

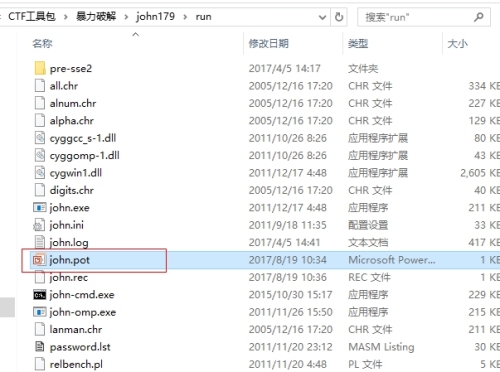

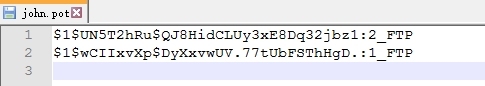

F:\eth10-CTF-Toolkits\CTF工具包\暴力破解\john179\run>john.exe F:\ctf\shadow 1 [main] john 9540 find_fast_cwd: WARNING: Couldn't compute FAST_CWD pointer. Please report this problem to the public mailing list cygwin@cygwin.com cygwin warning: MS-DOS style path detected: F:\ctf\shadow Preferred POSIX equivalent is: /cygdrive/f/ctf/shadow CYGWIN environment variable option "nodosfilewarning" turns off this warning. Consult the user's guide for more details about POSIX paths: http://cygwin.com/cygwin-ug-net/using.html#using-pathnames Loaded 8 password hashes with 8 different salts (FreeBSD MD5 [32/32]) 2_FTP (2_FTP) 1_FTP (1_FTP)在windows下可在工具的run目录下查看john.pot

相关文章推荐

- 使用Ftplib暴力破解FTP用户口令

- 服务器遭暴力破解事件或存在木马文件

- msf客户端渗透(六):抓包、搜索文件、破解弱口令、修改MACE时间

- ftp口令暴力破解实验

- 暴力破解Zip 文件

- linux口令相关(passwd/shadow)及破解方式

- 破解Linux下的shadow文件获得账户密码

- Linux 密码爆破 shadow 文件解密 破解

- 暴力破解unix/linux平台上采用crypt加密的口令

- winRAR 密码暴力破解/清除压缩文件密码工具

- winRAR 密码暴力破解/清除压缩文件密码工具

- JAVA代理破解口令加密的PDF文件(iText)

- 利用Python暴力破解zip文件口令的方法详解

- python暴力破解zip密码文件

- Violent Python FTPlib暴力i破解FTP用户口令

- archpr 压缩文件暴力破解

- 用字典暴力破解ZIP压缩文件密码

- 如何用FTP获取shadow口令文件

- 如何防止RAR压缩文件密码被暴力破解!

- 暴力破解HTTP验证Web页面口令的强度