逆向工程核心原理学习笔记(三):检索API方法

2017-06-16 15:07

302 查看

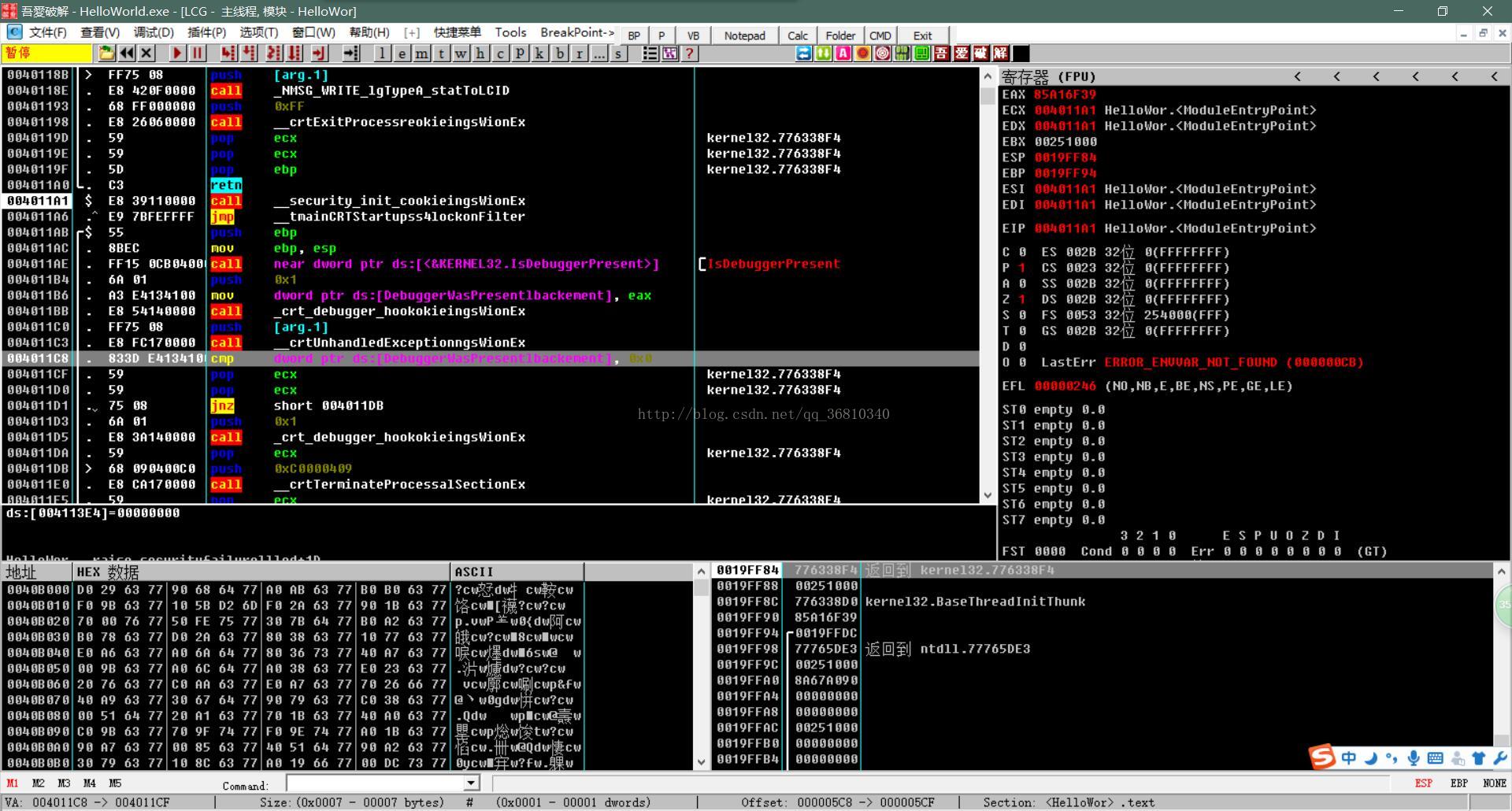

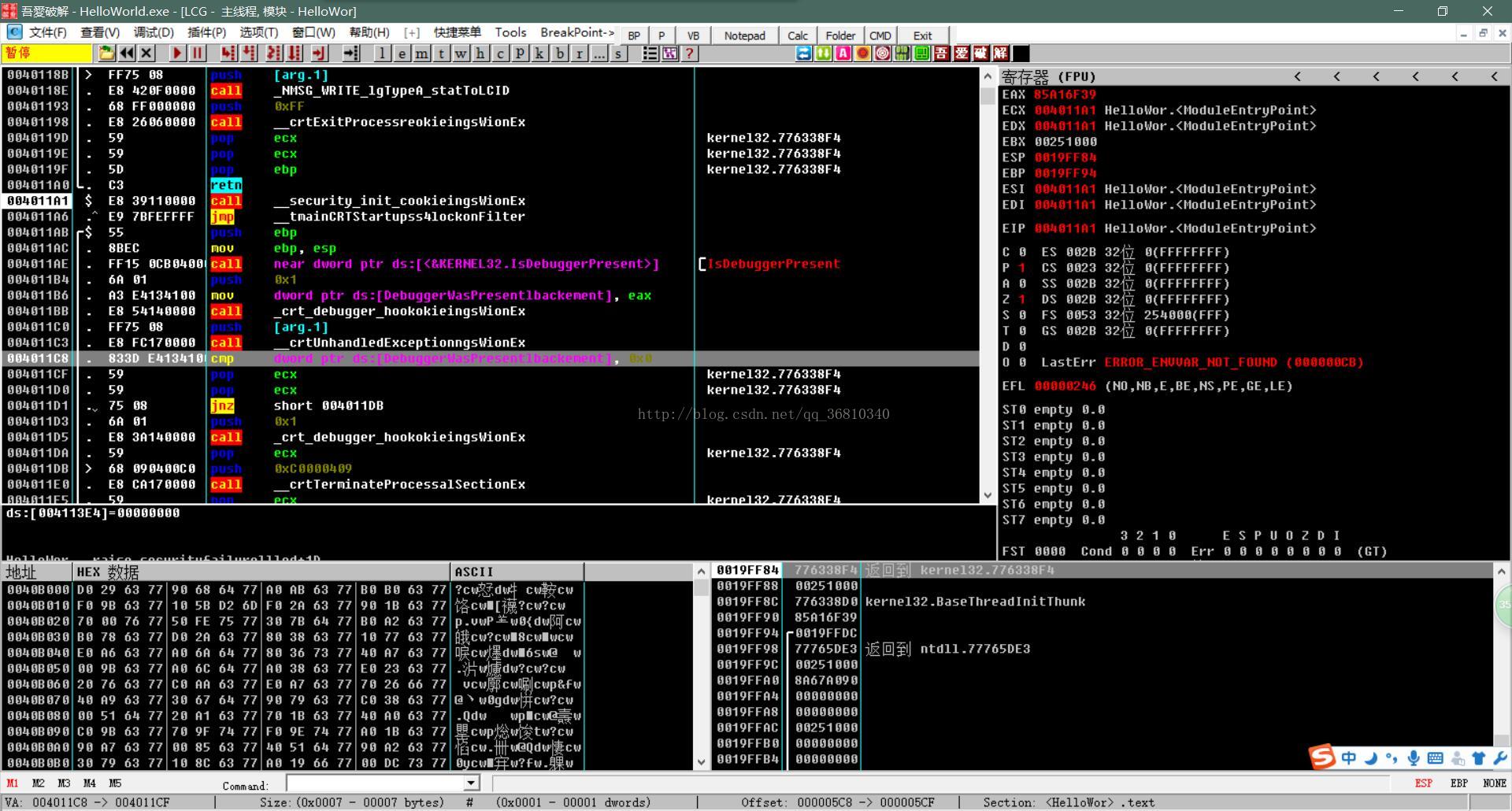

打开OD,载入程序

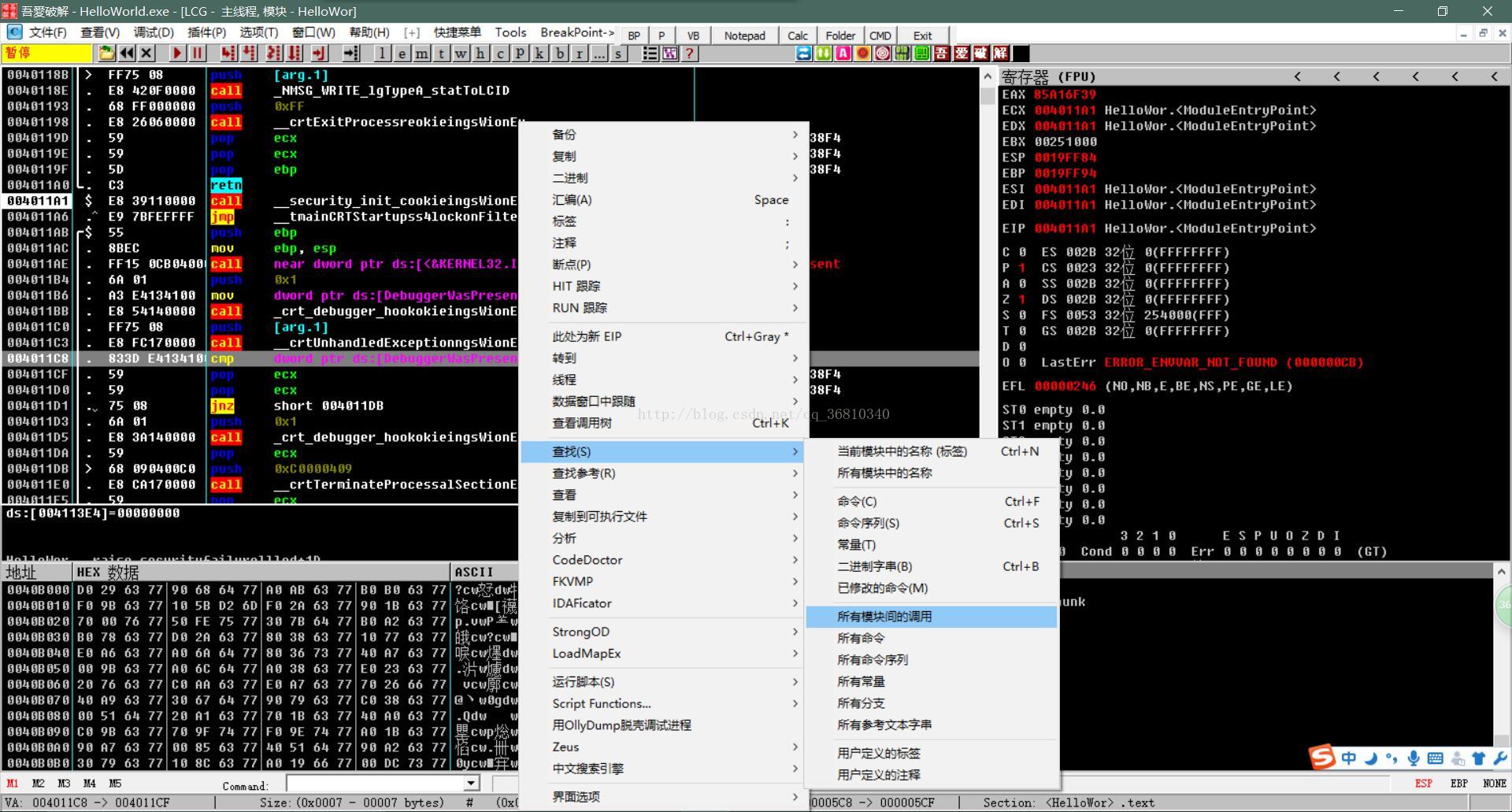

鼠标右键,如图。

然后就可以看到程序调用的所有API函数,便于分析。

找到messagebox函数,双击进去,就是函数所在反汇编地址了

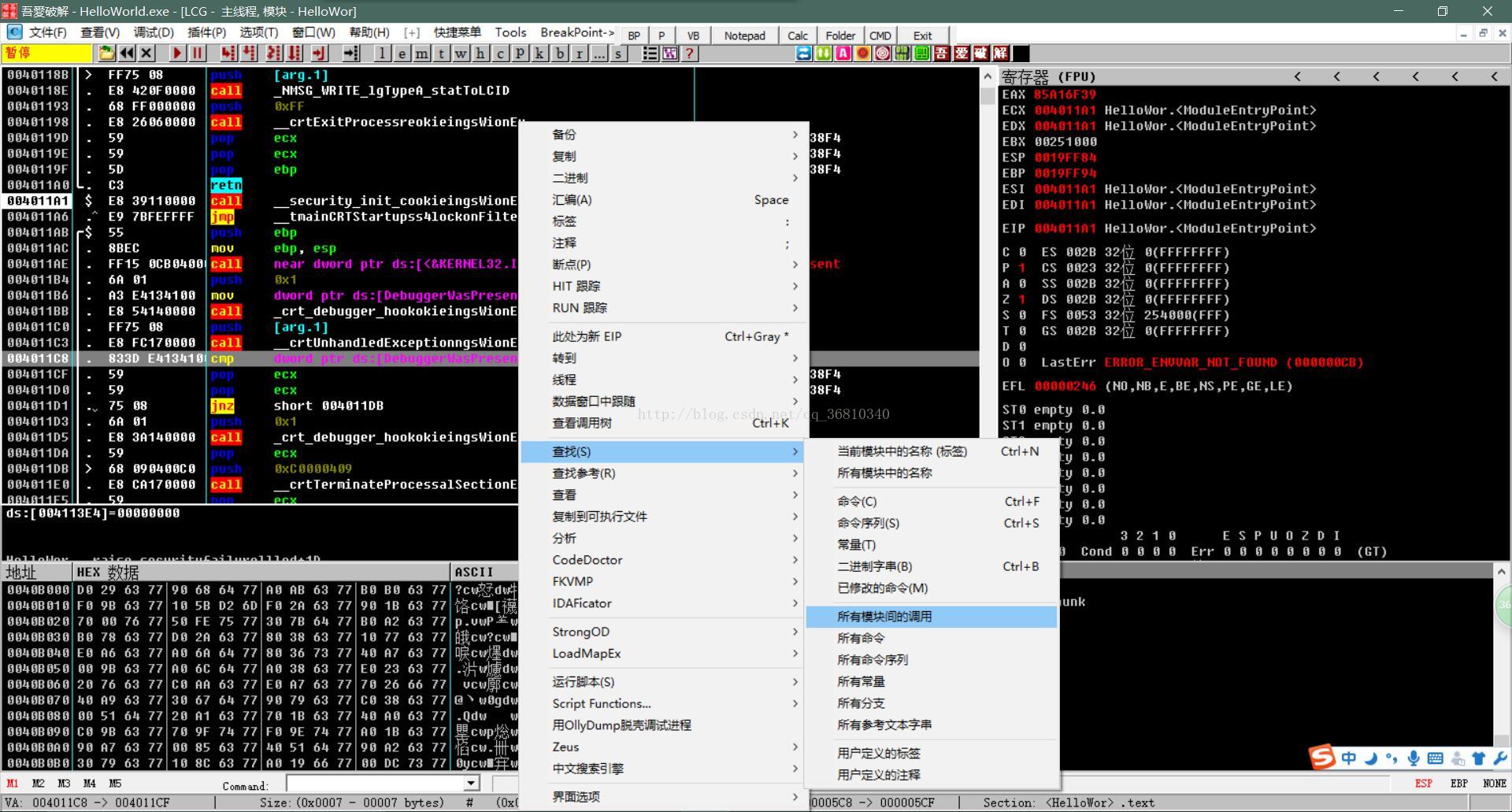

鼠标右键,如图。

然后就可以看到程序调用的所有API函数,便于分析。

找到messagebox函数,双击进去,就是函数所在反汇编地址了

相关文章推荐

- 逆向工程核心原理学习笔记(四):检索API方法2-设置断点

- 逆向工程核心原理学习笔记(三):检索API方法

- 逆向工程核心原理学习笔记(二):字符串检索法查找main函数

- 逆向工程核心原理学习笔记(二):字符串检索法查找main函数

- 逆向工程核心原理学习笔记(五):实战“打补丁方法”修改字符串

- 逆向工程核心原理学习笔记(五):实战“打补丁方法”修改字符串

- 逆向工程核心原理学习笔记(二十二):栈帧9:调用printf()函数

- 逆向工程核心原理学习笔记(二十三):栈帧10:设置返回值,删除栈帧&main()函数终止

- 逆向工程核心原理学习笔记(一):寻找程序的主函数(Main)

- 逆向工程核心原理学习笔记(二十七):abex'crackme #2 破解算法

- 逆向工程核心原理学习笔记(二十):栈帧7:删除函数add()的栈帧&函数返回

- 逆向工程核心原理学习笔记(十八):栈帧5:设置add()函数的局部变量(x,y)

- 逆向工程核心原理学习笔记(八):小端序标记法1

- 逆向工程核心原理学习笔记(十五):栈帧2:设置局部变量

- 逆向工程核心原理学习笔记(二十五):abex'crackme #2初步破解

- 逆向工程核心原理学习笔记1-通过IAT手工定位notepad.exe中的导入函数

- 逆向工程核心原理学习笔记(十二):分析abex' crackme #1

- 逆向工程核心原理学习笔记(九):小端序标记法2

- 逆向工程核心原理学习笔记(七):总结

- 逆向工程核心原理学习笔记(二十六):abex'crackme #2 name的存取