监测防护SambaCry CVE-2017-7494漏洞

2017-06-02 10:40

309 查看

我们最近看到了几个严重的漏洞。首先是WannaCry(永恒之蓝),然后是WannaCry

2.0(EternalRocks),现在我们有WannaCry3.0吗?还好这还不是真的。但一个新的存在七年之久的远程代码执行漏洞(CVE-2017-7494)影响Samba3.5.0及更高版本,这正在成为上周的新闻热点。该漏洞就像Linux系统的WannaCry,有人甚至称其为SambaCry,因为它通过影响Linux中的SMB协议传播,并且可以是蠕虫病毒。需要澄清的是,这个新的漏洞与Shadow

Brokers组发布的SMB漏洞无关,WannaCry

勒索软件感染大量Windows系统,但 SambaCry只会影响Linux中的SMB协议。Tenable研究团队一直跟踪关注这些新的有价值的漏洞并提供防范措施,您可以使用Tenable提供的多种工具随时扫描您的系统以检测漏洞。

Samba是支持SMB

/ CIFS网络协议的开源软件,它为各种Microsoft Windows客户端提供文件和打印服务。它运行在大多数Unix,OpenVMS和类Unix系统上,如Linux,Solaris和AIX,是大多数Linux发行版的标准配置。因此,它可以在各种类Unix系统上使用。

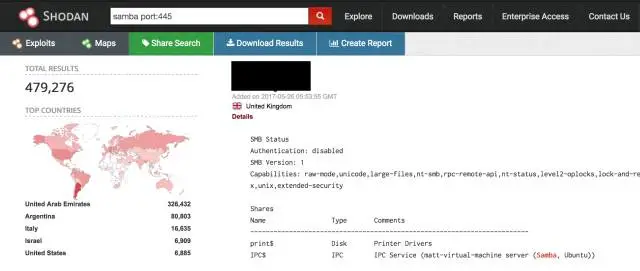

通过Shodan搜索显示,超过475,000个启用了Samba的主机可通过互联网访问到。但目前尚不清楚其中有多少运行了易受攻击的Samba版本。

该漏洞可以被一行简单的代码利用。恶意客户端可以上传并导致smbd服务器拥有被写入的权限。

接下来该怎么做?

第一步是立即修补易受攻击的Samba版本。 Tenable提供多个工具可以帮助您检测受影响的Samba版本。

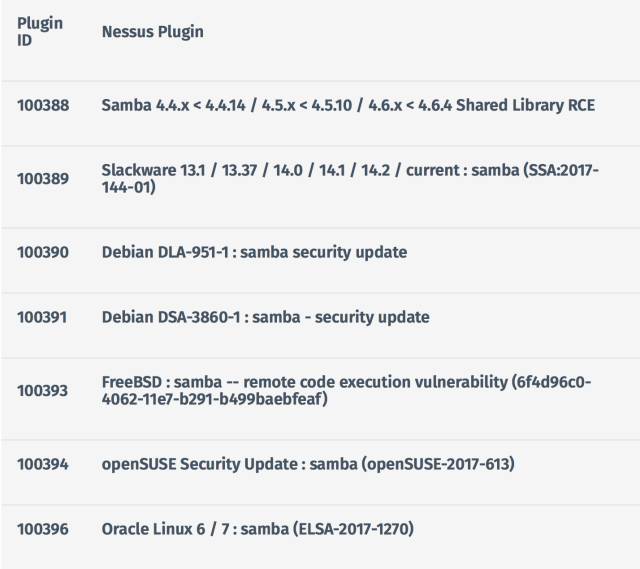

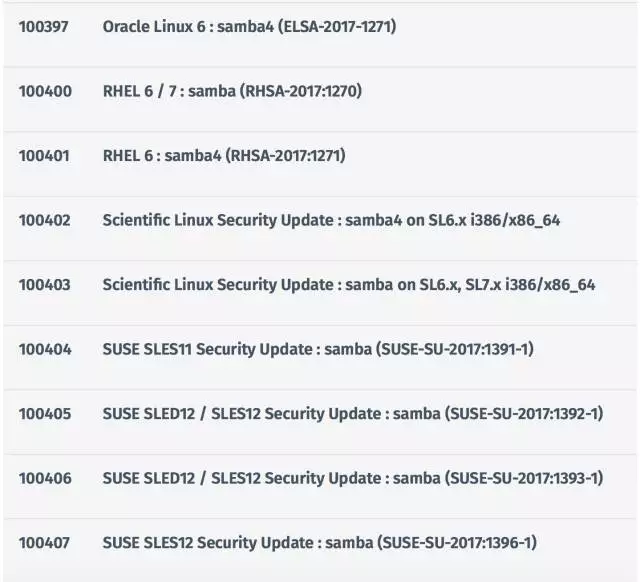

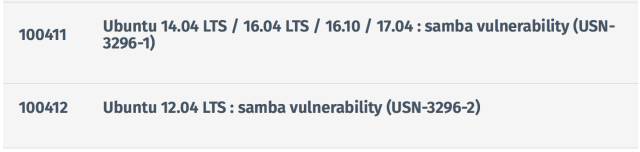

Nessus

Tenable已经发布了多个经过验证的Nessus®插件,用于检查易受攻击的Samba版本,并将继续发布更多的可用于其他Linux发行版的插件。

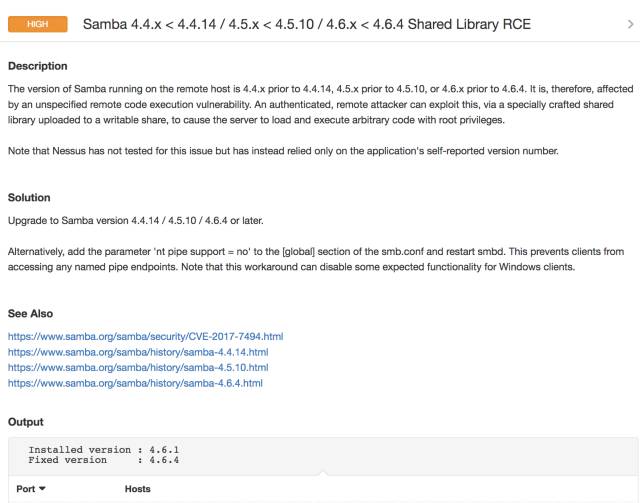

例如,以下是运行插件#100388以检测易受攻击的Samba版本后可能会看到的结果:

Tenable还发布了一个远程banner检测,以识别易受攻击的Samba版本。

PVS

被动漏洞扫描仪(PVS™)还能够通过插件#700127来主动检测受SambaCry影响的SMB的易受攻击版本。

SecurityCenter

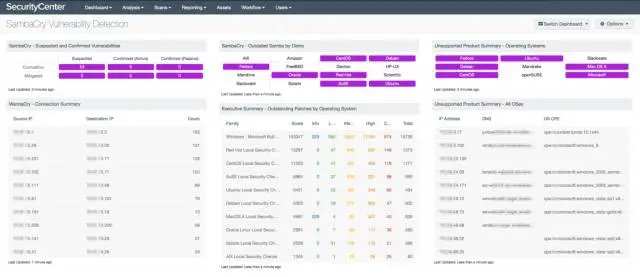

SecurityCenter“SambaCry漏洞检测”仪表板是特别开发和定制的,用于识别可能易受SambaCry漏洞影响的Linux主机。仪表板使用前述的检测方法,并使其更易于使用和理解。

如果暂时不能升级版本或安装补丁,可以使用临时解决方案:

在smb.conf的[global]板块中添加参数:

nt pipe support = no

然后重启smbd服务

注意: 此操作可能会影响一些Windows客户端的功能

2.0(EternalRocks),现在我们有WannaCry3.0吗?还好这还不是真的。但一个新的存在七年之久的远程代码执行漏洞(CVE-2017-7494)影响Samba3.5.0及更高版本,这正在成为上周的新闻热点。该漏洞就像Linux系统的WannaCry,有人甚至称其为SambaCry,因为它通过影响Linux中的SMB协议传播,并且可以是蠕虫病毒。需要澄清的是,这个新的漏洞与Shadow

Brokers组发布的SMB漏洞无关,WannaCry

勒索软件感染大量Windows系统,但 SambaCry只会影响Linux中的SMB协议。Tenable研究团队一直跟踪关注这些新的有价值的漏洞并提供防范措施,您可以使用Tenable提供的多种工具随时扫描您的系统以检测漏洞。

Samba是支持SMB

/ CIFS网络协议的开源软件,它为各种Microsoft Windows客户端提供文件和打印服务。它运行在大多数Unix,OpenVMS和类Unix系统上,如Linux,Solaris和AIX,是大多数Linux发行版的标准配置。因此,它可以在各种类Unix系统上使用。

通过Shodan搜索显示,超过475,000个启用了Samba的主机可通过互联网访问到。但目前尚不清楚其中有多少运行了易受攻击的Samba版本。

该漏洞可以被一行简单的代码利用。恶意客户端可以上传并导致smbd服务器拥有被写入的权限。

接下来该怎么做?

第一步是立即修补易受攻击的Samba版本。 Tenable提供多个工具可以帮助您检测受影响的Samba版本。

Nessus

Tenable已经发布了多个经过验证的Nessus®插件,用于检查易受攻击的Samba版本,并将继续发布更多的可用于其他Linux发行版的插件。

例如,以下是运行插件#100388以检测易受攻击的Samba版本后可能会看到的结果:

Tenable还发布了一个远程banner检测,以识别易受攻击的Samba版本。

PVS

被动漏洞扫描仪(PVS™)还能够通过插件#700127来主动检测受SambaCry影响的SMB的易受攻击版本。

SecurityCenter

SecurityCenter“SambaCry漏洞检测”仪表板是特别开发和定制的,用于识别可能易受SambaCry漏洞影响的Linux主机。仪表板使用前述的检测方法,并使其更易于使用和理解。

如果暂时不能升级版本或安装补丁,可以使用临时解决方案:

在smb.conf的[global]板块中添加参数:

nt pipe support = no

然后重启smbd服务

注意: 此操作可能会影响一些Windows客户端的功能

相关文章推荐

- Linux版SMB远程代码执行漏洞(CVE-2017-7494)-SambaCry 分析报告

- CVE-2017-7494 Linux Samba named pipe file Open Vul Lead to DLL Execution

- Samba远程代码执行-分析(CVE-2017-7494)

- 9 月 19 日,腾讯云安全中心监测到 Apache Tomcat 修复了2个严重级别的漏洞, 分别为: 信息泄露漏洞(CVE-2017-12616)、远程代码执行漏洞(CVE-2017-12615

- 【漏洞公告】CVE-2017-8464 :Microsoft Windows LNK 远程代码执行漏洞

- CVE-2017-11826浅析-word类型混淆漏洞

- CVE-2017-8464漏洞复现

- 腾讯反病毒实验室预警:CVE-2017-11882漏洞最新利用方法

- JBOSS AS 5.x/6.x 反序列化命令执行漏洞(CVE-2017-12149)

- 【漏洞公告】CVE-2017-8543:Windows Search远程代码执行漏洞

- CVE-2017-9805:Struts2 REST插件远程执行命令漏洞(S2-052) 分析报告

- CentOS7下升级nginx到新版本v1.12.1修复CVE-2017-7529漏洞

- CVE 2017-0199漏洞利用的新姿势

- WannaCry蠕虫(CVE-2017-11780漏洞)不同系统版本微软官方补丁编号-参考链接

- Supervisord 远程命令执行漏洞(CVE-2017-11610)

- WebLogic XMLDecoder反序列化漏洞(CVE-2017-10271)漏洞分析

- [安全漏洞公告专区]【漏洞公告】CVE-2017-9798:“Optionsbleed”-Apache HTTP OPTIONS方法内存泄露漏洞

- struts2的(S2-045,CVE-2017-5638)漏洞测试笔记

- struts2升级到2.3.32版本,防止漏洞编号S2-045,CVE编号:cve-2017-5638