20145212 罗天晨 信息搜集与漏洞扫描

2017-04-18 12:41

155 查看

一、实验问题

1.哪些组织负责DNS,IP的管理

互联网名称与数字地址分配机构,简称ICANN机构,决定了域名和IP地址的分配,ICANN是为承担域名系统管理,IP地址分配,协议参数配置,以及主服务器系统管理等职能而设立的非盈利机构。ICANN负责协调管理DNS各技术要素以确保普遍可解析性,使所有的互联网用户都能够找到有效的地址。

在ICANN下有三个支持机构,其中地址支持组织(ASO)负责IP地址系统的管理;域名支持组织(DNSO)负责互联网上的域名系统(DNS)的管理。

2.什么是3R信息

注册人(Registrant)、注册商(Registrar)、官方注册局(Registry)3R注册信息:分散在官方注册局或注册商各自维护数据库中

二、实验总结与体会

这次的实验主要是通过信息搜集、漏洞扫描得到信息,这些信息中通过开放的端口和扫描出来的漏洞可以用于攻击被扫描的靶机。由于不是什么精细的扫描,我们很难通过这些真正分析出什么不得了的东西,但是通过路由跟踪等操作进一步的让我体会到了在大数据的时代下,我们在使用网络时留下了千丝万缕的痕迹。有一句话说互联网时代人们实际上没有隐私,只是知道一个ip地址我们就可以挖出这个ip地址主机的型号、系统漏洞、注册人的名称等等信息,这些东西越挖越深,真是细思极恐。三、实践过程记录

信息搜集

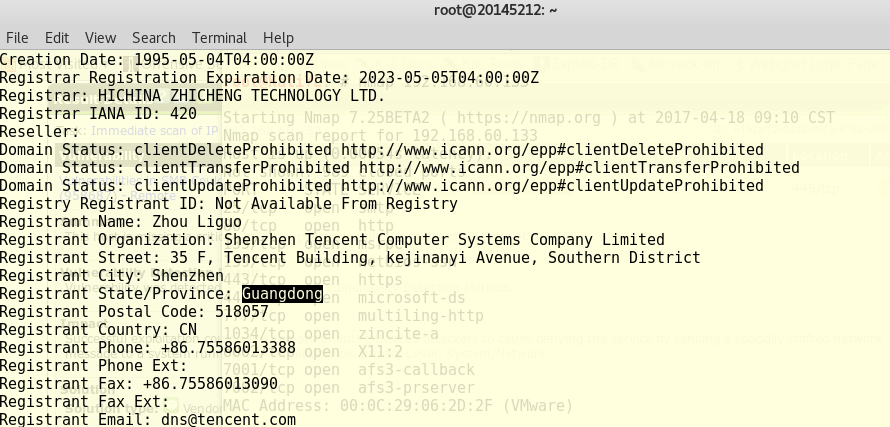

1.选择一个网站:www.qq.com,用whois查询

太长了难以截图,但是我们可以看到qq有哪些注册的公司,有哪些服务器,以及基本的注册省份(比如上图的广东),联系电话等信息

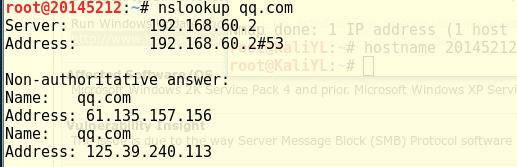

2.查询IP地址的结果是125.39.240.113、61.135.157.156

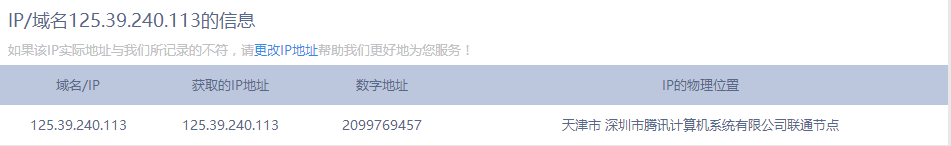

3.查询ip地址的对应具体地理位置,网址是http://ip.chinaz.com

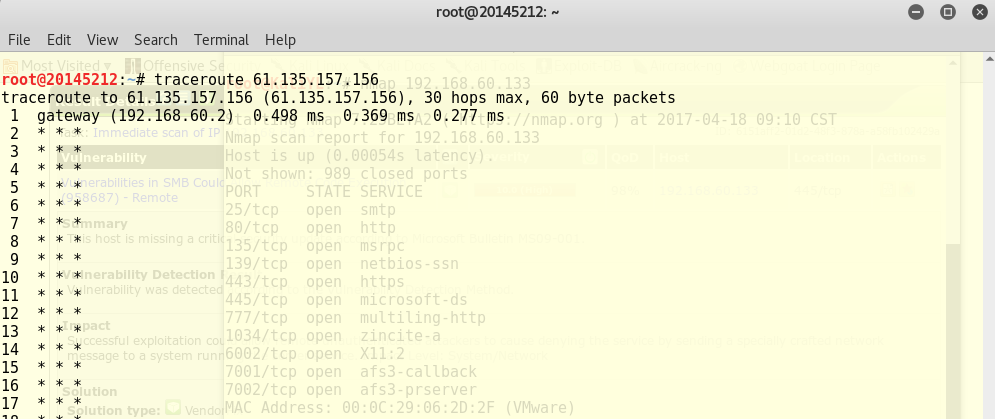

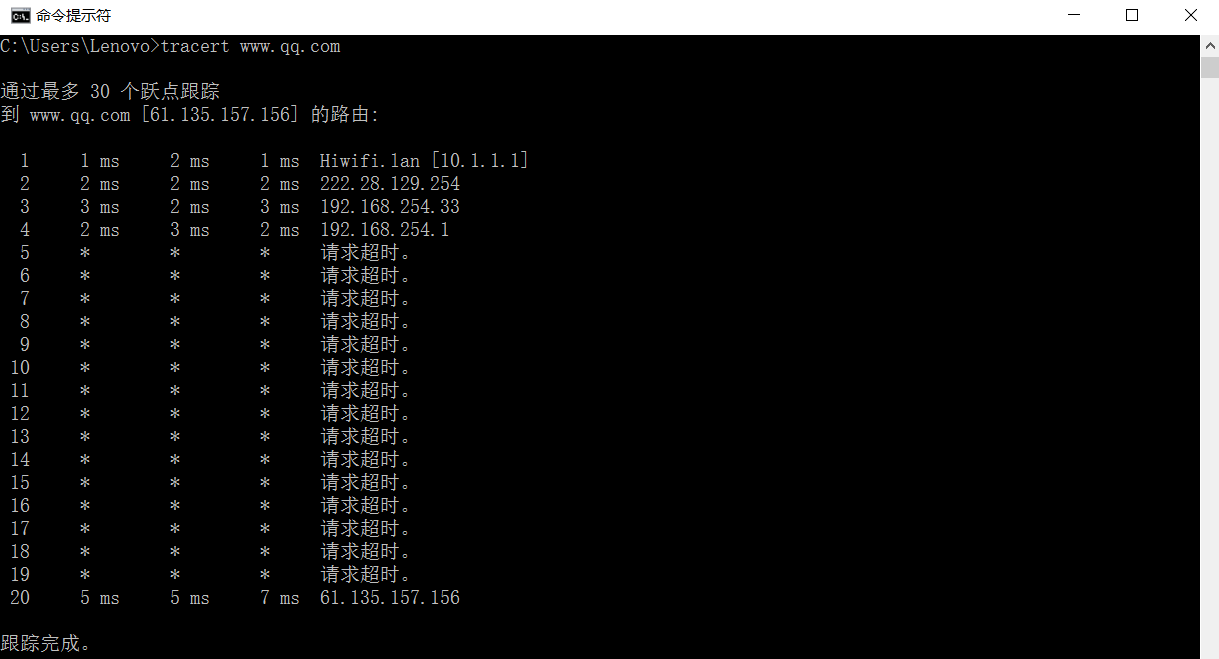

4.tracert路由探测,可以看出显示经过了一个网关之后,余下的信息都没有显示出来

5.本以为是不是qq做了防止路由跟踪的保护,上网一查才发现如果在linux上使用traceroute的话,默认使用了udp协议,除了第一跳,剩下的都是***,八成是因为虚拟机nat 路由器,默认丢弃port>32767的包。

6.用windows系统查,中间部分的请求超时应该是由于有些网络设备不允许ping和tracert

基本的扫描技术(nmap)

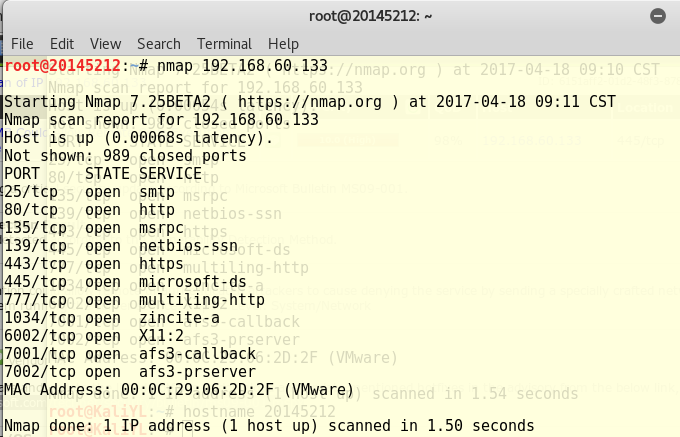

1.主机发现

命令:nmap [目标IP]

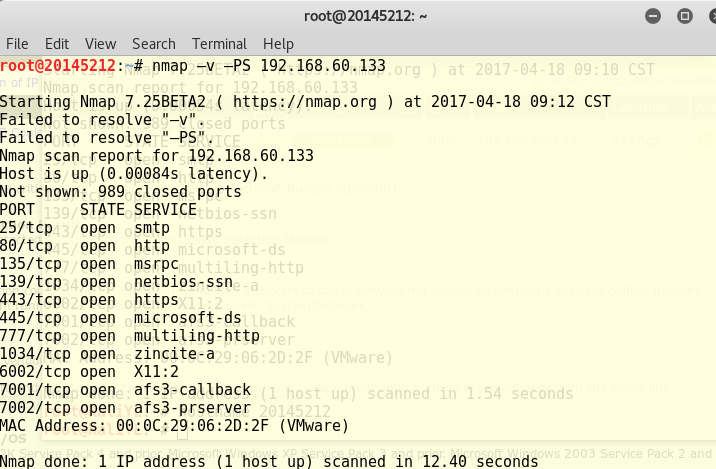

2.端口扫描

对TCP端口进行扫描

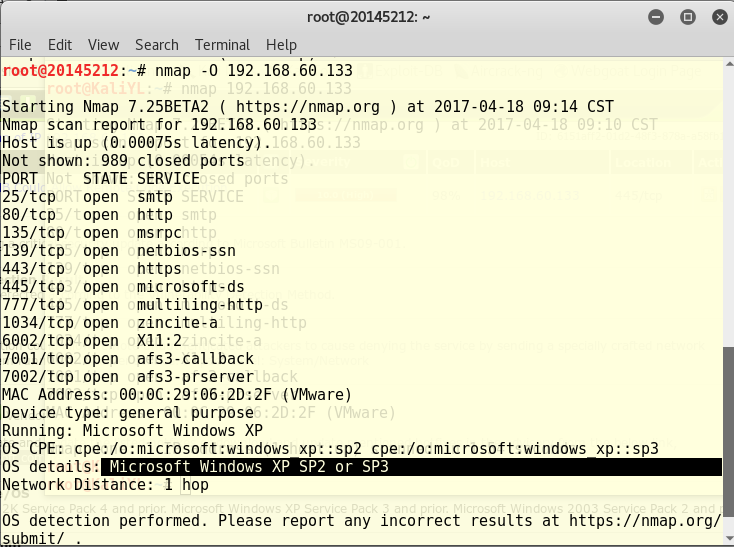

3.OS及服务版本探测

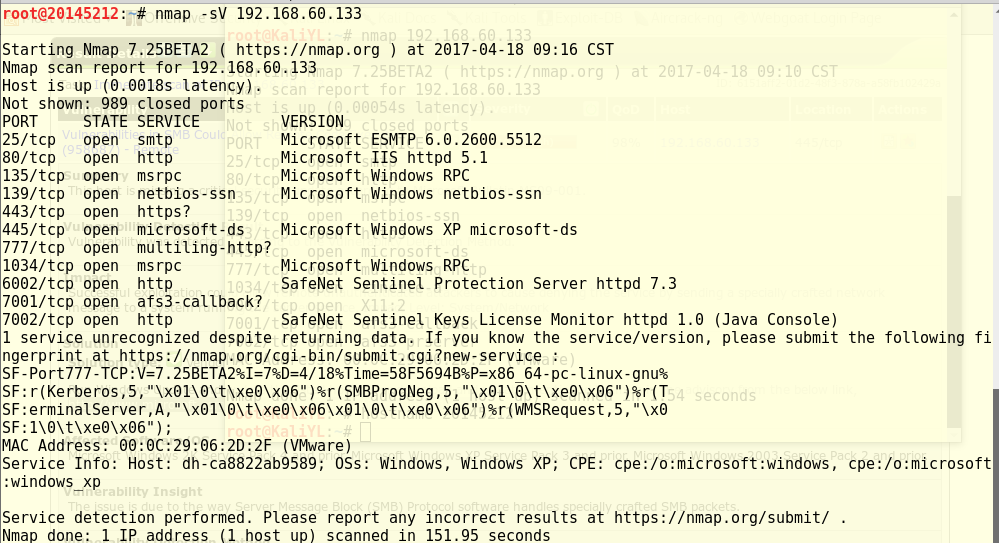

nmap -O [目标IP],判定目标主机的系统,本次实验目标主机系统是windowsXP SP3

4.版本检测

命令是nmap –sV [目标IP]

4.漏洞扫描

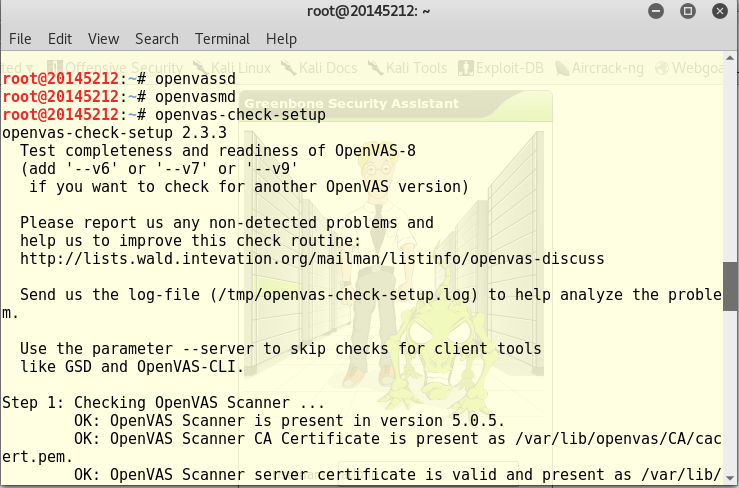

1.配置openvas并添加admin账号,这里用户名和密码都是admin

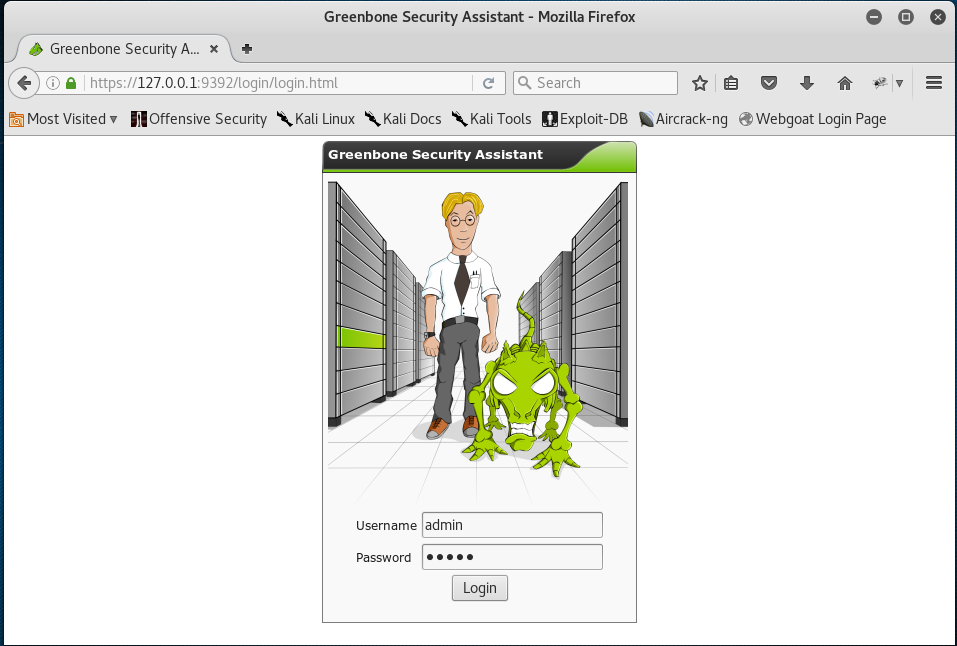

2.访问网页并登录

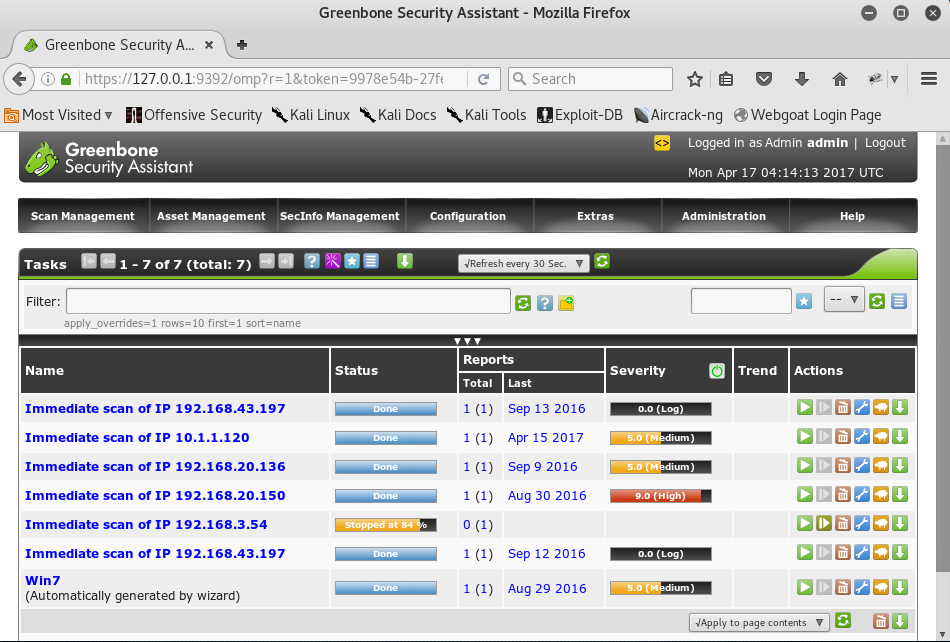

3.新建一个扫描,这里我输入了win10的ip地址,扫描win10主机

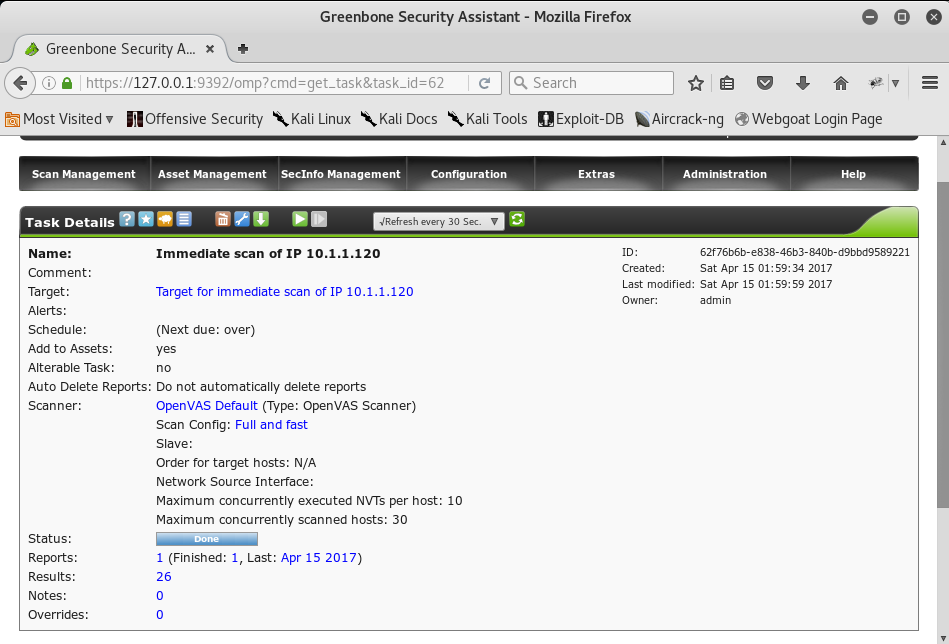

4.扫描完毕可以看到一条done的条目,点进去

5.这里有扫描后的结果

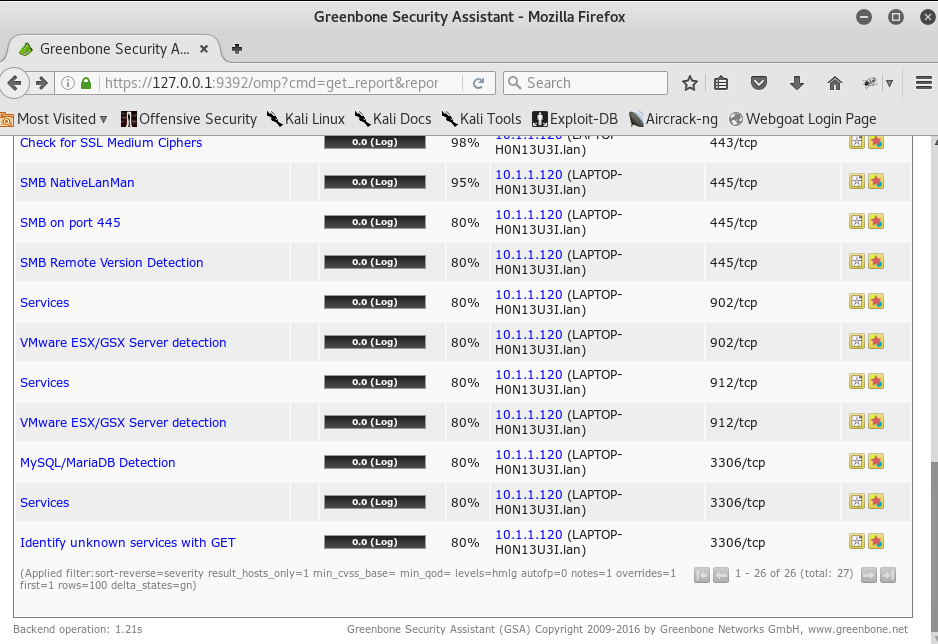

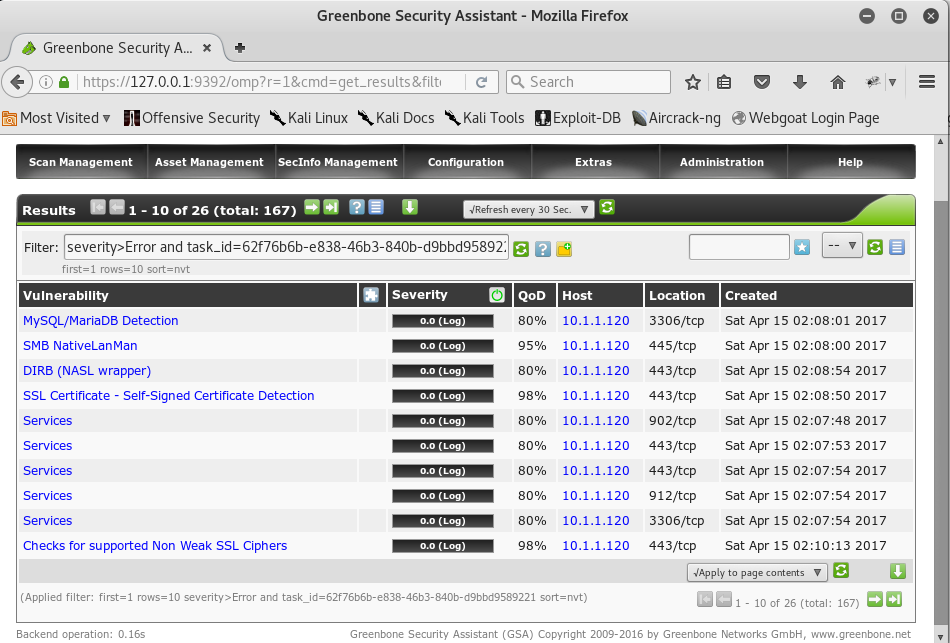

6.图中可以看出扫描出了26个结果,查看该份报告的详细内容,可以发现漏洞名、危险程度、对应端口等信息

可以看出扫描我的win10只发现了一个中等级别的漏洞……真是令人欣慰

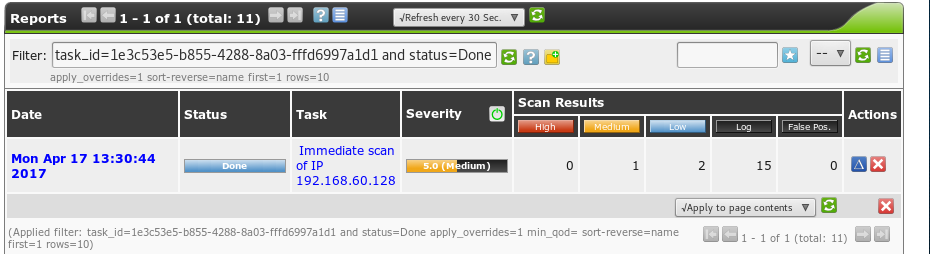

7.因为win10主机上的漏洞大多数被我更新了,换成扫描虚拟机win7,好像漏洞也蛮少的,一个中级两个低级,没有高危的漏洞

8.再换windowsXPSP3看看,3个高危漏洞,5个中级漏洞

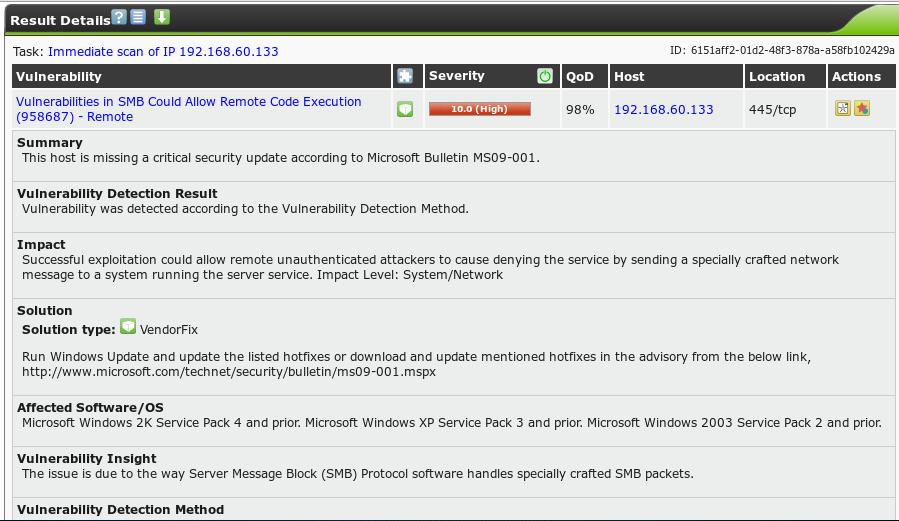

9.点击查看漏洞详细信息

10.由图可知,给出的修复方法是上http://www.microsoft.com/technet/security/bulletin/ms09-001.mspx下载一个漏洞补丁,附上网址https://technet.microsoft.com/library/security/ms09-001

相关文章推荐

- 20145316许心远《网络对抗》Exp6信息搜集与漏洞扫描

- 20145215《网络对抗》Exp6 信息搜集与漏洞扫描

- 20145320信息搜集与漏洞扫描

- 20145210姚思羽《网络对抗》 信息搜集与漏洞扫描

- 20145334赵文豪《网络对抗》——信息搜集与漏洞扫描

- 20145309 《网络对抗技术》信息搜集与漏洞扫描

- 20145339顿珠 《网络对抗技术》 信息搜集与漏洞扫描

- 20145234黄斐《网络对抗技术》实验六-信息搜集与漏洞扫描

- 20145207信息搜集与漏洞扫描

- 20145306 《网络攻防》 信息搜集与漏洞扫描

- 20145337《网络对抗技术》信息搜集与漏洞扫描

- 20145203盖泽双《网络对抗技术》实践六:信息搜集与漏洞扫描

- 20145301 赵嘉鑫 《网络对抗》Exp6 信息搜集与漏洞扫描

- 20145209刘一阳《网络对抗》Exp6信息搜集与漏洞扫描

- 20145338 《网络对抗技术》 信息搜集与漏洞扫描

- 20145319 《网络渗透》信息搜集与漏洞扫描

- 20145240《网络对抗》信息搜集与漏洞扫描

- 20145231熊梓宏 《网络对抗》 实验6 信息搜集与漏洞扫描

- 20145304 Exp6 信息搜集与漏洞扫描

- 20145317彭垚《网络对抗》Exp6 信息搜集与漏洞扫描