windows下使用wineshark分析抓取本地回环包

2017-04-18 10:50

260 查看

摘要

由于windows系统没有提供本地回环网络的接口,用Wireshark监控网络的话看不到localhost的流量。想要获取本地的网络数据包,可以通过一款小巧的开源软件RawCap来进行抓包,然后使用Wireshark进行分析。

需要

wireshark(下载地址:https://www.wireshark.org/download.html)RawCap(下载地址:http://www.netresec.com/?page=RawCap)

步骤

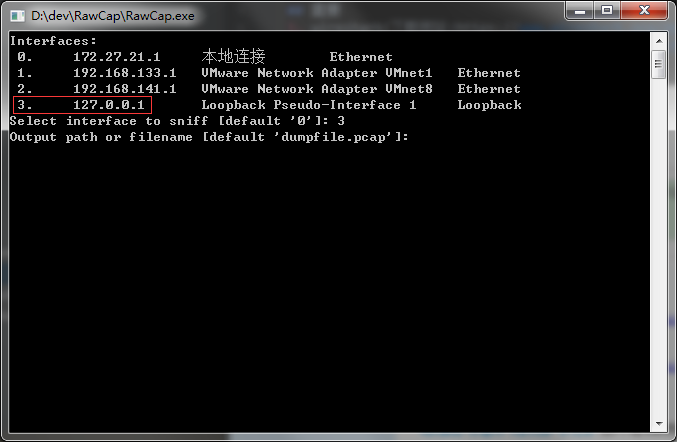

以管理员身份运行RawCap.exe,输入127.0.0.1对应的接口编号,图中对应的为3(如下图)。

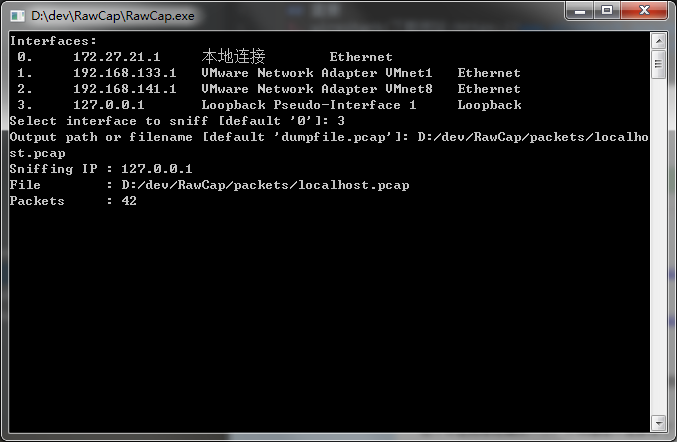

输入要保存的文件路径名,文件名要以.pcap为后缀(如下图)。

以上步骤完成后已经在开始抓取本地网络数据包了,Ctrl+C 结束抓取并把包数据刷新到文件。

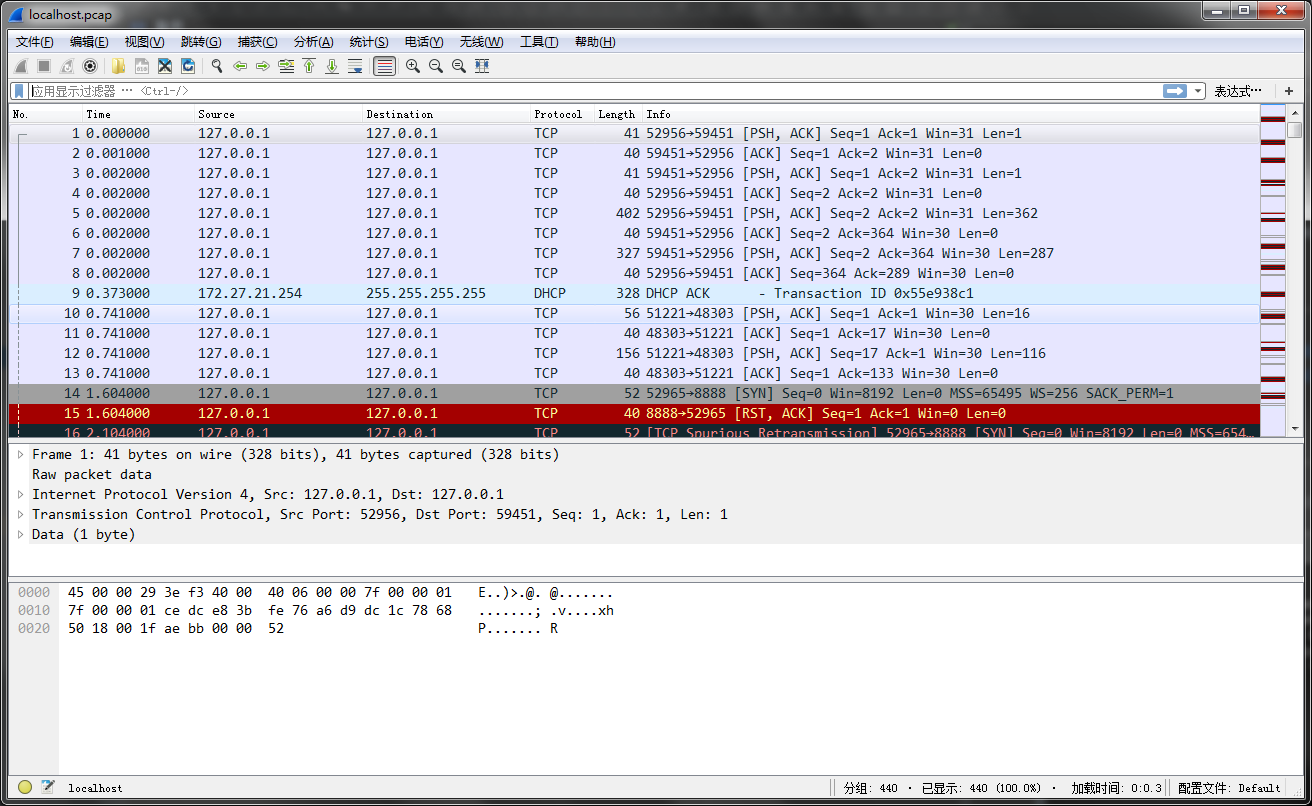

打开Wireshark—>文件—>打开—>选择刚刚保存的文件,就可以开始分析数据报文。

注意

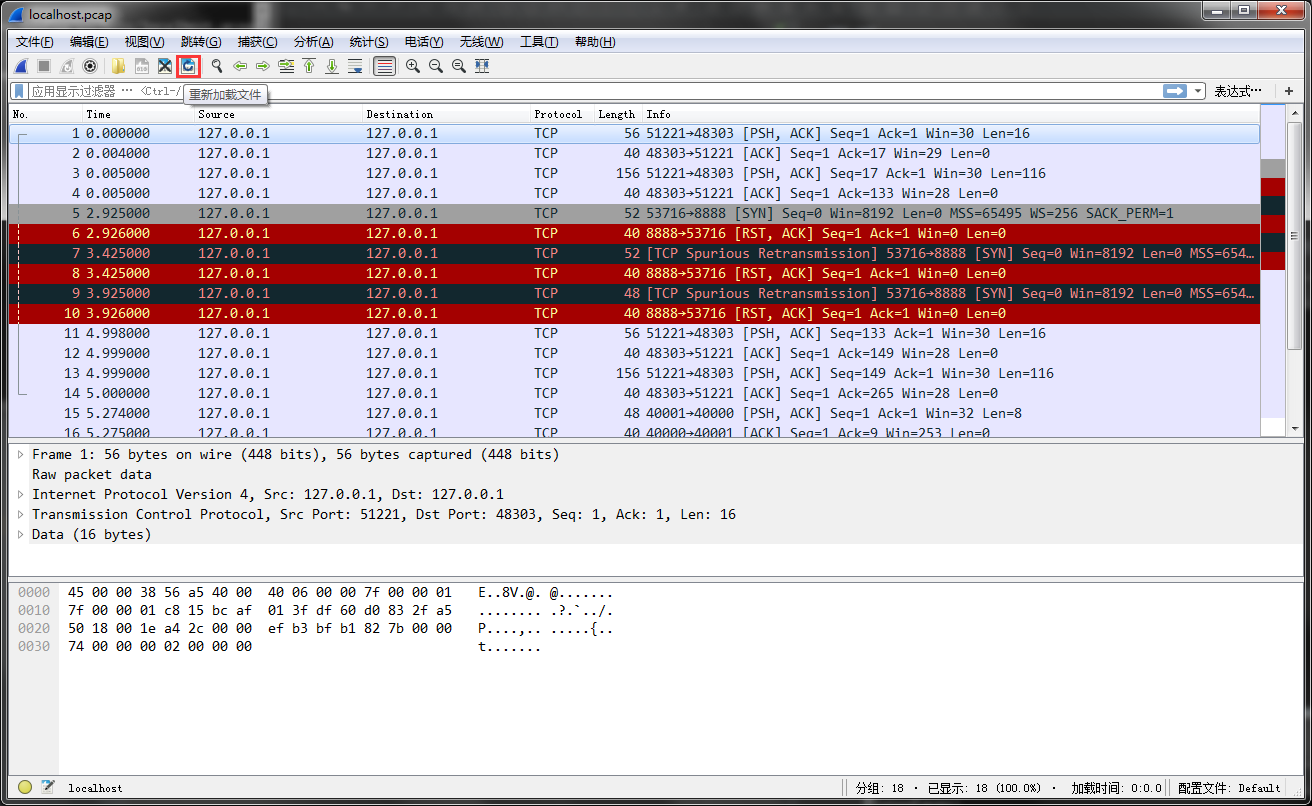

以上步骤存在一点小问题,不能够一边抓包一边分析网络数据包,因为RawCap.exe会把数据缓存起来,待抓包结束后才把所有数据刷新到文件中。需要抓包结束后然后再使用Wireshark打开对应的数据包文件。可以写一个bat脚本来实时刷新数据包内容

d:/dev/RawCap/RawCap.exe -f 3 d:/dev/RawCap/packets/localhost.pcap = d:/dev/RawCap/RawCap.exe RawCap.exe path = -f Automatically flush data to file after each packet (no buffer) = 3 interface = d:/dev/RawCap/packets/localhost.pcap packet file path

以上脚本另存为.bat格式,抓包的时候直接启动.bat脚本,

然后打开Wireshark—>文件—>打开—>选择对应的文件->重新加载文件,就可以实时分析网络数据包(如下图)。

一个程序员日常分享,包括但不限于爬虫、Java后端技术,欢迎关注。

相关文章推荐

- windows下使用wineshark分析抓取本地回环包

- wineshark分析抓取本地回环包

- 在Windows平台的WebSphere Application Server 5版本中使用本地操作系统作为用户注册表启用全局安全性失败

- 使用c#创建windows本地用户帐号

- 使用WinDbg对Windows Live Toolbar死锁的简单分析

- 使用PHP简单网页抓取和内容分析

- 使用WinDbg对Windows Live Toolbar死锁的简单分析

- 线程本地存储(Thread Local Storage, TLS)分析与使用

- 使用WinDbg对Windows Live Toolbar死锁的简单分析

- 使用WinDbg对Windows Live Toolbar死锁的简单分析

- 使用WinDbg对Windows Live Toolbar死锁的简单分析

- 使用WinDbg对Windows Live Toolbar死锁的简单分析

- 使用PHP简单网页抓取和内容分析

- 使用WinDbg对Windows Live Toolbar死锁的简单分析

- 使用Nmap为你的Windows网络找漏洞的图文分析

- 使用WinDbg对Windows Live Toolbar死锁的简单分析

- 使用c#创建windows本地用户帐号

- 语法分析 词法识别 工具 ANTLR3.x 的安装(windows)与使用

- 使用WinDbg对Windows Live Toolbar死锁的简单分析

- 使用WinDbg对Windows Live Toolbar死锁的简单分析