和菜鸟们一起攻克金盾2018SS加密视频

2017-03-01 15:09

721 查看

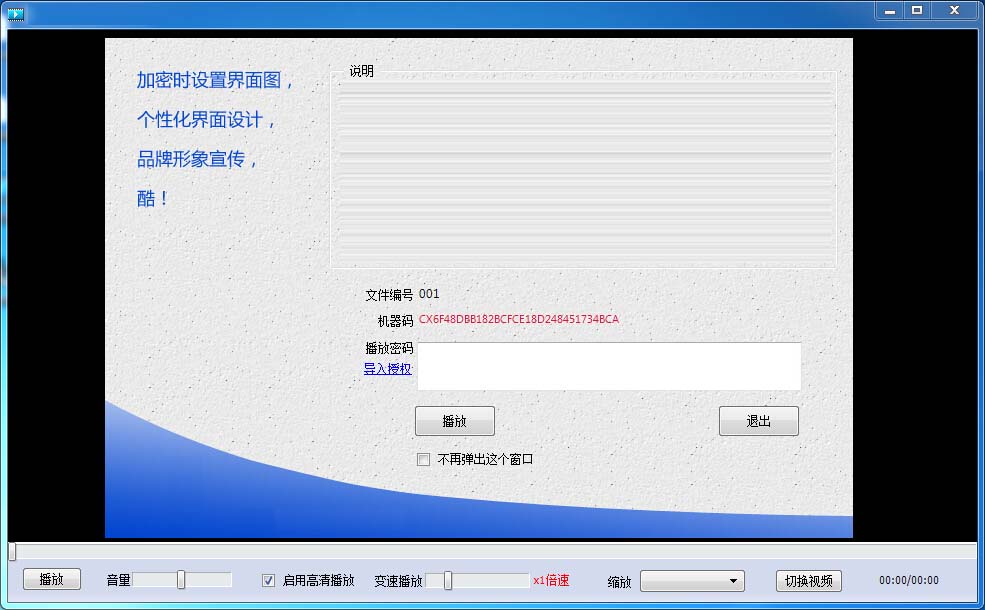

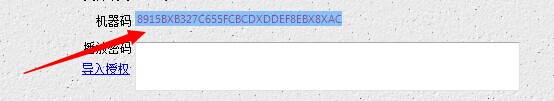

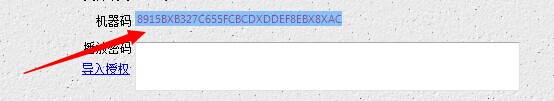

今天刚拿到金盾2018SS加密的视频,界面如下:<ignore_js_op>

机器码由源来的“00000-00000-00000-00000”变成了一串32位的字符串了;

<ignore_js_op>

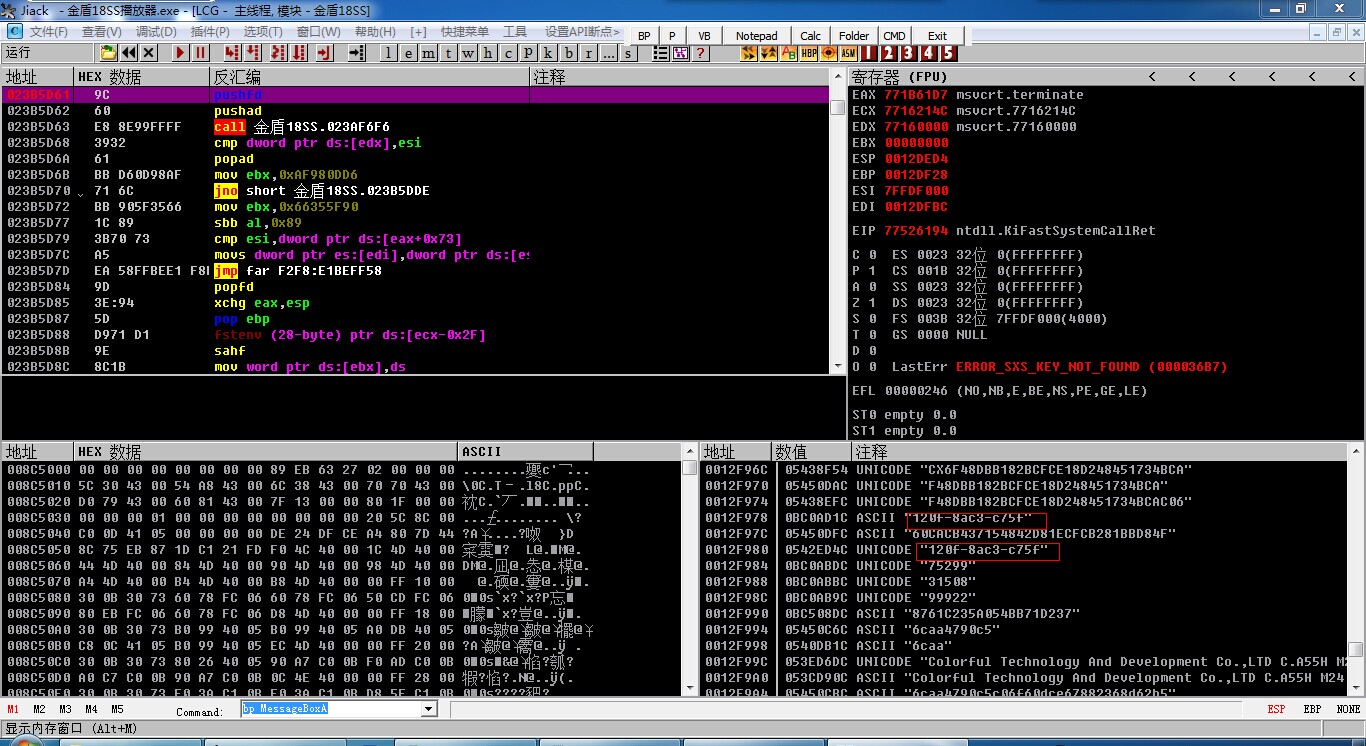

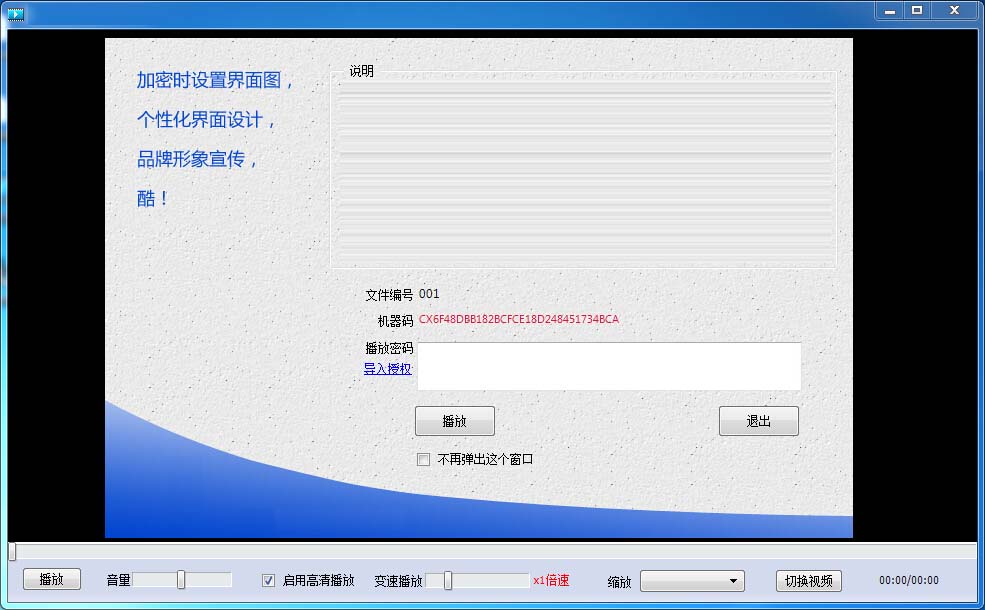

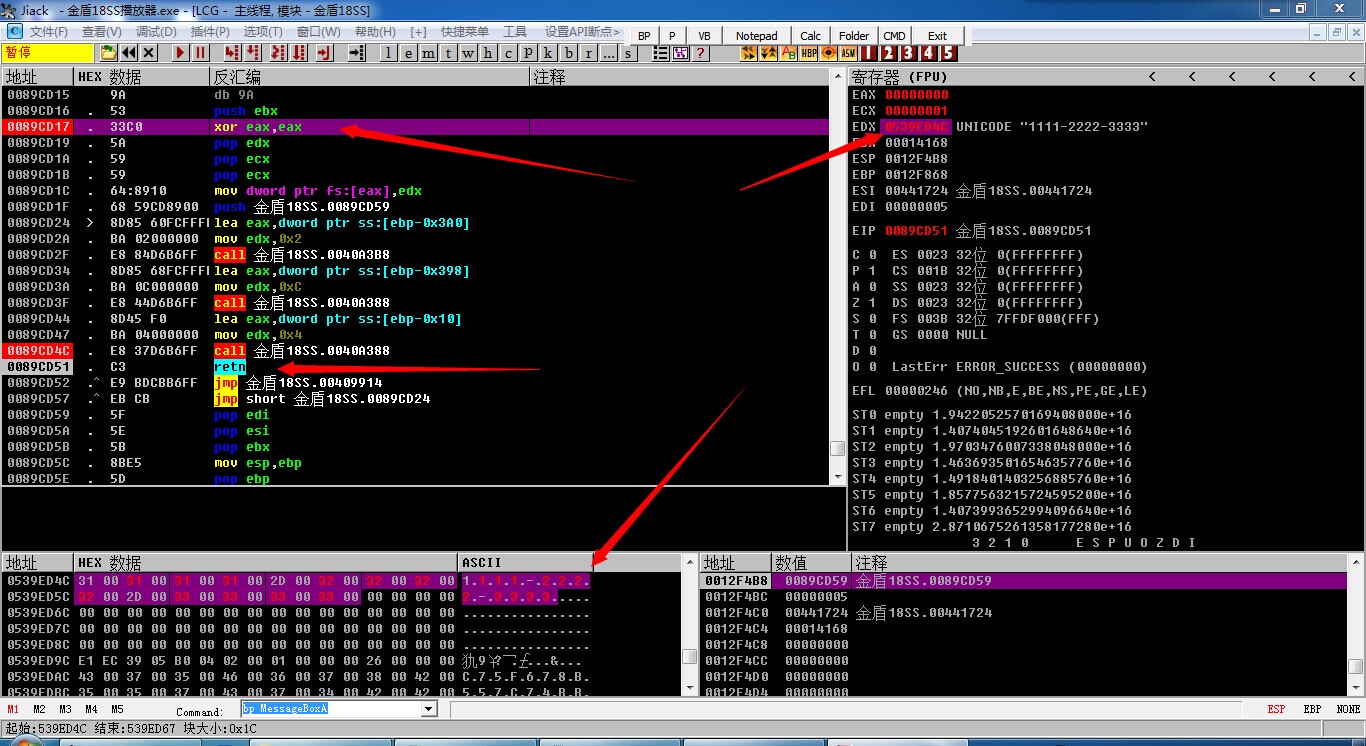

OD打开我们发现其实18SS的播放器仍然是有类似的机器码,只不过是三组数据构成,类似"0000-0000-0000"这样的格式;<ignore_js_op>

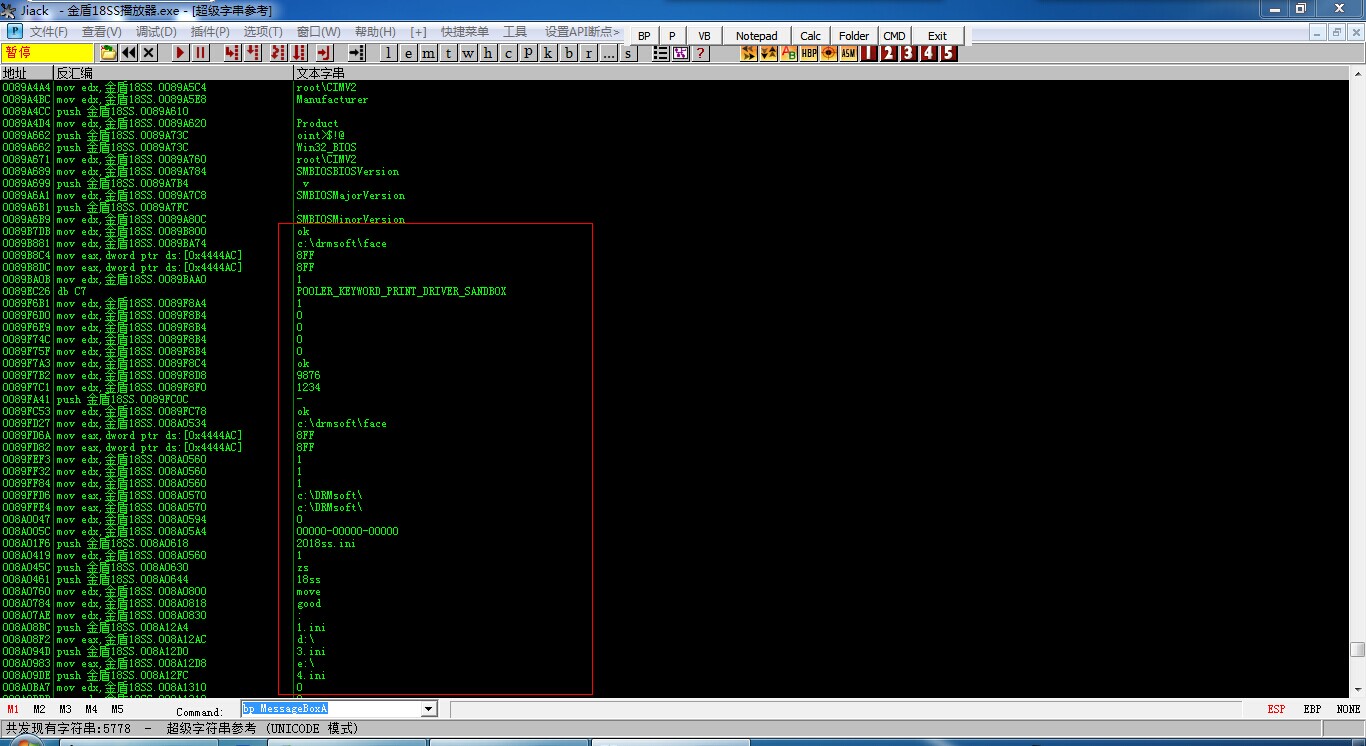

运行-->暂停-->返回到用户代码-->查找字符串

我们可以发现和之前的版本有类似的地方,大概的机器码生成的地方,就可能在这里;

[Asm] 纯文本查看 复制代码

?

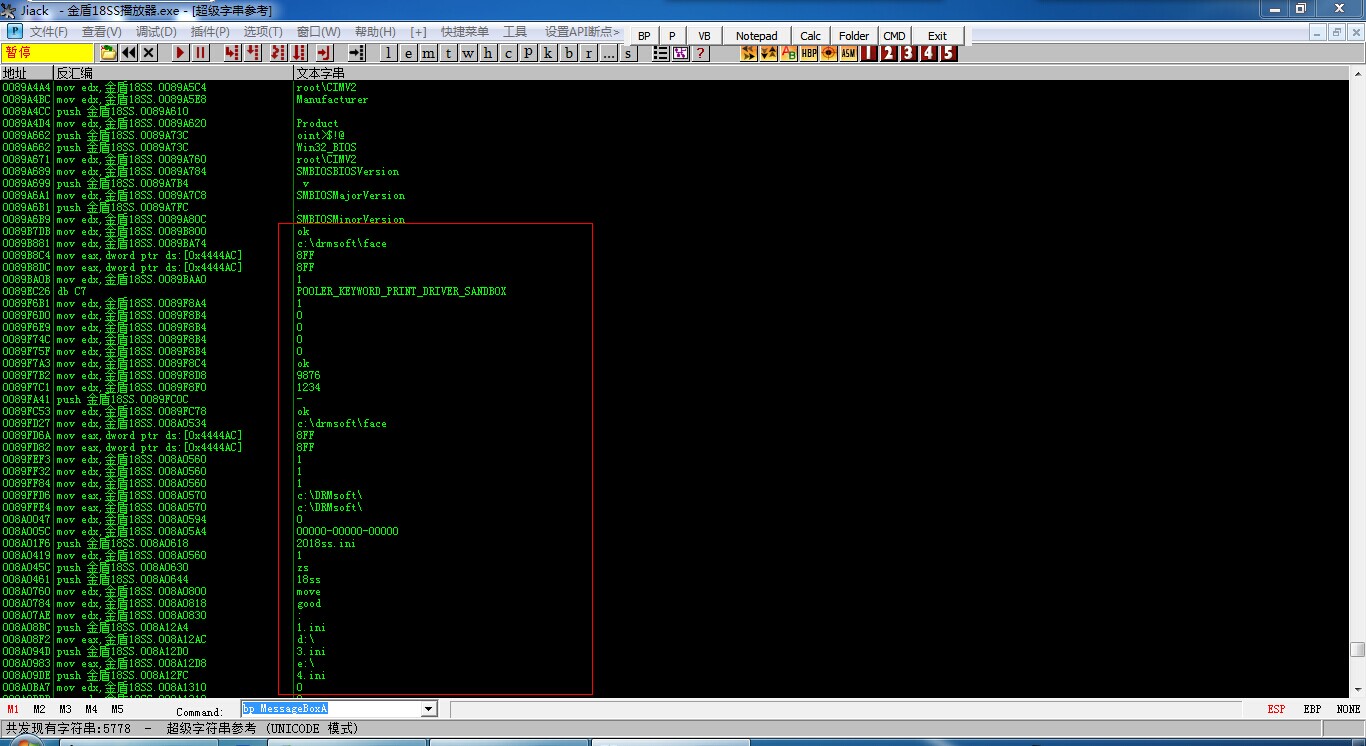

从这里我们F8单步分析<ignore_js_op>

从上面分析跟踪后发现,在0089CD17下断然后F8跟下来,可以发现机器码生成了并可以替换

<ignore_js_op>

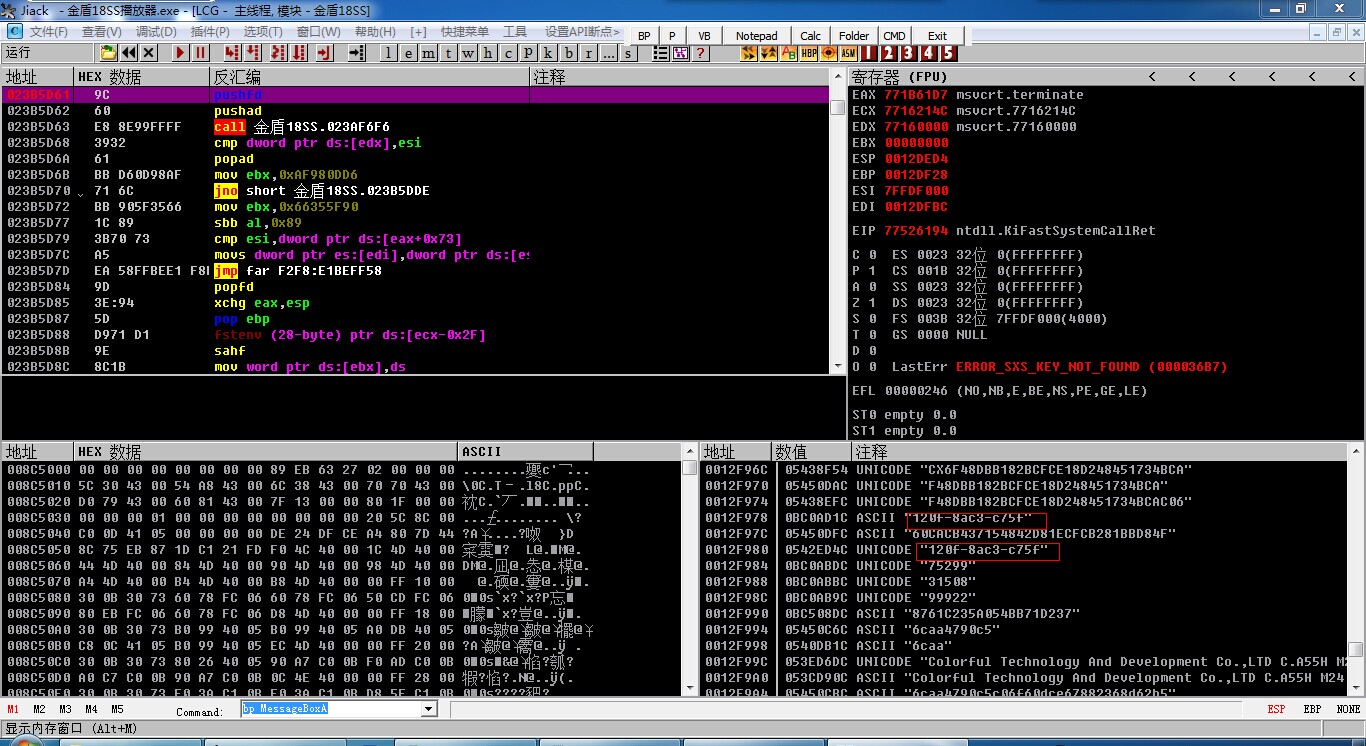

替换两次运行后程序的机器码改变了,这说明加密视频打开后的机器码成功替换,接下来就是输入正确的播放密码并且再次验证机器码

所以我们必须还要找到播放后验证机器码的地方。

这么久才更新,在此表示抱歉,一来临近春节,各方面的工作比较紧张;二来,也希望吾爱的朋友们一起分析,发表自己的成果,可是这么久

都没有人分享一点,那还是由来我继续写下去吧。

更新时间:2015-02-04

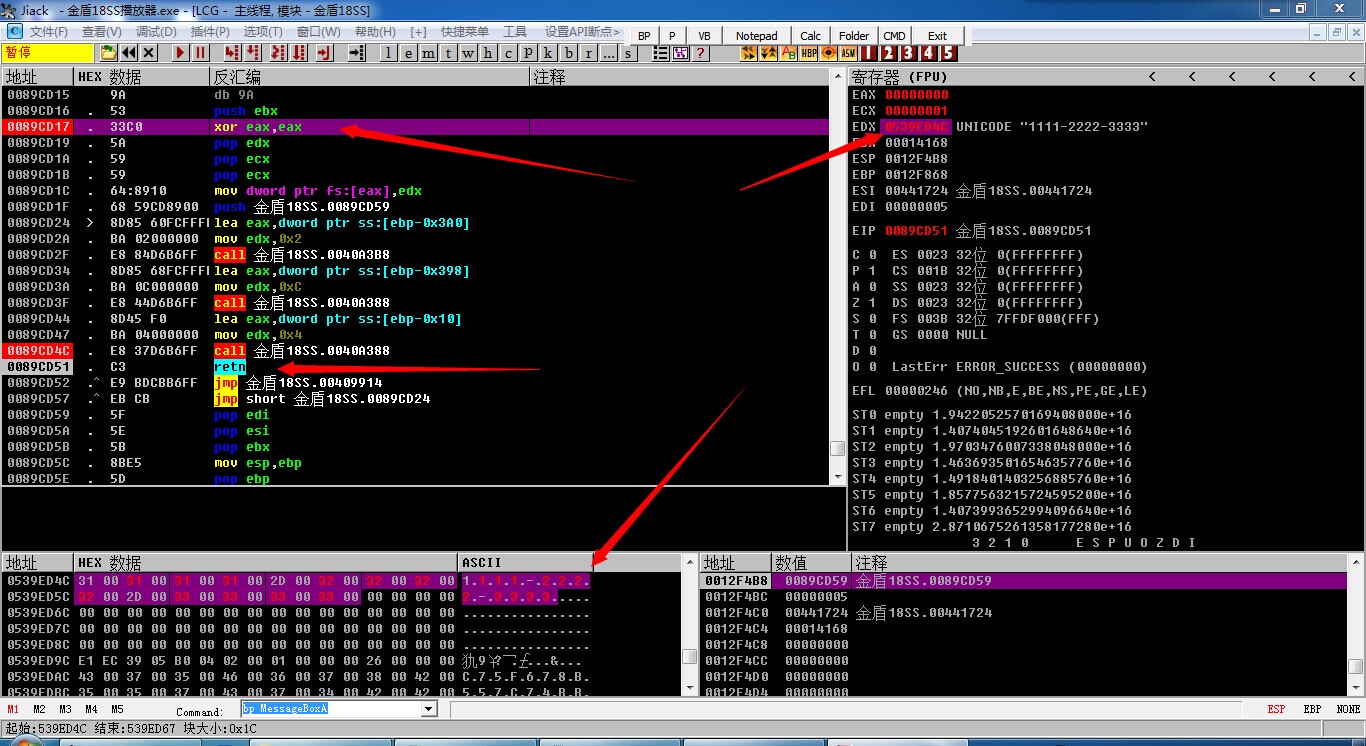

上次我们分析到加密视频打开后替换机器码,接下来就是输入正确的播放密码后,程序再次验证机器码的问题。

经过分析得到了一个关键的地方,在这里就直接放出来吧,这个CALL只是个启示,中间会出现一个问题,将在

下次的分析中给出答案。

断点:0089C940

和之前的方式一样,程序运行后就可以下这个断点,就可以正常地替换机器码吧,大概有十几次吧!

先分享到此,亲们去偿试试,希望多把你遇到的问题或者发现的解决地方法分享出来哦~

在下周我再来解答大家的问题

(保存一下)

机器码由源来的“00000-00000-00000-00000”变成了一串32位的字符串了;

<ignore_js_op>

OD打开我们发现其实18SS的播放器仍然是有类似的机器码,只不过是三组数据构成,类似"0000-0000-0000"这样的格式;<ignore_js_op>

运行-->暂停-->返回到用户代码-->查找字符串

我们可以发现和之前的版本有类似的地方,大概的机器码生成的地方,就可能在这里;

[Asm] 纯文本查看 复制代码

?

从上面分析跟踪后发现,在0089CD17下断然后F8跟下来,可以发现机器码生成了并可以替换

<ignore_js_op>

替换两次运行后程序的机器码改变了,这说明加密视频打开后的机器码成功替换,接下来就是输入正确的播放密码并且再次验证机器码

所以我们必须还要找到播放后验证机器码的地方。

这么久才更新,在此表示抱歉,一来临近春节,各方面的工作比较紧张;二来,也希望吾爱的朋友们一起分析,发表自己的成果,可是这么久

都没有人分享一点,那还是由来我继续写下去吧。

更新时间:2015-02-04

上次我们分析到加密视频打开后替换机器码,接下来就是输入正确的播放密码后,程序再次验证机器码的问题。

经过分析得到了一个关键的地方,在这里就直接放出来吧,这个CALL只是个启示,中间会出现一个问题,将在

下次的分析中给出答案。

断点:0089C940

和之前的方式一样,程序运行后就可以下这个断点,就可以正常地替换机器码吧,大概有十几次吧!

先分享到此,亲们去偿试试,希望多把你遇到的问题或者发现的解决地方法分享出来哦~

在下周我再来解答大家的问题

(保存一下)

相关文章推荐

- 金盾高级视频加密系统使用教程与经验分享 (金盾视频加密系统跨平台版)

- 加密过的VCD光盘(CDFS文件系统)隐藏的视频文件如何复制到硬盘

- Android视频加密那点事儿!

- 原创!秀影视频点播系统6.03+WEBPLAYER9加密版服务端 升级方法

- IT十八掌大数据不加密视频

- .net aes加密视频等文件

- iO里加密字符串、图片、视频方法

- 图片,音频,视频的文件加密,解密,保护自身资源

- 视频加密一机一码教程 怎么给视频文件添加一机一码加密

- Android逆向之旅---Android中分析某拍短视频的数据请求加密协议(IDA动态调试SO)第二篇

- 攻克CCNA/CCNP/CCIE之交换部分案例(十七)- 组播在视频直播中的应用

- 不懂技术,如何加密视频图片?

- 一起谈.NET技术,浅谈ASP.NET 4中构造HTML5视频控件

- 完成的一个android视频加密解密播放的案例

- 如何给视频加密

- Atitit.视频文件加密的方法大的总结 java c# php

- 视频加密/视频认证/视频添加Logo

- base64随机字符混淆加密、解密-美拍视频地址解密,反推加密算法

- PHP加密URL,视频网站用来加密FLV真实地址!

- [30天轻松掌握JavaWeb视频]配置加密服务器