没有买卖就没有杀害!大数据可视化技术解密全球象牙贸易黑幕

2017-01-12 00:00

441 查看

摘要: “没有买卖就没有杀害”,保护野生动物已经成为社会共识。本文借助数据可视化工具DataV,扒一扒全球象牙犯罪黑幕,看看谁在杀害大象,谁在消费象牙,还有那眼花缭乱的跨国象牙走私网络。

前言

自从看了木酱大神的两篇关于DataV数据使用的教程,本人也是非常手痒想用DataV神器制作一个数据可视化作品。经过一个下午的奋战,本人成功从小白用户晋级为新手用户,经(jiao)验(xun)不敢私藏,特地写下来与大家分享。本篇新手教程只尝试静态数据;api、数据库、sql等高级数据应用技巧可以参考木酱君之前的文章,请戳链接:《DataV首次实战分享:教你30分钟创建汽车大屏》、《大数据美食——寻找地图上的美味》

作为一名曾经在非洲多国执行过援助任务的前NGO从业者,我非常热爱非洲草原的风光;夕阳西下,三三两两的大象、长颈鹿在猴面包树下缓缓走过的场景,是非洲留给我最深刻的印象。我无法理解为何会有人为了制作一些华而不实的装饰品去屠杀这些美丽的动物。

“没有买卖,就没有杀害”,这个抵制野生动物制品的公益广告非常深入人心,对保护野生动物起到了很大作用。已经成为互联网行业从业者的我也一直非常好奇,能否通互联网上的数据,扒一扒野生动物偷猎、走私、消费的黑幕!简单的搜索,发现互联网上有不少公开披露数据的野生动物保护机构,尤其是关于象牙非法交易的数据最为充分。So,集中火力,以象牙非法贸易作为突破口!

目标二:做一个吸引眼球的全球象牙走私路线图,扒一扒谁在杀害大象,谁在消费象牙。

目标三:做一个基于地图的国别热力图,看看哪些地方大象最多。

目标四:分析一下近几年的非法象牙贸易趋势。

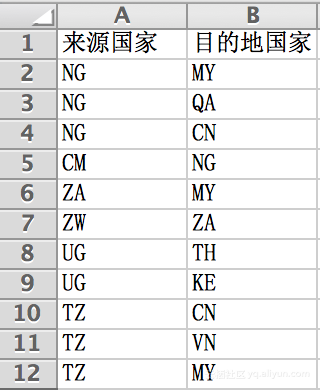

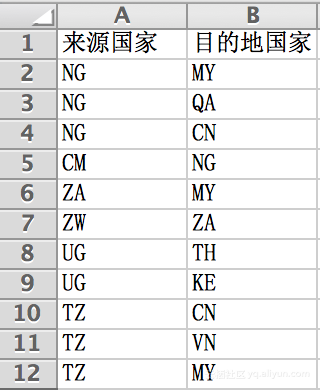

1、部分象牙走私路径(2009-2011年间缉获的500公斤以上象牙国际走私案件)

数据来源:CITES MIKE Program

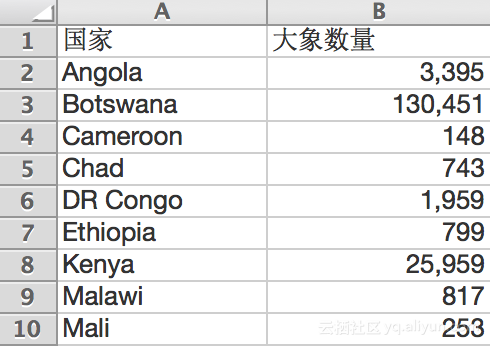

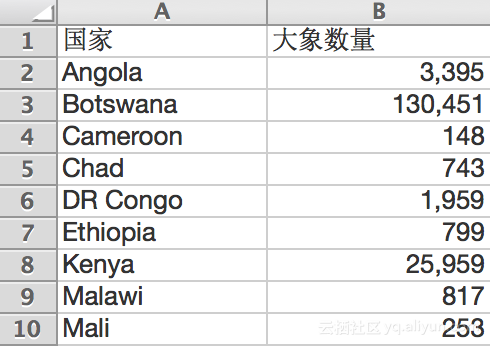

2、部分大象保育量国别数据

数据来源:《Continent-wide survey reveals massive decline in African savannah elephants》,2016

阅读全文请点击:http://click.aliyun.com/m/9306/

前言

自从看了木酱大神的两篇关于DataV数据使用的教程,本人也是非常手痒想用DataV神器制作一个数据可视化作品。经过一个下午的奋战,本人成功从小白用户晋级为新手用户,经(jiao)验(xun)不敢私藏,特地写下来与大家分享。本篇新手教程只尝试静态数据;api、数据库、sql等高级数据应用技巧可以参考木酱君之前的文章,请戳链接:《DataV首次实战分享:教你30分钟创建汽车大屏》、《大数据美食——寻找地图上的美味》

作为一名曾经在非洲多国执行过援助任务的前NGO从业者,我非常热爱非洲草原的风光;夕阳西下,三三两两的大象、长颈鹿在猴面包树下缓缓走过的场景,是非洲留给我最深刻的印象。我无法理解为何会有人为了制作一些华而不实的装饰品去屠杀这些美丽的动物。

“没有买卖,就没有杀害”,这个抵制野生动物制品的公益广告非常深入人心,对保护野生动物起到了很大作用。已经成为互联网行业从业者的我也一直非常好奇,能否通互联网上的数据,扒一扒野生动物偷猎、走私、消费的黑幕!简单的搜索,发现互联网上有不少公开披露数据的野生动物保护机构,尤其是关于象牙非法交易的数据最为充分。So,集中火力,以象牙非法贸易作为突破口!

Step 1: 首先定几个能实现的小目标!目标在前方,干活心不慌!

目标一:最终数据可视化作品能够通过互联网分享,越多分享、越多价值。经过一番研究,DataV能够生成网页链接供分享,赞!目标二:做一个吸引眼球的全球象牙走私路线图,扒一扒谁在杀害大象,谁在消费象牙。

目标三:做一个基于地图的国别热力图,看看哪些地方大象最多。

目标四:分析一下近几年的非法象牙贸易趋势。

Setp2: 寻找非法象牙贸易数据

关于非法象牙贸易数据的互联网来源很多,www.savetheelephants.org, www.worldwildlife.org, https://cites.org/eng/prog/mike/index.php ,都是丰富的数据库。根据step1的目标,收集整理了以下几类数据:1、部分象牙走私路径(2009-2011年间缉获的500公斤以上象牙国际走私案件)

数据来源:CITES MIKE Program

2、部分大象保育量国别数据

数据来源:《Continent-wide survey reveals massive decline in African savannah elephants》,2016

阅读全文请点击:http://click.aliyun.com/m/9306/

相关文章推荐

- 任何国家都无法限制数字货币。为什么呢? 要想明白这个问题需要具备一点区块链的基础知识: 区块链使用的大致技术包括以下几种: a.点对点网络设计 b.加密技术应用 c.分布式算法的实现 d.数据存储技术 e.拜占庭算法 f.权益证明POW,POS,DPOS 原因一: 点对点网络设计 其中点对点的P2P网络是bittorent ,由于是点对点的网络,没有中心化,因此在全球分布式的网

- 任何国家都无法限制数字货币。为什么呢? 要想明白这个问题需要具备一点区块链的基础知识: 区块链使用的大致技术包括以下几种: a.点对点网络设计 b.加密技术应用 c.分布式算法的实现 d.数据存储技术 e.拜占庭算法 f.权益证明POW,POS,DPOS 原因一: 点对点网络设计 其中点对点的P2P网络是bittorent ,由于是点对点的网络,没有中心化,因此在全球分布式的网

- 使用X.509数字证书加密解密实务(三)-- 使用RSA证书结合对称加密技术加密长数据

- 使用X.509数字证书加密解密实务(三)-- 使用RSA证书结合对称加密技术加密长数据

- “2013大数据全球技术峰会”,我在现场(4月27日)! 推荐

- 使用X.509数字证书加密解密实务(三)-- 使用RSA证书结合对称加密技术加密长数据

- 参加2013大数据全球技术峰会有感

- 没有ORM或代码生成数据就不能持久化了? - 用范型技术代替代码生成!

- 2013大数据全球技术峰会观后感

- 2013年大数据全球技术峰会二【百度架构师-林仕鼎】

- 大数据技术及服务预测报告》表明,2016 年全球大数据市场规模有望达到 238 亿美元

- SOA中的数据联邦技术解密

- 解密腾讯星云――QQ同时在线人数的即时数据动态可视化

- 使用X.509数字证书加密解密实务(三)-- 使用RSA证书结合对称加密技术加密长数据(转)

- “2013大数据全球技术峰会”,我在现场(4月26日)! 推荐

- 使用X.509数字证书加密解密实务(三)-- 使用RSA证书结合对称加密技术加密长数据

- 使用X.509数字证书加密解密实务(三)-- 使用RSA证书结合对称加密技术加密长数据(转)

- 技术积累应用-可视化编程平台应用方式-数据整合

- 2013年大数据全球技术峰会观后感

- 数据隐藏技术解密