ensp实战之防火墙安全转发策略

2017-01-10 14:28

423 查看

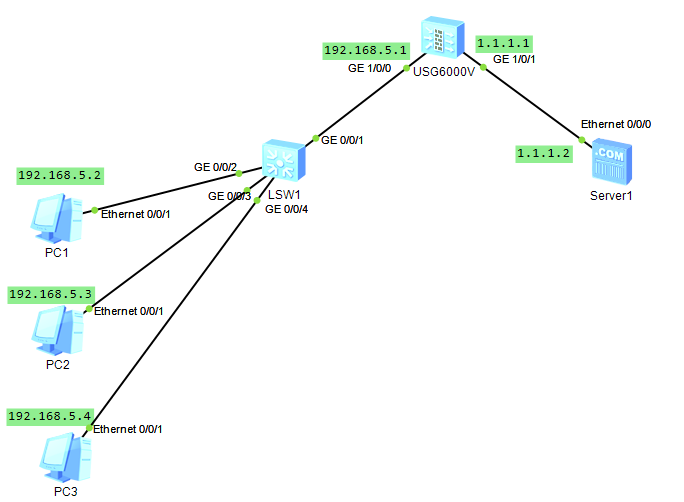

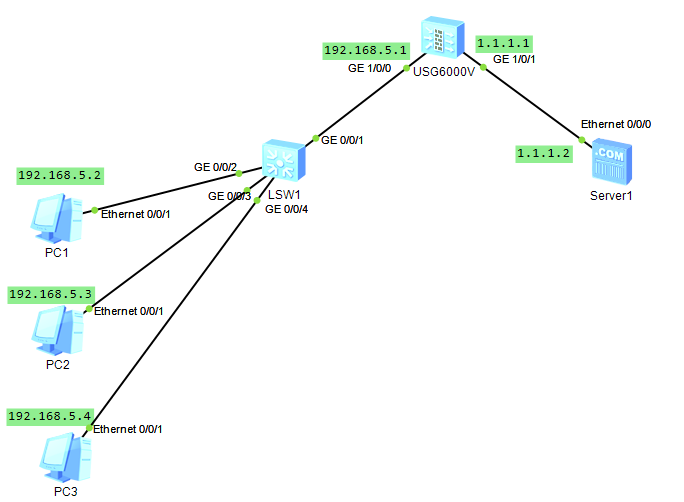

本次实验用防火墙是USG6000V,拓扑图如下:

步骤一:

按上面配好PC1、2、3以及WWW服务器的IP地址、子网掩码以及网关;

步骤二:

进入防火墙的CLI命令模式下,按一下命令配置:

配置各个接口的IP 地址,并加入相应的安全区域。

<USG6000V1>system-view

[USG6000V1]int g 1/0/0

[USG6000V1-GigabitEthernet1/0/0]ip add 192.168.5.1 24

[USG6000V1-GigabitEthernet1/0/0]quit

[USG6000V1]int g 1/0/1

[USG6000V1-GigabitEthernet1/0/1]ip add 1.1.1.1 24

[USG6000V1-GigabitEthernet1/0/1]quit

[USG6000V1]firewall zone trust

[USG6000V1-zone-trust]add int g 1/0/0

[USG6000V1-zone-trust]quit

[USG6000V1]firewall zone untrust

[USG6000V1-zone-untrust]add int g 1/0/1

[USG6000V1-zone-untrust]quit

配置名称为ip_deny的地址集,将几个不允许上网的IP地址加入地址集。

[USG6000V1]ip address-set ip_deny type object

[USG6000V1-object-address-set-ip_deny]address 192.168.5.2 0

[USG6000V1-object-address-set-ip_deny]quit

创建拒绝特殊的几个IP地址访问Internet的转发策略。

[USG6000V1]security-policy

[USG6000V1-policy-security]rule name policy_deny

[USG6000V1-policy-security-rule-policy_deny]source-address address-set ip_deny

[USG6000V1-policy-security-rule-policy_deny]action deny

[USG6000V1-policy-security-rule-policy_deny]quit

创建允许其他属于192.168.5.0/24这个网段的PC访问Internet的转发策略。

[USG6000V1]security-policy

[USG6000V1-policy-security]rule name policy_permit

[USG6000V1-policy-security-rule-policy_permit]source-address 192.168.5.0 24

[USG6000V1-policy-security-rule-policy_permit]action permit

[USG6000V1-policy-security-rule-policy_permit]quit

打开指定端口(华为新一代的防火墙,默认情况下,只有0口是可以允许所有服务)

[USG6000V1]int g 1/0/0

[USG6000V1-GigabitEthernet1/0/0]service-manage http permit

[USG6000V1-GigabitEthernet1/0/0]service-manage ping permit

[USG6000V1-GigabitEthernet1/0/0]quit

[USG6000V1]int g 1/0/1

[USG6000V1-GigabitEthernet1/0/1]service-manage http permit

[USG6000V1-GigabitEthernet1/0/1]service-manage ping permit

[USG6000V1-GigabitEthernet1/0/1]quit

防火墙安全转发策略教程到此结束,如果还有地方不懂得请加QQ群:489218121

步骤一:

按上面配好PC1、2、3以及WWW服务器的IP地址、子网掩码以及网关;

步骤二:

进入防火墙的CLI命令模式下,按一下命令配置:

配置各个接口的IP 地址,并加入相应的安全区域。

<USG6000V1>system-view

[USG6000V1]int g 1/0/0

[USG6000V1-GigabitEthernet1/0/0]ip add 192.168.5.1 24

[USG6000V1-GigabitEthernet1/0/0]quit

[USG6000V1]int g 1/0/1

[USG6000V1-GigabitEthernet1/0/1]ip add 1.1.1.1 24

[USG6000V1-GigabitEthernet1/0/1]quit

[USG6000V1]firewall zone trust

[USG6000V1-zone-trust]add int g 1/0/0

[USG6000V1-zone-trust]quit

[USG6000V1]firewall zone untrust

[USG6000V1-zone-untrust]add int g 1/0/1

[USG6000V1-zone-untrust]quit

配置名称为ip_deny的地址集,将几个不允许上网的IP地址加入地址集。

[USG6000V1]ip address-set ip_deny type object

[USG6000V1-object-address-set-ip_deny]address 192.168.5.2 0

[USG6000V1-object-address-set-ip_deny]quit

创建拒绝特殊的几个IP地址访问Internet的转发策略。

[USG6000V1]security-policy

[USG6000V1-policy-security]rule name policy_deny

[USG6000V1-policy-security-rule-policy_deny]source-address address-set ip_deny

[USG6000V1-policy-security-rule-policy_deny]action deny

[USG6000V1-policy-security-rule-policy_deny]quit

创建允许其他属于192.168.5.0/24这个网段的PC访问Internet的转发策略。

[USG6000V1]security-policy

[USG6000V1-policy-security]rule name policy_permit

[USG6000V1-policy-security-rule-policy_permit]source-address 192.168.5.0 24

[USG6000V1-policy-security-rule-policy_permit]action permit

[USG6000V1-policy-security-rule-policy_permit]quit

打开指定端口(华为新一代的防火墙,默认情况下,只有0口是可以允许所有服务)

[USG6000V1]int g 1/0/0

[USG6000V1-GigabitEthernet1/0/0]service-manage http permit

[USG6000V1-GigabitEthernet1/0/0]service-manage ping permit

[USG6000V1-GigabitEthernet1/0/0]quit

[USG6000V1]int g 1/0/1

[USG6000V1-GigabitEthernet1/0/1]service-manage http permit

[USG6000V1-GigabitEthernet1/0/1]service-manage ping permit

[USG6000V1-GigabitEthernet1/0/1]quit

防火墙安全转发策略教程到此结束,如果还有地方不懂得请加QQ群:489218121

相关文章推荐

- 防火墙安全策略设置,阻止不安全端口

- Iptables防火墙详细介绍与实战增强服务器安全

- 实战:Windows防火墙保护客户端安全

- 阿里云windows服务器安全设置(防火墙策略)

- 在ORACLE数据库上创建vpd(Virtual Private Databases)安全策略的实战记录

- 阿里云linux服务器安全设置(防火墙策略等)

- 阿里云windows服务器安全设置(防火墙策略)

- 教程篇(5.4) NSE4 03. 防火墙策略 ❀ 飞塔 (Fortinet) 网络安全专家

- win服务器防止安全策略或防火墙配置错误而导致远程无法连接的bat

- 系统安全保护以及防火墙策略管理

- 防火墙基本安全策略准则

- 服务安装Mongodb应用实战教程:windows下安装与安全策略配置

- Linux iptables防火墙详解 + 配置抗DDOS攻击策略实战 推荐

- Cisco安全实战——将你的路由器改造成防火墙

- 读取系统"安全"日志中的失败登录尝试 + 添加攻击者IP到防火墙策略

- 基础篇七---服务器安全策略及linux防火墙介绍

- Linux iptables防火墙详解 + 配置抗DDOS攻击策略实战

- 在ORACLE数据库上创建VPD(Virtual Private Databases)安全策略的实战记录

- 5014.网络安全__防火墙安全策略和安全区域划分

- Linux运维之道之ENGINEER1.0(系统安全,高级连接,防火墙策略)