CTF——南邮攻防平台(web)

2016-11-17 19:02

781 查看

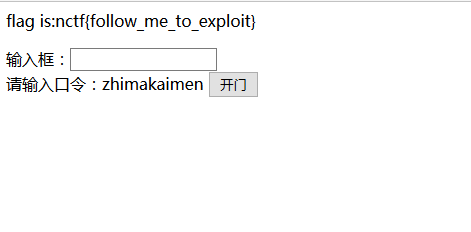

一、签到题

火狐浏览器中打开页面,F12打开开发人员工具查看网页源代码,发现flag:

二、md5 collision

题目所给的php源码如下:<?php

$md51 = md5('QNKCDZO');

$a = @$_GET['a'];

$md52 = @md5($a);

if(isset($a)){

if ($a != 'QNKCDZO' && $md51 == $md52) {

echo "nctf{*****************}";

} else {

echo "false!!!";

}}

else{echo "please input a";}

?>阅读后我们发现要找到flag就要找到和‘QNKCDZO’md5加密后相同的字符串。显然“碰撞”找对应字符串是几乎不可能的,那么推测应该是利用PHP语言的弱类型的特性:

1)将QNKCDZO进行MD5加密,密文为0e830400451993494058024219903391,发现密文为0e开头,PHP在进行比较运算时,如果遇到了0e\d+这种字符串,就会将这种字符串解析为科学计数法。

2)因为0exx都等于0,所以让两者相等我们只需再找到一个MD5加密后开头为0e的字符串即可

3)相关字符串:

md5('s878926199a')=0e545993274517709034328855841020

md5('s155964671a')=0e342768416822451524974117254469三、签到2

1、打开页面查看源代码

发现input标签中限制了输入的maxlength为10,而提示的口令zhimakaimen长度为11

2、在查看器中修改DOM结构,去掉这一限制后提交

3、得到flag

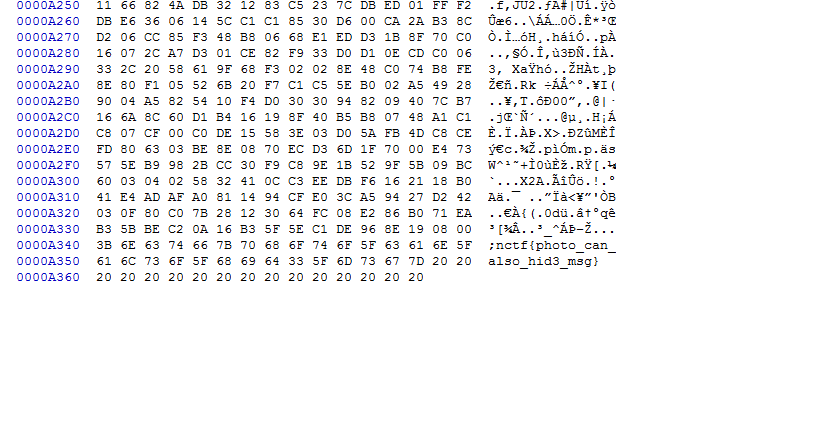

四、这题不是web

1、打开链接,发现一张动图,联系题目怀疑是图片隐写题

2、下载图片,用winhex打开查看,在文件末尾找到了flag

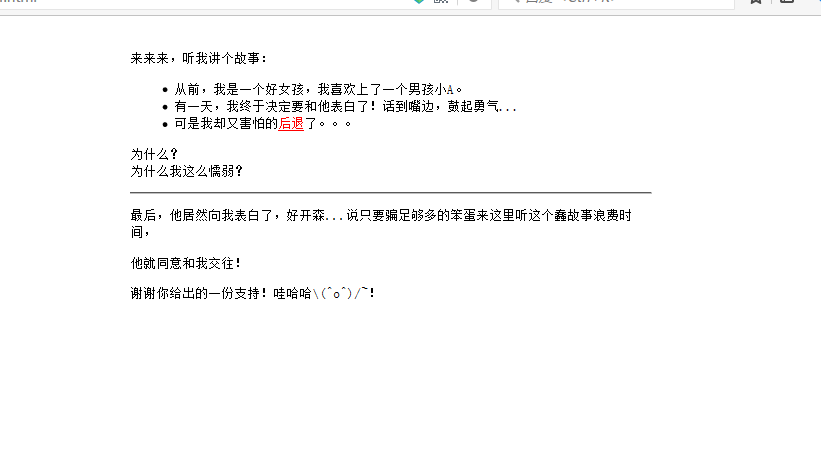

五、层层递进

1、打开网址跳到http://chinalover.sinaapp.com/web3/ 页面2、F12控制台查看网络项,发现有一个特殊的404页面,点击进入,页面内容如下:

3、右键查看页面源代码,发现特殊js字符:

4、将jquery-后的字符串起来即得flag

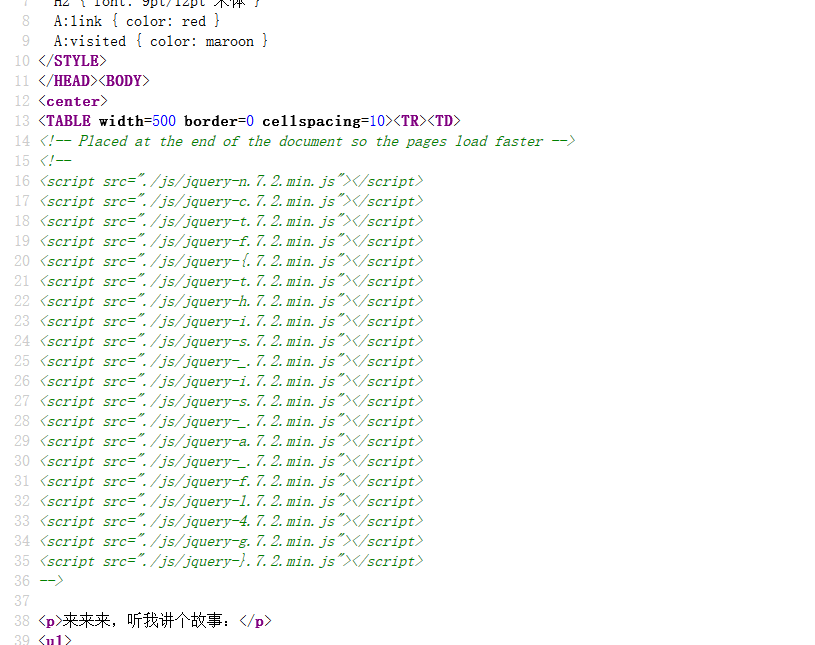

六、AAENCODE

打开发现是颜文字,结合题目,我们可以知道是将JS代码转换成常用的网络表情,也就是我们说的颜文字js加密。直接将颜文字在控制台跑一下即得到flag七、单身二十年

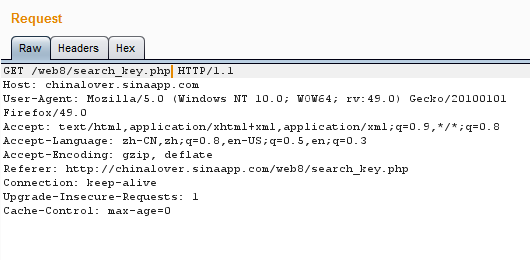

1、用burpsuit抓包,得到以下内容

2、发现其中有一个特殊网址http://chinalover.sinaapp.com/web8/search_key.php

3、在burpsuit中修改请求头如下(只修改第一句):

4、点击go得到返回页面,其中包含flag

八、你从哪里来

burpsuit抓包,在消息头中添加referer:http://www.google.com,提交页面即得flag九、文件包含

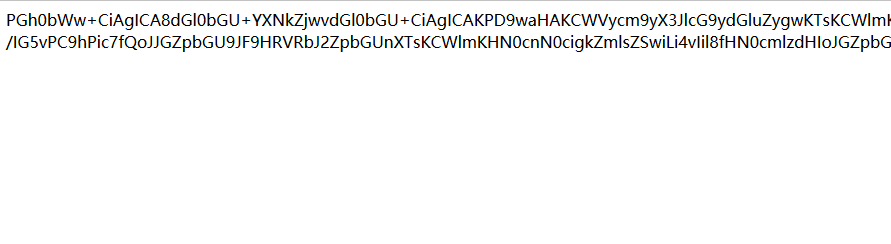

看题目应该是文件包含漏洞,在url中添加?file=php://filter/read=convert.base64-encode/resource=index.php,读取到base64加密的index.php文件

base64解密得到flag:

<html>

<title>asdf</title>

<?php

error_reporting(0);

if(!$_GET[file]){echo '<a href="./index.php?file=show.php">click me? no</a>';}

$file=$_GET['file'];

if(strstr($file,"../")||stristr($file, "tp")||stristr($file,"input")||stristr($file,"data")){

echo "Oh no!";

exit();

}

include($file);

//flag:nctf{edulcni_elif_lacol_si_siht}

?>

</html>十、单身一百年也没用

控制台中发现夹着一个index.php,flag藏在它的请求头中:

十道集齐,发射~~

相关文章推荐

- 南邮CTF平台writeup:Web(一)

- CTF——南邮攻防平台(隐写术、密码学)

- 南邮ctf攻防平台RE第四题WxyVM1

- 南邮ctf平台部分题解

- CTF writeup 2_南邮网络攻防训练

- 南京邮电大学网络攻防平台WriteUP——WEB(上)

- 【web安全】第三弹:web攻防平台pentester安装及XSS部分答案解析

- BugKuCTF(CTF-练习平台)——WEB-Web3

- BugKuCTF(CTF-练习平台)——WEB-矛盾

- 南邮CTF练习题——web题

- 南邮ctf-web-wp

- BugKuCTF(CTF-练习平台)——WEB-sql注入

- BugKuCTF(CTF-练习平台)——WEB-计算题

- 南邮ctf训练平台逆向试题wp

- 170706 逆向-南邮CTF平台(1-3)

- CTF-练习平台 writeup web

- BugKuCTF(CTF-练习平台)——WEB-SQL注入1

- BugKuCTF(CTF-练习平台)——WEB-web基础$_POST

- 南京邮电大学网络攻防平台WriteUP——WEB(中)

- 南邮ctf平台的/x00