[置顶] 恶意代码--逆向分析基础入门

2016-07-26 18:52

661 查看

0x001

前期基础知识储备

1 恶意行为特征,病毒,蠕虫,木马的认识了解。

2 相应工具的操作基础学习。

0x002

系统环境

vmware12

win7 x64

0x003

工具清单

tcpview

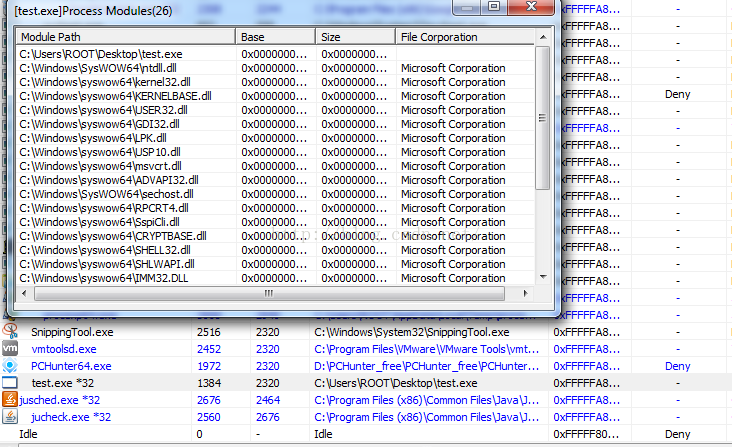

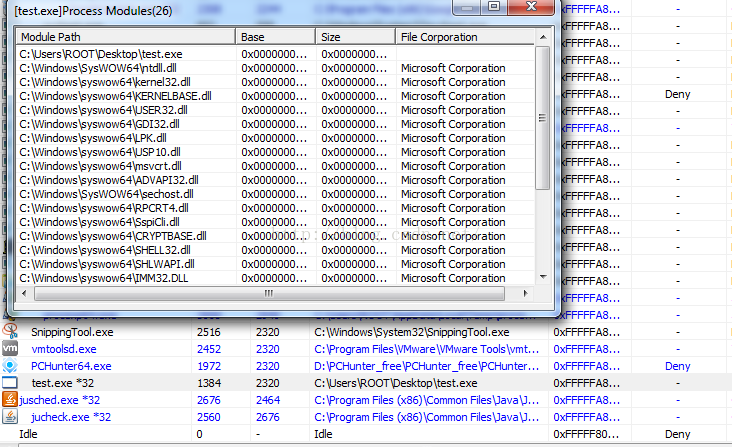

pchunter

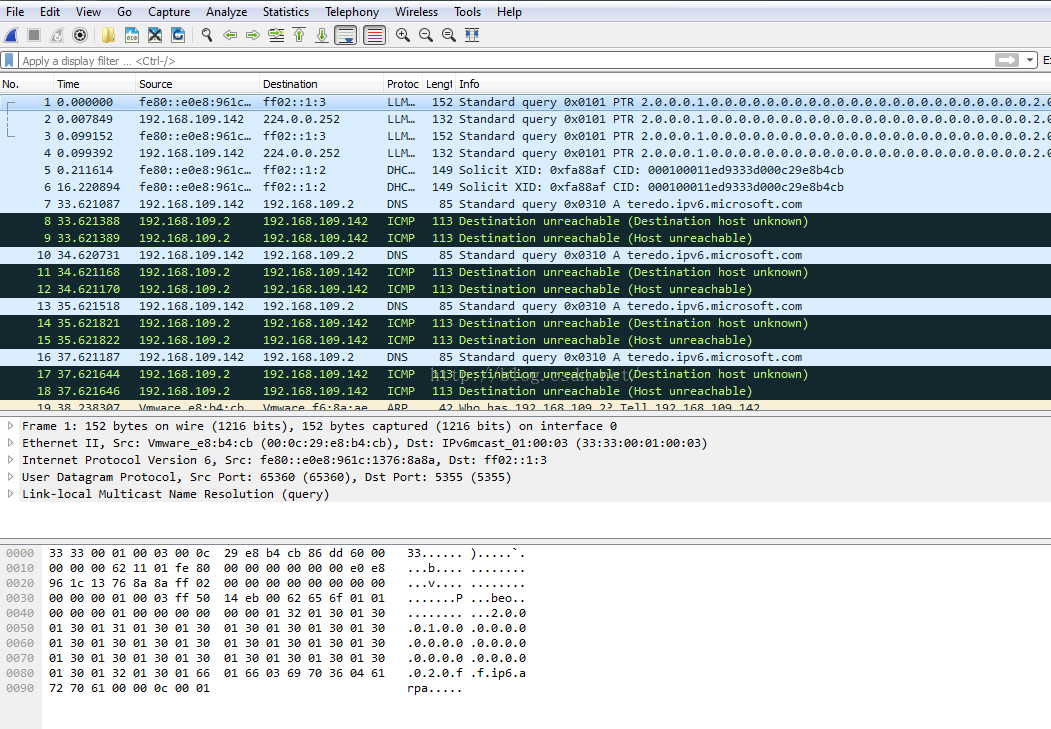

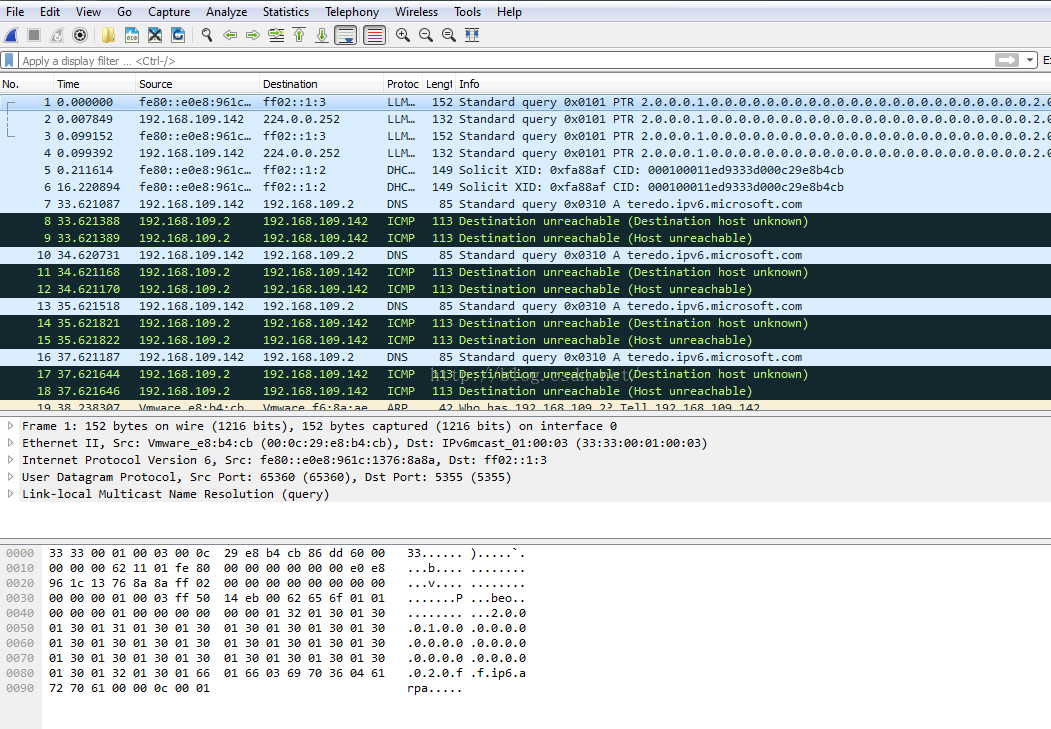

wireshark

process monitor

sublime

editplus

hash

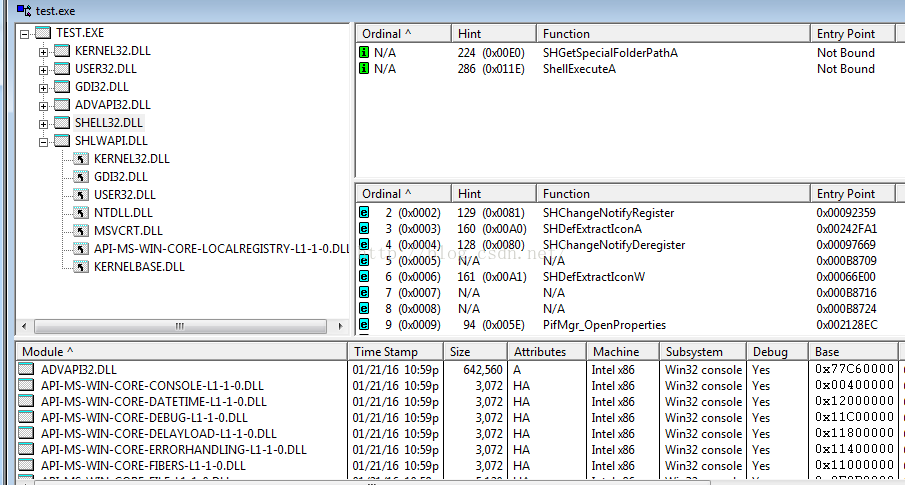

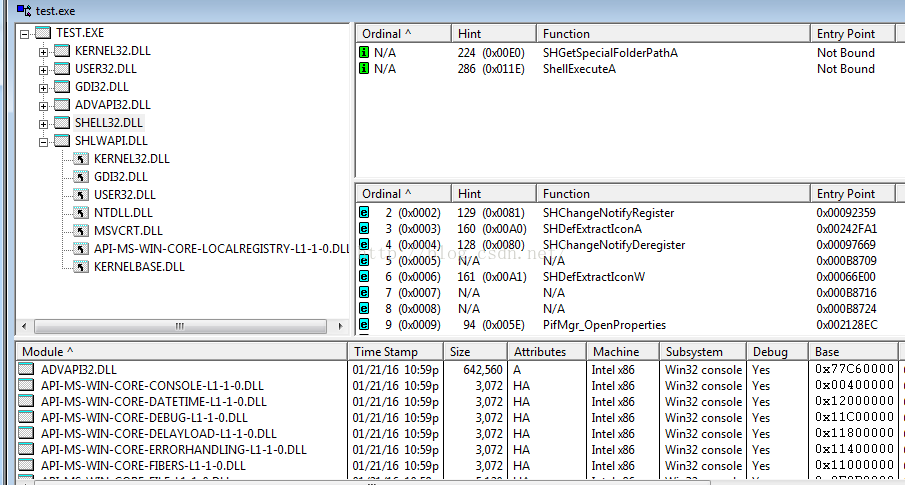

depends

0x004

逆向流程

1 具体测试程序样本test.exe

File: C:\Users\ROOT\Desktop\TEMP\test.exe

Size: 84480 bytes

Modified: Wednesday, July 13, 2016, 8:26:25 PM

MD5: 9CB934CA6A22E5716217AB9F0A27B344

SHA1: CF9A12598D4C63FC36665B163810052F9FFE8CDD

CRC32: 3379D8C8

2 先快照备份系统

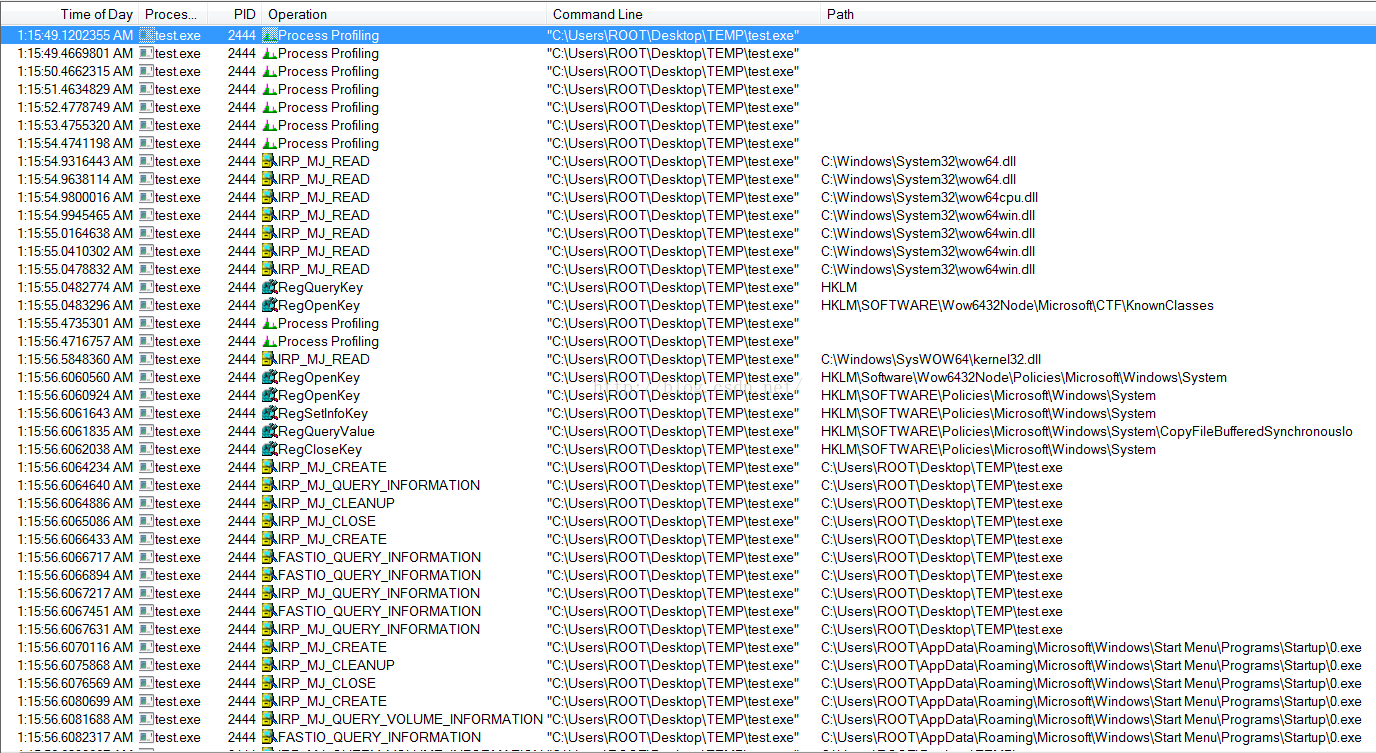

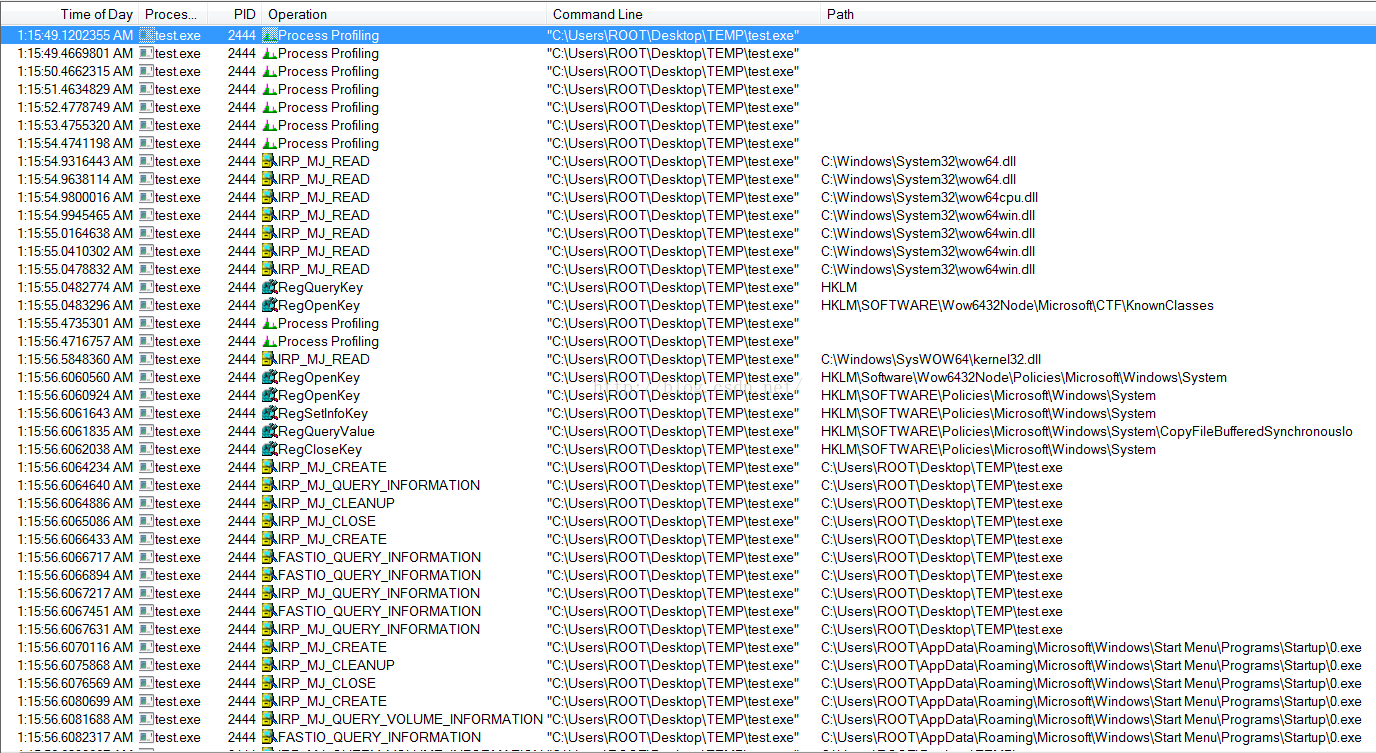

process monitor打开 规则设置为监控test.exe程序的行为特征。

1 进程线程行为

2 文件访问行为

3 注册表访问行为

4 网络行为行为

5 线性事件活动行为

3 pchunter打开

4 wireshark打开

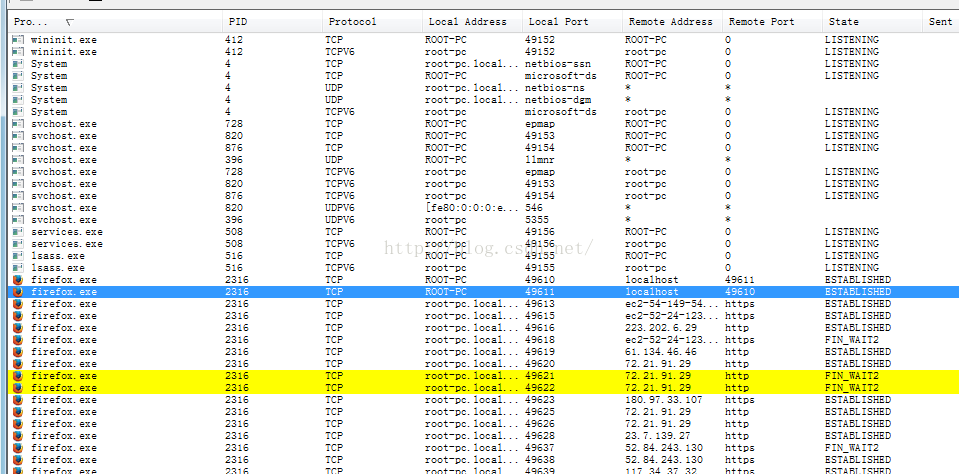

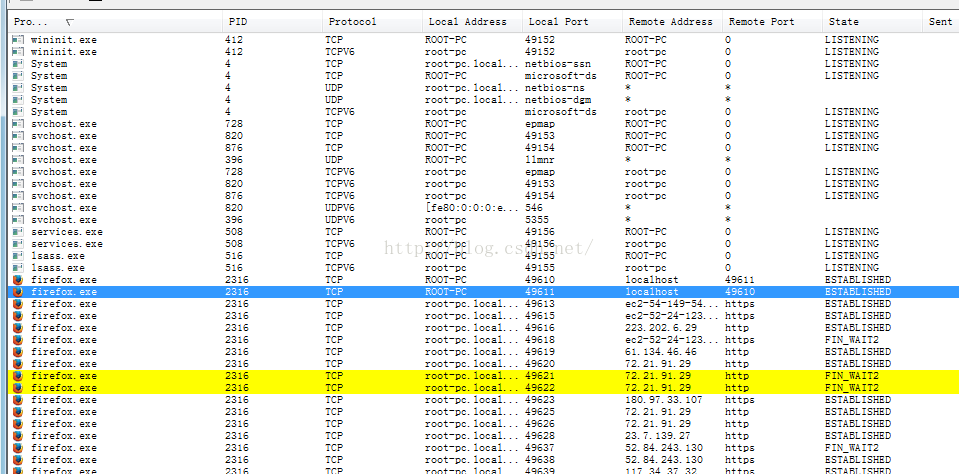

5 tcpview打开

0x005

然后双击程序,捕获行为。

0x006

整理结果如下(记录行为有以下几种)

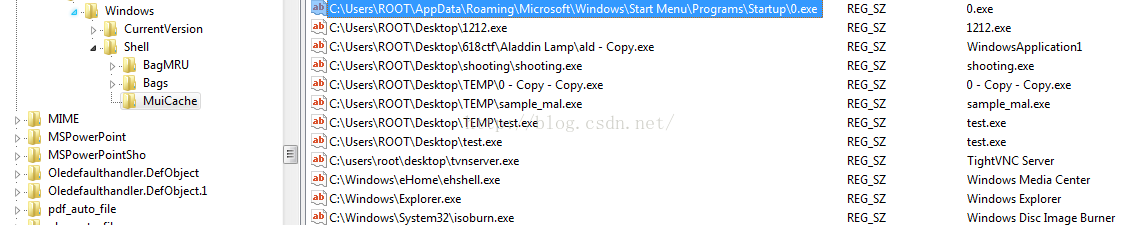

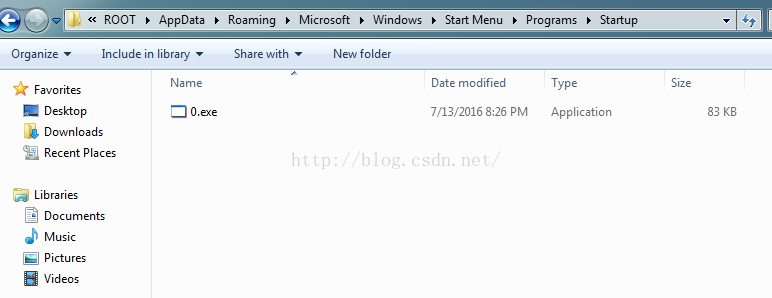

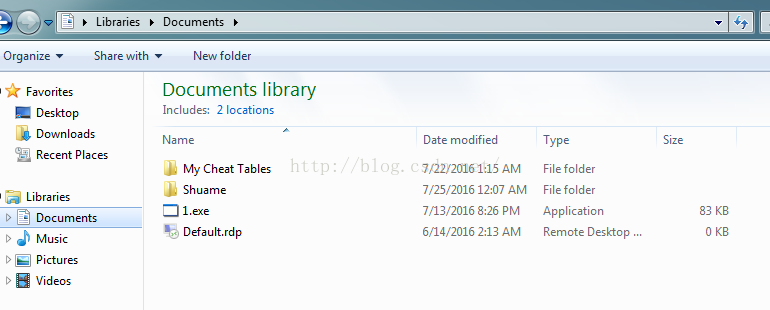

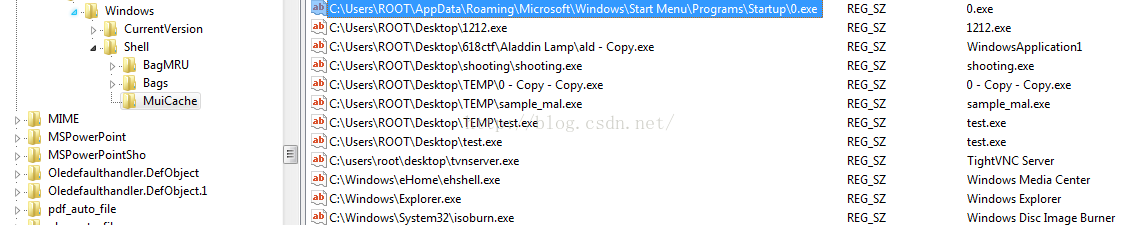

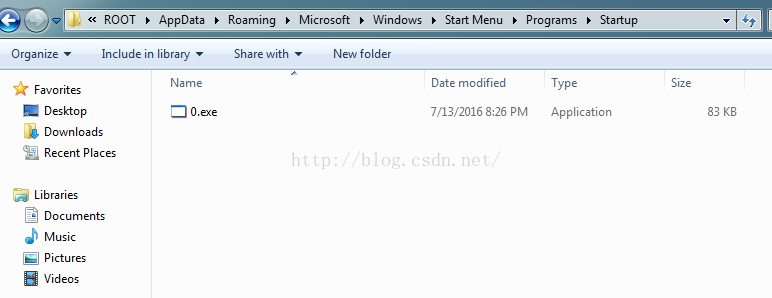

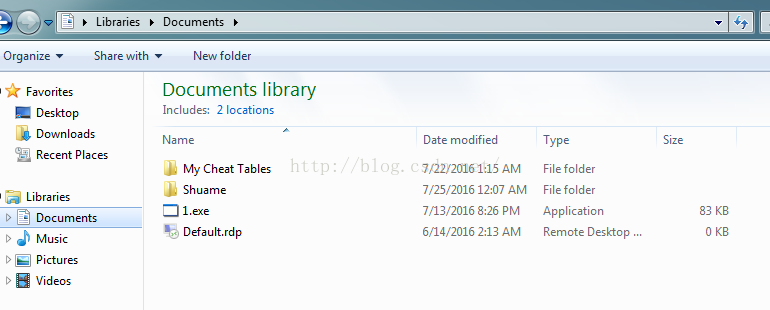

1 该样本程序进行了多方式开机启动。

2 该样本程序没有进行网络通信建立连接。

3 该程序进行了自删除操作,实现隐藏自己。

4 该程序没有释放任何别的dll子文件。

5 二进制对比和hash校验,没有发现有自身文件变化。

6 注册表创建,修改,删除多项操作。

7 复制自身到开始启动文件夹。

前期基础知识储备

1 恶意行为特征,病毒,蠕虫,木马的认识了解。

2 相应工具的操作基础学习。

0x002

系统环境

vmware12

win7 x64

0x003

工具清单

tcpview

pchunter

wireshark

process monitor

sublime

editplus

hash

depends

0x004

逆向流程

1 具体测试程序样本test.exe

File: C:\Users\ROOT\Desktop\TEMP\test.exe

Size: 84480 bytes

Modified: Wednesday, July 13, 2016, 8:26:25 PM

MD5: 9CB934CA6A22E5716217AB9F0A27B344

SHA1: CF9A12598D4C63FC36665B163810052F9FFE8CDD

CRC32: 3379D8C8

2 先快照备份系统

process monitor打开 规则设置为监控test.exe程序的行为特征。

1 进程线程行为

2 文件访问行为

3 注册表访问行为

4 网络行为行为

5 线性事件活动行为

3 pchunter打开

4 wireshark打开

5 tcpview打开

0x005

然后双击程序,捕获行为。

0x006

整理结果如下(记录行为有以下几种)

1 该样本程序进行了多方式开机启动。

2 该样本程序没有进行网络通信建立连接。

3 该程序进行了自删除操作,实现隐藏自己。

4 该程序没有释放任何别的dll子文件。

5 二进制对比和hash校验,没有发现有自身文件变化。

6 注册表创建,修改,删除多项操作。

7 复制自身到开始启动文件夹。

相关文章推荐

- GO语言Comma-ok断言

- python find()用法

- 33个超级有用必须要收藏的PHP代码样例

- php坑

- C#中如何截取Windows消息来触发自定义事件

- java cef3 禁止右键菜单项

- MATLAB - contour函数

- struts2生成验证码

- java多线程-生产者消费者经典问题

- UVa 1593 Allgnment of Code代码对齐( 习题5-1)

- (11)SSH整合

- Exception in thread "main" java.lang.OutOfMemoryError: PermGen space

- java之File

- Python 导入机制 - import hook

- phpstorm快捷键

- JAVA笔记之FileInputStream

- ContentProvider:内容提供者

- 编程之美2.12--快速寻找满足条件的两个数

- php <a href></a>链接地址中是php变量,链接文本也是php变量的代码处理方法

- SpringMVC 拦截器