Juniper SRX220防火墙CPU达到100%的故障解决办法

2016-07-17 00:26

495 查看

Juniper SRX220防火墙CPU达到100%的故障解决办法

一、背景

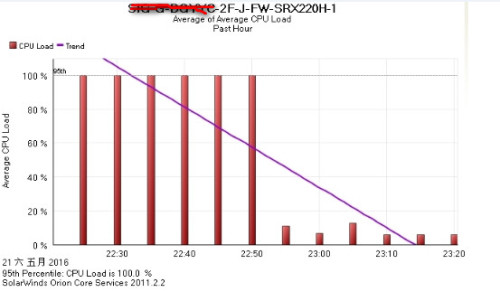

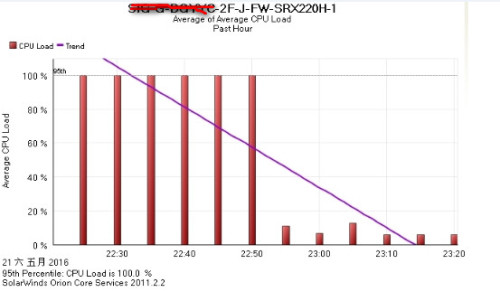

2016年5月21日设备巡检时发现广东机构的防火墙SRX220的CPU高达100%,但是设备还能管理,但是卡顿明显,业

务还没有中断。

二、解决办法

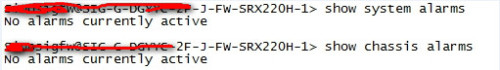

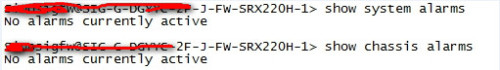

1、查看设备的告警信息,没有告警。

2、查看带宽监控查看设备端口流量,均不高。

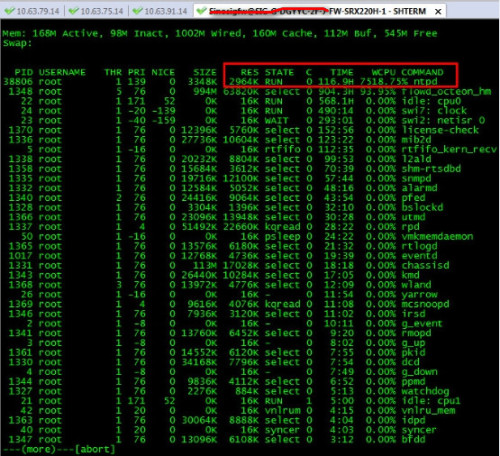

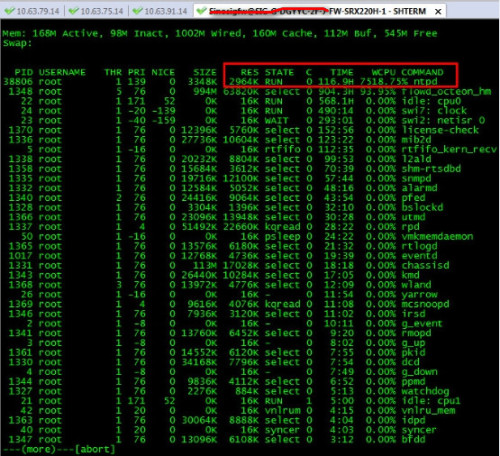

3、查看设备系统进程。

4、查看设备的日志信息。

5、与厂商工程师沟通,初步判断是由于NTP服务的开启导致该端口被利用,发生在了NTP攻击。

6、关闭NTP配置,设备远程管理不再卡顿,但是CPU依然是100%。

7、得知是被NTP DDOS攻击了,就在设备的Lo0接口上引用filter,配置完毕后设备的CPU恢复正常。

set firewall family inet filter To-ntp term 10 from source-address x.x.79.36/32 //lo0地址

set firewall family inet filter To-ntp term 10 from source-address x.x.2.65/32 //NTP server 地址

set firewall family inet filter To-ntp term 10 from protocols udp

set firewall family inet filter To-ntp term 10 from port ntp

set firewall family inet filter To-ntp term 10 then accept

set firewall family inet filter To-ntp term 20 from protocol udp

set firewall family inet filter To-ntp term 20 from port ntp

set firewall family inet filter To-ntp term 20 then discard

set firewall family inet filter To-ntp term 100 then accept

set interfaces lo0 unit 0 family inet filter input To-ntp

8、配置上NTP配置,CPU依然正常。

三、总结

通过这件事情,让我们看到网络设备在公网的环境里非常的不安全,每一个端口都有可能备被人意

外地发现并利用,幸好及时发现,希望能对读者在今后的运维工作中,有所帮助!

一、背景

2016年5月21日设备巡检时发现广东机构的防火墙SRX220的CPU高达100%,但是设备还能管理,但是卡顿明显,业

务还没有中断。

二、解决办法

1、查看设备的告警信息,没有告警。

2、查看带宽监控查看设备端口流量,均不高。

3、查看设备系统进程。

4、查看设备的日志信息。

5、与厂商工程师沟通,初步判断是由于NTP服务的开启导致该端口被利用,发生在了NTP攻击。

6、关闭NTP配置,设备远程管理不再卡顿,但是CPU依然是100%。

7、得知是被NTP DDOS攻击了,就在设备的Lo0接口上引用filter,配置完毕后设备的CPU恢复正常。

set firewall family inet filter To-ntp term 10 from source-address x.x.79.36/32 //lo0地址

set firewall family inet filter To-ntp term 10 from source-address x.x.2.65/32 //NTP server 地址

set firewall family inet filter To-ntp term 10 from protocols udp

set firewall family inet filter To-ntp term 10 from port ntp

set firewall family inet filter To-ntp term 10 then accept

set firewall family inet filter To-ntp term 20 from protocol udp

set firewall family inet filter To-ntp term 20 from port ntp

set firewall family inet filter To-ntp term 20 then discard

set firewall family inet filter To-ntp term 100 then accept

set interfaces lo0 unit 0 family inet filter input To-ntp

8、配置上NTP配置,CPU依然正常。

三、总结

通过这件事情,让我们看到网络设备在公网的环境里非常的不安全,每一个端口都有可能备被人意

外地发现并利用,幸好及时发现,希望能对读者在今后的运维工作中,有所帮助!

相关文章推荐

- Vista 防火墙 Vista Firewall Control v1.0.11 下载

- 收集的ROS防火墙脚本

- AutoRun病毒专杀防火墙 V4.39 绿色版

- 我的服务器SQL2000的sqlserver占用了90%的cpu,怎么查是那个库?

- MySQL服务器进程CPU占用100%的解决方法

- C#获取CPU编号的方法

- 使用MySQL Slow Log来解决MySQL CPU占用高的问题

- 笔记本下什么是迅驰处理器(cpu)相关资料第1/2页

- doscan.exe进程占用了大量的CPU和内存的解决方法

- 安装防火墙的12个注意事项

- win2008内置防火墙配置方法说明

- FTP服务器的防火墙通用设置规则介绍

- CPU也有远程攻击漏洞 英特尔匆匆修补

- Windows批量添加防火墙例外端口的批处理代码

- w3wp.exe占用cpu过高的解决方法第1/2页

- Win2003 系统服务器防火墙

- 启用windows默认的防火墙需要注意的地方

- win2003中的w3wp.exe进程大量占用cpu资源的各种问题解决方法

- windows防火墙支持FTP服务的设置方法