Centos7 firewalld防火墙学习使用记录

2015-07-18 20:16

495 查看

1.firewalld防火墙简介。

FirewallD 提供了支持网络/防火墙区域(zone)定义网络链接以及接口安全等级的动态防火墙管理工具。它支持 IPv4, IPv6 防火墙设置以及以太网桥接,并且拥有运行时配置和永久配置选项。它也支持允许服务或者应用程序直接添加防火墙规则的接口。 以前的 system-config-firewall/lokkit 防火墙模型是静态的,每次修改都要求防火墙完全重启。这个过程包括内核 netfilter 防火墙模块的卸载和新配置所需模块的装载等。而模块的卸载将会破坏状态防火墙和确立的连接。

相反,firewall daemon 动态管理防火墙,不需要重启整个防火墙便可应用更改。因而也就没有必要重载所有内核防火墙模块了。不过,要使用 firewall daemon 就要求防火墙的所有变更都要通过该守护进程来实现,以确保守护进程中的状态和内核里的防火墙是一致的。另外,firewall daemon 无法解析由 ip*tables 和 ebtables 命令行工具添加的防火墙规则。守护进程通过 D-BUS 提供当前激活的防火墙设置信息,也通过 D-BUS 接受使用 PolicyKit 认证方式做的更改。

2.zone概念。

由firewalld 提供的区域按照从不信任到信任的顺序排序。

丢弃 drop 任何流入网络的包都被丢弃,不作出任何响应。只允许流出的网络连接。

阻塞 block 任何进入的网络连接都被拒绝,并返回 IPv4 的 icmp-host-prohibited 报文或者 IPv6 的 icmp6-adm-prohibited 报文。只允许由该系统初始化的网络连接。

公开 public 用以可以公开的部分。你认为网络中其他的计算机不可信并且可能伤害你的计算机。只允许选中的连接接入。

外部 external 用在路由器等启用伪装的外部网络。你认为网络中其他的计算机不可信并且可能伤害你的计算机。只允许选中的连接接入。

隔离区dmz 用以允许隔离区(dmz)中的电脑有限地被外界网络访问。只接受被选中的连接。

工作 work 用在工作网络。你信任网络中的大多数计算机不会影响你的计算机。只接受被选中的连接。

家庭 home 用在家庭网络。你信任网络中的大多数计算机不会影响你的计算机。只接受被选中的连接。

内部 internal 用在内部网络。你信任网络中的大多数计算机不会影响你的计算机。只接受被选中的连接。

受信任的 trusted 允许所有网络连接。

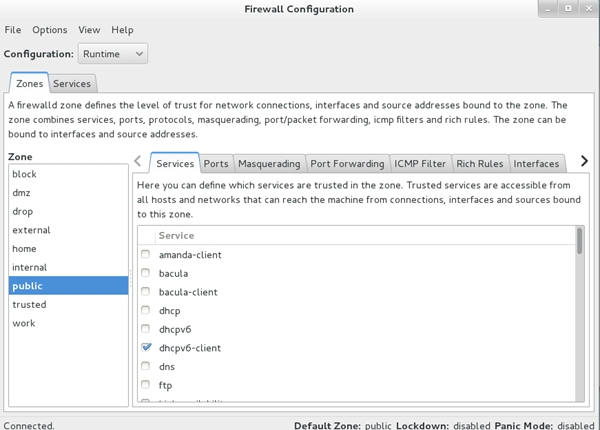

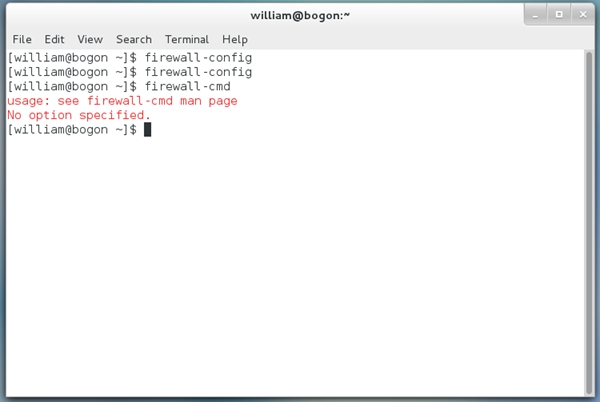

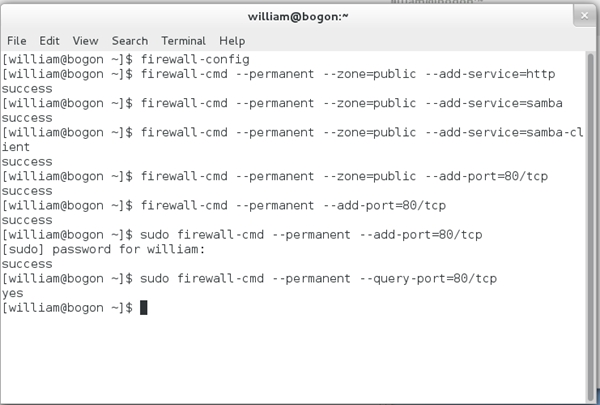

3.配置管理工具。

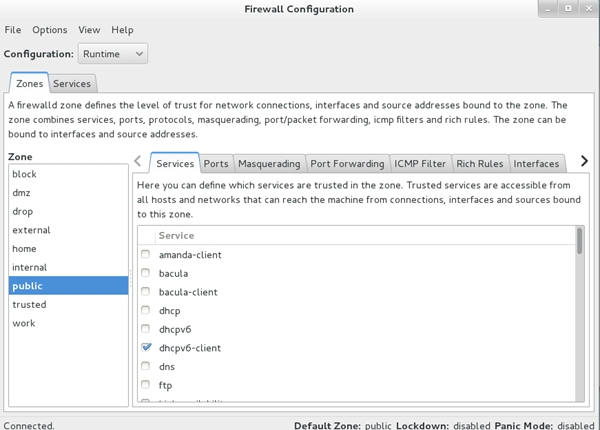

firewall-config 图形界面工具

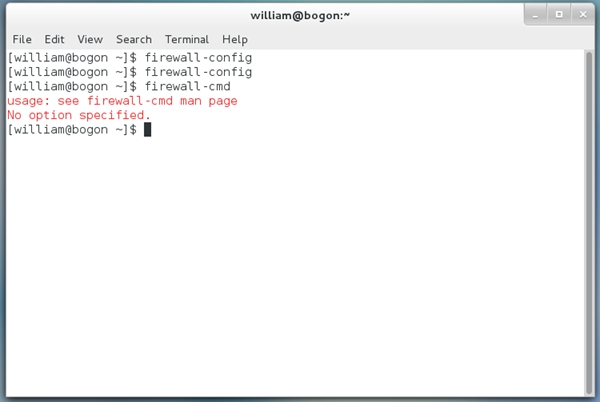

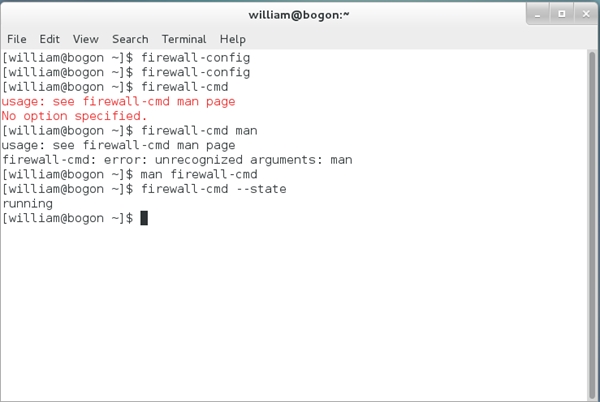

firewall-cmd 命令行工具

D-BUS接口

配置文件目录中创建或者拷贝区域文件

usr/lib/firewalld/zones 被用于默认和备用配置

/etc/firewalld/zones 被用于用户创建和自定义配置文件

4.命令详细简绍。

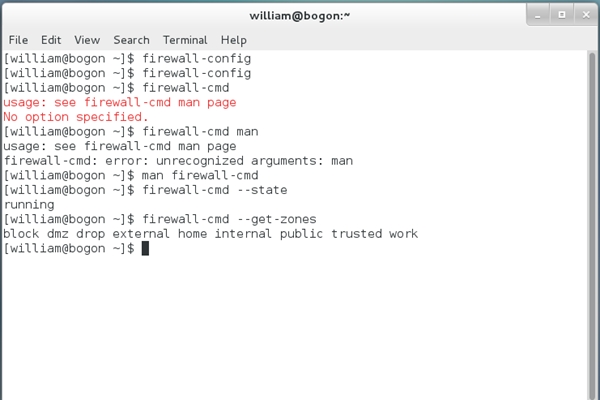

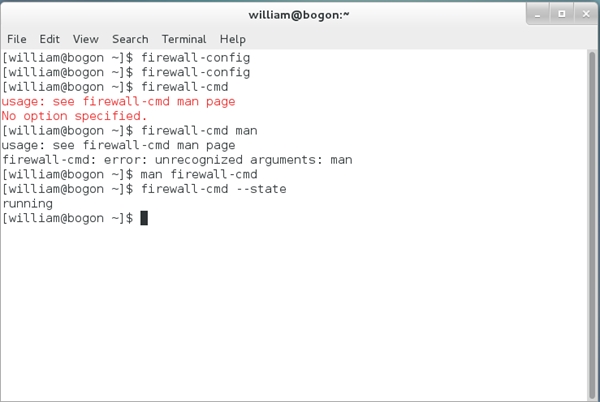

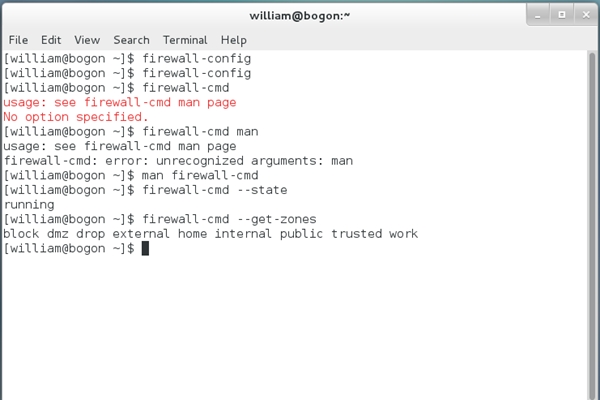

获取 firewalld 状态

firewall-cmd –state

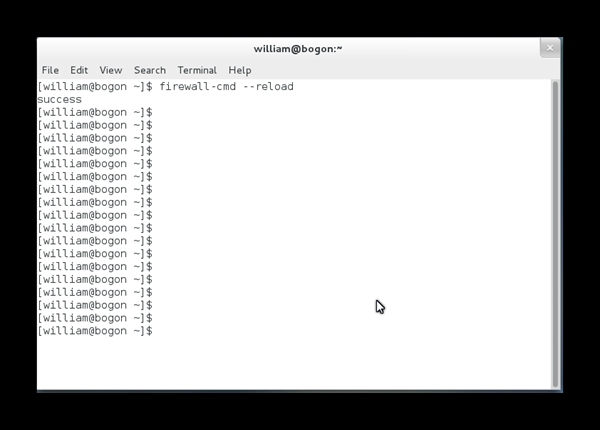

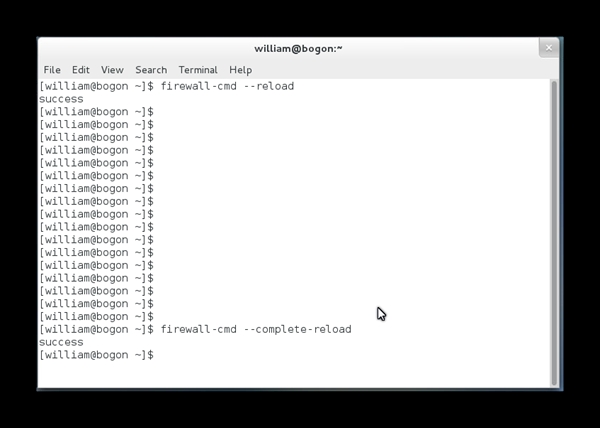

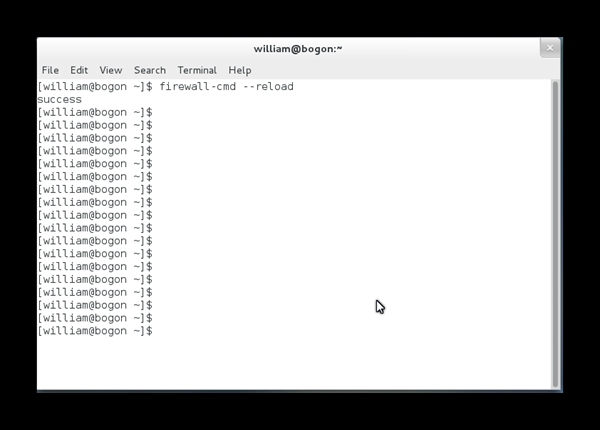

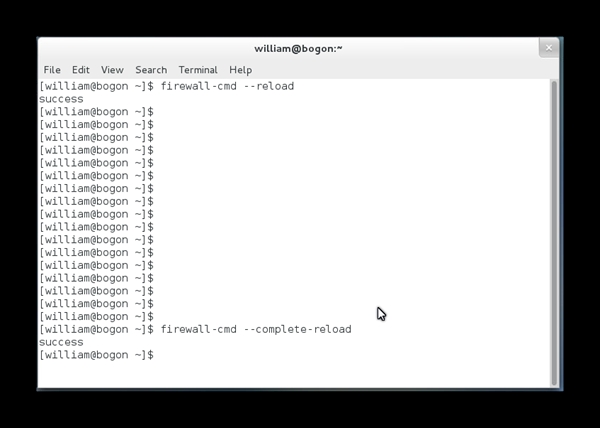

重新加载防火墙

firewall-cmd –reload 不改变状态

firewall-cmd –complete-reload 改变状态

获取支持的区域列表

firewall-cmd --get-zones

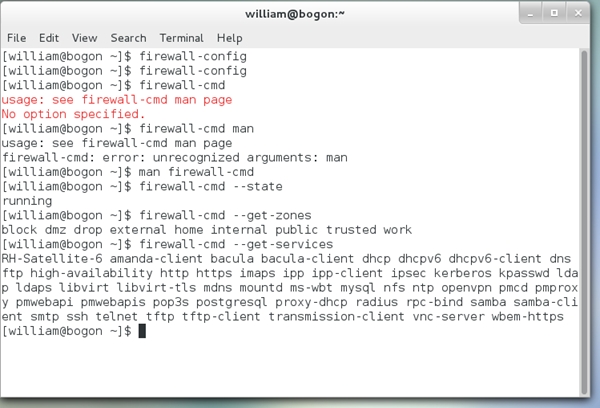

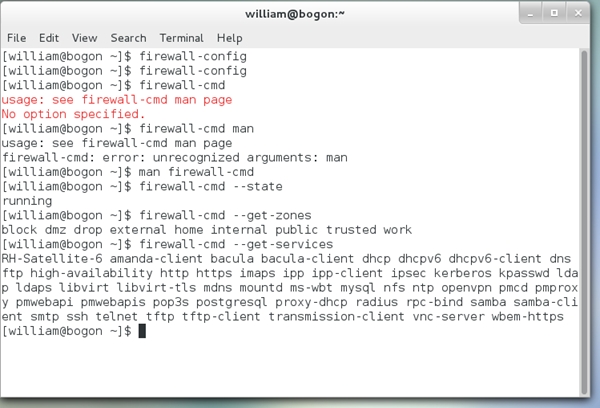

获取所有支持的服

firewall-cmd --get-services

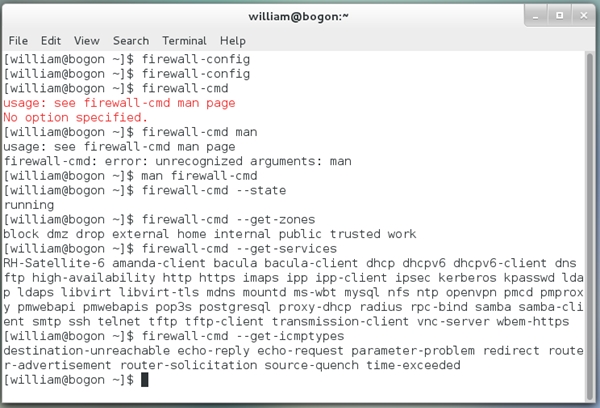

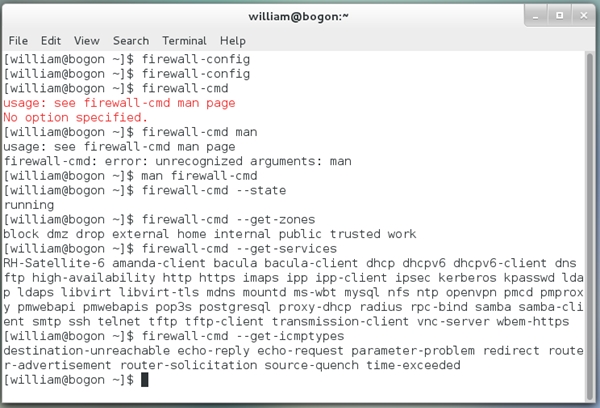

获取所有支持的ICMP类型

firewall-cmd --get-icmptypes

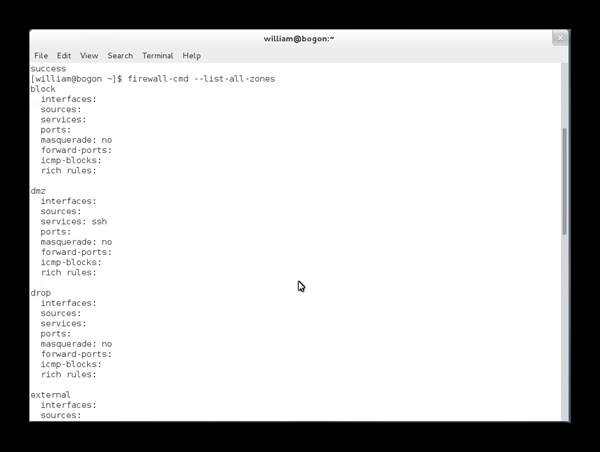

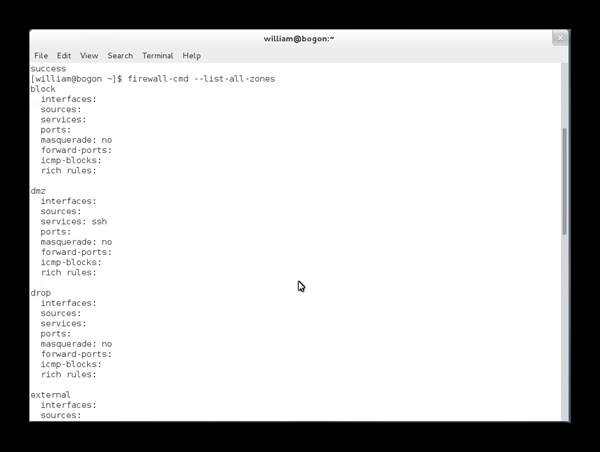

列出全部启用的区域的详细信息

firewall-cmd --list-all-zones

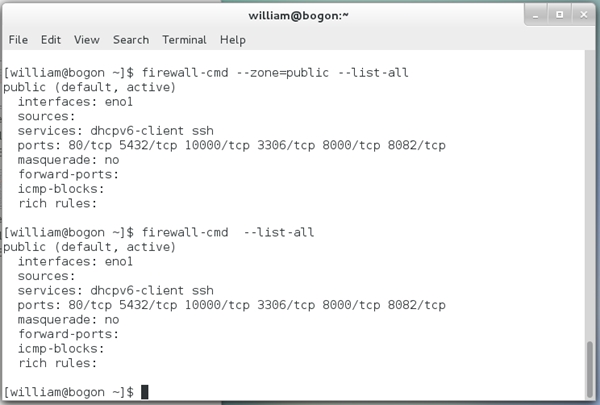

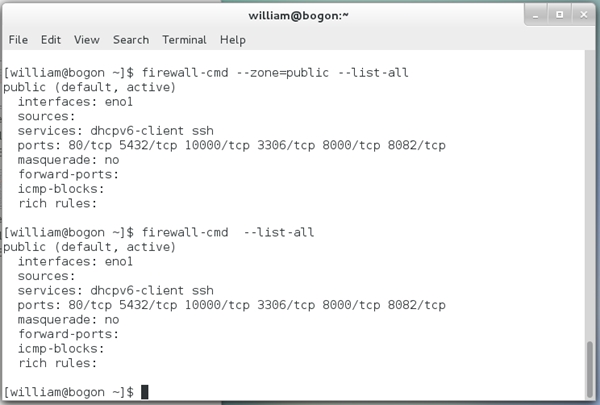

输出区域 <zone> 全部启用的特性。如果没有指定区域,将显示默认区域的信息。

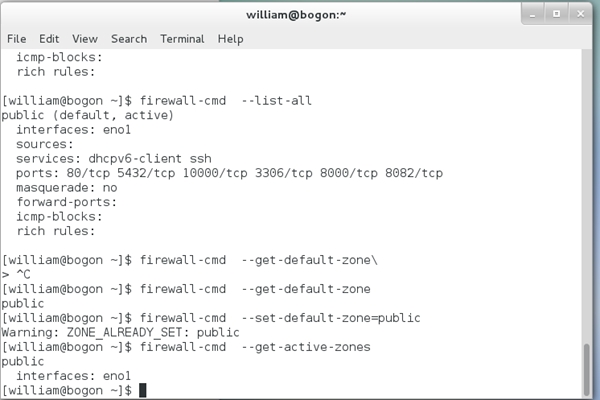

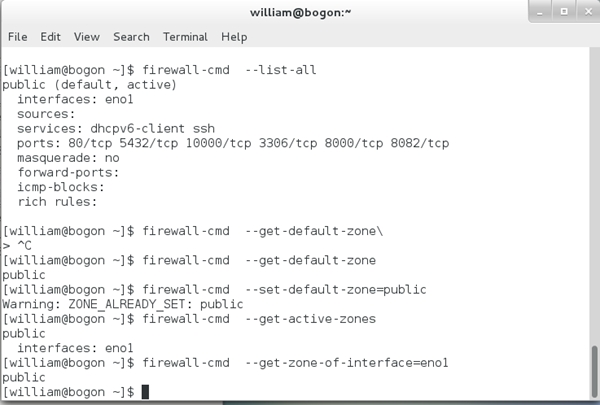

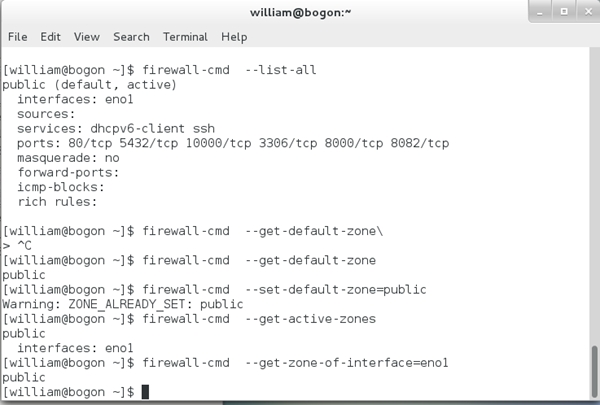

firewall-cmd [--zone=<zone>] --list-all

firewall-cmd --zone=public --list-all

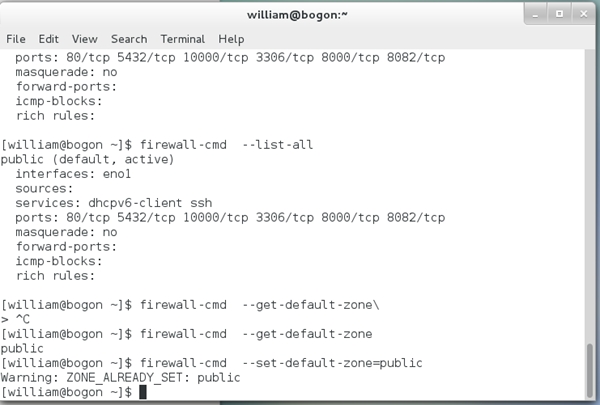

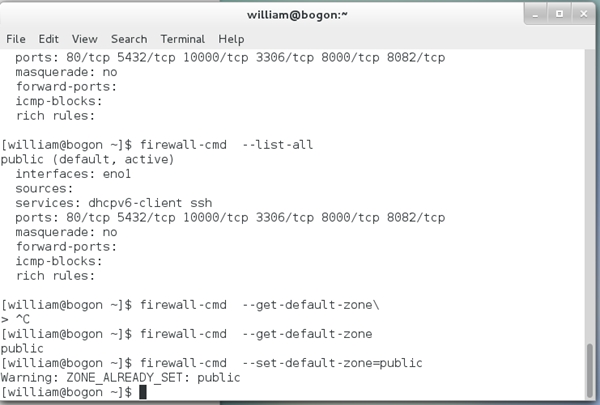

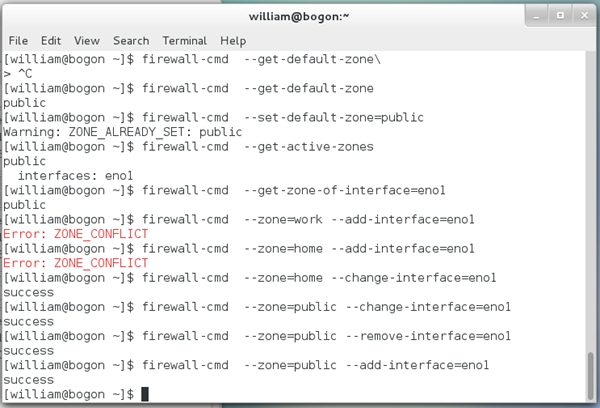

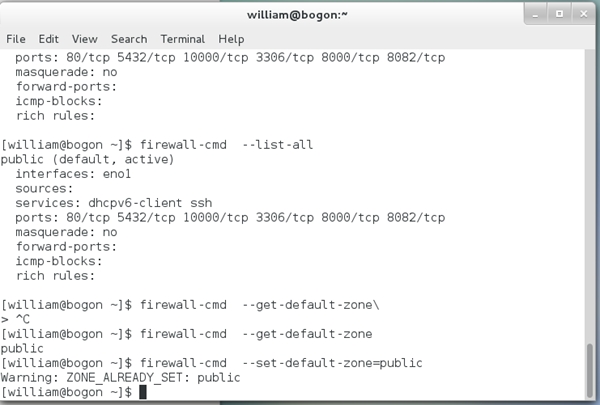

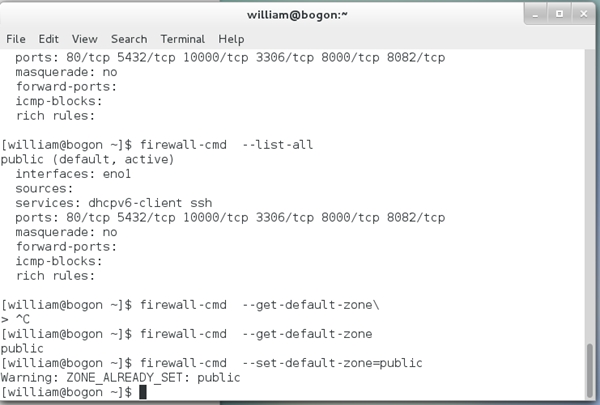

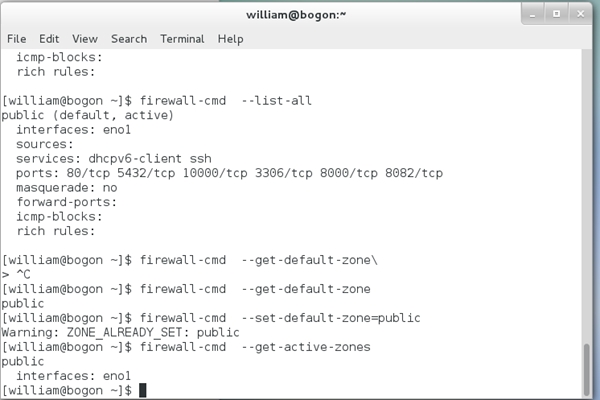

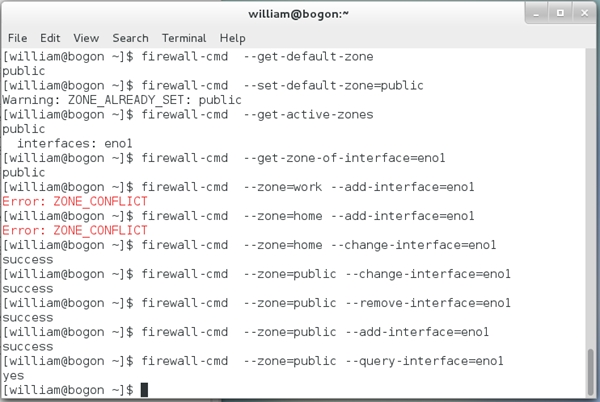

获取默认区域

firewall-cmd –get-default-zone

设置默认区域

firewall-cmd --set-default-zone=<zone>

firewall-cmd –set-default-zone=public

获取活动的区域和网络接口

firewall-cmd –get-active-zones

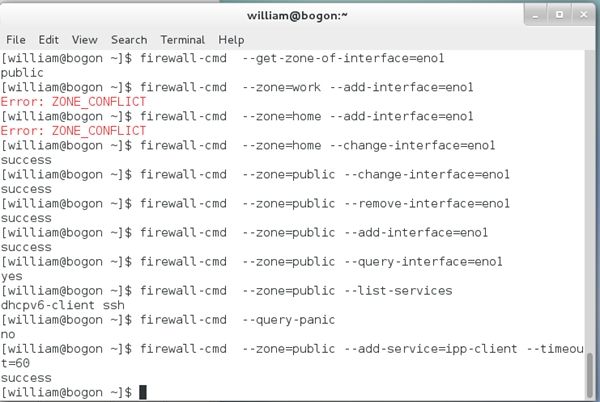

根据接口获取区域

firewall-cmd --get-zone-of-interface=<interface>

firewall-cmd –get-zone-of-interface=eno1

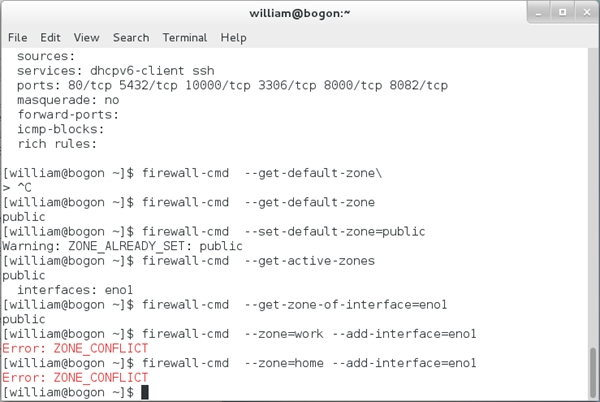

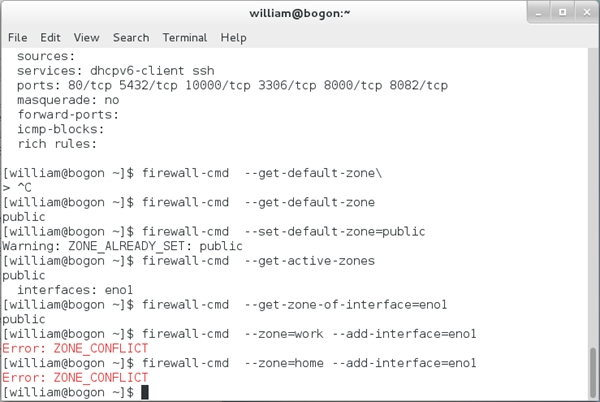

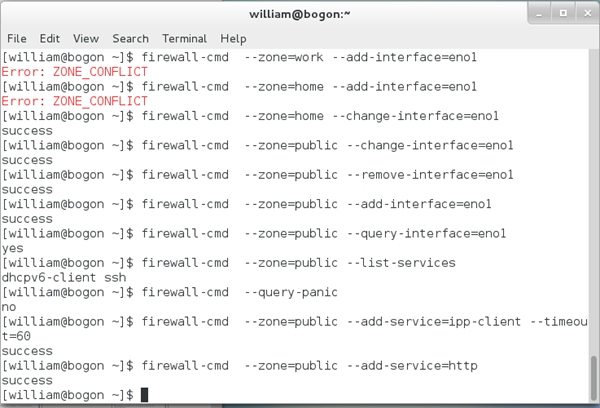

将接口增加到区域

firewall-cmd [--zone=<zone>] --add-interface=<interface>

firewall-cmd --zone=work –add-interface=eno1

如果接口不属于区域,接口将被增加到区域。如果区域被省略了,将使用默认区域。

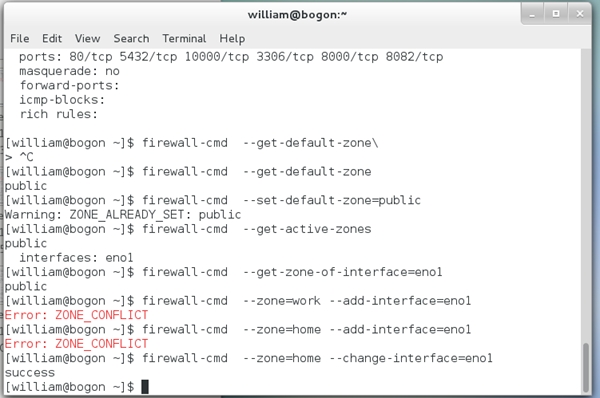

如果接口已经加入其它区域,将提示error:zone_conflict.

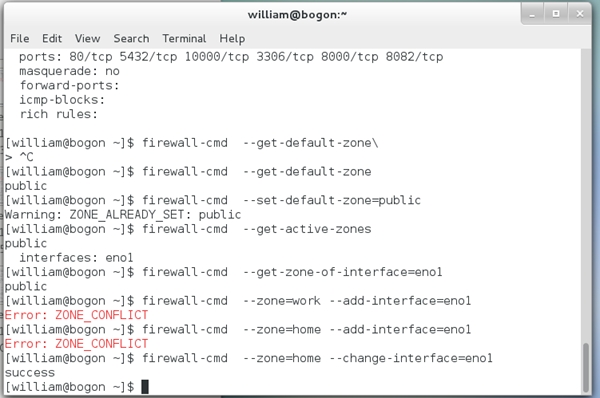

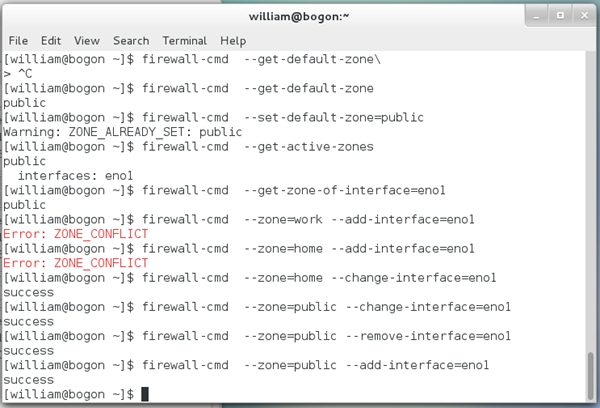

修改接口所属区域

firewall-cmd [--zone=<zone>] --change-interface=<interface>

firewall-cmd --zone=public –change-interface=eno1

从区域中删除一个接口

firewall-cmd [--zone=<zone>] --remove-interface=<interface>

firewall-cmd --zone=public –remove-interface=eno1

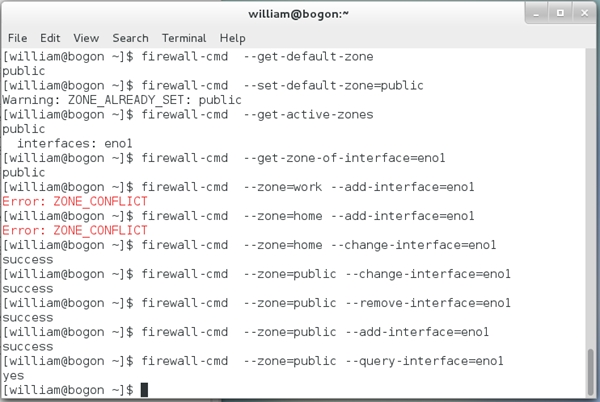

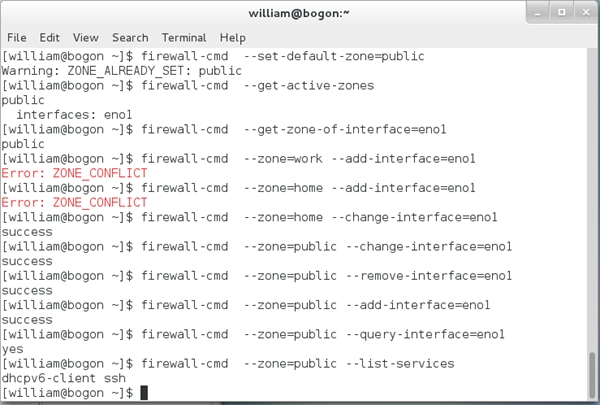

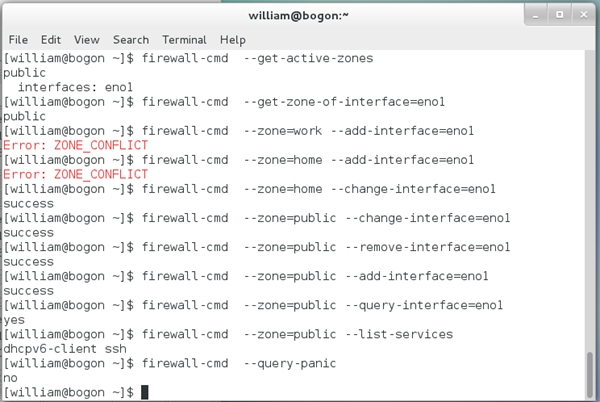

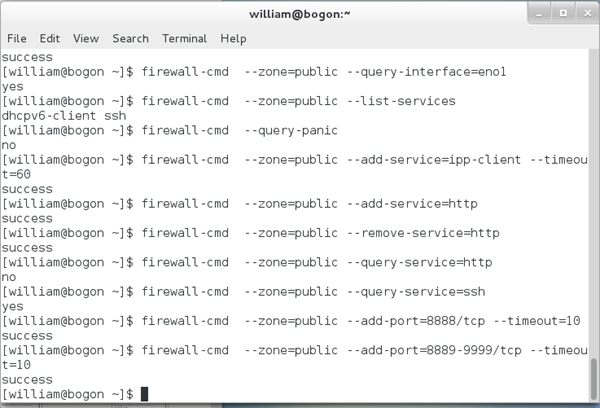

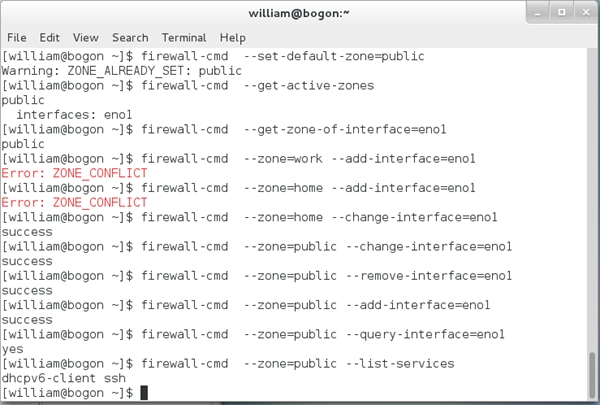

查询区域中是否包含某接口

firewall-cmd [--zone=<zone>] --query-interface=<interface>

firewall-cmd --zone=public –query-interface=eno1

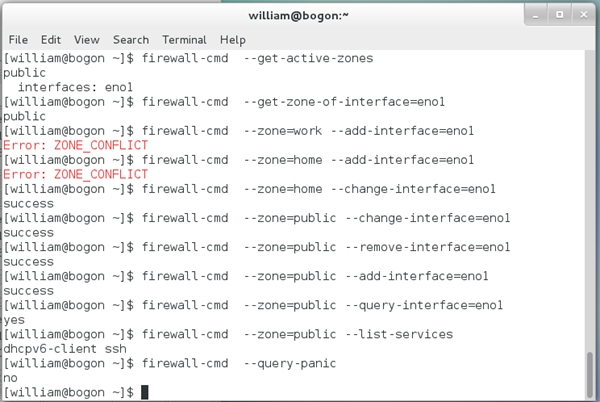

查看区域中启用的服务

firewall-cmd [ --zone=<zone> ] --list-services

firewall-cmd --zone=public –list-services

启用应急模式阻断所有网络连接,以防出现紧急状况

firewall-cmd --panic-on

遭遇攻击的时候可以用来阻止所有的外部连接。

禁用应急模式

firewall-cmd --panic-off

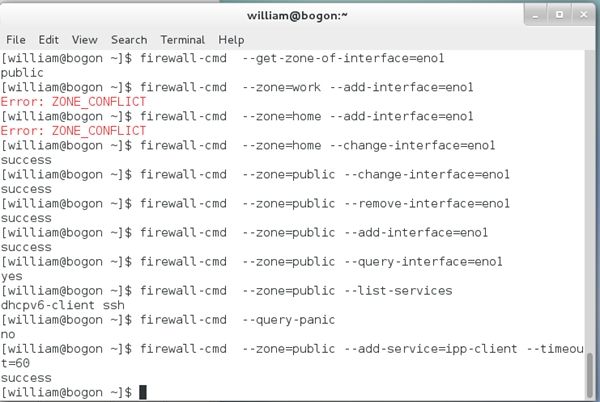

查询应急模式

firewall-cmd --query-panic

启用区域中的一种服务

firewall-cmd [--zone=<zone>] --add-service=<service> [--timeout=<seconds>]

如果未指定区域,将使用默认区域。如果设定了超时时间,服务将只启用特定秒数。如果服务已经启用,将不会有任何警告信息。

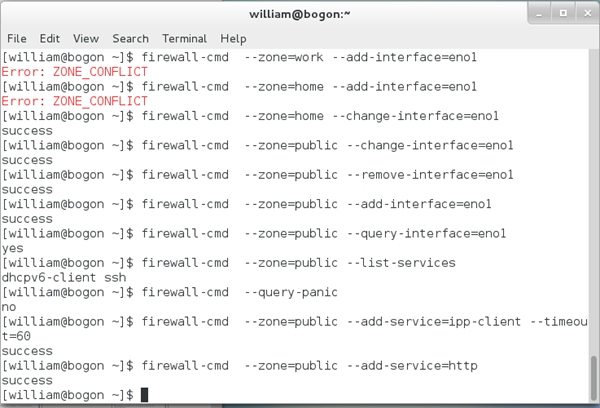

使区域中的 ipp-client 服务生效60秒:

firewall-cmd --zone=public --add-service=ipp-client –timeout=60

启用默认区域中的http服务:

firewall-cmd --add-service=http

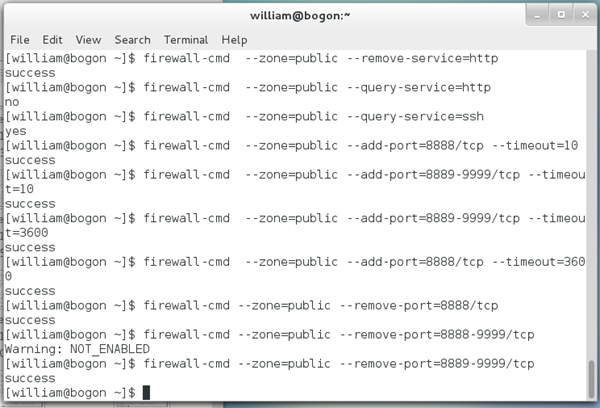

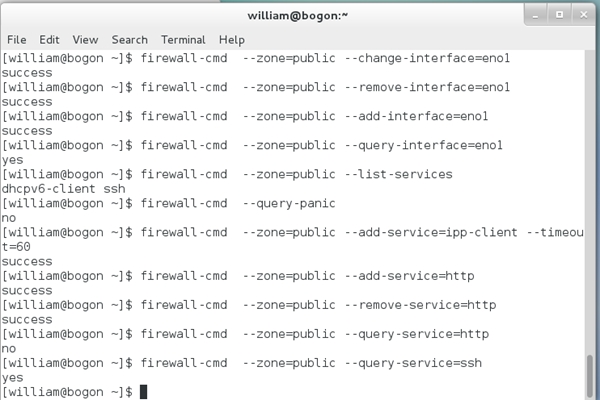

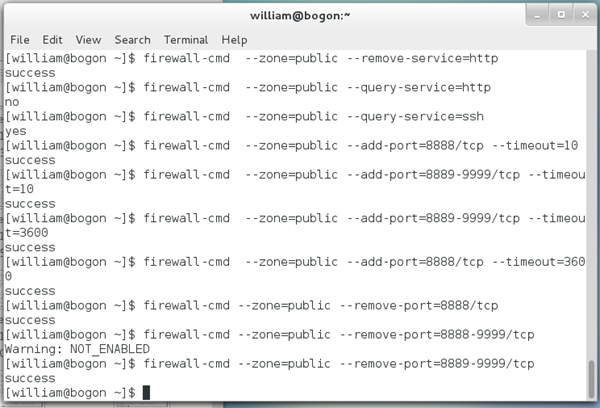

禁用区域中的某种服务,如果未指定区域,将使用默认区域。

firewall-cmd [--zone=<zone>] --remove-service=<service>

禁止 home 区域中的 http 服务:

firewall-cmd --zone=public --remove-service=http

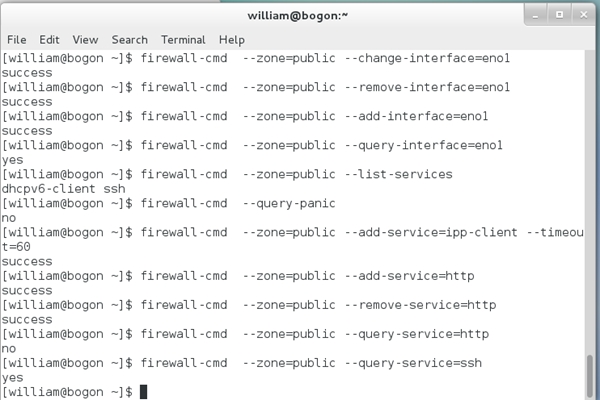

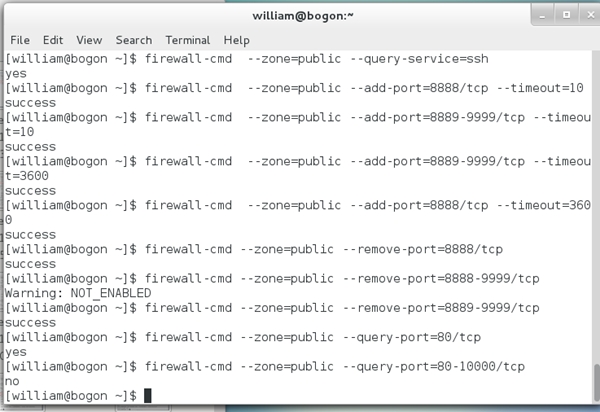

查询区域中是否启用服务

firewall-cmd [--zone=<zone>] --query-service=<service>

firewall-cmd --zone=public --query-service=ssh

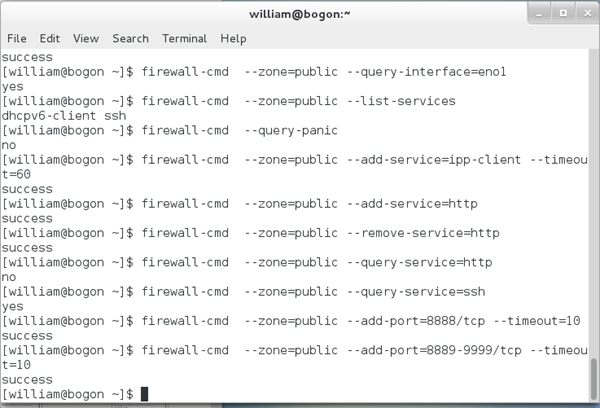

启用区域端口和协议组合,端口可以是一个单独的端口 <port> 或者是一个端口范围 <port>-<port> 。协议可以是 tcp 或 udp。

firewall-cmd [--zone=<zone>] --add-port=<port>[-<port>]/<protocol> [--timeout=<seconds>]

firewall-cmd --zone=public --add-port=8888/tcp –-timeout=3600

firewall-cmd --zone=public –add-port=8888-9999/tcp –-timeout=3600

如果没有填写区域是当前默认区域,没有设置时间,永久生效。

禁用端口和协议组合

firewall-cmd [--zone=<zone>] --remove-port=<port>[-<port>]/<protocol>

firewall-cmd --zone=public –remove-port=8888/tcp

firewall-cmd --zone=public –remove-port=8888-9999/tcp

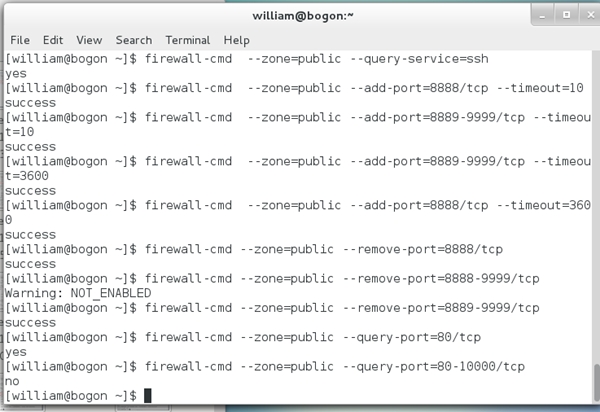

查询区域中是否启用了端口和协议组合

firewall-cmd [--zone=<zone>] --query-port=<port>[-<port>]/<protocol>

firewall-cmd --zone=public --query-port=80/tcp

firewall-cmd --zone=public –query-port=80-10000/tcp

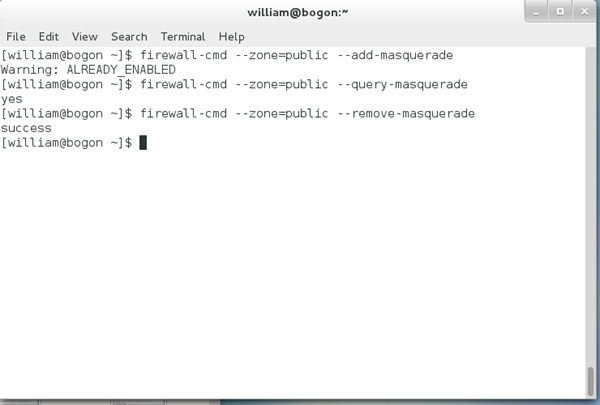

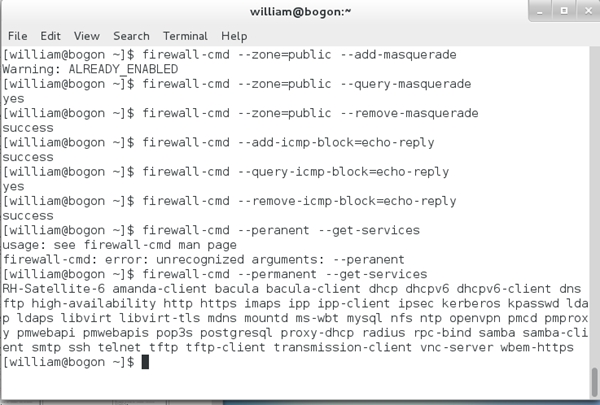

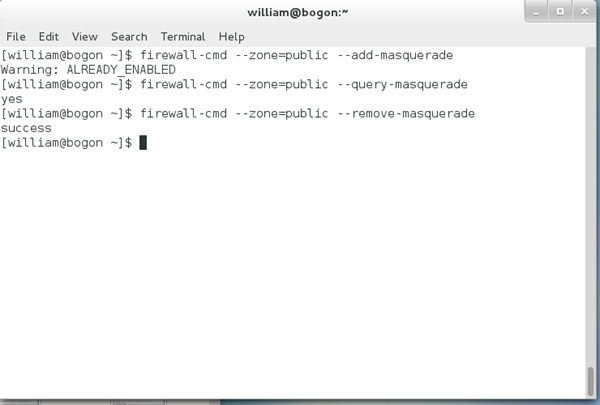

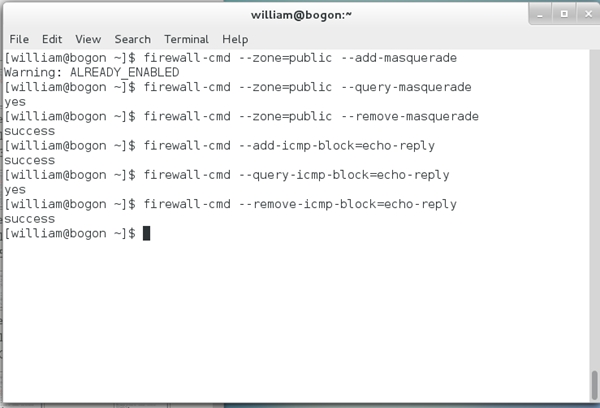

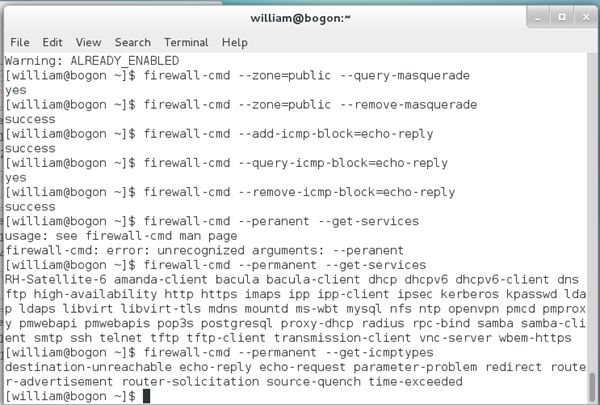

启用区域中的 IP 伪装功能

firewall-cmd [--zone=<zone>] --add-masquerade

firewall-cmd --zone=public –add-masquerade

禁用区域中的 IP 伪装

firewall-cmd [--zone=<zone>] --remove-masquerade

firewall-cmd --zone=public –remove-masquerade

查询区域的伪装状态

firewall-cmd [--zone=<zone>] --query-masquerade

firewall-cmd --zone=public --query-masquerade

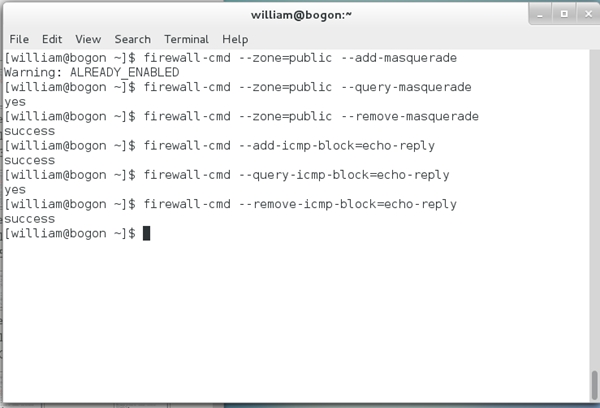

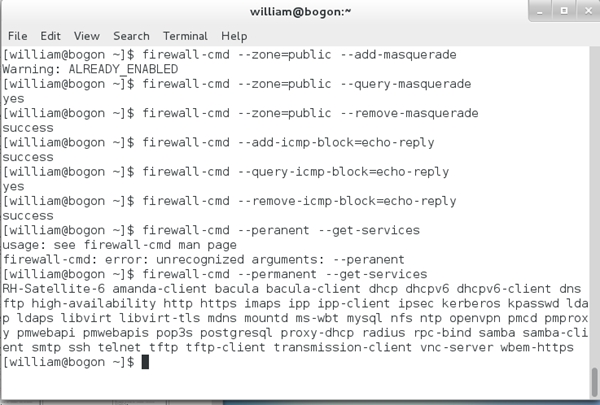

启用区域的 ICMP 阻塞功能

firewall-cmd [--zone=<zone>] --add-icmp-block=<icmptype>

firewall-cmd --zone=public –add-icmp-block=echo-reply

启用后我们经常用的ping/tracert命令不能使用

查询区域的 ICMP 阻塞功能

firewall-cmd [--zone=<zone>] --query-icmp-block=<icmptype>

firewall-cmd --zone=public –query-icmp-block=echo-reply

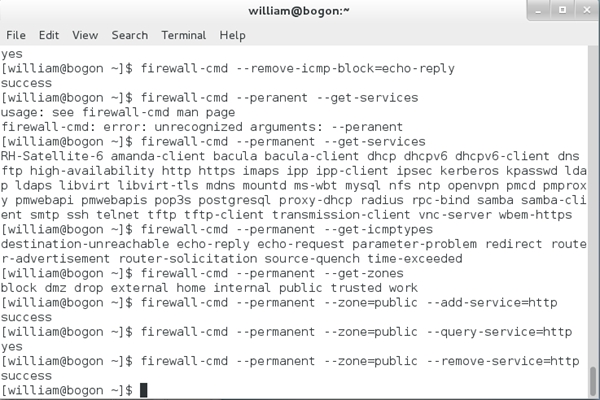

禁止区域的 ICMP 阻塞功能

firewall-cmd [--zone=<zone>] --remove-icmp-block=<icmptype>

firewall-cmd --zone=public –remove-icmp-block=echo-reply

在区域中启用端口转发或映射

firewall-cmd [--zone=<zone>] --add-forward-port=port=<port>[-<port>]:proto=<protocol> { :toport=<port>[-<port>] | :toaddr=<address> | :toport=<port>[-<port>]:toaddr=<address> }

端口可以映射到另一台主机的同一端口,也可以是同一主机或另一主机的不同端口。端口号可以是一个单独的端口 <port> 或者是端口范围 <port>-<port> 。协议可以为 tcp 或udp 。目标端口可以是端口号 <port> 或者是端口范围 <port>-<port> 。目标地址可以是 IPv4 地址。受内核限制,端口转发功能仅可用于IPv4。

禁止区域的端口转发或者端口映射

firewall-cmd [--zone=<zone>] --remove-forward-port=port=<port>[-<port>]:proto=<protocol> { :toport=<port>[-<port>] | :toaddr=<address> | :toport=<port>[-<port>]:toaddr=<address> }

查询区域的端口转发或者端口映射

firewall-cmd [--zone=<zone>] --query-forward-port=port=<port>[-<port>]:proto=<protocol> { :toport=<port>[-<port>] | :toaddr=<address> | :toport=<port>[-<port>]:toaddr=<address> }

firewall-cmd --zone=home --add-forward-port=port=22:proto=tcp:toaddr=127.0.0.2

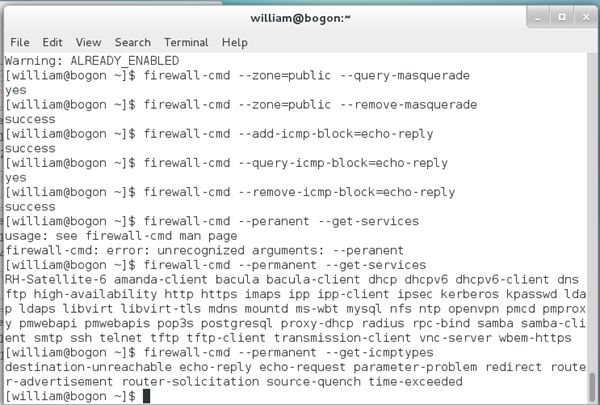

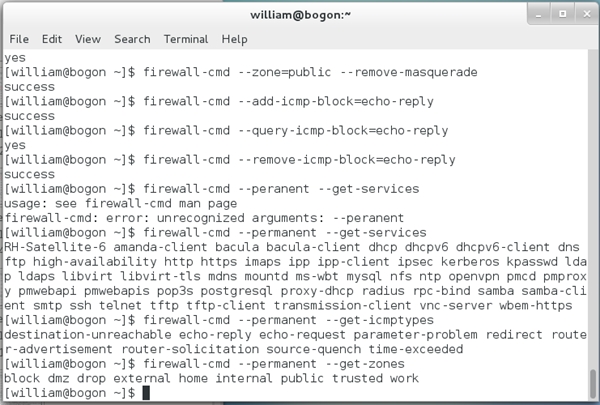

获取永久选项所支持的服务

firewall-cmd --permanent --get-services

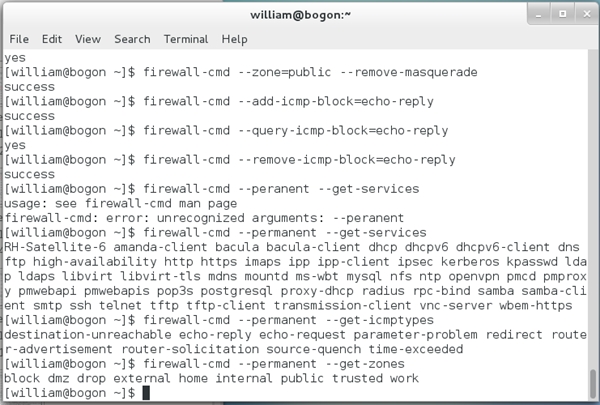

获取永久选项所支持的ICMP类型列表

firewall-cmd --permanent --get-icmptypes

获取支持的永久区域

firewall-cmd --permanent --get-zones

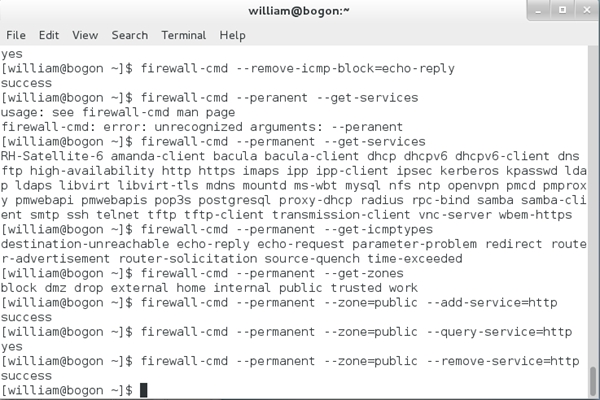

永久启用区域中的服务

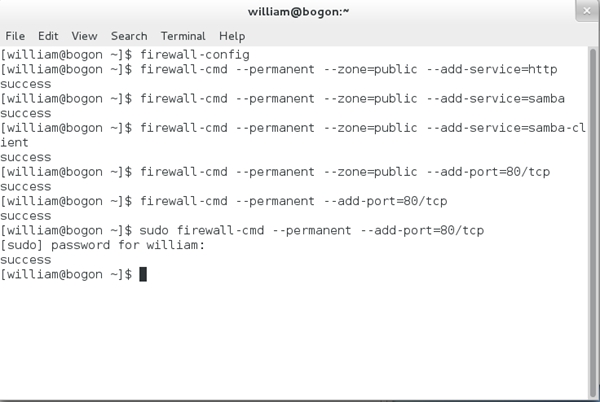

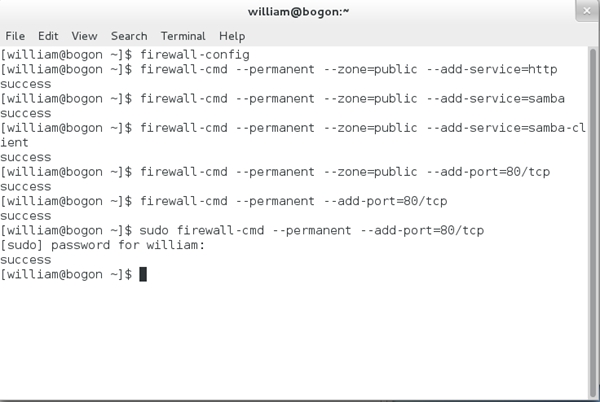

firewall-cmd --permanent [--zone=<zone>] --add-service=<service>

firewall-cmd --permanent --zone=public --add-service=http

查询区域中的服务是否永久启用

firewall-cmd --permanent [--zone=<zone>] --query-service=<service>

firewall-cmd --permanent --zone=public –query-service=http

禁用区域中的一种永久服务

firewall-cmd --permanent [--zone=<zone>] --remove-service=<service>

firewall-cmd --permanent --zone=public –remove-service=http

永久启用区域中的一个端口-协议组合

firewall-cmd --permanent [--zone=<zone>] --add-port=<port>[-<port>]/<protocol>

firewall-cmd --permanent --zone=public --add-port=80/tcp

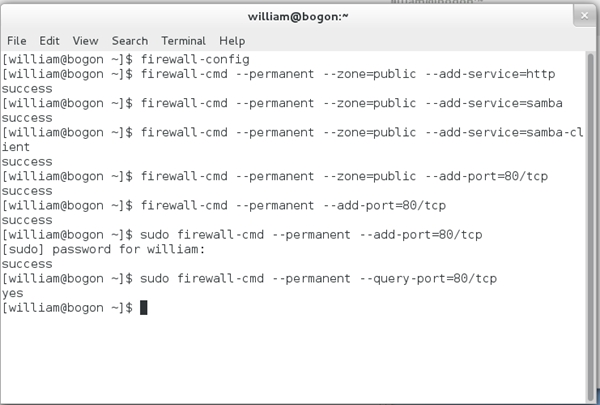

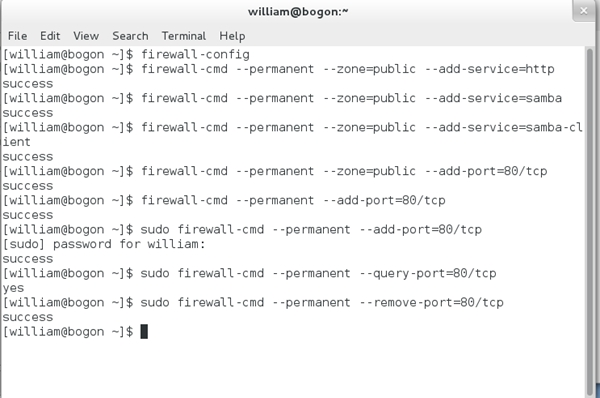

查询区域中的端口-协议组合是否永久启用

firewall-cmd --permanent [--zone=<zone>] --query-port=<port>[-<port>]/<protocol>

firewall-cmd --permanent --zone=public --query-port=80/tcp

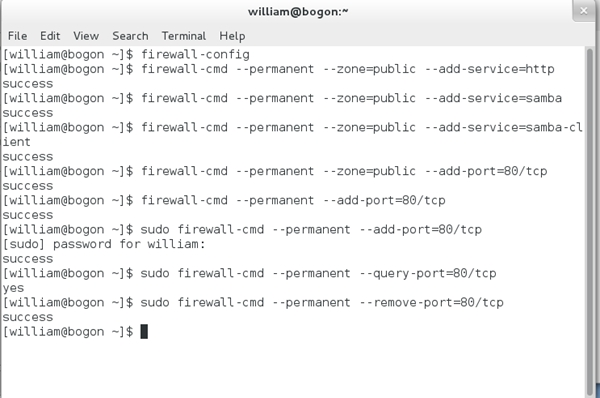

永久禁用区域中的一个端口-协议组合

firewall-cmd --permanent [--zone=<zone>] --remove-port=<port>[-<port>]/<protocol>

firewall-cmd --permanent --zone=public –remove-port=80/tcp

永久启用区域中的伪装

firewall-cmd --permanent [--zone=<zone>] --add-masquerade

firewall-cmd --permanent --zone=public –add-masquerade

永久禁用区域中的伪装

firewall-cmd --permanent [--zone=<zone>] --remove-masquerade

firewall-cmd --permanent --zone=public --remove-masquerade

查询区域中的伪装的永久状态

firewall-cmd --permanent [--zone=<zone>] --query-masquerade

firewall-cmd --permanent --zone=public --query-masquerade

永久启用区域中的ICMP阻塞

firewall-cmd --permanent [--zone=<zone>] --add-icmp-block=<icmptype>

firewall-cmd --permanent --zone=public –add-icmp-block=echo-reply

永久禁用区域中的ICMP阻塞

firewall-cmd --permanent [--zone=<zone>] --remove-icmp-block=<icmptype>

firewall-cmd --permanent --zone=public –remove-icmp-block=echo-reply

查询区域中的ICMP永久状态

firewall-cmd --permanent [--zone=<zone>] --query-icmp-block=<icmptype>

firewall-cmd --permanent --zone=public –query-icmp-block=echo-reply

在区域中永久启用端口转发或映射

firewall-cmd --permanent [--zone=<zone>] --add-forward-port=port=<port>[-<port>]:proto=<protocol> { :toport=<port>[-<port>] | :toaddr=<address> | :toport=<port>[-<port>]:toaddr=<address> }

永久禁止区域的端口转发或者端口映射

firewall-cmd --permanent [--zone=<zone>] --remove-forward-port=port=<port>[-<port>]:proto=<protocol> { :toport=<port>[-<port>] | :toaddr=<address> | :toport=<port>[-<port>]:toaddr=<address> }

查询区域的端口转发或者端口映射状态

firewall-cmd --permanent [--zone=<zone>] --query-forward-port=port=<port>[-<port>]:proto=<protocol> { :toport=<port>[-<port>] | :toaddr=<address> | :toport=<port>[-<port>]:toaddr=<address> }

直接选项主要用于使服务和应用程序能够增加规则。 规则不会被保存,在重新加载或者重启之后必须再次提交。

将命令传递给防火墙。参数 <args> 可以是 iptables, ip6tables 以及 ebtables 命令行参数

firewall-cmd --direct --passthrough { ipv4 | ipv6 | eb } <args>

为表 <table> 增加一个新链 <chain> 。

firewall-cmd --direct --add-chain { ipv4 | ipv6 | eb } <table> <chain>

从表 <table> 中删除链 <chain> 。

firewall-cmd --direct --remove-chain { ipv4 | ipv6 | eb } <table> <chain>

查询 <chain> 链是否存在与表 <table>

firewall-cmd --direct --query-chain { ipv4 | ipv6 | eb } <table> <chain>

获取用空格分隔的表 <table> 中链的列表。

firewall-cmd --direct --get-chains { ipv4 | ipv6 | eb } <table>

为表 <table> 增加一条参数为 <args> 的链 <chain> ,优先级设定为 <priority>。

firewall-cmd --direct --add-rule { ipv4 | ipv6 | eb } <table> <chain> <priority> <args>

从表 <table> 中删除带参数 <args> 的链 <chain>。

firewall-cmd --direct --remove-rule { ipv4 | ipv6 | eb } <table> <chain> <args>

查询 带参数 <args> 的链 <chain> 是否存在表 <table> 中.

firewall-cmd --direct --query-rule { ipv4 | ipv6 | eb } <table> <chain> <args>

获取表 <table> 中所有增加到链 <chain> 的规则,并用换行分隔。

firewall-cmd --direct --get-rules { ipv4 | ipv6 | eb } <table> <chain>

FirewallD 提供了支持网络/防火墙区域(zone)定义网络链接以及接口安全等级的动态防火墙管理工具。它支持 IPv4, IPv6 防火墙设置以及以太网桥接,并且拥有运行时配置和永久配置选项。它也支持允许服务或者应用程序直接添加防火墙规则的接口。 以前的 system-config-firewall/lokkit 防火墙模型是静态的,每次修改都要求防火墙完全重启。这个过程包括内核 netfilter 防火墙模块的卸载和新配置所需模块的装载等。而模块的卸载将会破坏状态防火墙和确立的连接。

相反,firewall daemon 动态管理防火墙,不需要重启整个防火墙便可应用更改。因而也就没有必要重载所有内核防火墙模块了。不过,要使用 firewall daemon 就要求防火墙的所有变更都要通过该守护进程来实现,以确保守护进程中的状态和内核里的防火墙是一致的。另外,firewall daemon 无法解析由 ip*tables 和 ebtables 命令行工具添加的防火墙规则。守护进程通过 D-BUS 提供当前激活的防火墙设置信息,也通过 D-BUS 接受使用 PolicyKit 认证方式做的更改。

2.zone概念。

由firewalld 提供的区域按照从不信任到信任的顺序排序。

丢弃 drop 任何流入网络的包都被丢弃,不作出任何响应。只允许流出的网络连接。

阻塞 block 任何进入的网络连接都被拒绝,并返回 IPv4 的 icmp-host-prohibited 报文或者 IPv6 的 icmp6-adm-prohibited 报文。只允许由该系统初始化的网络连接。

公开 public 用以可以公开的部分。你认为网络中其他的计算机不可信并且可能伤害你的计算机。只允许选中的连接接入。

外部 external 用在路由器等启用伪装的外部网络。你认为网络中其他的计算机不可信并且可能伤害你的计算机。只允许选中的连接接入。

隔离区dmz 用以允许隔离区(dmz)中的电脑有限地被外界网络访问。只接受被选中的连接。

工作 work 用在工作网络。你信任网络中的大多数计算机不会影响你的计算机。只接受被选中的连接。

家庭 home 用在家庭网络。你信任网络中的大多数计算机不会影响你的计算机。只接受被选中的连接。

内部 internal 用在内部网络。你信任网络中的大多数计算机不会影响你的计算机。只接受被选中的连接。

受信任的 trusted 允许所有网络连接。

3.配置管理工具。

firewall-config 图形界面工具

firewall-cmd 命令行工具

D-BUS接口

配置文件目录中创建或者拷贝区域文件

usr/lib/firewalld/zones 被用于默认和备用配置

/etc/firewalld/zones 被用于用户创建和自定义配置文件

4.命令详细简绍。

获取 firewalld 状态

firewall-cmd –state

重新加载防火墙

firewall-cmd –reload 不改变状态

firewall-cmd –complete-reload 改变状态

获取支持的区域列表

firewall-cmd --get-zones

获取所有支持的服

firewall-cmd --get-services

获取所有支持的ICMP类型

firewall-cmd --get-icmptypes

列出全部启用的区域的详细信息

firewall-cmd --list-all-zones

输出区域 <zone> 全部启用的特性。如果没有指定区域,将显示默认区域的信息。

firewall-cmd [--zone=<zone>] --list-all

firewall-cmd --zone=public --list-all

获取默认区域

firewall-cmd –get-default-zone

设置默认区域

firewall-cmd --set-default-zone=<zone>

firewall-cmd –set-default-zone=public

获取活动的区域和网络接口

firewall-cmd –get-active-zones

根据接口获取区域

firewall-cmd --get-zone-of-interface=<interface>

firewall-cmd –get-zone-of-interface=eno1

将接口增加到区域

firewall-cmd [--zone=<zone>] --add-interface=<interface>

firewall-cmd --zone=work –add-interface=eno1

如果接口不属于区域,接口将被增加到区域。如果区域被省略了,将使用默认区域。

如果接口已经加入其它区域,将提示error:zone_conflict.

修改接口所属区域

firewall-cmd [--zone=<zone>] --change-interface=<interface>

firewall-cmd --zone=public –change-interface=eno1

从区域中删除一个接口

firewall-cmd [--zone=<zone>] --remove-interface=<interface>

firewall-cmd --zone=public –remove-interface=eno1

查询区域中是否包含某接口

firewall-cmd [--zone=<zone>] --query-interface=<interface>

firewall-cmd --zone=public –query-interface=eno1

查看区域中启用的服务

firewall-cmd [ --zone=<zone> ] --list-services

firewall-cmd --zone=public –list-services

启用应急模式阻断所有网络连接,以防出现紧急状况

firewall-cmd --panic-on

遭遇攻击的时候可以用来阻止所有的外部连接。

禁用应急模式

firewall-cmd --panic-off

查询应急模式

firewall-cmd --query-panic

启用区域中的一种服务

firewall-cmd [--zone=<zone>] --add-service=<service> [--timeout=<seconds>]

如果未指定区域,将使用默认区域。如果设定了超时时间,服务将只启用特定秒数。如果服务已经启用,将不会有任何警告信息。

使区域中的 ipp-client 服务生效60秒:

firewall-cmd --zone=public --add-service=ipp-client –timeout=60

启用默认区域中的http服务:

firewall-cmd --add-service=http

禁用区域中的某种服务,如果未指定区域,将使用默认区域。

firewall-cmd [--zone=<zone>] --remove-service=<service>

禁止 home 区域中的 http 服务:

firewall-cmd --zone=public --remove-service=http

查询区域中是否启用服务

firewall-cmd [--zone=<zone>] --query-service=<service>

firewall-cmd --zone=public --query-service=ssh

启用区域端口和协议组合,端口可以是一个单独的端口 <port> 或者是一个端口范围 <port>-<port> 。协议可以是 tcp 或 udp。

firewall-cmd [--zone=<zone>] --add-port=<port>[-<port>]/<protocol> [--timeout=<seconds>]

firewall-cmd --zone=public --add-port=8888/tcp –-timeout=3600

firewall-cmd --zone=public –add-port=8888-9999/tcp –-timeout=3600

如果没有填写区域是当前默认区域,没有设置时间,永久生效。

禁用端口和协议组合

firewall-cmd [--zone=<zone>] --remove-port=<port>[-<port>]/<protocol>

firewall-cmd --zone=public –remove-port=8888/tcp

firewall-cmd --zone=public –remove-port=8888-9999/tcp

查询区域中是否启用了端口和协议组合

firewall-cmd [--zone=<zone>] --query-port=<port>[-<port>]/<protocol>

firewall-cmd --zone=public --query-port=80/tcp

firewall-cmd --zone=public –query-port=80-10000/tcp

启用区域中的 IP 伪装功能

firewall-cmd [--zone=<zone>] --add-masquerade

firewall-cmd --zone=public –add-masquerade

禁用区域中的 IP 伪装

firewall-cmd [--zone=<zone>] --remove-masquerade

firewall-cmd --zone=public –remove-masquerade

查询区域的伪装状态

firewall-cmd [--zone=<zone>] --query-masquerade

firewall-cmd --zone=public --query-masquerade

启用区域的 ICMP 阻塞功能

firewall-cmd [--zone=<zone>] --add-icmp-block=<icmptype>

firewall-cmd --zone=public –add-icmp-block=echo-reply

启用后我们经常用的ping/tracert命令不能使用

查询区域的 ICMP 阻塞功能

firewall-cmd [--zone=<zone>] --query-icmp-block=<icmptype>

firewall-cmd --zone=public –query-icmp-block=echo-reply

禁止区域的 ICMP 阻塞功能

firewall-cmd [--zone=<zone>] --remove-icmp-block=<icmptype>

firewall-cmd --zone=public –remove-icmp-block=echo-reply

在区域中启用端口转发或映射

firewall-cmd [--zone=<zone>] --add-forward-port=port=<port>[-<port>]:proto=<protocol> { :toport=<port>[-<port>] | :toaddr=<address> | :toport=<port>[-<port>]:toaddr=<address> }

端口可以映射到另一台主机的同一端口,也可以是同一主机或另一主机的不同端口。端口号可以是一个单独的端口 <port> 或者是端口范围 <port>-<port> 。协议可以为 tcp 或udp 。目标端口可以是端口号 <port> 或者是端口范围 <port>-<port> 。目标地址可以是 IPv4 地址。受内核限制,端口转发功能仅可用于IPv4。

禁止区域的端口转发或者端口映射

firewall-cmd [--zone=<zone>] --remove-forward-port=port=<port>[-<port>]:proto=<protocol> { :toport=<port>[-<port>] | :toaddr=<address> | :toport=<port>[-<port>]:toaddr=<address> }

查询区域的端口转发或者端口映射

firewall-cmd [--zone=<zone>] --query-forward-port=port=<port>[-<port>]:proto=<protocol> { :toport=<port>[-<port>] | :toaddr=<address> | :toport=<port>[-<port>]:toaddr=<address> }

firewall-cmd --zone=home --add-forward-port=port=22:proto=tcp:toaddr=127.0.0.2

获取永久选项所支持的服务

firewall-cmd --permanent --get-services

获取永久选项所支持的ICMP类型列表

firewall-cmd --permanent --get-icmptypes

获取支持的永久区域

firewall-cmd --permanent --get-zones

永久启用区域中的服务

firewall-cmd --permanent [--zone=<zone>] --add-service=<service>

firewall-cmd --permanent --zone=public --add-service=http

查询区域中的服务是否永久启用

firewall-cmd --permanent [--zone=<zone>] --query-service=<service>

firewall-cmd --permanent --zone=public –query-service=http

禁用区域中的一种永久服务

firewall-cmd --permanent [--zone=<zone>] --remove-service=<service>

firewall-cmd --permanent --zone=public –remove-service=http

永久启用区域中的一个端口-协议组合

firewall-cmd --permanent [--zone=<zone>] --add-port=<port>[-<port>]/<protocol>

firewall-cmd --permanent --zone=public --add-port=80/tcp

查询区域中的端口-协议组合是否永久启用

firewall-cmd --permanent [--zone=<zone>] --query-port=<port>[-<port>]/<protocol>

firewall-cmd --permanent --zone=public --query-port=80/tcp

永久禁用区域中的一个端口-协议组合

firewall-cmd --permanent [--zone=<zone>] --remove-port=<port>[-<port>]/<protocol>

firewall-cmd --permanent --zone=public –remove-port=80/tcp

永久启用区域中的伪装

firewall-cmd --permanent [--zone=<zone>] --add-masquerade

firewall-cmd --permanent --zone=public –add-masquerade

永久禁用区域中的伪装

firewall-cmd --permanent [--zone=<zone>] --remove-masquerade

firewall-cmd --permanent --zone=public --remove-masquerade

查询区域中的伪装的永久状态

firewall-cmd --permanent [--zone=<zone>] --query-masquerade

firewall-cmd --permanent --zone=public --query-masquerade

永久启用区域中的ICMP阻塞

firewall-cmd --permanent [--zone=<zone>] --add-icmp-block=<icmptype>

firewall-cmd --permanent --zone=public –add-icmp-block=echo-reply

永久禁用区域中的ICMP阻塞

firewall-cmd --permanent [--zone=<zone>] --remove-icmp-block=<icmptype>

firewall-cmd --permanent --zone=public –remove-icmp-block=echo-reply

查询区域中的ICMP永久状态

firewall-cmd --permanent [--zone=<zone>] --query-icmp-block=<icmptype>

firewall-cmd --permanent --zone=public –query-icmp-block=echo-reply

在区域中永久启用端口转发或映射

firewall-cmd --permanent [--zone=<zone>] --add-forward-port=port=<port>[-<port>]:proto=<protocol> { :toport=<port>[-<port>] | :toaddr=<address> | :toport=<port>[-<port>]:toaddr=<address> }

永久禁止区域的端口转发或者端口映射

firewall-cmd --permanent [--zone=<zone>] --remove-forward-port=port=<port>[-<port>]:proto=<protocol> { :toport=<port>[-<port>] | :toaddr=<address> | :toport=<port>[-<port>]:toaddr=<address> }

查询区域的端口转发或者端口映射状态

firewall-cmd --permanent [--zone=<zone>] --query-forward-port=port=<port>[-<port>]:proto=<protocol> { :toport=<port>[-<port>] | :toaddr=<address> | :toport=<port>[-<port>]:toaddr=<address> }

直接选项主要用于使服务和应用程序能够增加规则。 规则不会被保存,在重新加载或者重启之后必须再次提交。

将命令传递给防火墙。参数 <args> 可以是 iptables, ip6tables 以及 ebtables 命令行参数

firewall-cmd --direct --passthrough { ipv4 | ipv6 | eb } <args>

为表 <table> 增加一个新链 <chain> 。

firewall-cmd --direct --add-chain { ipv4 | ipv6 | eb } <table> <chain>

从表 <table> 中删除链 <chain> 。

firewall-cmd --direct --remove-chain { ipv4 | ipv6 | eb } <table> <chain>

查询 <chain> 链是否存在与表 <table>

firewall-cmd --direct --query-chain { ipv4 | ipv6 | eb } <table> <chain>

获取用空格分隔的表 <table> 中链的列表。

firewall-cmd --direct --get-chains { ipv4 | ipv6 | eb } <table>

为表 <table> 增加一条参数为 <args> 的链 <chain> ,优先级设定为 <priority>。

firewall-cmd --direct --add-rule { ipv4 | ipv6 | eb } <table> <chain> <priority> <args>

从表 <table> 中删除带参数 <args> 的链 <chain>。

firewall-cmd --direct --remove-rule { ipv4 | ipv6 | eb } <table> <chain> <args>

查询 带参数 <args> 的链 <chain> 是否存在表 <table> 中.

firewall-cmd --direct --query-rule { ipv4 | ipv6 | eb } <table> <chain> <args>

获取表 <table> 中所有增加到链 <chain> 的规则,并用换行分隔。

firewall-cmd --direct --get-rules { ipv4 | ipv6 | eb } <table> <chain>

相关文章推荐

- Windows、Unix、Linux是什么类型的操作系统?

- Linux常用命令之ls/pwd/cd

- linux c 获取文件行数

- linux中的daemon进程

- linux makefile入门简介

- Linux学习笔记——如何使用共享库交叉编译

- CentOS下源码安装GCC 5.2.0

- I.mx6s上移植wm8960驱动(基于linux3.0.101版本)

- I.mx6s上移植wm8960驱动(基于linux3.0.101版本)

- I.mx6s上移植wm8960驱动(基于linux3.0.101版本)

- I.mx6s上移植wm8960驱动(基于linux3.0.101版本)

- I.mx6s上移植wm8960驱动(基于linux3.0.101版本)

- I.mx6s上移植wm8960驱动(基于linux3.0.101版本)

- I.mx6s上移植wm8960驱动(基于linux3.0.101版本)

- I.mx6s上移植wm8960驱动(基于linux3.0.101版本)

- I.mx6s上移植wm8960驱动(基于linux3.0.101版本)

- I.mx6s上移植wm8960驱动(基于linux3.0.101版本)

- I.mx6s上移植wm8960驱动(基于linux3.0.101版本)

- I.mx6s上移植wm8960驱动(基于linux3.0.101版本)

- I.mx6s上移植wm8960驱动(基于linux3.0.101版本)