Top 30 Nmap command example

2015-05-24 14:56

531 查看

Nmap描述:

#1: 扫描单个IP 或者 hostname (IPv4)

#2: 扫描多个IP 或者 网段 (IPv4)

#3: 读取外部主机列表文件进行扫描 (IPv4)

当你需要扫描大量股规则的主机的时候,可以吧主机列表保存至一个单独文件,然后nmap 可以读取该文件内容进行批量扫描。

#4: Excluding hosts/networks (IPv4)

当你想扫描一个IP段,但是其中也包含不想扫描的主机,可以使用排除方法。

#5:扫描常见端口 和 开启操作系统探测 (IPv4)

#6: 找出主机是否经过防火墙保护

使用这个命令将发送ACK包,而不是SYN包,因为如果远程计算机中有防火墙在工作的话,ACK包是不会被防火墙记录的,而且防火墙对待ACK包和对待SYN包的响应是一样的。TCP ACK扫描开始时需要root权限(Nmap启动时使用root权限启动),并且他对于对付无状态的防火墙和IDS有很好的效果。作为一个渗透测试人员,你需要检查防火墙的响应:有可能有四种类型的响应:

1.Open port(防火墙允许少数端口打开)

2.Closed Port(由于防火墙的缘故,大部分的端口被关闭)

3.Filtered(Nmap不确定端口是否打开或者关闭)

4.Unfiltered(Nmap能够访问这个端口,但是不清楚这个端口打开的状态)

现在可以很容易的发现目标的计算机是否启用了防火墙,因为一个简单的ACK扫描意味着攻击者只有较低的概率检测到受害机,但是有较高的几率发现防火墙。下面我们来看下一个SYN扫描在防火墙开启和未开启的时候,扫描的结果:

#7:跳过主机存活检测

#8:扫描一个IPv6地址

nmap默认是使用ipv4,需要使用IPv6的话,需要制定 -6 参数

#9:查找在线的IP

使用icmp协议来检测

#10:快速端口扫描

检测常见端口

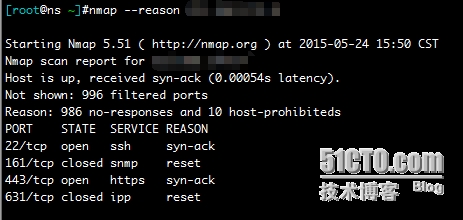

#11:显示端口状态及特定状态的原因 tcp

--reason参数可以显示目前连接下端口所呈现在状态,如下图,当nmap使用--reason选项执行扫描时,会在最后出现一个 REASON 栏位,可以让你知道连接目前处于此特殊状态的原因,一般而言,回应为SYN-ACK的情况表示此端口是一个开放的端口,回应conn-refused 或者 resed通常情况下是关闭状态,未作出任何回应(no-response)多数可能是被防火墙阻止掉了。

#12:只显示打开的(或者可能打开的)端口。

#13:显示扫描过程中发送和接受的所有数据包

#14:显示本机的网络接口 和 路由信息

#15:扫描一个指定的端口

#16:快速 非常快速的扫描开放的端口

#17:仅检测远程主机的操作系统

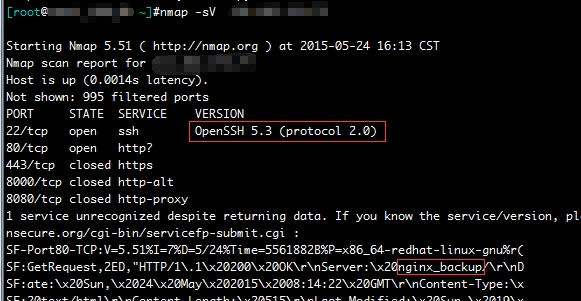

#18:检测远程端口守护进程的软件版本号

#19:探测目标主机开放的端口,可以指定一个以逗号分隔的端口列表(如-PS22,23,25,80)

#20:使用特殊的IP协议扫描主机

你用特殊的IP封包发现主机,如果没有指定特定的协议,则nmap将会传送协议ID为1(ICMP)、2(IGMP)、4(IP-in-IP)的封包企图发现主机后再继续扫描。

#21:探测UDP ping

#22:找出使用TCP SYN扫描最常用的TCP端口

#23:使用UDP 扫描主机端口

#24:指定IP协议类型扫描目标主机

IP协议类型列表参见维基百科 https://zh.wikipedia.org/wiki/IP%E5%8D%8F%E8%AE%AE%E5%8F%B7%E5%88%97%E8%A1%A8

#25:扫描防火墙的安全漏洞

#26:扫描防火墙的数据碎片

#27:Cloak a scan with decoys (自行查看man文档)

#28:防火墙的mac地址欺骗

#29:保存输出至文件

#30:zenmap nmap的一个GUI工具

.....

mark: http://www.lijyyh.com/2012/03/nmap-using-nmap-security-scanner.html

本文出自 “Professor哥” 博客,请务必保留此出处http://professor.blog.51cto.com/996189/1654676

Nmap (“Network Mapper(网络映射器)”) 是一款开放源代码的 网络探测和安全审核的工具。它的设计目标是快速地扫描大型网络 ,当然用它扫描单个 主机也没有问题。Nmap以新颖的方式使用原始IP报文来发现网络上有哪些主机,那些 主机提供什么服务(应 用程序名和版本),那些服务运行在什么操作系统(包括版本信息), 它们使用什么类型的报文过滤器/防火墙,以及一堆其它功能 。虽然Nmap通常用于安全审核, 许多系统管理员和网络管理员也用它来做一些日常的工作,比如查看整个网络的信息, 管理服务 升级计划,以及监视主机和服务的运行。 Nmap输出的是扫描目标的列表,以及每个目标的补充信息,至于是哪些信息则依赖于所使用的选项。 “所感兴趣的端口表格”是其 中的关键。那张表列出端口号,协议,服务名称和状态。状态可能是 open(开放的),filtered(被过滤的), closed(关闭的),或 者unfiltered(未被过滤的)。 Open(开放的)意味着目标机器上的应用程序正在该端口监听连接/报文。 filtered(被过滤的) 意味 着防火墙,过滤器或者其它网络障碍阻止了该端口被访问,Nmap无法得知 它是 open(开放的) 还是 closed(关闭的)。 closed(关 闭的) 端口没有应用程序在它上面监听,但是他们随时可能开放。 当端口对Nmap的探测做出响应,但是Nmap无法确定它们是关闭 还是开放时,这些端口就被认为是 unfiltered(未被过滤的) 如果Nmap报告状态组合 open|filtered 和 closed|filtered时,那 说明Nmap无法确定该端口处于两个状态中的哪一个状态。 当要求进行版本探测时,端口表也可以包含软件的版本信息。当要求进 行IP协议扫描时 (-sO),Nmap提供关于所支持的IP协议而不是正在监听的端口的信息。 除了所感兴趣的端口表,Nmap还能提供关于目标机的进一步信息,包括反向域名,操作系统猜测,设备类型,和MAC地址。 一个典型的Nmap扫描如Example 1, “一个典型的Nmap扫描”所示。在这个例子中,唯一的选项是-A, 用来进行操作系统及其版本的 探测,-T4 可以加快执行速度,接着是两个目标主机名。

#1: 扫描单个IP 或者 hostname (IPv4)

### 扫描单个IP地址 ### nmap 192.168.1.1 ## 扫描一个hostname ### nmap weibo.com ## 查看该hostname的更多信息 ### nmap -v weibo.com

#2: 扫描多个IP 或者 网段 (IPv4)

nmap 192.168.1.1 192.168.1.2 192.168.1.3 ## 扫描多个IP ## nmap 192.168.1.1,2,3 扫描一个IP段: nmap 192.168.1.1-20 可以使用IP通配符: nmap 192.168.1.* 当然也使用这种格式,扫描整个子网: nmap 192.168.1.0/24

#3: 读取外部主机列表文件进行扫描 (IPv4)

当你需要扫描大量股规则的主机的时候,可以吧主机列表保存至一个单独文件,然后nmap 可以读取该文件内容进行批量扫描。

文件内容格式如下 www.weibo.com 192.168.1.0/24 192.168.1.1/24 10.1.2.3 localhostnmap 使用参数 -iL (区分大小写)

nmap -iL /tmp/hostlist.txt

#4: Excluding hosts/networks (IPv4)

当你想扫描一个IP段,但是其中也包含不想扫描的主机,可以使用排除方法。

nmap 192.168.10.0/24 --exclude 192.168.10.5 nmap 192.168.10.0/24 --exclude 192.168.10.5,192.168.10.254也有对于文件列表的排除方法

nmap -iL /tmp/scanlist.txt --excludefile /tmp/exclude.txt

#5:扫描常见端口 和 开启操作系统探测 (IPv4)

nmap -A 192.168.10.254 nmap -v -A 192.168.10.1 nmap -A -iL /tmp/scanlist.txt会检测常见端口,并且分析高层协议,然后分析得出一个参考值更像那种操作系统,以及路由信息。

#6: 找出主机是否经过防火墙保护

使用这个命令将发送ACK包,而不是SYN包,因为如果远程计算机中有防火墙在工作的话,ACK包是不会被防火墙记录的,而且防火墙对待ACK包和对待SYN包的响应是一样的。TCP ACK扫描开始时需要root权限(Nmap启动时使用root权限启动),并且他对于对付无状态的防火墙和IDS有很好的效果。作为一个渗透测试人员,你需要检查防火墙的响应:有可能有四种类型的响应:

1.Open port(防火墙允许少数端口打开)

2.Closed Port(由于防火墙的缘故,大部分的端口被关闭)

3.Filtered(Nmap不确定端口是否打开或者关闭)

4.Unfiltered(Nmap能够访问这个端口,但是不清楚这个端口打开的状态)

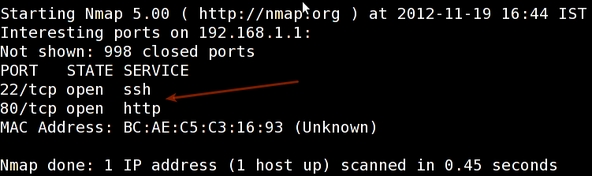

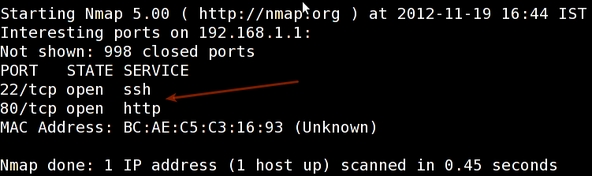

现在可以很容易的发现目标的计算机是否启用了防火墙,因为一个简单的ACK扫描意味着攻击者只有较低的概率检测到受害机,但是有较高的几率发现防火墙。下面我们来看下一个SYN扫描在防火墙开启和未开启的时候,扫描的结果:

#7:跳过主机存活检测

nmap -PN 192.168.1.1 nmap -PN www.weibo.com

#8:扫描一个IPv6地址

nmap默认是使用ipv4,需要使用IPv6的话,需要制定 -6 参数

nmap -6 IPv6-Address-Here nmap -6 server1.weibo.com nmap -6 2607:f0d0:1002:51::4 nmap -v A -6 2607:f0d0:1002:51::4

#9:查找在线的IP

使用icmp协议来检测

nmap -sP 192.168.10.0/24

#10:快速端口扫描

检测常见端口

nmap -F 192.168.10.1

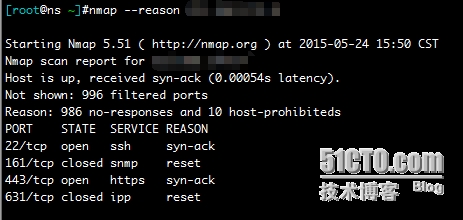

#11:显示端口状态及特定状态的原因 tcp

--reason参数可以显示目前连接下端口所呈现在状态,如下图,当nmap使用--reason选项执行扫描时,会在最后出现一个 REASON 栏位,可以让你知道连接目前处于此特殊状态的原因,一般而言,回应为SYN-ACK的情况表示此端口是一个开放的端口,回应conn-refused 或者 resed通常情况下是关闭状态,未作出任何回应(no-response)多数可能是被防火墙阻止掉了。

#12:只显示打开的(或者可能打开的)端口。

nmap --open 192.168.1.1 nmap --open server1.weibo.com

#13:显示扫描过程中发送和接受的所有数据包

nmap --packet-trace 192.168.1.1 nmap --packet-trace server1.weibo.com

#14:显示本机的网络接口 和 路由信息

nmap --iflist

#15:扫描一个指定的端口

基本语法:map -p [port] hostName ## Scan port 80 nmap -p 80 192.168.1.1 ## Scan TCP port 80 nmap -p T:80 192.168.1.1 ## Scan UDP port 53 nmap -p U:53 192.168.1.1 ## Scan two ports ## nmap -p 80,443 192.168.1.1 ## 扫描一段连续的端口 ## nmap -p 80-200 192.168.1.1 ## 组合命令 ## nmap -p U:53,111,137,T:21-25,80,139,8080 192.168.1.1 nmap -p U:53,111,137,T:21-25,80,139,8080 server1.weibo.com nmap -v -sU -sT -p U:53,111,137,T:21-25,80,139,8080 192.168.1.254 ## 扫描全部端口 ## nmap -p "*" 192.168.1.1 ## 扫描最常见的端口列表 ## nmap --top-ports 5 192.168.1.1 nmap --top-ports 10 192.168.1.1

#16:快速 非常快速的扫描开放的端口

nmap -T5 192.168.10.0/24

#17:仅检测远程主机的操作系统

nmap -O 192.168.1.1 nmap -O --osscan-guess 192.168.1.1 nmap -v -O --osscan-guess 192.168.1.1

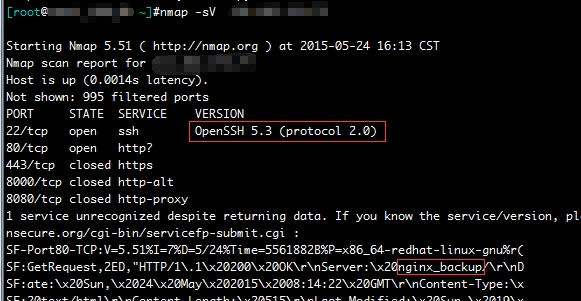

#18:检测远程端口守护进程的软件版本号

nmap -sV 192.168.1.1

#19:探测目标主机开放的端口,可以指定一个以逗号分隔的端口列表(如-PS22,23,25,80)

nmap -PS 192.168.10.1

#20:使用特殊的IP协议扫描主机

你用特殊的IP封包发现主机,如果没有指定特定的协议,则nmap将会传送协议ID为1(ICMP)、2(IGMP)、4(IP-in-IP)的封包企图发现主机后再继续扫描。

nmap -PO 192.168.1.1

#21:探测UDP ping

nmap -PU 192.168.1.1 nmap -PU 2000.2001 192.168.1.1

#22:找出使用TCP SYN扫描最常用的TCP端口

### Stealthy scan ### nmap -sS 192.168.1.1 ### Find out the most commonly used TCP ports using TCP connect scan (warning: no stealth scan) ### OS Fingerprinting ### nmap -sT 192.168.1.1 ### Find out the most commonly used TCP ports using TCP ACK scan nmap -sA 192.168.1.1 ### Find out the most commonly used TCP ports using TCP Window scan nmap -sW 192.168.1.1 ### Find out the most commonly used TCP ports using TCP Maimon scan nmap -sM 192.168.1.1

#23:使用UDP 扫描主机端口

nmap -sU nas03 nmap -sU -p 161 192.168.1.1

#24:指定IP协议类型扫描目标主机

IP协议类型列表参见维基百科 https://zh.wikipedia.org/wiki/IP%E5%8D%8F%E8%AE%AE%E5%8F%B7%E5%88%97%E8%A1%A8

nmap -sO -p 1 192.168.10.1

#25:扫描防火墙的安全漏洞

## TCP Null Scan to fool a firewall to generate a response #### Does not set any bits (TCP flag header is 0) ## nmap -sN 192.168.1.254 ## TCP Fin scan to check firewall #### Sets just the TCP FIN bit ## nmap -sF 192.168.1.254 ## TCP Xmas scan to check firewall #### Sets the FIN, PSH, and URG flags, lighting the packet up like a Christmas tree ## nmap -sX 192.168.1.254

#26:扫描防火墙的数据碎片

nmap -f 192.168.1.1 nmap -f fw2.nixcraft.net.in nmap -f 15 fw2.nixcraft.net.in ## Set your own offset size with the --mtu option ## nmap --mtu 32 192.168.1.1

#27:Cloak a scan with decoys (自行查看man文档)

nmap -n -Ddecoy-ip1,decoy-ip2,your-own-ip,decoy-ip3,decoy-ip4 remote-host-ip nmap -n -D192.168.1.5,10.5.1.2,172.1.2.4,3.4.2.1 192.168.1.5

#28:防火墙的mac地址欺骗

### Spoof your MAC address ## nmap --spoof-mac MAC-ADDRESS-HERE 192.168.1.1 ### Add other options ### nmap -v -sT -PN --spoof-mac MAC-ADDRESS-HERE 192.168.1.1 ### Use a random MAC address ### ### The number 0, means nmap chooses a completely random MAC address ### nmap -v -sT -PN --spoof-mac 0 192.168.1.1

#29:保存输出至文件

nmap 192.168.1.1 > output.txt nmap -oN /path/to/filename 192.168.1.1 nmap -oN output.txt 192.168.1.1

#30:zenmap nmap的一个GUI工具

.....

mark: http://www.lijyyh.com/2012/03/nmap-using-nmap-security-scanner.html

本文出自 “Professor哥” 博客,请务必保留此出处http://professor.blog.51cto.com/996189/1654676

相关文章推荐

- Top 30 Nmap Command Examples For Sys/Network Admins

- Top 30 Nmap Command Examples For Sys/Network Admins

- Top 30 Nmap Command Examples For Sys/Network Admins

- Top 30 Nmap Command Examples For Sys/Network Admins

- Eclipse插件大全 挑选最牛的TOP30

- 值得收藏!国外最佳互联网安全博客TOP 30

- Warning: Contact ' ' service notification command timed out after 30 seconds

- Linux top command illustration

- Dos Loop Command Example

- Example uses of the Linux Command ftp

- Eclipse插件大全 挑选最牛的TOP30

- 30 个实例详解 TOP 命令

- How to decompile class file in Java and Eclipse - Javap command example(转)

- 10+ commonly using find command switches with example Unix/Linux

- Eclipse插件大全 挑选最牛的TOP30

- Linux Command TOP

- Top 10 command-line commands for managing Windows 7 desktops

- /****** Script for SelectTopNRows command from SSMS ******/

- TOP 30 CONTAINER PORTS IN 2004

- Top 30 Phone Tech Interview Questions on Java