京东商城Jsonp 资源越权限访问漏洞分析

2015-04-27 19:53

411 查看

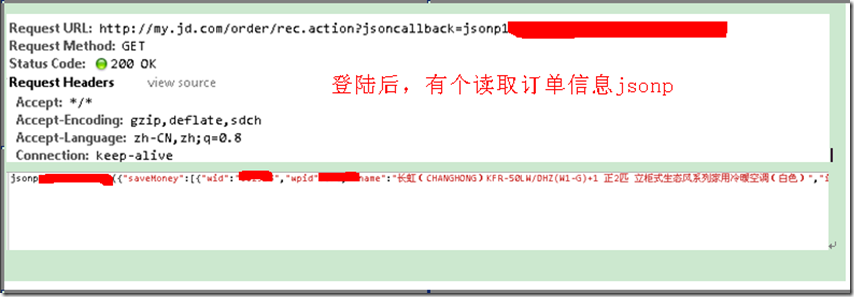

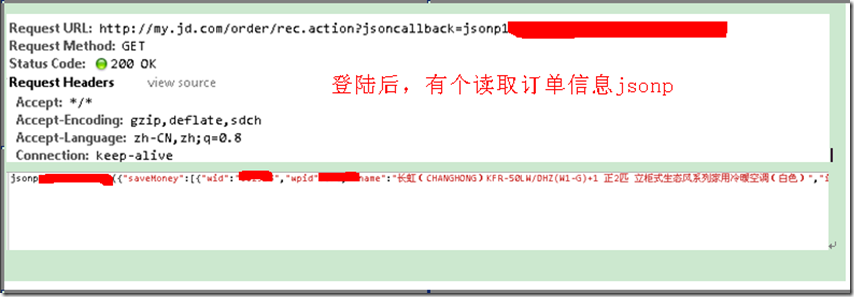

对于Jsonp漏洞,这里我就不细说了,详细可以看:Jsonp常见安全漏洞分析(京东商城Jsonp 漏洞分析) ,从上面文章,我们知道jsonp是可以跨域名调用的。这个漏洞是:没有授权网站,可以直接在该站点访问jsonp接口资源。可能有朋友会问题:“这个漏洞有什么影响呢?”,一般我们常见有:

1.对于存在漏洞的网站来说:jsonp资源给外部调用,浪费接口资源,也给调用带来压力2.利用者,可以通过jsonp获取网站资源,构造钓鱼站点,或者给用户发送钓鱼站点。获取用户在漏洞网站上面的用户信息(用户登陆情况下),或者偷偷操作用户功能!

具体我们看看实例:

总结,通过上面例子,对于jsonp跨站访问,带来资源别越权调用漏洞。我们应该知道了它的原理。如果要防止这类越权访问,我们一般只需要对访问来源:reffer进行授权 这是最简单的方法! 也是最常用方法了。如果有朋友会问,这个漏洞有什么危害呀,看起来好像没有什么问题?如果一个站点别有用心站点(这里叫A站),在京东商城上面发了一个链接。有不小心朋友点过去。这个时候,你刚好自己登陆了。这个时候,A站就可以悄悄读到你在京东商城一些信息了。到此,对京东商城jsonp漏洞都分析完毕,国内这么大一个商城,在这个方面使用,几乎没有做任何检测,确实有些不应该!希望,以上分析对即将应用jsonp朋友有所帮助!也需要大家发表自己看法!

1.对于存在漏洞的网站来说:jsonp资源给外部调用,浪费接口资源,也给调用带来压力2.利用者,可以通过jsonp获取网站资源,构造钓鱼站点,或者给用户发送钓鱼站点。获取用户在漏洞网站上面的用户信息(用户登陆情况下),或者偷偷操作用户功能!

具体我们看看实例:

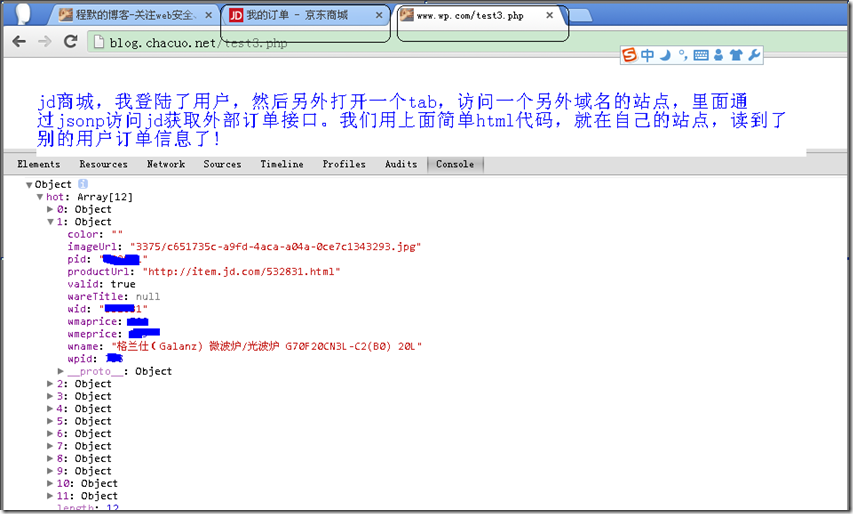

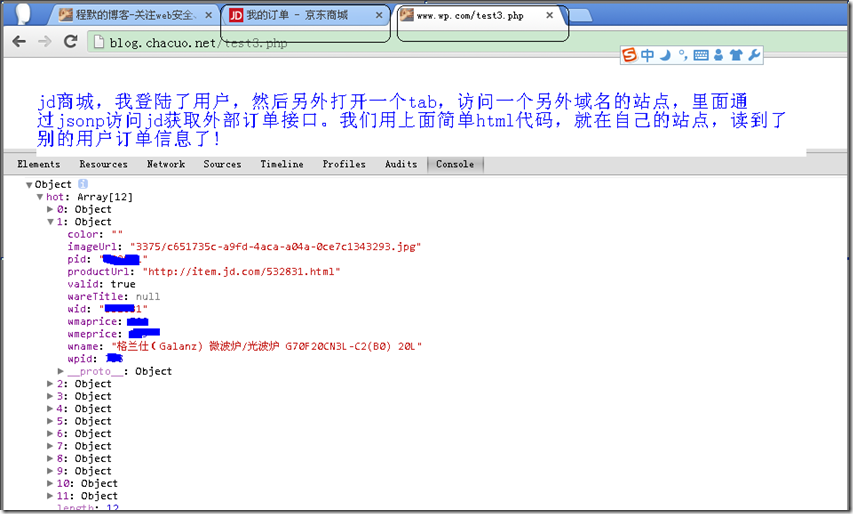

我们看看,如果有个另外域名站点,怎么样调用该信息!

<?php

header("Content-Type: text/html; charset=utf-8");?><script>

function jsonp13724(d)

{

console.log(d);

}

</script>

<script type="text/javascript" src="http://my.jd.com/order/rec.action?jsoncallback=jsonp13724">

</script>

总结,通过上面例子,对于jsonp跨站访问,带来资源别越权调用漏洞。我们应该知道了它的原理。如果要防止这类越权访问,我们一般只需要对访问来源:reffer进行授权 这是最简单的方法! 也是最常用方法了。如果有朋友会问,这个漏洞有什么危害呀,看起来好像没有什么问题?如果一个站点别有用心站点(这里叫A站),在京东商城上面发了一个链接。有不小心朋友点过去。这个时候,你刚好自己登陆了。这个时候,A站就可以悄悄读到你在京东商城一些信息了。到此,对京东商城jsonp漏洞都分析完毕,国内这么大一个商城,在这个方面使用,几乎没有做任何检测,确实有些不应该!希望,以上分析对即将应用jsonp朋友有所帮助!也需要大家发表自己看法!

相关文章推荐

- Applet数字签名,授予访问本地资源,读写权限设置

- 登录samba后提示“你可能没有权限访问网络资源”的解决方法

- 无法访问!你可能没有权限使用网络资源请与这台服。。。!

- DirtyCow Linux权限提升漏洞分析

- [转] "计算机无法访问,您可能没有权限使用网络资源.请与这台服务器的管理员联系以查明您是否有访问权限" 解决方法

- 计算机无法访问,您可能没有权限使用网络资源.请与这台服务器的管理员联系以查明您

- Yii2.0中文开发向导——RBAC(基于角色的访问控制权限)表结构原理分析 - yiifans

- 资源控制(资源分配),访问控制(权限控制)

- 网络无法访问,你可能没有权限使用网络资源,请与管理员联系,拒绝访问!

- WORKGROUP无法访问,您可能没有权限使用网络资源,请与这台服务器的管理员联系以查明您是否有访问权限。 ZT

- Android电话拨打权限绕过漏洞(CVE-2013-6272)分析

- ubuntu samba Windows共享 你可能没有权限访问网络资源

- 用户的访问权限过滤器,防止用户直接输入URL直接访问资源。

- 无法访问,您可能没有权限使用网络资源。请与这台服务器的管理员联系以查明您是否有访问权限。拒绝访问

- Windows下访问Ubuntu虚拟机中的Samba服务器遇到“\\192.168.71.128无法访问,您可能没有权限访问网络资源。请与这台服务器的管理员联系以查明您是否有访问权”的问题

- 解决:samba 无法访问,您可能没有权限使用网络资源,请与这台服务器管理员联系 指定的网络名不可用

- 在Android library中不能使用switch-case语句访问资源ID的原因分析及解决方案

- Windows XP 核心驱动 AFD.sys 本地权限提升漏洞分析(ms08066)

- 您不具备查看该目录或页面的权限,因为访问控制列表(ACL)对Web 服务器上的该资源进行了配置或者访问网站时出现登录对话框。

- 网络中无法访问XP系统下共享文件,错误:计算机无法访问,您可能没有权限使用网络资源