幽灵漏洞(GHOST)影响大量Linux操作系统及其发行版(更新修复方案)

2015-01-29 10:05

766 查看

安全研究人员近日曝出一个名为幽灵(GHOST)的严重安全漏洞,这个漏洞可以允许攻击者远程获取操作系统的最高控制权限,影响市面上大量Linux操作系统及其发行版。该漏洞CVE编号为CVE-2015-0235。

什么是glibc

glibc是GNU发布的libc库,即c运行库。glibc是linux系统中最底层的api,几乎其它任何运行库都会依赖于glibc。glibc除了封装linux操作系统所提供的系统服务外,它本身也提供了许多其它一些必要功能服务的实现。glibc囊括了几乎所有的UNIX通行的标准。

漏洞概述

代码审计公司Qualys的研究人员在glibc库中的__nss_hostname_digits_dots()函数中发现了一个缓冲区溢出的漏洞,这个bug可以经过gethostbyname*()函数被本地或者远程的触发。

应用程序主要使用gethostbyname*()函数发起DNS请求,这个函数会将主机名称转换为ip地址。

更多漏洞细节:详见视频

影响范围

该漏洞影响glibc库版本2.2-2.17的Linux操作系统

操作系统类型包括

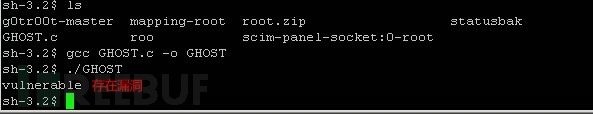

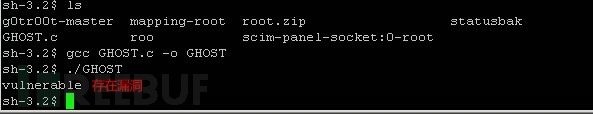

漏洞测试

1、编译以下测试代码

2、上述测试程序可以显示出glibc版本和主机是否存在漏洞

修复方案

执行glibc升级命令

RH、Fedora、CentOS系统

Debian、Ubuntu系统

小贴士:update之后,要重启依赖glibc的进程。

[参考信息来源threatpost、360,转载须注明来自FreeBuf黑客与极客(FreeBuf.COM)]

什么是glibc

glibc是GNU发布的libc库,即c运行库。glibc是linux系统中最底层的api,几乎其它任何运行库都会依赖于glibc。glibc除了封装linux操作系统所提供的系统服务外,它本身也提供了许多其它一些必要功能服务的实现。glibc囊括了几乎所有的UNIX通行的标准。

漏洞概述

代码审计公司Qualys的研究人员在glibc库中的__nss_hostname_digits_dots()函数中发现了一个缓冲区溢出的漏洞,这个bug可以经过gethostbyname*()函数被本地或者远程的触发。

应用程序主要使用gethostbyname*()函数发起DNS请求,这个函数会将主机名称转换为ip地址。

更多漏洞细节:详见视频

影响范围

该漏洞影响glibc库版本2.2-2.17的Linux操作系统

操作系统类型包括

CentOS 6 & 7 Debian 7 Red Hat Enterprise Linux 6 & 7 Ubuntu 10.04 & 12.04 各Linux发行版

漏洞测试

1、编译以下测试代码

#include <netdb.h>

#include <stdio.h>

#include <stdlib.h>

#include <string.h>

#include <errno.h>

#include <gnu/libc-version.h>

#define CANARY "in_the_coal_mine"

struct {

char buffer[1024];

char canary[sizeof(CANARY)];

} temp = { "buffer", CANARY };

int main(void) {

struct hostent resbuf;

struct hostent *result;

int herrno;

int retval;

/*** strlen (name) = size_needed - sizeof (*host_addr) - sizeof (*h_addr_ptrs) - 1; ***/

size_t len = sizeof(temp.buffer) - 16*sizeof(unsigned char) - 2*sizeof(char *) - 1;

char name[sizeof(temp.buffer)];

memset(name, '0', len);

name[len] = '\0';

retval = gethostbyname_r(name, &resbuf, temp.buffer, sizeof(temp.buffer), &result, &herrno);

if (strcmp(temp.canary, CANARY) != 0) {

puts("vulnerable");

exit(EXIT_SUCCESS);

}

if (retval == ERANGE) {

puts("not vulnerable");

exit(EXIT_SUCCESS);

}

puts("should not happen");

exit(EXIT_FAILURE);

}2、上述测试程序可以显示出glibc版本和主机是否存在漏洞

gcc gistfile1.c -o CVE-2015-0235 ./CVE-2015-0235

修复方案

执行glibc升级命令

RH、Fedora、CentOS系统

yum install glibc && reboot

Debian、Ubuntu系统

apt-get clean && apt-get update && apt-get upgrade

小贴士:update之后,要重启依赖glibc的进程。

[参考信息来源threatpost、360,转载须注明来自FreeBuf黑客与极客(FreeBuf.COM)]

相关文章推荐

- 幽灵漏洞(GHOST)影响大量Linux操作系统及其发行版(更新修复方案)

- Linux glibc幽灵(GHOST)漏洞检测及修复方案

- Linux glibc幽灵漏洞检测及修复方案

- 如何检查并修复GHOST(幽灵)漏洞(转载)

- Linux YUM或RPM修复 glibc幽灵(GHOST)漏洞

- Linux Glibc幽灵漏洞紧急修补方案

- Linux 之父恶评 Intel 漏洞修复补丁:完全就是垃圾!Intel:先别更新!

- GHOST: glibc vulnerability (CVE-2015-0235)#GHOST(幽灵)漏洞修复

- Linux glibc幽灵漏洞测试与修复

- Linux glibc幽灵漏洞修复方法

- Linux Glibc幽灵漏洞紧急修补方案;Centos7升级内核到3.18

- 新的特权升级缺陷漏洞影响了大多数Linux和BSD发行版

- Linux glibc幽灵漏洞测试与修复方法

- Linux Glibc幽灵漏洞紧急修补方案

- Linux Glibc幽灵漏洞紧急修补方案

- Linuxglibc幽灵漏洞测试与修复方法

- 【386w.com】安全补丁更新修复大量Windows和Office漏洞

- Linux Glibc幽灵漏洞紧急修补方案【转】

- Linux爆本地提权漏洞 请立即更新udev程序[转]

- Apple Mac OS X 2008-001更新修复多个安全漏洞