华为ACL设置

2014-12-12 23:53

148 查看

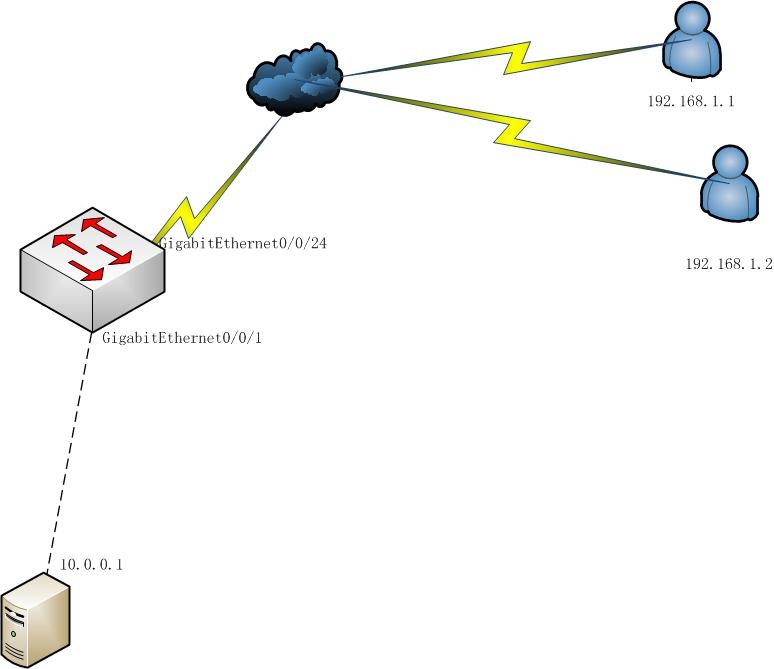

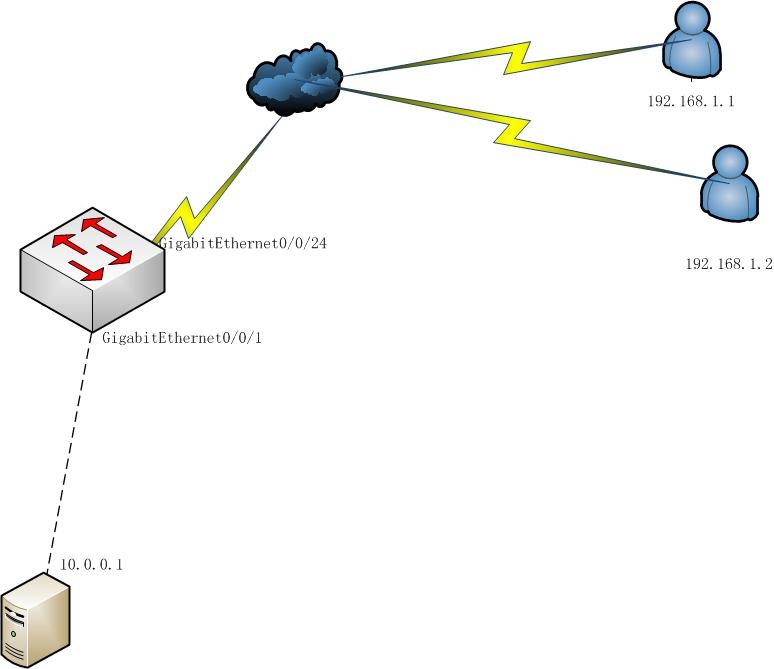

拓扑图如下

一、要求如下禁止外网192.168.1.1访问服务器10.0.0.1

方案1

#acl 2010

rule 5 deny ip source 192.168.1.1 0

#interface GigabitEthernet 0/0/1

traffic-filter outbound acl 2010

方案2

#acl 2020

rule 5 deny ip source 192.168.1.1 0

#interface GigabitEthernet 0/0/24 #注意端口

traffic-filter intbound acl 2020 #注意方向

方案3

#acl 3030

rule 5 deny ip destination 192.168.1.1 0

#interface GigabitEthernet 0/0/1

traffic-filter inbound acl 3030

方案4

#acl 3040

rule 5 deny ip destination 192.168.1.1 0

#interface GigabitEthernet 0/0/24 #注意端口

traffic-filter inbound acl 3040 #注意方向

二、要求如下禁止服务器10.0.0.1访问外网

方案1

#acl 2010

rule 5 deny ip source 10.0.0.1

#interface GigabitEthernet 0/0/1

traffic-filter inbound acl 2010

方案2

#acl 2020

rule 5 deny ip source 10.0.0.1

#interface GigabitEthernet 0/0/24

traffic-filter outbound acl 2020

方案3

#acl 3030

rule 5 deny ip destination 10.0.0.1 0

#interface GigabitEthernet 0/0/1

traffic-filter outbound acl 3030

方案4

#acl 3030

rule 5 deny ip destination 10.0.0.1 0

#interface GigabitEthernet 0/0/24

traffic-filter inbound acl 3030

三、只允许192.168.1.1用户可以访问10.0.0.1

方案1

#acl 3010

rule 5 permit ip destination 192.168.1.1 0

rule 10 deny ip

#interface GigabitEthernet0/0/1

traffic-filter inbound acl 3010

四、如果服务器配置了双IP 只允许192.168.1.1用户可以访问10.0.0.1不能访问10.0.0.2

方案1

#acl 3010

rule 5 permit ip source 192.168.1.1 0 destination 10.0.0.1 0

rule 10 deny ip

#interface GigabitEthernet0/0/1

traffic-filter outbound acl 3010

方案2

#acl 3020

rule 5 permit ip destination 10.0.0.1 0 source 192.168.1.1 0

rule 10 deny ip

#interface GigabitEthernet0/0/1

traffic-filter outbound acl 3020

本文出自 “笑尔编个核\壳?” 博客,请务必保留此出处http://webjin.blog.51cto.com/722625/1589497

一、要求如下禁止外网192.168.1.1访问服务器10.0.0.1

方案1

#acl 2010

rule 5 deny ip source 192.168.1.1 0

#interface GigabitEthernet 0/0/1

traffic-filter outbound acl 2010

方案2

#acl 2020

rule 5 deny ip source 192.168.1.1 0

#interface GigabitEthernet 0/0/24 #注意端口

traffic-filter intbound acl 2020 #注意方向

方案3

#acl 3030

rule 5 deny ip destination 192.168.1.1 0

#interface GigabitEthernet 0/0/1

traffic-filter inbound acl 3030

方案4

#acl 3040

rule 5 deny ip destination 192.168.1.1 0

#interface GigabitEthernet 0/0/24 #注意端口

traffic-filter inbound acl 3040 #注意方向

二、要求如下禁止服务器10.0.0.1访问外网

方案1

#acl 2010

rule 5 deny ip source 10.0.0.1

#interface GigabitEthernet 0/0/1

traffic-filter inbound acl 2010

方案2

#acl 2020

rule 5 deny ip source 10.0.0.1

#interface GigabitEthernet 0/0/24

traffic-filter outbound acl 2020

方案3

#acl 3030

rule 5 deny ip destination 10.0.0.1 0

#interface GigabitEthernet 0/0/1

traffic-filter outbound acl 3030

方案4

#acl 3030

rule 5 deny ip destination 10.0.0.1 0

#interface GigabitEthernet 0/0/24

traffic-filter inbound acl 3030

三、只允许192.168.1.1用户可以访问10.0.0.1

方案1

#acl 3010

rule 5 permit ip destination 192.168.1.1 0

rule 10 deny ip

#interface GigabitEthernet0/0/1

traffic-filter inbound acl 3010

四、如果服务器配置了双IP 只允许192.168.1.1用户可以访问10.0.0.1不能访问10.0.0.2

方案1

#acl 3010

rule 5 permit ip source 192.168.1.1 0 destination 10.0.0.1 0

rule 10 deny ip

#interface GigabitEthernet0/0/1

traffic-filter outbound acl 3010

方案2

#acl 3020

rule 5 permit ip destination 10.0.0.1 0 source 192.168.1.1 0

rule 10 deny ip

#interface GigabitEthernet0/0/1

traffic-filter outbound acl 3020

本文出自 “笑尔编个核\壳?” 博客,请务必保留此出处http://webjin.blog.51cto.com/722625/1589497

相关文章推荐

- 华为s5700acl设置

- 华为2126型号交换机限速设置 推荐

- 华为Smart AX MT800设置路由器教程

- 使用iptales进行ACL设置的script

- ACL在路由器上设置例子

- 如何设置ACL

- 一个华为设备防病毒 ACL 配置

- 【解决方案】HTTP 错误 401.3 - 未经授权:访问由于 ACL 对所请求资源的设置被拒绝。

- 当配置IIS遇到“访问由于 ACL 对所请求资源的设置被拒绝”时

- 华为ADSL路由设置

- 华为 SmartAX MT800设置路由方式教程

- 一个华为设备防病毒 ACL 配置(转载)

- 华为ACL配置说明

- S3526的ACL设置初探

- 关于华为设备的ACL配置

- 设置注册表键的ACL

- 华为 Smart MT880 路由设置

- 华为telnet设置

- 设置路由器ACL有效防范黑客与病毒

- 用 C# 给文件夹设置 NTFS 权限(ACL)