ctf.360.cn第二届,逆向部分writeup――第二题

2014-11-26 14:05

232 查看

题目:见附件

这题目被提示的运行两次坑了。

OD载入,设置命令行参数pass.db。

F8到VirtualAlloc函数,发现size参数为0,导致函数调用失败。

根据pass.db长度,设置size=0x10,F8继续。

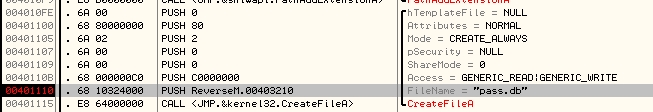

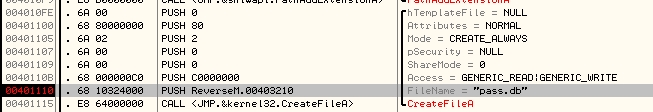

发现CreateFileA的FileName参数依然是pass.db,修改成pas1.db。

F9正常运行,得到pas1.db文件。

实际上,这里pas1.db的内容已经是答案了,受到提示影响“patch掉bug后运行两次”,所以得到pas2.db后,怎么提交都不对,后来发现pas2.db和pass.db的内容一样。才恍然醒悟,就是一个异或算法。

实际上这个所谓的加密算法就是和字符串“shit”进行异或运算。

本文出自 “万物皆刍狗” 博客,请务必保留此出处http://cugou.blog.51cto.com/9637775/1582761

这题目被提示的运行两次坑了。

OD载入,设置命令行参数pass.db。

F8到VirtualAlloc函数,发现size参数为0,导致函数调用失败。

根据pass.db长度,设置size=0x10,F8继续。

发现CreateFileA的FileName参数依然是pass.db,修改成pas1.db。

F9正常运行,得到pas1.db文件。

实际上,这里pas1.db的内容已经是答案了,受到提示影响“patch掉bug后运行两次”,所以得到pas2.db后,怎么提交都不对,后来发现pas2.db和pass.db的内容一样。才恍然醒悟,就是一个异或算法。

实际上这个所谓的加密算法就是和字符串“shit”进行异或运算。

本文出自 “万物皆刍狗” 博客,请务必保留此出处http://cugou.blog.51cto.com/9637775/1582761

相关文章推荐

- ctf.360.cn第二届,逆向部分writeup――第一题

- ctf.360.cn第二届,逆向部分writeup――第四题

- ctf.360.cn第二届,逆向部分writeup――第五题

- ctf.360.cn第二届,逆向部分writeup――第三题

- 南京邮电大学 CTF 逆向部分 Writeup

- 南京邮电大学CTF隐写术部分Writeup

- 某ctf平台逆向题目-算法-writeup

- 西普部分CTF题目(逆向)

- 实验吧CTF逆向题1000writeup

- 每日CTF--逆向---3

- 合天网安实验室CTF练习赛之逆向题

- 西普实验吧部分逆向题writeup(一)

- 逆向工程部分

- CTF逆向工程入门_2

- 安卓逆向之华山杯ctf第四题:神奇的zip

- 第二届360杯全国大学生信息安全技术大赛部分解题思路(网络与协议)

- bugkuCTF平台逆向题第一道Easy_vb题解

- 逆向CTF (linux)

- IceCTF 部分WP

- SDUT_CTF_WEB题目writeup