linux系统安全常规优化

2013-07-09 14:02

471 查看

关于服务器本地终端上的安全控制,可以从以下几个方面着手:

1、即时禁止普通用户登录

当服务器正在进行备份或调试等维护工作时,可能不希望再有新的用户登录系统,这时候,只需要简单的建立/etc/nologin文件即可,login程序会检查/etc/nologin文件是否存在,如果存在则拒绝普通用户登录系统(root用户不受限制),删除该文件或者重启系统后就可恢复。

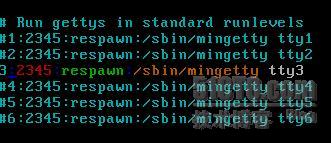

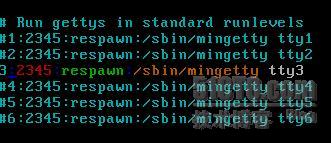

linux系统默认开放了tty1-6共六个本地终端(控制台),如果需要禁用多余的tty终端,可以修改/etc/inittab文件。并将对应的行注释掉。

3、控制允许root用户登录的tty终端

在linux系统中,login程序通常会读取/etc/securetty文件,已决定允许root用户从哪些终端(安全终端)登录系统。若要禁止root用户从某个终端登录,只需从该文件中删除或者注释掉对应的行即可。

eg:禁止root用户从tty2-tty3终端登录系统

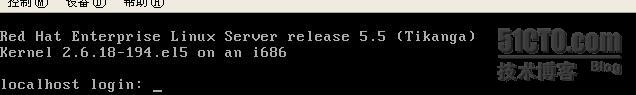

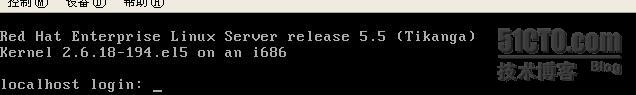

4、更改系统登录提示,隐藏内核版本信息登录linux系统终端时,通常会看到带有系统名称,内核版本等内容的提示,如下:许多网络攻击者往往利用这些信息来对服务器做进一步的扫描和探测。

通过修改/etc/issue、/etc/issue.net文件(分别对应本地登录、网络登录),可以实现隐藏上述登陆提示信息,或者将提示信息修改为其他内容。重新启动系统后,新的设置将生效。

5、调整BIOS引导设置:

将第一优先引导设备(First Boot Device)设为当前系统所在硬盘,其他引导设置为“Disabled”。为BIOS设置管理员密码,安全级别调整为“Setup”

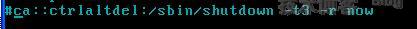

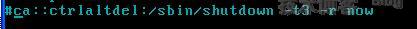

6、防止用户意外通过Ctrl+Alt+Del热键重启系统

Ctrl+Alt+Del热键功能配置在/etc/inittab文件中,由init程序加载识别并响应热键。

//////注释掉即可

init q //立即生效。

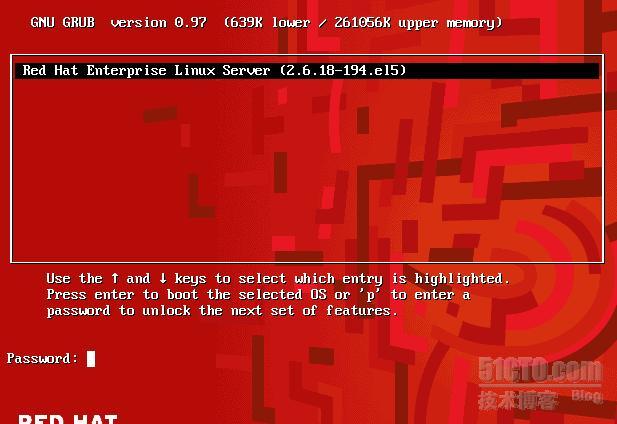

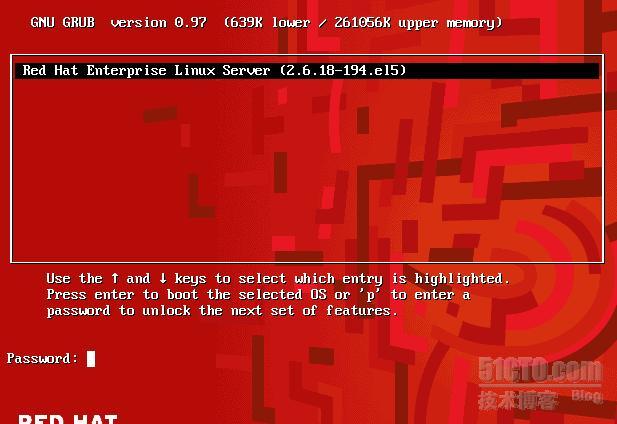

7、GRUB引导菜单加密:

我们知道系统管理中,我们学习过通过修改GRUB引导参数进入单用户模式,以便于对一些系统问题进行修复,修改GRUB引导参数的方式,使我们不需要密码就可以进入系统,而且用于root权限,非常方便,而从系统安全的角度看,这决定是一个安全隐患。

为了加强系统引导过程的控制,可以为GRUB设置一个密码。只有提供正确密码才允许修改GRUB引导参数。

在grub.conf文件中设置明文密码:

注:::::若在“root(hd0,0)”行之前添加,则在进入该系统的时候则需要输入密码。

因为grub.conf默认权限644,明文依然安全性有限,可以设置密文呀!

开机进入系统也是要密码的~

这样就好多了.

这是服务器的常规设置;欢迎补充;;;

本文出自 “大風” 博客,请务必保留此出处http://lansgg.blog.51cto.com/5675165/1243687

1、即时禁止普通用户登录

当服务器正在进行备份或调试等维护工作时,可能不希望再有新的用户登录系统,这时候,只需要简单的建立/etc/nologin文件即可,login程序会检查/etc/nologin文件是否存在,如果存在则拒绝普通用户登录系统(root用户不受限制),删除该文件或者重启系统后就可恢复。

touch /etc/nologin2、控制服务器开放的tty终端

linux系统默认开放了tty1-6共六个本地终端(控制台),如果需要禁用多余的tty终端,可以修改/etc/inittab文件。并将对应的行注释掉。

3、控制允许root用户登录的tty终端

在linux系统中,login程序通常会读取/etc/securetty文件,已决定允许root用户从哪些终端(安全终端)登录系统。若要禁止root用户从某个终端登录,只需从该文件中删除或者注释掉对应的行即可。

eg:禁止root用户从tty2-tty3终端登录系统

vi /etc/securetty

4、更改系统登录提示,隐藏内核版本信息登录linux系统终端时,通常会看到带有系统名称,内核版本等内容的提示,如下:许多网络攻击者往往利用这些信息来对服务器做进一步的扫描和探测。

通过修改/etc/issue、/etc/issue.net文件(分别对应本地登录、网络登录),可以实现隐藏上述登陆提示信息,或者将提示信息修改为其他内容。重新启动系统后,新的设置将生效。

5、调整BIOS引导设置:

将第一优先引导设备(First Boot Device)设为当前系统所在硬盘,其他引导设置为“Disabled”。为BIOS设置管理员密码,安全级别调整为“Setup”

6、防止用户意外通过Ctrl+Alt+Del热键重启系统

Ctrl+Alt+Del热键功能配置在/etc/inittab文件中,由init程序加载识别并响应热键。

vi /etc/inittab

//////注释掉即可

init q //立即生效。

7、GRUB引导菜单加密:

我们知道系统管理中,我们学习过通过修改GRUB引导参数进入单用户模式,以便于对一些系统问题进行修复,修改GRUB引导参数的方式,使我们不需要密码就可以进入系统,而且用于root权限,非常方便,而从系统安全的角度看,这决定是一个安全隐患。

为了加强系统引导过程的控制,可以为GRUB设置一个密码。只有提供正确密码才允许修改GRUB引导参数。

在grub.conf文件中设置明文密码:

vi /boot/grub/grub.conf password 123456 title Red Hat Enterprise Linux Server (2.6.18-8.el5) root (hd0,0) ..........................//省略后续内容在上例中,在“title Red Hat...........”行之前增加了一行“password 123456”的配置。这样的话,在开机进入GRUB菜单后,直接按“e”键无法再对引导参数进行编辑。必须先按“p”键,并根据提示输入正确的GRUB密码,然后才能按“e”键修改引导参数

注:::::若在“root(hd0,0)”行之前添加,则在进入该系统的时候则需要输入密码。

因为grub.conf默认权限644,明文依然安全性有限,可以设置密文呀!

grub-md5-crypt Password: Retype password: vi /boot/grub/grub.conf password --md5 ~~~~~~~密文密码 itle Red Hat Enterprise Linux Server (2.6.18-8.el5) root (hd0,0) ..........................//省略后续内容

开机进入系统也是要密码的~

这样就好多了.

这是服务器的常规设置;欢迎补充;;;

本文出自 “大風” 博客,请务必保留此出处http://lansgg.blog.51cto.com/5675165/1243687

相关文章推荐

- Linux 系统安全常规优化

- linux系统安全常规优化---密码策略设置

- linux系统安全常规优化

- linux系统常规安全优化

- Linux(redhat5.2)基本实验之系统安全常规优化

- linux系统安全常规优化

- linux系统安全常规优化

- Linux系统安全常规优化--经典(二)

- Linux系统安全常规优化--经典(一)

- Linux 系统安全常规优化

- linux系统安全常规优化

- Linux系统安全加固常规优化

- 一个linux工程师应该知道的系统安全常规优化

- 系统安全常规优化

- 系统安全常规优化

- linux(centos)系统安装后必做的十三点基础安全优化(安装后必备)

- 学习笔记9——linux系统安全优化之锁定关键的系统文件

- linux系统安全优化和加固

- Linux运维学习笔记之四:安装后的基本调优及安全设置(系统基础优化)

- linux系统安全优化