通过wireshark分析IP报文分片

2013-06-03 15:39

351 查看

对目的主机10.200.x.x发送一个大小为4000 bytes的icmp [type=8,code=0]报文,如下图所示:

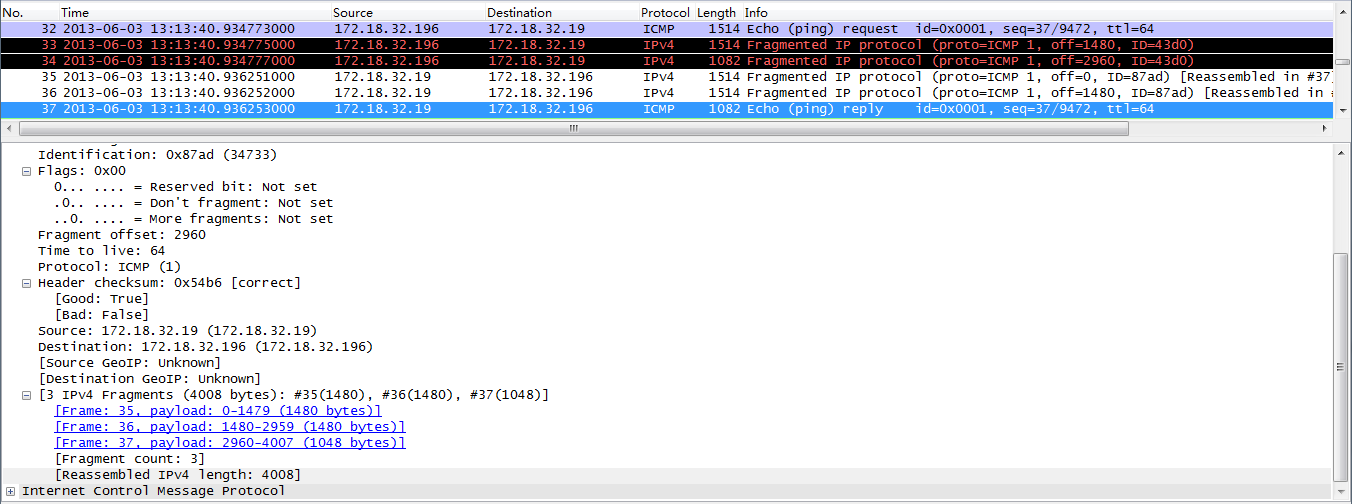

以下是用WireShark抓取的报文(filter:icmp and host 10.200.x.x),如下图所示:

No1:Length 1514 = 14 + 20 + 1480

No2:Length 1514 = 14 + 20 + 1480

No3:Length 1082 = 14 + 20 + 8 + 1040

4000 = 1480 + 1480 +1040

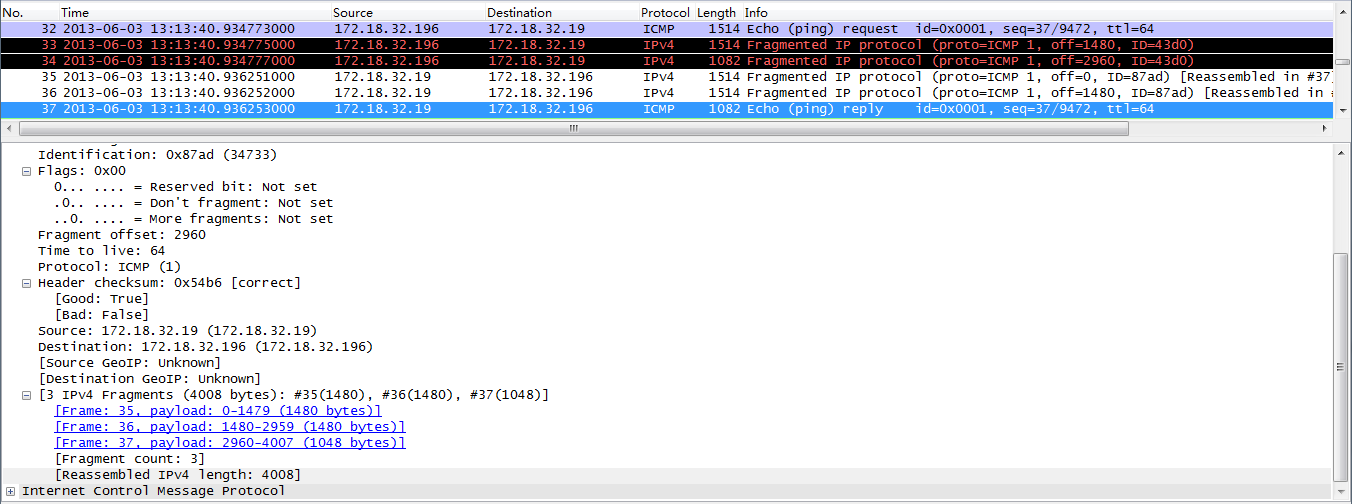

如下图所示为最后一个分片报文:

以下分别是第1个和第2个分片:

说明:ICMP Echo的最后一个报文含有上面具体的分段信息,如下图所示

以下是用WireShark抓取的报文(filter:icmp and host 10.200.x.x),如下图所示:

No1:Length 1514 = 14 + 20 + 1480

No2:Length 1514 = 14 + 20 + 1480

No3:Length 1082 = 14 + 20 + 8 + 1040

4000 = 1480 + 1480 +1040

如下图所示为最后一个分片报文:

以下分别是第1个和第2个分片:

说明:ICMP Echo的最后一个报文含有上面具体的分段信息,如下图所示

相关文章推荐

- 写Wireshark CORBA插件,抓取TCP/IP报文来分析CORBA RPC

- 通过tcpdump抓取 指定 ip 端口 的网络数据,并通过wireshark分析网络数据,很实用

- MIB Browser和Wireshark 的使用:通过oid获取设备信息时的SNMP报文分析

- 使用wireshark分析tcp/ip报文之报文头

- 【基础】通过抓包分析微软DHCP报文和其它系统DHCP报文的不同(对比后才知道微软有多次)

- 利用WireShark分析由Ping产生的Internet 控制报文协议(ICMP)

- 通过GeoIP2分析访问者IP获取地理位置信息

- 通过WireShark抓取iOS联网数据实例分析

- 使用 WireShark 分析 TCP/IP 三次握手 和 四次挥手

- 通过GeoIP2分析访问者IP获取地理位置信息

- libnids中TCP/IP栈实现细节分析(下)——IP分片重组

- Linux内核网络部分---IP数据报文分片重组

- 基于Ping命令的IP分片数据分析 (IP4)

- ip报文分析

- 使用wireshark分析网络报文

- 通过GeoIP2分析访问者IP获取地理位置信息

- ARP实例分析-wireshark捕获的网络报文,二进制解析每个bit位对应的意思

- IP数据报文的分片和组装

- Wireshark抓包分析/TCP/Http/Https及代理IP的识别

- IP包分片问题实例分析 推荐